|

étude et réalisation d’un système de gestion de l’énergie électrique via un réseau local et par réseau GSM. Application à la supervision et commande à distance des équipements d’une habitation publique ou privée. Cas du lycée d’enseignement technique et professionnel d’Attiégou.par Yves Lolo TOULASSI-ANANI Centre Informatique et de Calcul (CIC)/Université de Lome - Licence Professionnelle Maintenance et Réseaux Informatiques 2014 |

Tableau II.2 : Raccordement sur Switch 2 salle informatique

Tableau II.3 : Raccordement sur Switch Administration

? Ajout des VLAN : ? Sur Switch 1 salle machines : SwitchSI1 (SI: Salle Informatique) SwitchSI1#configure terminal SwitchSI1(config)# vlan 10 SwitchSI1(config-vlan)# name Administration Chapitre 2 Déploiement du Réseau informatique au Lycée et Réseaux GSM SwitchSI1(config-vlan)#end SwitchSI1#configure terminal SwitchSI1(config)# vlan 20 SwitchSI1(config-vlan)# name Salle-Info SwitchSI1(config-vlan)#end ? Sur Switch 2 salle machines : SwitchSI2 (SI: Salle Informatique) SwitchSI2#configure terminal SwitchSI2(config)# vlan 10 SwitchSI2(config-vlan)# name Administration SwitchSI2(config-vlan)#end SwitchSI2#configure terminal SwitchSI2(config)# vlan 20 SwitchSI2(config-vlan)# name Salle-Info SwitchSI2(config-vlan)#end ? Sur Switch Administration : SwitchAdmin SwitchAdmin#configure terminal SwitchAdmin(config)# vlan 10 SwitchAdmin(config-vlan)# name Administration SwitchAdmin(config-vlan)#end SwitchAdmin#configure terminal SwitchAdmin(config)# vlan 20 SwitchAdmin(config-vlan)# name Salle-Info SwitchAdmin(config-vlan)#end ? Affectation des ports aux vlans et modes: ? Sur Switch 1 salle machines : SwitchSI1 SwitchSI1(config)# interface fastEthernet 0/3 SwitchSI1(config-if)#switchport mode access SwitchSI1(config-if)#switchport access vlan 10 SwitchSI1(config-if)#exit SwitchSI1(config)# interface range fastEthernet 0/4-23 SwitchSI1(config-if)#switchport mode access SwitchSI1(config-if)#switchport access vlan 20 SwitchSI1(config-if)#exit SwitchSI1(config)# interface fastEthernet 0/24 SwitchSI1(config-if)#switchport mode trunk SwitchSI1(config-if)#exit SwitchSI1(config)# interface fastEthernet 0/1 SwitchSI1(config-if)#switchport mode trunk SwitchSI1(config-if)#exit Mémoire de fin d'étude LPRO/CIC-2013 27 Yves Lolo TOULASSI-ANANI Chapitre 2 Déploiement du Réseau informatique au Lycée et Réseaux GSM Mémoire de fin d'étude LPRO/CIC-2013 28 Yves Lolo TOULASSI-ANANI ? Sur Switch 2 salle machines : SwitchSI2 SwitchSI2(config)# interface fastEthernet 0/1 SwitchSI2(config-if)#switchport mode trunk SwitchSI2(config-if)#exit SwitchSI2(config)# interface range fastEthernet 0/2-11 SwitchSI2(config-if)#switchport mode access SwitchSI2(config-if)#switchport access vlan 20 SwitchSI2(config-if)#exit SwitchSI2(config)# interface fastEthernet 0/16 SwitchSI2(config-if)#switchport mode trunk SwitchSI2(config-if)#exit ? Sur Switch Administration : SwitchAdmin SwitchAdmin(config)# interface fastEthernet 0/1 SwitchAdmin(config-if)#switchport mode trunk SwitchAdmin(config-if)#exit SwitchAdmin(config)# interface range fastEthernet 0/2-11 SwitchAdmin(config-if)#switchport mode access SwitchAdmin(config-if)#switchport access vlan 10 SwitchAdmin(config-if)#exit Pour permettre à tout utilisateur de bénéficier de la connexion internet ou d'accéder à internet, deux possibilités se présentent : ? l'utilisation de 3 câbles droits sur trois ports du Switch salle machines, configurés respectivement dans chacun des VLANs 10, 20 et 1 (par défaut) ; chacune des passerelles sera attribuée aux liaisons ; ceci se révèle complexe dans ce sens qu'autant de VLANs autant de câbles ; ? l'utilisation d'un câble droit unique par lequel tous les utilisateurs passeront pour accéder l'internet ; l'utilisation d'un routeur supportant le protocole IEEE 802.10 ou 802.1q s'avère nécessaire. La configuration à faire, est la suivante : Router-LETPAtt#configure terminal Router-LETPAtt(config)#interface fastEthernet 0/0.1 Router-LETPAtt(config-subif)#ip address 192.168.10.1 255.255.255.0 Router-LETPAtt(config-if)#exit Cette dernière solution sera notre option dans ce déploiement réseau. Chapitre 2 Déploiement du Réseau informatique au Lycée et Réseaux GSM Mémoire de fin d'étude LPRO/CIC-2013 29 Yves Lolo TOULASSI-ANANI 2.3.2 Adressage IPNous avons opté pour deux adresses IP de classe C. Ce sont le 192.168.10.0/24 et le 192.168.20.0/24 respectivement pour les VLANs 10 et 20. Nous avons utilisé le 192.168.10.1 comme Gateway ; ce qui sera l'adresse de l'interface FastEthernet 0/0.1 (subinterface) donnant accès à l'internet de tous les utilisateurs. Pour pouvoir exploiter le système de commande, il faudra tout simplement être dans le réseau local des ordinateurs clients et serveur dudit système qui est le VLAN 10. Un utilisateur accédant au réseau local via l'internet, pourra avoir accès aux ressources fichiers mais ne pourra pas utiliser le système de commande, du fait que le logiciel n'interagit pas avec des adresses IP publiques mais privées. Une solution est d'utiliser des utilitaires d'assistance de bureau distants comme par exemple le VNC (Virtual Network Computing) ; ainsi une fois accès au bureau du serveur du système de commande, toute manipulation sera possible. Les différentes démarches de configuration de ce dernier, seront présentées en annexe 5. Du moment où le réseau local du lycée pourra être étendu sur de grandes distances, l'utilisateur spéciale avec son portatif, pourra utiliser le système de commande, une fois dans le Vlan10 ; ceci après une reconfiguration, puisque le serveur de commande peut être délocalisé tout en faisant connaitre son adresse IP ou son nom d'utilisateur aux postes clients qui ne sont pas délocalisables (fixes et câblés à l'installation électrique). De ce fait, l'interface Fa0/2 du Switch salle machine connectée au point d'accès sans fil, est configurée en mode Access Vlan10 ; tous les utilisateurs mobiles Chapitre 2 Déploiement du Réseau informatique au Lycée et Réseaux GSM Mémoire de fin d'étude LPRO/CIC-2013 30 Yves Lolo TOULASSI-ANANI seront automatiquement connectés via ce port. C'est d'ailleurs cette liaison qui sera étendue sur de longues distances. Cette liaison ne permettra seulement pas de commander le système mais, d'accéder aux fichiers ou ressources. 2.4 ConclusionLa mise en interaction du réseau informatique avec les terminaux GSM pour la commande des installations est un atout considérable dans le processus de supervision. Ce système ne pourra être opérationnel que par une communication possible entre les ordinateurs clients et serveur en réseau d'une part et entre le réseau informatique et l'installation d'autre part.

Cette communication Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Clients |

Les bits |

Equipements électriques |

N0 Téléphone* |

Salle |

|

1- Poste Surveillance |

D0 |

Climatiseur |

228XXXXXXXX |

Surveillance |

|

D1 |

Etat Climatiseur |

|||

|

D2 |

Lampes |

|||

|

D3 |

Etat Lampes |

|||

|

D4 |

Climatiseur |

228XXXXXXXX |

Salle Profs |

|

|

D5 |

Etat Climatiseur |

|||

|

D6 |

Lampes |

|||

|

D7 |

Etat Lampes |

|||

|

2- Poste Chef T |

D0 |

Climatiseur |

228XXXXXXXX |

Chef T |

|

D1 |

Etat Climatiseur |

|||

|

D2 |

Lampes |

|||

|

D3 |

Etat Lampes |

|||

|

D4 |

Climatiseur |

228XXXXXXXX |

Salle Reprographi e |

|

|

D5 |

Lampes |

|||

|

D6 |

Climatiseur |

|||

|

D7 |

Lampes |

|||

|

3- Poste Provis eur |

D0 |

Climatiseur |

228XXXXXXXX |

Provisorat |

|

D1 |

Etat Climatiseur |

|||

|

D2 |

Lampes |

|||

|

D3 |

Etat Lampes |

Mémoire de fin d'étude LPRO/CIC-2013 36 Yves Lolo TOULASSI-ANANI

|

D4 |

Climatiseur |

228XXXXXXXX |

RAF |

|

|

D5 |

Etat Climatiseur |

|||

|

D6 |

Lampes |

|||

|

D7 |

Etat Lampes |

|||

|

4- Poste Censeur |

D0 |

Climatiseur |

228XXXXXXXX |

Censorat |

|

D1 |

Etat Climatiseur |

|||

|

D2 |

Lampes |

|||

|

D3 |

Etat Lampes |

|||

|

D4 |

Climatiseur |

228XXXXXXXX |

Comptabilité |

|

|

D5 |

Etat Climatiseur |

|||

|

D6 |

Lampes |

|||

|

D7 |

Etat Lampes |

|||

|

5- Poste Magasin1 |

D0 |

Climatiseur |

228XXXXXXXX |

Magasin |

|

D1 |

Etat Climatiseur |

|||

|

D2 |

Lampes |

|||

|

D3 |

Etat Lampes |

|||

|

D4 |

Climatiseur |

228XXXXXXXX |

Salle machines |

|

|

D5 |

Etat Climatiseur |

|||

|

D6 |

Lampes |

|||

|

D7 |

Etat Lampes |

|||

|

6- Poste Magasin2 |

D0 |

Prise programmée |

228XXXXXXXX |

Bloc BT |

|

D1 |

Etat prise |

*le numéro de téléphone de chaque responsable du bureau concerné.

Se référant à ce qui précède, au total 6 postes clients seront utilisés. Ce nombre pourra être réduit à 3, si on négligeait le bit d'état des équipements qui n'est rien d'autre qu'un état d'assurance de l'allumage ou l'extinction des équipements :

? un serveur de commande ;

? 6 clients interfacés aux installations.

La carte d'acquisition électronique à concevoir, sera fonction des équipements à commander. Ainsi pour notre projet, il faut 17 circuits interfaces de commande et 17 circuits d'état d'équipement ; toutes de même type.

Mémoire de fin d'étude LPRO/CIC-2013 37 Yves Lolo TOULASSI-ANANI

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 38 Yves Lolo TOULASSI-ANANI

De ce faite, pour des questions de coûts financier de réalisation et d'équipements informatiques, la validation de notre projet se fera par un prototype, image restreinte du système de commande ; pour démontrer la technologie. Ce sera constitué de :

? un serveur de commande ; ? 2 clients.

Les commandes à effectuer sur les clients sont les suivantes :

? client 1 : Commande de deux lampes (numéro différents) et un brasseur ; ? client 2 : commande d'une lampe, une prise programmée et détection de la présence/absence secteur.

Un numéro de téléphone associé à toute l'installation, celui du gestionnaire du système.

Il est de rigueur que les ordinateurs clients et serveur soient branchés sur onduleur, pour un bon fonctionnement du système.

Ce libellé, sera notre feuille de route durant la suite de notre travail.

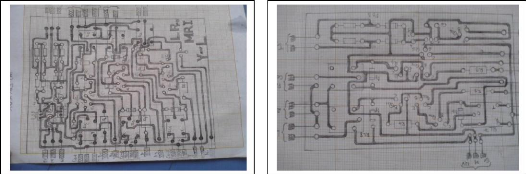

L'ISIS est un logiciel professionnel, utilisé dans l'électronique pour dessiner et simuler des circuits et créer des typons.

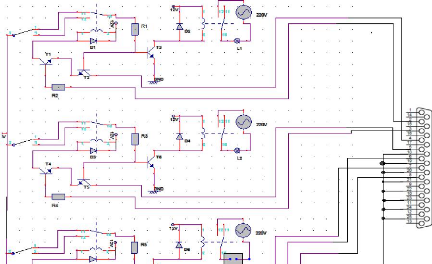

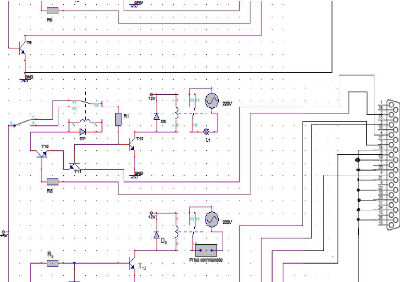

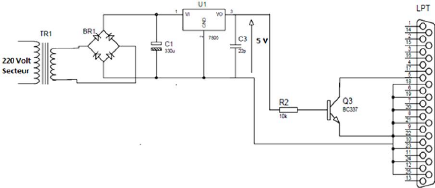

Chaque module de la carte d'acquisition a été simulé séparément et ensuite monté ensemble. Les captures d'écran sont présentées aux figure III.2 et figure III.3.

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 39 Yves Lolo TOULASSI-ANANI

Figure III.2 : Schéma des circuits d'interfaces de la carte d'acquisition

Figure III.3 : Suite Schéma des circuits d'interfaces de la carte d'acquisition

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 40 Yves Lolo TOULASSI-ANANI

La description du fonctionnement de ces circuits sera présentée dans la suite de ce document.

Dans la conception du schéma de la carte d'acquisition, nous avions procédé à la conception des différents modules.

Afin de réaliser la commande des lampes et prises, nous avions conçu quatre circuits d'interfaces de sorties basés sur le même principe. On se limitera donc dans notre explication aux circuits de la lampe 1.

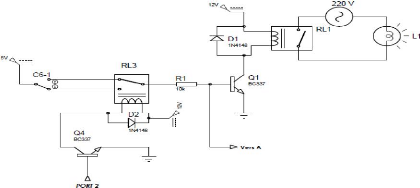

La commande de cette lampe est assurée manuellement par un interrupteur C61 et via le système par le relais RL3. La figure III.4 présente le circuit

d'interface de sortie pour la commande de la lampe 1. L'ensemble interrupteur C6-1 et relais RL3 forme un va et vient qui nous permet d'allumer et d'éteindre la lampe des deux endroits. Les contacts du relais RL3 représentent notre interrupteur commandé.

Figure III.4 : Interface de sortie pour la commande de la lampe 1

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 41 Yves Lolo TOULASSI-ANANI

Un appui sur l'interrupteur manuel C6-1 ou en une commande envoyée depuis le réseau GSM viendra mettre la broche 2 du port à l'état logique 1 (ce qui va saturer le transistor Q4 et exciter le relais RL3), la base du transistor Q1 se trouve au potentiel 5V via la résistance R1. Il y circule un courant suffisant pour le saturer. Alors le relais RL1 se trouvant dans son collecteur est excité ; donc ferme son contact. La lampe s'allume.

Une seconde action sur l'interrupteur manuel ou une commande d'extinction envoyée depuis le réseau GSM qui viendra mettre la broche du port 2 à l'état logique 0, laisse la base du transistor Q1 flottante. Le transistor se bloque et le relais en se désexcitant fera basculer son contact vers sa position initiale. La lampe s'éteint.

Ce module permettra de connaitre l'état des équipements à savoir lampes, prises et du secteur (absence ou présence).

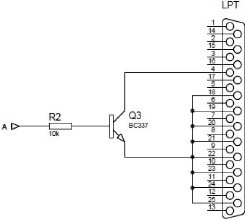

Pour envoyer une information sur l'entrée du port parallèle depuis l'extérieur, il faut réaliser un circuit d'interface composé d'un transistor et d'une résistance. Le transistor fonctionne tel que si l'on applique une tension entre le collecteur et l'émetteur, il ne circule aucun courant, mais si on vient à faire passer un courant par la base, ainsi qu'un courant l'émetteur ; celui-ci sera égal au courant de la base multiplié par le coefficient â du transistor. Sur le schéma de la figure III.5a, qui est un circuit d'interface d'entrée, la sortie A du circuit précédent est reliée à la base du transistor Q3 via une résistance.

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 42 Yves Lolo TOULASSI-ANANI

Figure III.5a : Interface d'entrée

Avec ce montage, nous pouvons changer facilement l'état de l'entrée du port et la faire passer au niveau 1 ou 0 en fonction de la sortie du montage et sans risquer d'abîmer la carte mère de l'ordinateur.

Spécialement pour la présence ou absence secteur, nous allons réaliser un circuit qui pourra abaisser la tension réseau vers le port du PC. Ce circuit est donné à la figure 3.5b.

Figure III.5b : Interface d'entrée Absence/Présence Secteur

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Mémoire de fin d'étude LPRO/CIC-2013 43 Yves Lolo TOULASSI-ANANI

Chapitre 3 La Structure du Port Parallèle, Etude et Conception de la Carte d'acquisition

Nous remarquons que si la base du transistor passe à l'état haut (figure III.5a), ce qui sera dû à une combinaison ON de l'interrupteur C6-1 et du relais RL3, alors tout comme le transistor Q1 qui se sature pour allumer la lampe, le transistor Q3 est saturé et l'entrée « D2 » (broche 4) du port parallèle est connectée à la masse (état bas). Ce passage de l'état haut à l'état bas du port 4, indiquant que la lampe est allumée est récupéré par l'application client pour être envoyé au serveur. Au cas où la sortie A venait à prendre l'état logique 0, ce qui signifierai que la lampe est éteinte, la broche 4 du port reprend son état initial haut. Ce mécanisme de changement d'état de la broche n'est possible que grâce à la résistance de tirage interne au port parallèle qui maintient un potentiel de 5V sur l'entrée quand celle-ci est flottante.

Un transistor NPN comme le BC337 est idéal pour ce type d'usage. Pour une sortie de montage en 5V, on peut utiliser une résistance variant entre 5 kÙ et 20kÙ. Une résistance plus grande aurait pour conséquence de limiter le courant dans la base du transistor, et donc de ne pas pouvoir faire commuter le transistor.

Le second circuit (figure III.5b) est en fait un circuit alimentation couplé à l'interface d'état et sera mise en parallèle avec le secteur. Lorsque qu'il y a présence secteur, le circuit alimentation fourni une tension de 5V à l'interface d'état qui fournit l'information de présence au logiciel ; de même quand il ya coupure, le signalement du défaut secteur déclenche. Ceci se fera sur le port 5.

Sur l'interface utilisateur des applications clients, l'utilisateur doit voir l'état de son installation. Savoir si elle est connectée et prête à recevoir des commandes ou non. Pour ce faire, nous avons conçu, un circuit d'interface d'entrée basée sur le même principe que celui de récupération de l'état des équipements. Sauf

Mémoire de fin d'étude LPRO/CIC-2013 44 Yves Lolo TOULASSI-ANANI

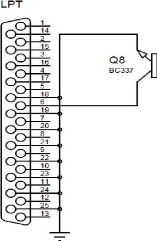

qu'ici la base du transistor est en permanence reliée à 5 V. Donc cela suppose que si la maquette est alimentée et connectée au port parallèle, le transistor Q8 sera saturé et imposera l'état logique 0 à la broche 6. L'état de la broche 6 est utilisé par notre application client pour informer l'utilisateur sur l'état de son installation. La figure III.6, montre l'interface de récupération de l'état du circuit.

Figure III.6: circuit d'interface d'entrée de l'état circuit

Une fois la réalisation de ces différents circuits effectuée, nous pourrons connaître les différentes broches du port qui seront utilisées afin de mieux développer les applications client-serveur.

Chapitre 4 Développement d'application client-serveur et validation du projet

CLIENTS-SERVEUR ET VALIDATION DU

PROJET

CHAPITRE 4 :

Mémoire de fin d'étude LPRO/CIC-2013 45 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 46 Yves Lolo TOULASSI-ANANI

Après la conception du circuit de la carte d'acquisition qui a fait l'objet du chapitre précédent, nous aborderons dans ce troisième chapitre, d'abord la présentation des interfaces des applications clients et celui de l'application serveur, ensuite la validation de notre projet. Les applications clients et serveur que nous avions développé au cours de notre projet se basent sur des algorithmes préétablis qui sont traduits dans ce chapitre par des organigrammes. Avant d'aborder le vif du sujet, nous présenterons quelques notions de langage et de logiciel de programmation.

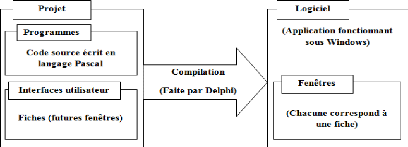

Un moyen pour créer un logiciel est d'utiliser un langage informatique, traduit ensuite par l'ordinateur pour en faire un logiciel. Donc avant d'aborder une programmation, il faut au préalable choisir le langage de programmation.

Le langage que nous avons utilisé est le Pascal. Delphi est le logiciel que nous avons employé pour écrire les textes dans ce langage.

Notre choix s'est porté sur Delphi qui est un logiciel qui permet de programmer avec le langage Pascal, pour trois raisons :

? Delphi est un environnement de programmation visuel orienté objet pour le développement rapide d'applications (RAD) ;

? En l'utilisant, on peut créer de puissantes applications pour Microsoft Windows XP, Microsoft Windows 2000 et Microsoft Windows 98, avec un minimum de programmation ;

? Il fournit tous les outils nécessaires pour développer, tester et déployer des applications, notamment une importante bibliothèque de composants réutilisables, une suite d'outils de conception, des modèles d'applications et de fiches et des experts de programmation.

Chapitre 4 Développement d'application client-serveur et validation du projet

Comme beaucoup de logiciels, il existe en plusieurs versions. Actuellement des versions numérotées de 1 à 7, 2009, XE, XE 2 existent. Ces versions successives du logiciel ont vu de nombreuses améliorations, tant au niveau du langage qu'au niveau de l'apparence. La version la plus élevée est la plus intéressante, car elle permet toujours plus de choses.

Delphi permet de créer une seule application (un futur logiciel) à la fois, ouverte en tant que projet. Un projet est l'état non compilé d'une application. Chaque projet compilé devient une application. Concrètement, un projet se compose d'un certain nombre de fichiers et d'options (également stockées dans des fichiers). Une sage habitude est de consacrer complètement un répertoire à chaque application qu'on souhaite programmer (chaque projet). Ce répertoire contiendra tous les fichiers constituant le projet (le nombre de fichiers augmentera au fur et à mesure que le projet s'étoffera).

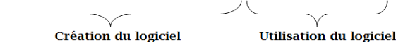

Le schéma de la figure IV.1 montre la structure de la création d'un logiciel jusqu'à son utilisation.

Mémoire de fin d'étude LPRO/CIC-2013 47 Yves Lolo TOULASSI-ANANI

Figure IV.1 : Structure de création et d'utilisation d'un logiciel

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 48 Yves Lolo TOULASSI-ANANI

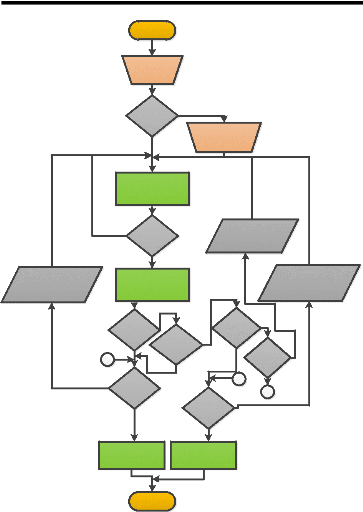

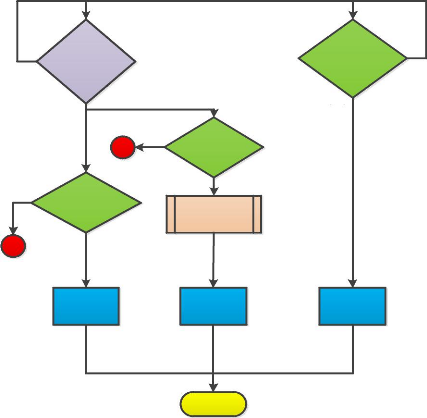

4.4 Organigrammes de fonctionnement des applications serveur et clients Après le choix du langage et du logiciel de programmation, la logique veut qu'on rédige l'algorithme traduisant le fonctionnement de l'application que l'on veut concevoir. A partir de cet algorithme, on trace ensuite l'organigramme de fonctionnement qui illustre beaucoup plus clairement les successions d'étapes lors de l'exécution de l'application. Nous présenterons dans cette partie l'organigramme de fonctionnement de l'application serveur et celui des applications clients.

Après son exécution, le serveur doit être activé afin de pouvoir satisfaire les clients qui désirent se connecter à lui. L'activation se fait manuellement. Ensuite, le serveur vérifie si un terminal GSM est connecté. Sinon il ne recevra pas de commande venant du réseau GSM. La connexion au terminal GSM aussi se fait manuellement. Une fois que le serveur est prêt à communiquer avec le serveur, il lit de manière cyclique le centre de messagerie du téléphone. Dès qu'il détecte un nouveau message, il récupère automatiquement la commande et la renvoie à l'utilisateur concerné après avoir identifié ce dernier. Si le numéro de l'expéditeur est inconnu, il affiche un message d'erreur. Aussi, si le client à qui la commande est adressée n'est pas connecté, un message d'erreur est enregistré.

L'organigramme de la figure IV.2 traduit l'algorithme de programmation de l'application serveur.

Chapitre 4 Développement d'application client-serveur et validation du projet

Debut

Activation du

Serveur

Non

Terminal GSM

connecté?

Oui

Recherche et connexion

du terminal GSM

messagerie du terminal GSM

Non

Lecture de l'état du centre de

Nouveau SMS ?

Affichage du message

utilisateur inconnue

Oui

Lecture du numéro d'expéditeur

Affichage du message de

commande non envoyée

Affichage du message de

commande non envoyée

Utilisateur 1 ?

Censeur

Non

Utilisateur 3 ?

Atelier Bloc BT

Non

B

Oui

Utilisateur 2 ?

Proviseur

Non

Oui

Utilisateur

Spécial ?

Chef T

Non

Oui

Non

Client 1 connecté?

B

B

Oui

Oui

Non

Client 2 connecté?

Oui

Décryptage et envoie de la

commande au client 1

Décryptage et envoie de la

commande au client2

Fin

Mémoire de fin d'étude LPRO/CIC-2013 49 Yves Lolo TOULASSI-ANANI

Figure IV.2 : Organigramme de fonctionnement de l'application serveur

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 50 Yves Lolo TOULASSI-ANANI

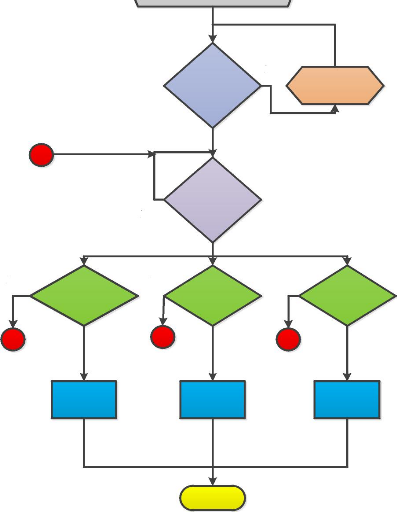

Après paramétrage du port parallèle, le client sera connecté au serveur, il vérifie si le circuit d'interface qui le lie avec l'installation est bien connecté. Si oui, il attend alors les commandes venant du serveur. Sinon il demande à l'utilisateur de connecter le circuit.

Le client 1 reçoit des commandes du serveur et les exécute après les avoir décrypté.

L'organigramme de fonctionnement du client 1est donné à la figure IV.3.

Chapitre 4 Développement d'application client-serveur et validation du projet

Début

Mémoire de fin d'étude LPRO/CIC-2013 51 Yves Lolo TOULASSI-ANANI

-Paramétrage du port parallèle

- Connexion au serveur

Non

Circuit Interface

connecté?

Port 7=0/1

Connecter

circuit interface

Oui

A

Non

Oui

Oui

Fin

Non Non Non

A Oui A Oui A

Commande Lampe 1

Commande Lampe 2 Commande Brasseur

Changement

d'Etat du port1

Commande reçue

du serveur

Changement

d'Etat du port3

Changement

d'Etat du port5

Figure IV.3 : Organigramme de fonctionnement du client 1

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 52 Yves Lolo TOULASSI-ANANI

Après paramétrage du port parallèle, le client sera connecté au serveur, il vérifie si le circuit d'interface qui le lie avec l'installation est bien connecté. Si oui, il attend alors les commandes venant du serveur. Sinon il demande à l'utilisateur de connecter le circuit.

Le client 2 récupère une information sur la broche 5 du port parallèle qui lui informe de l'absence ou présence du secteur. Lorsque le résultat est celle attendue, il renvoie un message d'alerte au serveur qui va communiquer à son tour avec le terminal GSM puis un message vers les numéros des utilisateurs.

L'organigramme de fonctionnement du client 2est donné à la figure IV.4.

Chapitre 4 Développement d'application client-serveur et validation du projet

Début

-Paramétrage du port parallèle

- Connexion au serveur

A

Circuit Interface

connecté?

Port 7=0/1

Non

Connecter

circuit interface

Oui

A

Non

Non

Commande Lampe 3

Commande reçue

du serveur

Changement

d'Etat du port1

Oui

Oui

A

Non

Commande Prise

Définir heure de

fonctionnement

Changement

d'Etat du port3

Fin

Oui

Absence/Présence

Secteur

Port 5=0/1

message alerte

Oui

au serveur

Envoie de

Non

Mémoire de fin d'étude LPRO/CIC-2013 53 Yves Lolo TOULASSI-ANANI

Figure IV.4 : Organigramme de fonctionnement du client 2

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 54 Yves Lolo TOULASSI-ANANI

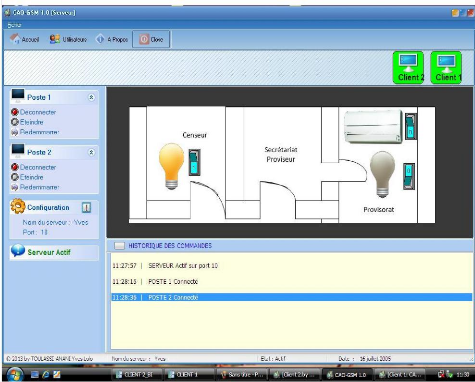

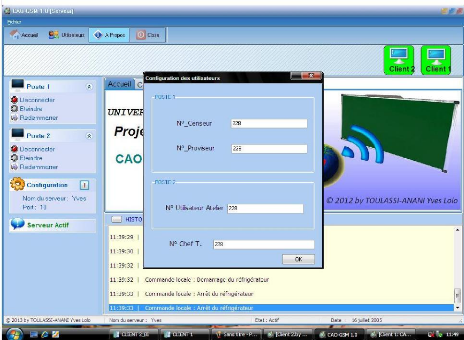

La capture d'écran de la figure IV.5, présente l'interface de démarrage des applications clients et serveur. L'ensemble client-serveur est dénommé « CAO-GSM» et est à sa première version.

Figure IV.5 : Interface de démarrage

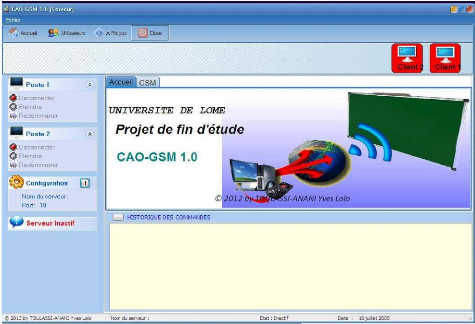

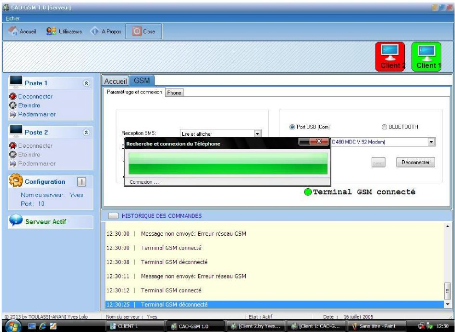

L'écran d'accueil de l'application serveur comme le montre la figureIV.6, présente les différents menus opérationnels. C'est une application qui joue le rôle de `'chef d'orchestre» dans le système. Nous pouvons remarquer sur cette figure les deux icônes des clients qui peuvent se connecter au serveur. L'apparence de ceux-ci indiquera l'état de cette connexion. Les menus poste 1 et poste 2 permettent d'agir à partir du serveur sur les deux clients (les déconnecter, les éteindre ou les redémarrer). Grâce à cette interface l'on peut se renseigner sur l'état actif ou non du serveur. La connexion ainsi que la déconnexion des clients peut aussi s'effectuer à partir du serveur. Il est également possible de fermer cette application à partir du bouton `close'. Toutes les commandes effectuées peuvent être consultées à partir de l'historique des commandes.

Chapitre 4 Développement d'application client-serveur et validation du projet

Figure IV.6 : Menu accueil de l'application serveur

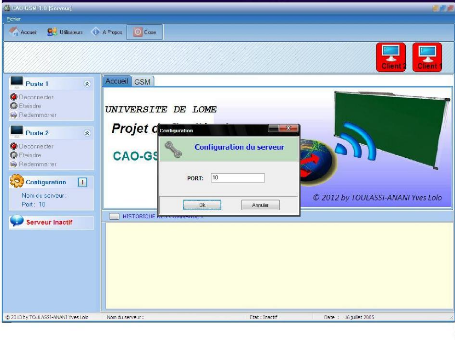

Avant que les clients ne puissent se connecter au serveur, il est nécessaire d'activer ce dernier. A partir du menu configurer l'on active le serveur sur un port (ici 10) comme le montre la figure IV.7. Ainsi le serveur devient actif sur ce port. Cet état est automatiquement signalé et enregistré dans la base de données. L'historique des commandes marque ainsi le premier événement `serveur actif sur le port 103'.

Mémoire de fin d'étude LPRO/CIC-2013 55 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 56 Yves Lolo TOULASSI-ANANI

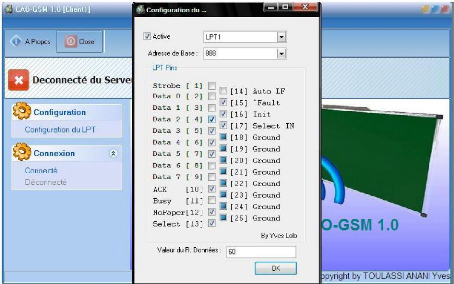

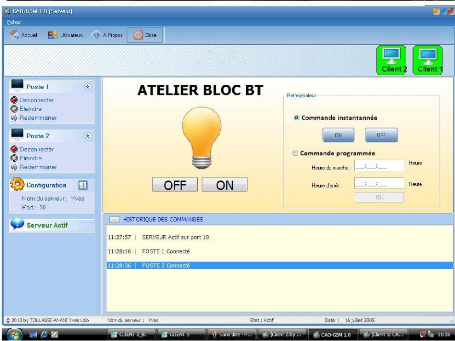

L'interface du client 1 comme celui du client 2 offre la possibilité de se connecter au serveur et de configurer le port parallèle. Cette interface est présentée à la figure IV.8. Il est possible de voir l'état de la connexion de ce client par rapport au serveur.

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 57 Yves Lolo TOULASSI-ANANI

Figure IV.8 : Interface de l'application client 1

La figure IV.9 présente la configuration du port parallèle. Il suffit de cliquer sur configuration du LPT, sur `activer' de la fenêtre qui apparaît puis sur OK.

Figure IV.9 : Configuration du port parallèle

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 58 Yves Lolo TOULASSI-ANANI

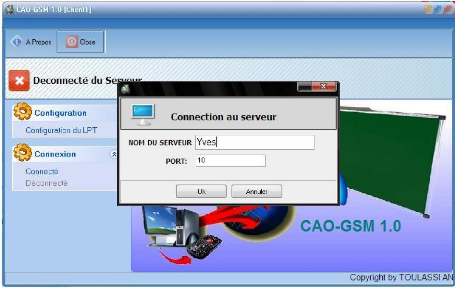

La connexion des clients au serveur qui marque la possibilité de la communication entre eux est assurée par un réseau local (sans fil ou câblé). Donc avant de se connecter, il est impératif que les différents ordinateurs soient en réseau. Il faut créer un réseau wifi d'une part ou un réseau câblé via des Switchs d'autres parts, auquel vont se connecter tous les ordinateurs du système.

Une fois dans le réseau, la connexion des clients au serveur peut s'établir.

Un clic sur `connecter' fait apparaitre une fenêtre comme le présente la figure IV.10.

Figure IV.10 : connexion du client 1 au serveur

Il est donc nécessaire d'entrer le nom ou l'adresse IP de l'ordinateur sur le quel est exécuté l'application serveur (ici Yves). L'entrée de cet identifiant suivi du numéro du port auquel le serveur s'est connecté (ici 10) et un clic sur le bouton OK termine la connexion du client au serveur.

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 59 Yves Lolo TOULASSI-ANANI

Le terminal GSM qui est un élément essentiel dans ce système de commande interagit de manière intrinsèque avec le serveur. Le menu GSM présenté à la figure IV.11 sert de lieu pour établir la relation entre le serveur et ce terminal. Grâce à cette fenêtre il est possible de se connecter au téléphone.

La connexion du terminal GSM se fera en fonction du choix de l'utilisateur. S'il veut le faire par câble, il suffira de connecter le téléphone à l'ordinateur serveur par le biais du câble et cliquer sur `connecter' sur l'interface après avoir choisi bien-sur le port USB.

La connexion par le réseau Bluetooth est analogue à la précédente à condition que le l'ordinateur détecte au préalable le terminale GSM via son Bluetooth ou son port USB.

Figure IV.11 : Connexion du terminal GSM au serveur

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 60 Yves Lolo TOULASSI-ANANI

La connexion des circuits s'effectue par la connexion des différents circuits aux ordinateurs clients via les ports parallèles.

Toutes les différentes connexions effectuées, le système est ainsi prêt pour la commande, la supervision et l'alerte. Les différentes opérations faisables par SMS peuvent s'effectuer de façon locale sur le serveur. La figure IV.12a et IV.12b présente l'interface permettant de faire la commande (programmer le démarrage, allumer et éteindre les lampes) et la supervision de l'installation électrique.

Figure IV.12a : Interface de commande et de supervision/Client1

Chapitre 4 Développement d'application client-serveur et validation du projet

Figure IV.12h : Interface de commande et de supervision/Client2

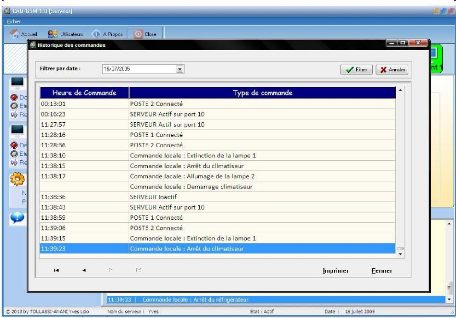

Toutes les opérations effectuées sur le système sont enregistrées dans une base de données pour une éventuelle maintenance. La figure IV.13 montre cette base avec quelques données enregistrées.

Mémoire de fin d'étude LPRO/CIC-2013 61 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Figure IV.13 : Extrait de la base de données du serveur

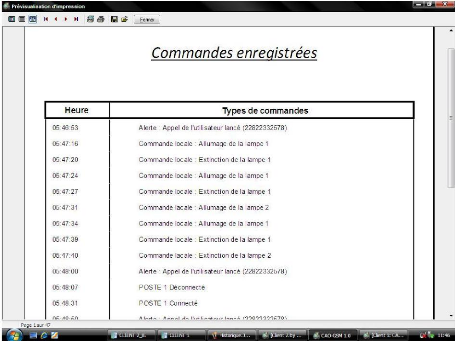

Nous pouvons imprimer les données enregistrées dans la base pour une vérification ou quelconque utilisation. La figure IV.14 nous montre un aperçu avant impression.

Mémoire de fin d'étude LPRO/CIC-2013 62 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Figure IV.14 : Aperçu avant impression des commandes effectuées

La commande à distance d'une installation électrique doit être personnalisée et sécurisée. Pour cette raison, dès l'installation du système l'utilisateur doit être reconnu par le serveur. Il faudra entrer son numéro de téléphone dans le menu configuration des utilisateurs. Ce menu est présenté à la figure IV.15.

Mémoire de fin d'étude LPRO/CIC-2013 63 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Figure IV.15 : Configuration des utilisateurs

La taille totale de l'application serveur est de 33,4 Mo. Pour l'installer, il faut disposer d'une configuration minimale ayant les caractéristiques suivantes :

> PC pentium III, CPU : 750 MHz ;

> 768 Mo de RAM ;

> Périphérique wifi ou carte réseau;

> Windows 2000/XP/VISTA ou plus.

Les applications clients ont une taille de 10,3 Mo. Il nécessite lors de

l'installation une configuration minimale dont les caractéristiques sont :

> PC pentium III, CPU : 750 MHz ;

> 256 Mo de RAM ;

> Port parallèle DB25 ;

Mémoire de fin d'étude LPRO/CIC-2013 64 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

? Périphérique wifi ou carte réseau; ? Windows 2000/XP/VISTA ou plus.

La validation de notre projet, s'expliquera par l'atteinte des objectifs suivants :

? La gestion effective de l'énergie électrique, s'expliquant par la réduction des pertes (gaspillage) ;

? L'accès au réseau à distance.

Notre étude portera toujours sur l'installation électrique du LETP-A; avec les bâtiments considérés.

Nous allons à cet effet considérer comme référence, les horaires de services qui s'étendent de 7heures - 15heures du fait que le système de travail adopté est la journée continue.

Nous désignons par heures supplémentaires, les heures hors services pendant lesquelles l'équipement restera allumé jusqu'au petit matin ; ce sera l'intervalle de 15heures à 7heures du lendemain.

Les réglettes utilisées pour les lampes sont celles classiques économiques de 60W de PHILLIPS. Nous tenons aussi à rappeler que 1CV (Cheval Vapeur) est égale à 0,736KW (Kilowatts). Ces informations sont contenues dans le tableau IV.1.

Mémoire de fin d'étude LPRO/CIC-2013 65 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Tableau IV.1 : Estimation journalière en KWh des équipements électriques

|

Salle |

Equipement |

Heures |

Heures |

Energie |

Gaspillage |

|

Surveilla nce |

1 Climatiseur de 3CV |

6 |

16 |

13,248 |

35,328 |

|

2 Lampes |

4 |

16 |

0,48 |

1,92 |

|

|

Salle des profs |

1 Climatiseur de 3CV |

6 |

16 |

13,248 |

35,328 |

|

4 Lampes |

4 |

16 |

0,96 |

3,84 |

|

|

Chef T |

1 Climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Salle Reprogr aphie |

1 Climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Infirmeri e |

1 Climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Provisor at |

1 climatiseur de 2 CV |

6 |

16 |

8,832 |

23,552 |

|

2 Lampes |

4 |

16 |

0,48 |

1,92 |

|

|

RAF |

1 Climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Censorat |

1 Climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Compta bilité |

1 climatiseur de 1,5 CV |

6 |

16 |

6,624 |

17,664 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Magasin |

1 Climatiseur de 3 CV |

6 |

16 |

13,248 |

35,328 |

|

1 Lampe |

4 |

16 |

0,24 |

0,96 |

|

|

Salle Machine s |

1 climatiseur de 4 CV |

6 |

16 |

17,664 |

47,104 |

|

6 Lampes |

4 |

16 |

1,44 |

5,76 |

|

|

TOTAL |

97,776 |

302,784 |

|||

Mémoire de fin d'étude LPRO/CIC-2013 66 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Mémoire de fin d'étude LPRO/CIC-2013 67 Yves Lolo TOULASSI-ANANI

Chapitre 4 Développement d'application client-serveur et validation du projet

Le lycée a souscrit à un réseau triphasé dont le kilowattheure est facturé à 135 F CFA par la CEET, sans oublier les TVA de 18% qui s'ajoutent quand la consommation dépasse 100KWh.

La consommation normale journalière des équipements considérés est environ 97,776 KWh ; l'évaluation économique normale (Een) donne :

Een = Energie totale consommée x Prix unitaire (1.1)

Een = 97,776 x 135 F CFA Een = 13199, 76 F CFA

Elle s'élève donc environ à 13200 F CFA (treize mille deux cent) le jour ; ce qui fait en moyenne une estimation mensuelle d'environ 396000 F CFA (trois cent quatre-vingt-seize mille).

Nous voyons aussi le gaspillage en énergie que peut engendrer la mise sous tension de tous nos équipements considérés ! Environ 302,704 KWh devant 97,776 KWh.

Considérons que les équipements des quatre premières salles sont laissés sous tension deux jours seulement ; le gaspillage mensuel (Egm) s'élève à :

Een = Energie gaspillée dans 4 premières salles X 2jrs X Prix unitaire (1.2) Egm1 = 113,664 x 2 x 135 F CFA

Egml = 30689, 28 F CFA

Environ 30690 F CFA s'ajoutent à la consommation normale mensuelle. Soit un total de 426690 F CFA à payer ; ce qui correspond à une augmentation de 7,75%.

Mémoire de fin d'étude LPRO/CIC-2013 68 Yves Lolo TOULASSI-ANANI

Et si on exagérait un peu tout en considérant le cas où tous les équipements ne sont pas éteints pendant deux jours (un oubli pour un weekend par exemple) ; le gaspillage mensuelle s'élève à :

Een = Energie gaspillée par toute l'installation X 2jrs X Prix unitaire (1.3) Egm2 = 302,784 X 2 X 135 F CFA

Egm2 = 81751, 68 F CFA

Le gaspillage devient plus important avec une augmentation de 81755 F CFA ; soit un taux de 20,645%.

Ceci n'est qu'une petite considération du problème auquel nous sommes confrontés. Le calcul de ces gaspillages devient plus important quand les appareils sont régulièrement mis sous tension pendant les heures d'hors service.

Et s'il en ait ainsi pour les autres institutions publiques comme les ministères qui disposent de nombreux bureaux, les hôpitaux, les écoles et universités... il revient à un énorme gaspillage économique pouvant avoisiner des millions de francs CFA.

De ceci, vient la nécessité d'économiser ou de gérer sa consommation électrique, s'expliquant par la réalisation de notre système.

Un point d'accès sécurisé est déployé dans le réseau mis en place, qui permettra à l'utilisateur spécial depuis son ordinateur mobile d'être dans le réseau virtuel VLAN10 puisque le port auquel est connecté le point d'accès a été configuré pour appartenance au VLAN10.

Ainsi deux solutions sont offertes au cas où l'utilisateur spécial ne se trouve pas dans la zone couverte par le point d'accès:

Chapitre 4 Développement d'application client-serveur et validation du projet

Chapitre 4 Développement d'application client-serveur et validation du projet

? utilisation des open sources pour le déploiement VPN (OpenVpn) ; ? utilisateur des assistants bureau à distance (VNC).

Toute fois ces deux solutions nécessitent, la connexion internet. Mais on pourra déployer le VPN par des antennes émettrices et récepteurs radio.

Elle s'explique par le prix d'achat des équipements nécessaires pour la réalisation de ce projet ainsi que le revenu du technicien opérateur du projet ; d'où le devis estimatif de notre projet. Il est à noter qu'un Ingénieur des travaux est payé à 2500 F CFA l'heure selon les informations des articles du site internet de JobSpot au Togo.

L'étude du projet a duré en moyenne 100 Heures ; elle comprend l'étude de l'installation électrique existant, les circuits d'interface à raccorder, les logigrammes des applications à concevoir puis la structure du réseau informatique.

La main d'oeuvre varie selon le projet et est fonction de son délai d'exécution. Elle résume aussi les primes de risque, de saleté... Généralement elle équivaut aux 30% du coût total de réalisation.

Le devis estimatif est résumé dans le tableau IV.2. On a considéré pour tout le lycée avec 50 cartes à concevoir.

Tableau IV.2 : Estimation du coût du projet

|

Référence |

Désignation |

Fabricant |

Quantit é |

P.U.TTC |

Prix Total |

|

Equipements Electroniques |

|||||

|

B37 |

Transistor |

KEC-Korea Electronics |

150 |

200 |

30 000 |

|

10KOhm- |

Résistances |

CETAL |

200 |

100 |

20 000 |

Mémoire de fin d'étude LPRO/CIC-2013 69 Yves Lolo TOULASSI-ANANI

|

1/2Watt |

Electroniques |

||||

|

HH52P N 12/230V AC |

Releais électroniques |

Trading Company (CHINE) |

100 |

1000 |

100 000 |

|

1N222 |

Diodes simples |

ETC |

100 |

100 |

10 000 |

|

- |

Plaquette Cuivrée (1m2) |

CeramTec |

02 |

7 000 |

14 000 |

|

7805/7812 |

Régulateur de tension |

KEC-Korea Electronics |

03 |

500 |

1 500 |

|

TR-220/12V |

Transformateur Simple |

Télémécanique |

03 |

1500 |

4 500 |

|

- |

Perchlorure |

CeramTec |

02 |

10 000 |

20 000 |

|

Equipements Réseaux GSM et Informatique |

|||||

|

GT784WN |

Routeur modem |

Action Tec Electronics |

01 |

55 000 |

55 000 |

|

WAP4410N |

Point d'accès sans fil (300Mbps) |

Cisco Small Business |

01 |

95 000 |

95 000 |

|

DES-1300-16 |

Switch 16 voies (300Mbps) |

D-Link |

02 |

35 000 |

70 000 |

|

DES-1300-24 |

Switch 24 voies (300Mbps) |

D-Link |

01 |

50 000 |

50 000 |

|

K800i |

Téléphone Portable |

Sony Ericsson |

06 |

40 000 |

240 000 |

|

TOTAL PARTIEL (TP) |

710 000 |

||||

|

Autres accessoires (20%TP) : Câbles-Connecteurs... |

142 000 |

||||

|

Coût de l'étude (100 H) = 100 × 2500 |

250 000 |

||||

|

CÔUT TOTAL DE REALISATION |

1 102 000 |

||||

|

Main d'OEuvre |

330 600 |

||||

|

TOTAL OBTENU |

1 432 600 |

||||

La démonstration des fonctionnalités du prototype réalisé répond correctement. Ceci justifie le bon fonctionnement de notre système.

La communication assurée entre les différents éléments assure l'exécution des commandes de façon plus efficace.

Mémoire de fin d'étude LPRO/CIC-2013 70 Yves Lolo TOULASSI-ANANI

Conclusion Générale

Mémoire de fin d'étude LPRO/CIC-2013 71 Yves Lolo TOULASSI-ANANI

Mémoire de fin d'étude LPRO/CIC-2013 72 Yves Lolo TOULASSI-ANANI

Conclusion Générale

Notre choix portant sur ce thème, s'explique par notre parcours antérieur. L'informatique dans le monde industriel : Informatique Industrielle ou mieux encore les systèmes embarquées (automates programmables industriels).

Ledit projet que nous venons d'étudier rassemble des compétences informatiques à savoir le matériel et les réseaux, appliquées au domaine de l'électricité. Nous avons utilisé l'informatique pour la commande et la surveillance des équipements électriques en vue de la gestion optimum de l'énergie qui s'explique par une réduction des pertes d'énergie. Ainsi avons-nous constaté ce que peut engendrer un équipement fonctionnant pendant plusieurs heures sans arrêt par oubli en termes d'économie.

Aujourd'hui avec les VPN, on peut interconnecter plusieurs sites... ce qui permettra l'exploitation de notre prototype à grande échelle ; tout en contrôlant les équipements électriques se trouvant sur ces sites et s'étendre à d'autres applications.

Le défi à relever de ce projet est de pouvoir réduire le cout de réalisation ; le nombre d'ordinateurs clients et les cartes d'interfaces. Ce qui se fera par une extension du projet vers l'utilisation des multiplexeurs.

Aussi un dispositif permettant de détecter la présence de personne dans les bureaux pourra conditionner l'allumage ou l'extinction des équipements.

Une étude pourrait aussi se mener vers l'insertion de ce projet vers les plates formes d'exploitation libres à l'instar des diversités de Linux.

Références Bibliographiques

Mémoire de fin d'étude LPRO/CIC-2013 73 Yves Lolo TOULASSI-ANANI

Mémoire de fin d'étude LPRO/CIC-2013 74 Yves Lolo TOULASSI-ANANI

Références Bibliographiques

REFERENCES BIBLIOGRAPHIQUES

V' Site Web :

[1] Généralités sur les réseaux GSM : www.google.fr

[4] http://lartc.org/howto/lartc.ipsec.html (visité en mars 2014) V' Livres :

[2] Dr FIADJOE : Cours Interfaces et Périphériques, CIC 2012-2013

[3] Catalogue consommation et Coût d'utilisation des appareils électriques

[5] « L'installation électrique communicante », Hager, Edition 2012

[6] N. BOUCHAMA, « Cours de bases de données sous Delphi » de l'Ecole VEGA IP, Edition d'Avril 2002.

[7] Jérôme DARMONT, « Cours de programmation sous Delphi », en Maitrise économétrie de l'Université LUMIERE LYON 2, Edition 19992000

Annexes

ANNEXES

Mémoire de fin d'étude LPRO/CIC-2013 75 A1 Yves Lolo TOULASSI-ANANI

Mémoire de fin d'étude LPRO/CIC-2013 6A2 Yves Lolo TOULASSI-ANANI

Annexes

ANNEXE 1 : LES COMMANDES AT Commandes de base

· ATI<value> : Affichage des paramètres du TA (Terminal Adaptator : interface entre l'utilisateur et le mobile)

· ATZ<value> : Chargement des paramètres par défaut mémorisés par l'utilisateur.

· AT&F<value> : Chargement des paramètres par défaut mémorisés par le fabriquant.

· ATE<value> : Echo des commandes AT (déf. 1).

· ATQ<value> : Suppression du résultat (déf. 0). Sélection d'affichage des erreurs

· ATV<value> : Réponse verbeuse (déf. 1).

· AT+CMEE=<n> : détail des erreurs du ME (Mobile Equipment). Commandes de gestion d'un appel

· AT+CSTA=<type> : Sélection du type des numéros de téléphone.

· ATD<option> : Envoi d'un appel vocal ou autre.

· ATT : Numérotation fréquentielle.

· ATP : Numérotation par impulsions.

· ATA : Décroche la ligne lors d'un appel en cours.

· ATH : Raccroche la communication en cours. Fonctions spéciales réseau

· AT+CNUM : Numéro MSISDN de l'utilisateur.

· AT+CREG : Informations d'enregistrement sur le réseau.

· AT+COPN, AT+COPS : Liste et sélection d'un opérateur.

· AT+CLCK : Blocage ou déblocage du ME.

· AT+CPWD : Définition du mot de passe pour +CLCK.

· AT+CLIP, AT+COLP : Identification de l'appel.

· AT+CLIR : Restriction d'identification de l'appel.

· AT+CCUG : Groupement d'appels.

· AT+CCFC : Conditions de renvoi d'appels.

· AT+CCWA : Gestion des appels en attente.

· AT+CSSN : Affichage des informations de services supplémentaires.

· AT+CLCC : Liste des appels en cours.

· AT+CGMI : Nom du constructeur du ME.

· AT+CGMM : Identification du modèle du ME. AT+CGMR : Version et niveau du modèle de ME.

Annexes

ANNEXE 2 : LES DIFFERENTES ETAPES DE LA REALISATION DE

LA

CARTE D'ACQUISITION

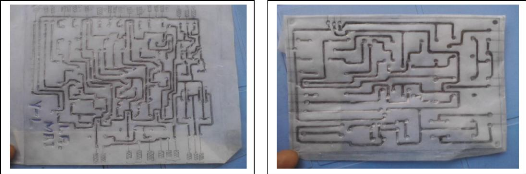

? La transformation côté cuivre du circuit :

Transformation Client 1 Transformation Client 2

? Typon du circuit :

Typon Client 1 Typon Client 2

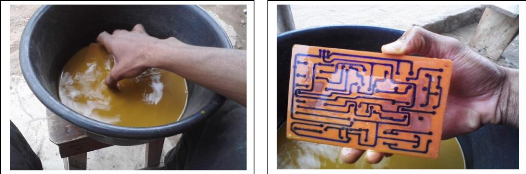

? Lavage des plaquettes dans le perchlorure pour obtenir le circuit imprimé

Mémoire de fin d'étude LPRO/CIC 77A3 Yves Lolo TOULASSI-ANANI

Annexes

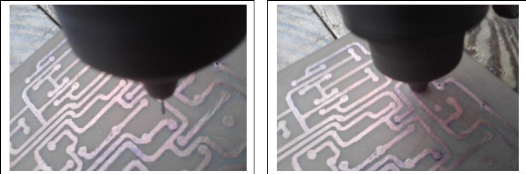

? Opérations de perçage des pastilles

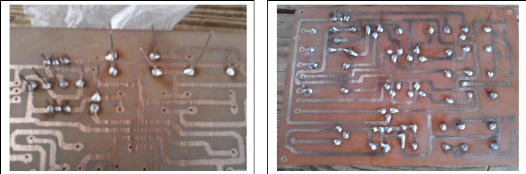

? Opérations de soudure des composants

? Circuits Imprimés prêts à utiliser

Maquette Client 1 Maquette Client 2

Mémoire de fin d'étude LPRO/CIC 78 A4 Yves Lolo TOULASSI-ANANI

Annexes

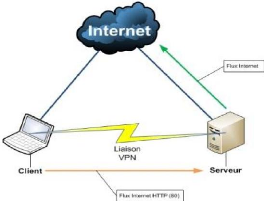

OpenVPN

Cette note est un tutoriel pour créer son propre serveur VPN avec la solution très complète et OpenSource : OpenVPN.

Le VPN sera sécurisé, et sera accédé via une connexion internet avec son ordinateur portable, UMPC ou PDAPhone afin de ne pas être soumis à des restrictions d'accès ce qui est souvent le cas (protocole autorisés limités) c'est pour cela que nous utiliserons le port 80 pour faire transiter le flux VPN car le port HTTP est quasiment tout le temps ouvert !

1. Schéma

2. Installation et configuration d'OpenVPN sur le serveur

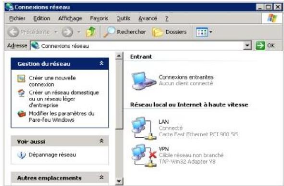

OpenVPN s'installe par défaut dans C:\Programs Files\OpenVPN » et installe aussi une interface réseau virtuelle que vous pourrez voir dans Connexions Réseaux ». Pour que ce soit clair, on a du renommé les connexions réseaux mais le nom n'a pas d'importance dans la suite du tutoriel.

Mémoire de fin d'étude LPRO/CIC 79 Yves Lolo TOULASSI-ANANI

A5

Annexes

Nous allons créer la clé de cryptage du VPN dans le fichier clé key.txt se trouvant dans « C:\Programs Files\OpenVPN\config », nous allons maintenant créer dans ce même dossier le fichier de configuration nommé serveur.ovpn. il s'agit d'un simple fichier texte avec l'extension .ovpn.

Votre serveur VPN est prêt a fonctionner.

Allez dans le menu démarrer / exécuter / puis taper : services.msc / puis faites OK. Vous vous trouvez dans la console de gestion des services Windows, allez démarrer le service Routage et accès distant, réglez son type de démarrage sur automatique.

Puis rendez vous dans vos connexions réseaux, puis faites clic droit propriété sur votre connexion réseau (ethernet, wifi, internet...) puis rendez vous dans l'onglet Avancé. Cochez la case « Autoriser d'autres utilisateurs du réseau à se connecter via la connexion internet de cet ordinateur ». La connexion VPN est directement opérationnelle.

|

3. Installation et configuration du client |

Vous devrez installer le logiciel OpenVPN à partir du même installeur et de la même manière. Vous n'aurez ici pas besoin de générer une clé de cryptage, récupérez le fichier key.txt du serveur et déposez le dans le dossier »C:\Programs Files\OpenVPN\config » du client.

Nous allons maintenant créer dans ce même dossier le fichier de configuration appelé

Mémoire de fin d'étude LPRO/CIC 80 Yves Lolo TOULASSI-ANANI

A6

Annexes

client.ovpn. Il s'agit d'un simple fichier texte avec l'extension .ovpn. Pour fermer le VPN, allez dans la fenêtre DOS puis appuyez sur F4.

ANNEXE 4 : TUTORIEL SUR L'UTILISATION ET LA

CONFIGURATION

DE VNC bureau à distance

1. Utilisation de VNC Server

Il est très important de mettre un mot de passe car c'est la sécurité de votre "Ordinateur" qui est en jeu, ouvrez pour cela la fenêtre dans "Options..." puis cliquez sur "Configure", vous aurez alors à rentrer votre mot de passe dans le champ qui s'ouvrira à vous, comme ceci :

2. Utilisation de VNC Viewer

Utilisation de "VNC Viewer", pour lancer le viewer il vous faudra cliquer sur "Démarrer" puis "Programmes" et enfin sur le dossier de "RealVnC" puis sur "Run VNC Viewer" ; alors une fenêtre apparaîtra et on pourra se connecter au client; par exemple, soit un client à l'adresse "192.168.0.7".

Un clic sur "OK", une fenêtre apparaîtra pour mettre le "Mot de passe" que le client vous aura remis.

Mémoire de fin d'étude LPRO/CIC A781 Yves Lolo TOULASSI-ANANI