3.4.2 Création des comptes et test d'appel

Pour la création des comptes des utilisateurs au

niveau de notre serveur Asterisk, il faut modifier le fichier

/etc/asterisk/users.conf ensuite on utilise la commande

sip show users pour voir les comptes des utilisateurs. La

commande sip show peers pour voir les utilisateurs

connectés au serveur.

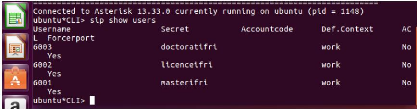

FIGURE 3.5 - Configuration des comptes utilisateurs

Sur la figure 3.5 on voit les utilisateurs

de notre serveur Asterisk avec leurs différents mots de passe.

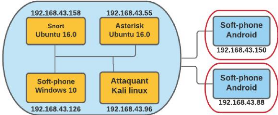

3.4.2.1 Test d'un appel entre deux clients (via

MizuDroid)

Pour effectuer un test d'appel sur le serveur, on

télécharge des soft-phone (Un soft-phone est un type de logiciel

utilisé pour faire de la téléphonie par Internet depuis un

ordinateur plutôt qu'un téléphone[14]). Avant de passer des

appels, on enregistre d'abord les informations des utilisateurs

créées au niveau de notre serveur Asterisk dans le fichier

/etc/asterisk/users.conf.

On va décrire le lancement des appels avec Softphones

MuziDroid sous Andoid.

Chapitre 3. Implémentation de la solution 3.4.

Installation et configuration du serveur Asterisk

29

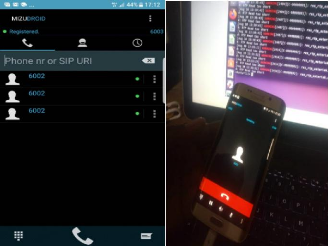

FIGURE 3.6 - Lancement d'appel

L'utilisateur ayant l'extension 6003 effectue un appel avec

l'utilisateur qui a une extension 6002, il suffit de composer le numéro

de l'appelant, si la ligne est libre, une sonnerie se déclenche chez le

récepteur avec l'affichage du numéro de l'appelé.

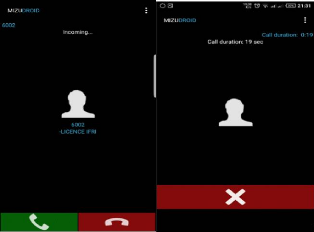

Ci-dessous (figure 3.7) un test réussi d'un appel entre

deux téléphones Android.

FIGURE 3.7 - Lancement d'appel

La figure suivante nous présente la réception

d'appel par l'utilisateur 6002.

Chapitre 3. Implémentation de la solution 3.5. Lancement

des attaques et analyses des paquets sous Kali Linux

30

FIGURE 3.8 - Réception d'appel

|