III-2 Installation et

configuration du serveur OPENSWAN

Nous utiliserons ici un serveur basé sur une

distribution UBUNTU avec deux interfaces réseaux (eth0 =

IPprivée) et (eth1 = IPlan). Le L.A.N est adressé en

10.1.1.0/24.

- apt-get update

On commence par mettre à jour la base de données

des paquets UBUNTU.

- On installe le paquet openswan.

apt-get install openswan

- On fait une copie du fichier de configuration

« /etc/ipsec.d/examples/l2tp-psk.conf »

cp /etc/ipsec.d/examples/l2tp-psk.conf /etc/ipsec.d/l2tp-psk.conf

- On édite le fichier «

/etc/ipsec.d/l2tp-psk.conf »

Vi /etc/ipsec.d/l2tp-psk.conf

|

conn L2TP-PSK-noNAT

# Configuration for one user with any type of IPsec/L2TP

client

# including the updated Windows 2000/XP (MS KB Q818043), but

# excluding the non-updated Windows 2000/XP.

# Use a Preshared Key. Disable Perfect Forward Secrecy.

# PreSharedSecret needs to be specified in /etc/ipsec.secrets

as

# YourIPAddress %any: "sharedsecret"

authby=secret

pfs=no

auto=add

keyingtries=3

# we cannot rekey for %any, let client rekey

rekey=no

type=transport

left=192.168.1.64

# or you can use: left=YourIPAddress

# For updated Windows 2000/XP clients,

# to support old clients as well, use leftprotoport=17/%any

leftprotoport=17/1701

# The remote user.

right=%any

# Using the magic port of "0" means "any one single port".

This is

# a work around required for Apple OSX clients that use a

randomly

# high port, but propose "0" instead of their port.

rightprotoport=17/0

|

- On édite le fichier

« /etc/ipsec.conf »

Vi /etc/ipsec.conf

|

# /etc/ipsec.conf - Openswan IPsec configuration file

# RCSID $Id: ipsec.conf.in,v 1.15.2.6 2006-10-19 03:49:46 paul

Exp $

# This file: /usr/share/doc/openswan/ipsec.conf-sample

# Manual: ipsec.conf.5

version 2.0 # conforms to second version of ipsec.conf

specification

# basic configuration

config setup

# plutodebug / klipsdebug = "all", "none" or a combation from

below:

# "raw crypt parsing emitting control klips pfkey natt x509

private"

# eg: plutodebug="control parsing"

# ONLY enable plutodebug=all or klipsdebug=all if you are a

developer !!

# NAT-TRAVERSAL support, see README.NAT-Traversal

nat_traversal=yes

#

virtual_private=%v4:10.0.0.0/8,%v4:192.168.0.0/16,%v4:172.16.0.0/12

# enable this if you see "failed to find any available

worker"

nhelpers=0

# Add connections here

# sample VPN connections, see /etc/ipsec.d/examples/

#Disable Opportunistic Encryption

include /etc/ipsec.d/examples/no_oe.conf

include /etc/ipsec.d/l2tp-psk.conf

|

- On modifie le fichier

« /etc/ipsec.secret »

Vi etc/ipsec.secret

|

# RCSID $Id: ipsec.secrets.proto,v 1.3.6.1 2005-09-28 13:59:14

paul Exp $

# This file holds shared secrets or RSA private keys for

inter-Pluto

# authentication. See ipsec_pluto(8) manpage, and HTML

documentation.

# RSA private key for this host, authenticating it to any

other host

# which knows the public part. Suitable public keys, for

ipsec.conf, DNS,

# or configuration of other implementations, can be extracted

conveniently

# with "ipsec showhostkey".

192.168.1.64 %any: PSK "mypassword"

|

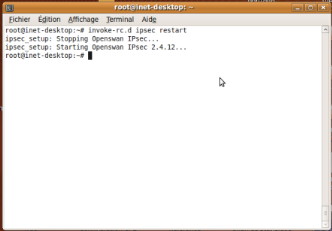

invoke-rc.d ipsec restart

Nous pouvons à présent redémarrer le service

IPSEC.

Nous devons obtenir le résultat suivant si tout c'est bien

passé :

netstat -antu

À ce stade, notre serveur VPN doit être à

l'écoute sur le port 500/udp et 4500/udp pour les connexions. Nous

pouvons le vérifier en utilisant la commande :

Nous pouvons aussi vérifier si la partie IPSEC des choses

fonctionne correctement, mais pour le faire nous seront obligé de

configurer à ce stade un client VPN sous Microsoft Windows. Dans le

souci de respecter les étapes prévues pour la rédaction de

ce mémoire nous le ferons bien après.

- On installe le paquet XL2TP

apt-get install xl2tpd

Modifier le fichier :

« /etc/xl2tpd/xl2tpd.conf »

Vi /etc/xl2tpd/xl2tpd.conf

|

[global]

listen-addr =192.168.1.64

[lns default]

ip range = 192.168.1.10-192.168.1.20

local ip = 192.168.1.5

require chap = yes

;refuse chap = yes

refuse pap = yes

require authentication = yes

ppp debug = yes

pppoptfile = /etc/ppp/options.xl2tpd

|

- Modifier le

fichier « /etc/ppp/options » de la sorte :

cp /etc/ppp/options /etc/ppp/options.xl2tpd

- Editer le

fichier : « /etc/ppp/options.xl2tpd »

Vi etc/ppp/options.xl2tpd

|

ipcp-accept-local

ipcp-accept-remote

ms-dns 192.168.1.4

ms-dns 209.212.96.1

noccp

auth

crtscts

idle 1800

mtu 1410

mru 1410

nodefaultroute

debug

lock

proxyarp

connect-delay 5000

silent

|

On modifier le fichier

« /etc/ppp/chap-secrets »

Vi /etc/ppp/chap-secrets

|

# Secrets for authentication using CHAP

# client server

secret IP addresses

inet * "consulting" 10.1.1.0/24

*inet «consulting» 10.1.1.0/24

|

|