EPIGRAPHE

Etre homme, C'est précisément

être

responsable, C'est sentir, en posant sa

pierre, que l'on contribue a bâtir le

monde.

(A

·tto-C

·tew dew ScC

·tt

EXUPERY)

IN MEMORIAM

A notre regrette tres cher Pere Constantin MBARUKU

COMBAR, tu aurais du etre le temoin oculaire du resultat des

sacrifices consentis depuis notre bas age jusqu'a ce jour mais helas, la

providence t'a prematurement arrache a notre totale affection par la mort,

qu'en souvenir de vos souhaits exceptionnels, recevez la oil vous vous

retrouvez, nos tres sinceres reconnaissances de votre meilleure part

contributive, tu es un Pere e xceptionnel, que ce present travail soit le fruit

de vos raves et ton ame repose dans la douceur tout en ayant la vie

eternelle.

A notre Feu Grand-pare MBARUKU MUSAFIRI, qu'en

ce jour de la fin de notre premier cycle en Informatique de gestion, vous

auriez partage avec nous cette joie, que ton ame repose en pai x.

A nos disparus Jeunes-freres Aime MBARUKU

et PAPA MBARUKU MUSAFIRI, que la terre de nos ancetres vous

soit douce.

Heureuse memoire,

DEDICACE

A vous mes Parents ; KASHINDE MBARUKU Doris

et AZIZA LUZINGA Ephrasi e pour tant de privations et

sacrifices consenties avec tant d'affection et abnegation.

A toi mon Beau-frere Docteur JEROME MUPENDA,

votre femme ANDJELANI MBARUKU Angel et tous vos

enfants : GRACIEN, DORIS,

GLORIDY, GREECH, pour avoir contribue a la

quasi-totalite de cette oeuvre de longue haleine depuis de nombreuses annees,

recevez nos tres sinceres remerciements respectueu x, que Dieu de l'esperance

vous remplisse de toute joie et de toute pai x dans la foi, pour que vous

abondiez en esperance dans toute vie par la puissance du Saint-Esprit.

A toi ma Grand-mere MWAYUMA NYABALINDA, pour

toutes bienfaisances innombrables faites a notre egard, tu es une grand-mere

incomparable et e xceptionnelle.

A vous mes Jeunes-soeurs et freres : Anastasi e

MBARUKU, Anny MBARUKU,

RACHEL, MARIA, ANGEL,

JACQUELINE, ASHA, BIFE,

WILLIAM, CHRISTELLE,

GLORIA, SEDRICK, VIVIEN,

POMPEE, CONSTANT, ARMANDO,

AMIKI, ODO, BIENVE.

A mes chers (es) Peres, Mires, Tantes : ASSUMINI

FRANCOISE, FRANCOISE LUZINGA, BUISSERET

MBARUKU, TABU MBARUKU, PAPY,

FUNDI.

A celle qui sera ma bequille, la vie n'est pas lisse, on n'y

butte sur des

asperites.

incontestable pour eu x, a cote du fil conducteur de notre

devenir que sont les valeurs traditionnelles.

AVANT--PROPOS

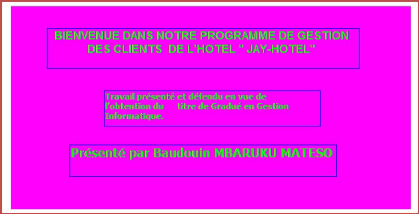

Le travail realise au terme de ce cycle de graduat n'est qu'un

travail de recherche qui nous a ouvert la porte a l'approfondissement de

certaines connaissances a la conception et realisation d'un systeme

d'information.

La realisation de cette oeuvre aurait ete presque impossible

si nous n'avons pas eu a beneficier du concours de plusieurs personnes, qu'il

nous soit ainsi permis ici de leur e xprimer nos sentiments de profonde

gratitude ;

Nos remerciements s'adressent au professeur ordinaire

MVIBUDULU KALUYIT jacqu es et l'assistant reverend frere

mariste ONGEMBA YALLO Albert respectivement Directeur et

Encadreur dudit travail qui ont bien voulu accepter de nous accompagner dans

cette epreuve a l'instar de leurs multiples occupations, tout en reconnaissant

par ailleurs que leurs observations et suggestions nous ont ete tres

constructives et cette oeuvre a pu etre effective.

Nous remercions egalement toutes les autorites academiques d'une

fagon speciale et en general tous les enseignants Assistants, Chefs de travau x

et Professeurs, pour leur encadrement trois ans durant passes en formation au

sein de la dite institution.

Nos gratitudes vont egalement a ma tante PROSE,

son mari Alexis ASSUBU et leur fils PIERROT MERVY

ASSUBU, pour votre soutien morale,

Nous ne pouvons en aucun cas passer sous silence les quelques

noms qui nous sont si chers : CARINE KABOTO,

GRACIA, IDI OMARI, BERNARD

ORRO, Tresor LUKAYA, PAPY MUZIZI, GLOIRE

MUTCHANGA, ADELE, CELESTE,

Stanislas TABU, Abbe DjUNGA, Sceur

ESPE, Gilbert YEMBA, ASHA

KABIBI,AMINA MUZUNGU.

Nous e xprimons nos sentiments de gratitude a toutes (tous) nos

amis(es), condisciples, camarades de promotion qui ont eu a partager et a

echanger avec nous pendant ces moments inoubliables,

Il nous serait ingrat de terminer cette page sans pour autant

remercier ceu x qui nous ont assiste sur le plan materiel, financier que moral

: Reverend Frere Mariste Rene BUMBA, maitre

TSHIBANGU, Assistant MARCEL, Honore

YEMBA, SALEH KANDOLO, AWELO LOSHIMA,

la congregation Mariste, les enseignants de l'Institut de

l'ENANO, WIVINE, DJEM'S

ONE, Jonathan MUYAYA, MBUYAMBA BAYA MARIE

CLAIRE, ASSANI MACKARIOS, Ir RICHARD, Noel

ALOMA, ABDUL, LURAPH MOTANDA, les jeunes du quartier

HARLEM et JAMAICA.

A toute personne ayant contribue de pres ou de loin a la

realisation de cette oeuvre, a travers ces lignes, trouve l'e xpression de nos

sentiments de profonde gratitude.

BAU'DOUIN M'BARILKU MATES() BORIS

SIGLES ET ABREVIATIONS

- PHOT : Plan d'hôtel

- BULPO : Bulletin police

- FACT : Facture

- RAP : Rapport

- REG : Registre

- ULT : Unité logique de traitement

- MCD : Modèle conceptuel de données

- MCT : Modèle conceptuel de traitement

- MOD : Modèle organisationnel de données

- MOT : Modèle organisationnel de traitement

- MLD : Modèle logique de données

- MLDB : Modèle logique de donnée brutes

- MLDN : Modèle logique de données

normalisées

- MLT : Modèle logique de traitement

- MPD : Modèle physique de données

- MPT : Modèle physique de traitement

- SCD : Schéma conceptuel des données

- MEA : Modèle entité-association

- MER : Modèle entité-relation

- SGBDR : Système de gestion de base de données

rationnel

- BD : Base de données

- VB : Visual basic

- MERISE : Méthode d'Etude et de Réalisation en

Informatique

pour Système d'Entreprise

- FN : Forme normale

- JH : Jay-hôtel

- L et D de Naiss : Lieu et date de naissance

- CAR : Caractère

- AJ : Ajouter

- SP : Supprimer

- VL : Valider

- FM : Fermer

INTRODUCTION

1. PROBLEMATIQUE :

L'informatique met en oeuvre des ensembles complexes de machines

appelés Automates, Calculateurs, Ordinateurs, Systèmes

informatiques. L'informatique est donc un ensemble des disciplines, de

technique et de technologies qui concourent au traitement automatique et

rationnel de l'information. Elle s'occupe de toutes les étapes : de la

capture de l'information, à la chaine de traitement, à la

conservation, à l'archivage et à la restitution des

résultats et de toutes données.

A ce titre, l'informatique devient un support de connaissances de

l'humanité, aux fins de leur traitement, de leur conservation dans le

temps et leur communication dans l'espace ; c'est ainsi que l'informatique

bouscule les habitudes dans l'organisation, impose ses règles et finit

par devenir un incontournable outil de gestion rationnelle, moderne de

l'entreprise.

Certes, les difficultés que connait JAY-HOTEL à sa

gestion de ses clients suite à ses travaux manuels font courir souvent

les risques de perte des documents et difficultés dans le classement des

archives, la manque de donner la situation de l'hôtel au temps

prévu, cette forme de travail cause souvent des préjudices, c'est

pourquoi, le choix d'un système informatique avec ses influences devant

permettre de fluidifier le processus de traitement des commandes et

d'éviter ainsi la falsification constatée en forte période

reste indispensable.

A la lumière de tout ce qui précède, nous

voulons vérifier si ces problèmes évoqués sont

posés également au JAY-HOTEL afin d'apporter notre pierre

à leur solution.

> La gestion manuelle des clients de JAY-HOTEL

présente-t-elle des failles ?

> Quelle est l'importance des technologies de l'information et

de la communication ?

> Comment pouvons-nous aider JAY-HOTEL à surmonter les

problèmes liés à sa gestion de ses clients ?

> Le choix d'un système informatisé va-t-elle

répondre parfaitement à la bonne gestion des clients dans cet

hôtel ?

2. HYPOTHESE :

L'hypothèse est une idée directive, une tentative

d'explication des faits formulés au début de la recherche,

destinée à guider l'investigation et à être

abandonnée ou maintenue d'après les résultats de

l'observation1.

> Le système informatisé permettra à

mettre fin et résoudre les différentes difficultés

évoquées ci-haut.

> L'utilisation des technologies de l'information et de la

communication facilitera d'alléger la tache au traitement, à la

conservation et à l'archivage pour accroitre sa productivité et

améliorer sa gestion.

3. CHOIX ET INTERET DU SUJET :

Pour tout chercheur, le choix du sujet d'étude se traduit

comme identification du problème à étudier de sorte que le

travail puisse débuter sans retard et se structurer avec

cohérence. Ainsi le choix de ce sujet n'est pas un fait du hasard.

Comme étant informaticien de formation où nous

sommes appelés à résoudre tous les problèmes se

trouvant sur le marché pour contribuer à transformer la

République Démocratique du Congo à une

nation moderne, équitable et sécurisé par

l'utilisation des nouvelles technologies de l'information et de la

communication.

En effet, nous avons jugé bon de doter au JAY-HOTEL un

système informatisé pour la gestion de ses clients qui lui

permettra de rendre optimal le rendement de ladite gestion pour le meilleur

fonctionnement de l'hôtel.

4. OBJECTIF DU TRAVAIL :

Sans objectif préalable pour tout travail scientifique

digne de ce nom, il est peu de chance que l'on aboutisse à un

résultat conséquent et logique se faisant, nous nous sommes

fixé l'objectif dans cet exercice, celui de mettre à la

disposition de l'hôtel un logiciel informatique qui mettra fin aux

difficultés que connait l'hôtel dans sa gestion des clients tout

en améliorant la dite gestion.

5. DELIMITATION DU SUJET :

Toute démarche scientifique procède fatalement par

un découpage de sa réalité. Il n'est pas possible

d'étudier, de parcourir tous les éléments influents

jusqu'aux extrêmes limites de la terre et jusqu'au début de

temps2.

Notre étude se limite au niveau spatial au JAY-HOTEL, sise

sur l'avenue LUMUMBA, N°80, Quartier KASUKU, Commune KA SUKU, Ville de

Kindu, Province du Maniema, en République Démocratique du

Congo,

Comme niveau temporel, la période allant de 2009 à

2011, Cette période explique notre volonté de présenter

une approche au moins objective ; Cependant, cette délimitation ne

restera pas figée car certaines données postérieures

à cet intervalle de temps peuvent nous aider à mieux

étoffer nos réflexions.

6. METHODES ET TECHNIQUES :

2 REZSOHAZY, R., Théorie et critique des

faits sociaux, la renaissance du livre, Bruxelles, 1971, p.68.

La réalisation de tout travail scientifique doit

obéir à une démarche logique qui impose de règles

rigoureuses devant guider l'esprit du chercheur dans l'établissement de

la vérité3.

6.1 METHODES :

PINTO et GRAWITZ définissent la méthode comme

étant (l'ensemble des opérations intellectuelles par lesquelles

une discipline cherche à atteindre les vérités qu'elle

poursuit, les démontre et les vérifie)4.

6.1.1 Méthode Historique :

Cette méthode nous a permis de remonter aux origines par

son approche diachronique pour nous rendre compte de l'histoire de JAY-HOTEL

concerné par notre analyse.

6.1.2 Méthode MERISE :

Cette méthode MERISE (Méthode d'Etude et de

Réalisation en Informatique pour Système d'Entreprise) qui est

une nouvelle technique de conception d'application informatique, elle nous a

permis de réaliser cette application à partir de ses

différentes modèles.

6.2 TECHNIQUES :

BRIMO définit la technique comme l'outil pour

concrétiser l'investigation5.

6.2.1 Technique Documentaire :

Cette technique nous a permis de consulter les différents

documents susceptibles de continuer l'information concernant notre travail,

collection des données utiles à notre étude à

partir des TFC, Monographie, Ouvrage, Revue, etc.

3 DUHAMEI., Stratégie et direction de

l'entreprise, (CLE)-27bd de port loyal-775013, Paris, 1986, p.34.

4 PINTO et GRAWITZ, Méthodes des sciences

sociales. Col. Teremis, Paris, PUF, 1967, p. 350.

5 BRIMO. A., Les méthodes des sciences

sociales, Mont chrétien, Paris, 1985, p.285.

6.2.2 Technique d'Interview :

Elle consiste d'aller vers toute personne susceptible de

détenir une information intéressante pour la

concrétisation d'un travail moyennant de Question-Réponse.

Cette méthode nous a servi de nous entretenir avec le

gérant de l'hôtel et les différents personnages.

7. ETAT DE LA QUESTION :

Nous avons trouvé un travail de fin de cycle de monsieur

MITIMBO BIENVENU pour l'année académique 2005-2006,

Université de Lukanga intitulé « Esquisse

d'automatisation de la facturation d'un hôtel, cas du Centre d'Accueil

joli rêve à BUTEMBO» qui nous a pu servir à

l'élaboration notre présent travail.

8. DIFFICULTES RENCONTREES :

Il n'y a pas de rose sans épines dit-on, c'est en ces

termes que nous confirmons que tout au long de la confection de ce travail

scientifique, nous avons été butés à des multiples

difficultés dont deux nous ont plus marqué : la difficulté

d'ordre financier en premier lieu et enfin celle d'ordre matériel.

Bien plus, comme nul n'est sans ignorer que dans notre milieu,

les documents à caractère informatique dont on a besoin se

comptent à bout de doigts comme sont les bibliothèques, ainsi

réaliser un travail aussi fouillé que celui-ci n'a pas

été une mince affaire.

9. SUBDIVISION DU TRAVAIL :

Hormis la partie introductive qui est l'orientation globale de

ce travail et la conclusion, le présent travail sera subdivisé en

trois parties morcelées en chapitre qui sont les suivantes:

La première partie intitulée « Etude

préalable » comprend deux chapitres

énumérés comme suit :

Le premier chapitre intitulé : «

Présentation de JAY-HOTEL » parlera de

l'entreprise JAY-HOTEL qui est notre cible de recherche et il va la

présenter d'une façon détaillée.

Le deuxième chapitre portera sur : «

Analyse de l'existant» Cette analyse consiste

à décrire ce qui existe dans l'entreprise, son fonctionnement,

ses fichiers, procédures.

La deuxième partie intitulée «

Conception du nouveau système d'information » qui

est subdivisée aussi en deux sections qui sont :

Section I : « Conception du système

d'information organisé » où s'effectue la

description conceptuelle et organisationnelle du futur système.

Section II : « Conception du système

d'information informatisée » où sera

présentée la prise en compte du système d'information

informatisée, la mise en place, la description organisationnelle du

futur système, etc...

La troisième partie « Approche de base des

données » sera basée sur un seul chapitre

intitulé « Réalisation de la base de

données », il est basé sur le choix de la

méthode et langage de programmation, pour aboutir à mettre en

place un programme permettant de gérer automatiquement la gestion des

clients au Jay-Hôtel.

Premiere partie : ETUDE PREALABLE

Premier chapitre : PRESENTATION DE JAY-HOTEL

Ce chapitre présente et décrit le milieu

d'investigation qui est JAY-HOTEL, son historique, ses coordonnées

géographiques et sa structure organisationnelle et fonctionnelle.

I.1. DEFINITION DES CONCEPTS

> Hôtel : est un établissement offrant à

la location des chambres ou appartements à la journée ou pour une

autre durée déterminée.

> Base de données : Une base de données (son

abréviation est BD, en anglais DB, data base) est une entité dans

laquelle il est possible de stocker des données de façon

structurée et avec le moins de redondance possible. Ces données

doivent pouvoir être utilisées par des programmes, par des

utilisateurs différents.

> Gestion : elle est definie comme un

ensemble des applications de l'informatique aux taches administratives et

industrielles susceptible d'etre automatisée (Client : est celui qui

recourt à des servises contre paiement

> Conception :est une phase initiale de la création ou

de la mise en oeuvre(quelque chose).

> Réalisation : est une mise en

oeuvre concrète ; action de réaliser, de concrétiser,

d'exécuter.

I.2. CORDONNEES GEOGRAPHIQUES

Le Jay-hôtel est un hôtel de cinq étoiles de

Kindu, au Maniema, en république démocratique du Congo, il est

situé sur l'avenue Emery Patrice LUMUMBA, N° 80, au centre de la

commune de Kasuku.

Il est borné à l'Est par le bâtiment de

réseau de communication Airtel (ex Zain), à l'ouest par le

bâtiment du restaurant LA BANANA (ex Hôtel le relais), Au Nord par

l'église de réveil ROOBOTH et au sud par le bureau de la

compagnie aérienne d'aviation (CAA-Kindu).

I.3. APERCU HISTORIQUE

Le Jay hôtel est une entreprise privée de son

excellence ministre des affaires étrangères Alexis THAMBWE

MWAMBA, il est à signaler que la maison qui a été modifier

par le chef italien FRANCHESCO de la société de construction

SOGEDIE pour devenir le présent hôtel a été

construite par monsieur le portugais KOUROUBLICH en 1946, et la population

kindusienne l'appelait communément LUTUPA.

Suite à la zaïrianisation, la maison a

été abandonnée par le propriétaire qui est

rentré chez eux, alors le monsieur Jean-Pierre qui était à

cette époque ; le chef de division des titres immobiliers et fonciers

l'a récupéré pour céder la responsabilité

à monsieur NONGHA OSANGO Miky ; promoteur du Complexe Scolaire

Lafontaine ; Suite aux difficultés d'ordre financier qui les ont

attaquées, ils se sont convenu de vendre la parcelle à son

excellence ministre Alexis THAMBWE MWAMBA qui est rempli de l'esprit de

créativité et managérial, et qui possédait une

meilleure idée de doter sa chère ville avec un hôtel qui

répond aux exigences de type de standing hôtelier

international.

Certes, les travaux de construction ont débutés en

janvier 2008 et l'inauguration a été faite le 10 octobre 2009

mais l'hôtel Jay continu sa construction suite à sa

diversité de ses clients qui sont attirés par le meilleur service

qui est rendu à leur faveur, En janvier 2009 ; début de lancement

du dossier pour l'adhésion.

I.4. MISSION

L'hôtel Jay est un établissement offrant un

service d'hébergement payant et il offre aussi plusieurs autres services

à sa clientèle, tels que le restaurant, un mini bar, le

cybercafé, la blanchisserie, salle de réunion et

conférence, etc...

I.5. STRUCTURE ORGANIQUE ET FONCTIONNELLE I.5.1.Structure

organique

PDG

SERVICE D'ACC UEIL

(RECEPTION)

GERANT

Organigramme de JAY HOTEL

RESTAURANT &BAR

ENTRETIEN

B UANDERIE

JARDINAGE

GARDIENNAGE

I.5.2. Structure fonctionnelle

1) Le PDG

Donne des ordres à suivre au gérant de l'hotel en

vue de la bonne marche de ses affaires.

2) Le Gérant

Fait appliquer les méthodes qui lui sont transmises par

son patron parmi ses subalternes. Selon les réalités de ses

départements, il voit dans quelle perspective maximiser les profits en

concomitance avec les receptionistes.

Surveille toutes les activités de l'hotel et s'assure de

sa bonne santé. Il fait le rapport de l'hotel au PDG.

Il se charge des matières administratives. De ce fait,

·

· Il suit d'un jour à l'autre les

activités de tout le secteur de gestion,

· . Il rédige chaque mois un rapport

détaillé sur la vie de l'entreprise,

·

· Il tient à jour tous les documents

relevant des taxes et autres obligations de l'entreprise,

· . Il vérifie l'exécution des tâches

ou programmes de fonctionnement dans les départements de l'hotel,

· . Il informe la direction générale des

problèmes rencontrés,

· . Il supervise directement les services d'identification

des clients et de leur logement,

· . Il détient les documents relatifs aux clients

et en assure le suivi en ce qui concerne : leur logement,

évolution(séjour) et leur facturation.

3) Le Service de la réception

La réception est considérée comme le

centre de l'hôtel, c'est là que se fait toutes les transactions :

accueil des clients, règlement des factures par les clients, gestion de

stocks... c'est le service réception qui gère les services

d'entretien et de ménage (lingères, femmes de ménage,

ouvrier d'entretien, jardinier etc.) le réceptionniste est en relation

directe avec le directeur.

Le réceptionniste comme son nom l'indique est à

la réception pour accueillir les clients. Il travaille 24 heures sur 24

en adoptant un système de relais (deux réceptionnistes le matin

et deux le soir) il se consacre également aux tâches

administratives et commerciales : le planning des réservations, les

relations avec les agences de voyages, le secrétariat de l'accueil, la

vérification de la caisse...

On compte aussi beaucoup sur lui pour remplir l'hôtel :

à lui de savoir vendre aux " gros clients " (agences,

tour-opérateur...) les qualités de son hôtel, d'anticiper

une période de creux, de partir à la recherche de la

clientèle ou encore d'être en bonne relation avec les concurrents

pour se rendre des services, en cas de surréservation par exemple et

ainsi de pouvoir s'adresser mutuellement des clients en surnombre. Le

réceptionniste remplit souvent des responsabilités (en l'absence

du directeur de l'hébergement, il peut être

considéré comme le bras droit du directeur) il est parfois

amené à représenter le directeur en son absence. Le

réceptionniste est aussi un chef de service : il dirige son

équipe et gère le planning des prises de service. Il peut aussi

être amené à recruter le personnel de l'accueil. Enfin il

gère le stock et établit un rapport au directeur en fonction de

ce qu'il trouve, pour ce service il gère aussi.

· Le Chef de chambre S'assure du nombre de

logés dans tout le centre

· . Exécute l'ordre du gérant pour loger ou

montrer au client où il va rester au sein du centre,

· . Montre les petits documents aux clients ; lesquels

documents fixent ces derniers sur leur situation financière,

· . S'assure de la propreté des chambres par le

truchement du chargé de propreté,

· . Est le pont entre clients et autres services du centre

(restaurant,salle de conférence,...)

· Le Chef de la salle de

conférence

Fait respecter les heures d'occupation de la salle et suit de

près toutes les activités qui s'y déroulent.

4) Le Restaurant et Bar :

Le barman propose à la clientèle de se

détendre autour d'un verre avant le repas ou avant de regagner leur

chambre. Il est un spécialiste de la préparation de cocktails,

Shaker à la main, le barman confectionne les cocktails commandés

par les clients. Pour répondre à

toutes les demandes, le barman connaît aussi bien ses

classiques que le dernier cocktail à la mode et les habitudes de la

clientèle étrangère, infiniment variables, La

notoriété d'un bar ne se mesure pas seulement à la

qualité des consommations, un bar " marche " quand les clients se

sentent accueillis, quand ils y trouvent une ambiance propice à

l'intimité ou, au contraire, à la fête. C'est le barman qui

veille à la qualité de cette ambiance, en dialoguant avec les

consommateurs et en les mettant à l'aise, le barman gère

l'approvisionnement de ses stocks en informant tout manquement à la

réception. Le barman est un prestataire de service, il travaille donc

indépendamment et tient ses comptes tout en informant le directeur.

le service de restaurant tient la nourriture prête

à tout moment à la disposition de tous les clients au sein de

l'hotel et il dépend directement du gérant.

5) Service d'entretien

Le service d'entretien est composé de tout le

personnel d'entretien, il est dirigé par le réceptionniste qui

confie les tâches et donne toutes les instructions nécessaires au

bon fonctionnement de ce service.

L'ouvrier d'entretien assure le nettoiement, l'entretien des

différents matériaux indispensables au fonctionnement de

l'hôtel, Il entretient régulièrement les matériels

de nettoyage et veille à leur état de bon fonctionnement. Il

veille également à la continuité du fonctionnement des

installations de l'hôtel et signale tout dysfonctionnement qu'il

constate. Il effectue aussi des travaux de maintenance de premier niveau

(réparation de prises électriques arrachées, vitres

brisées, huisseries défectueuses, tuyauteries abîmés

...).

6) Buanderie :

Se charge de la propreté des vêtements des

clients qui veulent en supporter le coût. ce service s'occupe aussi du

nettoyage d'autres habits, draps, serviettes,...

Les lingères sont responsables de l'entretien des

linges de l'hôtel. Elles rassemblent et comptabilisent le linge sale que

apportent les chargés de chambre pour ensuite les confier à la

buanderie, quand le linge les revient propre, elle le compte et le

contrôle afin de voir s'il y a des travaux de couture à effectuer

avant de le redistribuer au personnel des étages. Elles se chargent

entre autre du repassage

pour les clients et elles peuvent aussi s'occuper de l'entretien

des uniformes du personnel de l'hôtel.

7) Jardinage :

Les jardiniers réalisent des travaux

d'aménagement et d'entretien des espaces non-bâtis : plantation,

ramassage de feuilles, débroussaillage, arrosage, tailler les fleurs et

la pelouse. Ils entretiennent le matériel d'intervention (tondeuse,

débroussailleuse), effectuent les travaux d'infrastructure comme le

terrassement, le baillage. Ils consignent tous ses travaux pour en rendre

compte au réceptionniste et participer lorsque cela est

nécessaire aux travaux exceptionnels liés aux

intempéries.

8) Gardiennage :

L'hôtel étant ouvert 24h sur 24. Il fait appel au

service de gardiennage ou veilleur de nuit qui avait eu la formation en

matière de gardiennage, il sécurise l'hôtel, les clients et

leur bien.

Le veilleur accueille la clientèle, et veille à la

sécurité des dormeurs.

Deuxième Chapitre: ETUDE DE L'EXISTANT

II.1. DEFINITION ET BUT

Cette analyse consiste à décrire ce qui existe dans

l'entreprise, son fonctionnement, ses fichiers, procédures,

etc...6

Elle consiste à faire la description de fonctionnement du

système qui est en place et des critiques pertinentes sur celui-ci pour

enfin déceler les anomalies qui bloquent le bon fonctionnement du

système actuel ;et les points positifs contribuant ainsi à son

bon fonctionnement.

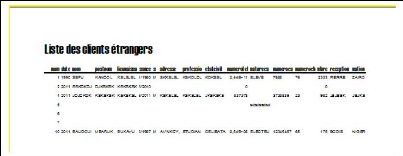

II.2. DESCRIPTION DE L'APPLICATION (Gestion des

Clients/Passagers)

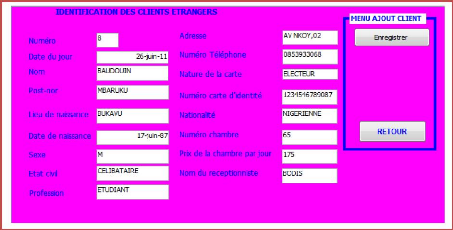

Au besoin le client se présente à la

réception pour formuler sa demande, celle-ci le reçoit et

consulte le plan de l'hôtel pour vérifier les chambres disponibles

et le tarif selon la requête du client. Si la demande est favorable, elle

enregistre les identités du client dans le bulletin de police, le

registre des clients et dans le plan de l'hôtel pour signaler

l'occupation de la chambre tout en indiquant l'heure et jour d'entrée,

et jour de sortie(jour de départ), on établit la facture en deux

exemplaires dont un qu'elle garde et l'autre, on lui remet, si le client est

prêt, paie sa facture, dans le cas contraire, il paie avant de quitter

l'hôtel, enfin on le donne la clé de la chambre pour l'occuper.

A la fin de la journée, la réception

établit un rapport donnant la situation globale de toutes les chambres

occupées et inoccupées et sur tous les clients reçus ou

partant dans la journée pour servir le rapport à l'agence de

renseignement (DGM, ANR, etc...) et au gérant.

II.3. ETUDE DE POSTES DE TRAVAIL

Cette étude de poste de travail est question

d'étudier les différents services ou postes de travail

concernés dans la gestion de client. Ainsi durant cette étude

nous allons épingler les postes ci-après :

6 Jacques MVIBUDULU KALUYIT, Notes de cours de

méthode d'analyse d'information, G3 INFO, ISC-GOMBE, 2005-2006,

Inédit

Jay HOTEL sprl Kindu, le.... /.... /2O....

80, Avenue LUMUMBA, C/KASUKU

KINDU-MANIEMA Facture N° /JH2008/...

RDC

Mr, Mme, doit ce qui suit :

Designation

Sejour

Pri

Prix Total

II.3.1. Recensement des postes

- Postes internes : Réception.

- Postes externes : Client, Agence de

renseignement

II.3.2. Description des postes

1) Poste Interne

ü Réception : donne toute les

informations nécessaires au client qui veut avoir un service au sein de

l'hôtel, enregistre tous les clients et chambres ou appartements

occupés ou inoccupés, enregistre toutes les identités du

client dans le bulletin de police, entre en contacte avec les entreprises,

organisme et les ministères pour gagner la clientèle en faveur de

l'hôtel.

2) Postes Externes

ü Client : formule la demande d'occupation

de chambre ou appartement, c'est un poste capital sans lequel l'hôtel ne

peut fonctionner.

ü Agence de renseignement : est

chargé de contrôler tous les clients qui occupent les chambres ou

appartements durant une période donnée au sein de l'hôtel,

il reçoit un rapport journalier provenant du service de réception

sur tous les clients enregistrés.

II.4. DESCRIPTION ET MODELE DES DOCUMENTS

1) Facture : est un document comptable

mentionnant le détail et le cout des produits et prestations fournis

(par une société à un client) afin d'en demander ou d'en

attester le règlement

2)

Bulletin de Police : est un document qui

enregistre toutes les identités des clients.

|

Jay HOTEL sprl Kindu, le.... /.... /2O....

80, Avenue LUMUMBA, C/KASUKU Bulletin d e

Police

KINDU-MANIEMA

RDC

|

|

Nom

|

|

|

Post-nom

|

|

|

Adresse

|

|

|

Nationalité

|

|

|

Carte

|

|

|

Numéro Carte

|

|

|

Numéro Téléphone

|

|

|

Origine

|

|

|

Profession

|

|

|

Destination

|

|

|

Jour d'arrivé

|

|

|

Jour de départ

|

|

|

Accompagné(e) de

|

|

|

Client La Reception

|

3) Registre des clients : enregistre tous les

clients reçus dans la journée ou pendant la nuit.

|

Jay HOTEL sprl Kindu, le.... /.... /2O....

80, Avenue LUMUMBA, C/KASUKU R egistr e des

Clients

KINDU-MANIEMA

RDC

|

|

N°

|

Nom et Post-nom

|

Séjour

|

Appartement/ Chambre

|

Date d'entrée

|

Date de sortie

|

4) Tarif : Donne le prix des chambres ou

appartements de l'hôtel.

Jay HOTEL sprl

80, Avenue LUMUMBA, C/KASUKU Tarif

KINDU-MANIEMA

RDC

|

1) Catécjorte, Cha !re, e,t

Apparte,ne,n~ :

|

|

EquZpe,ne,nt

|

PrOef

|

Chambre simple

|

|

|

Chambre A2

|

|

|

Appartement A

|

|

|

Appartement B

|

|

|

|

5) Plan de l'hôtel : il donne toute la

situation claire sur les chambres et appartements dans l'ensemble ;

occupés et inoccupés.

|

Jay HOTEL sprl Kindu, le.... /.... /2O....

80, Avenue LUMUMBA, C/KASUKU Plan d e l'hot

el

KINDU-MANIEMA

RDC

|

|

Catécjorte,

|

|

|

Chambre

|

Nom du client

|

Séjour

|

Jour d'arrivé

|

Jour de départ

|

|

|

|

|

|

|

|

|

|

|

|

Appartement

|

|

|

|

|

|

|

|

|

|

|

|

6) Rapport Journalier : Donne la situation

générale sur tous les clients reçus dans la

journée.

|

Jay HOTEL sprl Kindu, le .... /.... /20....

80, Avenue LUMUMBA, C/KASUKU Rapport Journali

er

KINDU-MANIEMA

RDC

|

|

Catécjorte,

|

|

|

Chambre

|

Nom client

|

N° Pièce

|

Nationalité

|

Profession

|

Lieu d'origine

|

Date de d'arrivée

|

Date de Départ

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Appartement

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

II.5. ETUDE DES MOYENS DE TRAITEMENT

Les moyens de traitement constituent l'ensemble des ressources

matérielles, humaines ou financières utilisées pour

gérer les informations circulant dans l'organisation.

II.5.1. Moyens matériels

Les moyens matériels utilisés au Jay Hôtel

sont :

ü Papier

ü Bic

ü Bic marker

ü Crayon

ü Gomme

ü Latte

ü Registre

ü Cahier ministre

ü Fiche

ü Etagère

ü Armoire

ü Classeur

ü Farde chemise

v' Agrafeuse

v' Agrafe

v' Chaise

v' Table

v' Perforateur

v' Tampon

Y Un ordinateur Pentium III, 500Mhz, 256 Mo RAM, 8 Go

v' Une photocopieuse canon PC780

v' Les logiciels utilisés: Microsoft office 2003 (Excel et

Word)

v' Le système d'exploitation : XP Professionnel

v' Le réseau internet avec connexion sans fil.

II.5.2. Moyens humains

Les ressources humaines utilisées par Jay Hôtel pour

le traitement de l'information sont expérimentées et

qualifiées, les voici dans le tableau suivant :

|

N°

|

Service

|

Nombre

|

Niveau d'étude

|

|

01

|

Gestionnaire(Gérant)

|

1

|

L2

|

|

02

|

Réception

|

2

|

L2

|

|

|

2

|

G3

|

|

03

|

Restaurant &Bar

|

3

|

D6

|

Nous signalons que tous les personnels du présent

hôtel à partir de gérant jusqu'aux gardiens ont eu une

formation à leur poste respectif.

II.6. ETUDE DE CIRCULATION DES INFORMATIONS

a) Symboles utilisés

N°

Taches à exécuter

Document en unique exemplaire

|

Réception d'une opération renvoyée

Document archivé

Branchement

|

|

|

|

Document établi en 2 ou plusieurs exemplaires

Renvoie d'une opération à la tache

|

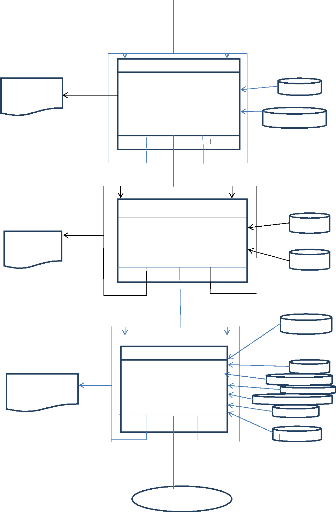

b) Schéma de circulation des

informations

|

Client

|

Réception

|

Agence de renseignement

|

|

100

|

200

|

300

|

|

101

|

|

|

|

202

|

|

|

101 Présentation

|

à la

|

201 Réception du

|

301 Réception du

rapport et archivage.

|

|

(arrivée) du client réception.

|

client et consultation de plan de l'hotel.

|

|

201

202

|

|

|

|

|

PHOT

|

|

RAP

|

|

|

102 Réception

|

du

|

202 Enregistrement

|

|

bulletin de police

|

de l'identité du client dans le bulletin de police,

registre des clients, plan de l'hotel,consultation de tarif et

établissement facture

|

|

|

202

|

PHOT

|

|

|

BULPO

202

|

BULPO REG FACT

102

|

|

103 Réception

facture

|

|

203 Etablissement

du

|

|

et archivage

|

rapport

|

|

|

|

|

|

|

FACT

|

RAP

|

301

|

c) Description de taches :

|

N°

|

Code Poste

|

Code Tache

|

Commentaire

|

|

1.

|

100

|

101

|

Présentation du client à la réception

|

|

|

102

|

Réception de bulletin de police

|

|

|

103

|

Réception facture et archivage.

|

|

2.

|

200

|

201

|

Réception du client et consultation de plan de

l'hôtel

|

|

|

202

|

Enregistrement de l'identité de client dans le bulletin de

police, registre des clients, plan de l'hôtel, consultation de tarif et

établissement facture

|

|

|

203

|

Etablissement du rapport

|

|

3.

|

300

|

301

|

Réception rapport et archivage

|

II.7. CRITIQUE DE L'EXISTANT

Ici, l'objectif est d'établir un diagnostic précis

sur le fonctionnement du système actuel en vue de déceler les

principales causes du mauvais fonctionnement de celui-ci.

II.7.1. Critique sur l'organisation

L'hôtel Jay, pour diminuer la charge de personnel a pu

supprimer quelques postes (services) pour ne parler que de la réception,

ainsi, cette suppression des services fait que tout soit centralisé

à la réception sauf rien. D'où nous rencontrons à

cause de cette nouvelle politique de gestion ce qu'on appel le cumul des postes

entre autres enregistrer les clients, établir les factures,

détenir les clés, percevoir l'argent, établir les

documents comptables, etc.

II.7.2. Critique sur les documents

Voyant la qualité et le niveau de l'hôtel, la tenue

de document est régulière sauf que le modèle de

représentation de ceux-ci semble être un peu négliger et ne

correspond pas à un hôtel de de cinq étoiles comme le cas

de Jay Hôtel.

II.7.3. Critique des moyens de traitement

Les moyens de traitement que Jay hôtel utilise sont

inefficaces, le traitement manuel cause de lenteur et occasionne toujours les

erreurs, il y a une mauvaise protection des données et la

difficulté d'avoir accès aux données

désirées.

II.7.4. Critique sur le circuit des informations

D'après les observations faites sur le circuit

informationnel, nous signalons qu'il y a trop des taches à

exécuter à la réception lors de l'arrivée du

client; cependant cette centralisation des taches créée une

lenteur et la perte de temps.

II.8. PROPOSITION DES SOLUTIONS

Après une critique objective du système existant,

deux solutions sont envisagées à savoir :

- La solution manuelle réorganisée et - La solution

informatique

II.8.1. La solution manuelle réorganisée

La solution de réorganisation permet d'améliorer le

système existant pour une meilleure amélioration, nous proposons

:

Vu le cumul des postes au niveau de la réception, nous

demandons au responsable de Jay hôtel de détacher quelque tache

pour permettre la rapidité au travail tout en créant les services

suivants :

- La Comptabilité : le Comptable

perçoit l'argent et tient la comptabilité pour faire une bonne

productivité à l'hôtel.

- Le Secrétariat : le secrétaire

pour s'occuper des documents administratifs et des correspondances internes et

externes.

> Avantage : la rapidité et la

diminution de travail ainsi que l'équilibre de répartition des

taches.

> Inconvénients :

l'augmentation de personnel entraine une charge à l'hôtel sur le

plan financier.

II.8.2. La solution informatique :

La solution informatique implique l'informatisation qui consiste

à mettre en place un système informatique en créant une

base de données pour la gestion des clients de cet hôtel. Cette

solution fait recours aux matériels informatiques et aux logiciels

appropriés qui faciliteront le traitement automatique de données,

et cela par rapport aux besoins de l'entreprise et au volume des informations

à traiter tout en tenant compte de l'évolution de la

technologie.

> Avantage : sécurité de

l'information, gain de temps, accès facile aux données et la

fiabilité des résultats.

> Inconvénients : Cout

élevé pour la maintenance, suppression de certains postes de

travail pouvant appuyer le chômage, la mise en place du système

informatique demande beaucoup d'argent et aussi pour l'entretien de

matériel, et l'engagement d'un informaticien augmente la charge du

personnel.

Deuxieme partie : CONCEPTION DU NOUVEA

SYSTEME D'INFORMATION

Section I : CONCEPTION D U SYSTEME D'INFORMATION

ORGANISE

.

I.1. ETUDE CONCEPTUELLE DU NOUVEAU SYSTEME

Cette étape s'appuie sur l'ensemble des données

manipulées par l'organisation étudiée et sur ses

règles de gestion.7

En outre, l'étape conceptuelle de données nous

amène à analyser du fait réel pour recueillir les

données à mettre dans la base de données et en faire

abstenir des éléments informatiques. Elle consiste en effet

d'identifier et analyser les entités conceptuelles, pouvant nous

conduire à une bonne gestion.

I.1.1. Définition des concepts

· Relation : est une association entre divers objets du

modèle.

· Occurrence d'une propriété : une occurrence

est le nombre de valeurs distinctes prise par cette propriété.

· Occurrence d'une relation : est le nombre d'objet

participant dans une relation par l'occurrence.

· Dimension d'une relation : est le nombre d'objet type

participant dans une relation type.

· Cardinalité : représente pour chaque couple

objet-relation, les nombres minimum et maximum d'occurrence de l'objet.

· Propriété : est une information

élémentaire conforme aux choix de gestion de l'entreprise.

· Dépendance fonctionnelle : elle est aussi

appelée contrainte d'intégrité fonctionnelle ; est un cas

particulier de la relation binaire, non porteuse des données et ayant

des cardinalités de type (1,1-0, n) ou (1,1-1, n),

l'intérêt de telle relation est qu'elle permet de simplifier de

relations de n-aires.

· Dictionnaire des données : est un document

où on récapitule toutes les données utiles à une

application, hormis les constantes,

7 DIONSI DOMINIQUE, l'essentiel sur MERISE,

collection EYROLLES, 1995, p.67

avec leurs descriptions, leur nature et règles et

contraintes qui s'y apportent la construction d'un dictionnaire des

données répond globalement à cet objectif.

· Contraintes d'intégrité : est une condition

qui doit être respectée pour que la donnée ait un sens. Les

contraintes les plus courantes concernent : le format de la donnée

c'est-à-dire sa structure interne, les valeurs qui peuvent prendre la

donnée qui définit un domaine ou une contrainte

d'intégrité de domaine.

· Contrainte de cardinalité : elle consiste à

définir un nombre minimum et maximum d'occurrences qui participent

à la relation.

· Contrainte d'intégrité fonctionnelle : elle

est caractérisée par une flèche allant de l'objet fils

à l'objet père.

I.1.2. Recensement et description des objets

Le recensement des objets (données d'un projet

informatique), est une opération qui consiste à faire le

dénombrement aux éléments fondamentaux servant de base

à, un raisonnement, de recherche pour réaliser ce qu'on a

intentionné de faire.

Les principes clés : toutes les données

nécessaires à un projet d'application doivent être

répertoriées et formalisées, afin de définir le

contenu de la base de données correspondante.

L'objet est définit comme une association des

propriétés ; il est toute entité, tout

phénomène ou toute réalité perceptible du monde

réel ayant une existence propre et possédant de

propriétés qui les distingue des autres objets du

système.

Pour ce cas de la gestion des clients, voici les objets que nous

avons recensés : Service, Document, Client, Facture, Appartement.

I.1.3. Description sémantique des objets

|

N°

|

OBJET

|

NBRE OCC

|

DEFINITION SEMANTIQUE

|

PROPRIETE

|

IDENTIFIANT

|

TAILLE

|

|

1

|

Service

|

15

|

Est une activité

professionnelle

|

|

Code service

|

5

5

|

|

Code service Code client

|

|

|

|

|

Code document

|

|

5

|

|

|

|

|

Libellé

|

|

20

|

|

|

|

|

|

T 35

|

|

|

2

|

Document

|

10

|

Objet servant

|

Code document

|

Code document

|

5

|

|

|

|

d'information, de

|

Code client

|

|

5

|

|

|

|

preuve, de

|

Libellé document

|

|

20

|

|

|

|

témoignage.

|

|

|

T 30

|

|

3

|

Client

|

70

|

Personne qui

|

Code client

|

Code client

|

5

|

|

|

|

recourt à des

|

Nom client

|

|

40

|

|

|

|

services contre

|

Lieu de Naiss

|

|

35

|

|

|

|

paiement.

|

Date de naiss

|

|

-

|

|

|

|

|

Sexe

|

|

1

|

|

|

|

|

Adresse

|

|

45

|

|

|

|

|

Profession

|

|

15

|

|

|

|

|

Etat civil

|

|

15

|

|

|

|

|

Téléphone

|

|

15

|

|

|

|

|

Provenance Nationalité

|

|

10

|

|

|

|

|

|

T 186

|

|

|

4

|

Appartement

|

70

|

Partie d'un

|

Num appart

|

Num

|

5

|

|

|

|

immeuble qui

|

Nom appart

|

appartement

|

10

|

|

|

|

forme un

|

Prix

|

|

7

|

|

|

|

logement

composé de plusieurs pièces.

|

|

|

T 22

|

|

5

|

Facture

|

70

|

est un document

|

Num fact

|

Num fact

|

5

|

|

|

|

comptable

|

Date fact

|

|

-

|

|

|

|

mentionnant le

|

Montant fact

|

|

10

|

|

|

|

détail et le cout

|

Libellé fact

|

|

20

|

|

|

|

des produits et prestations

fournis (par une société à un client) afin

d'en demander ou d'en attester le règlement

|

|

|

T 35

|

I.1.4. Recensement et description des relations

Voici les relations que nous avons recensées : Recevoir,

Présenter, Payer, Enregistrer, Occuper.

a) Règles de gestion

Règle1 (Recevoir) :-le Service reçoit un ou

plusieurs clients. -le Client est reçu par un et un seul service.

Cardinalité : (1, n), (1,1).

Règle2 (Présenter) :-le Service présente un

ou plusieurs documents.

-le Document est présenté par un et un seul

service.

Cardinalité : (1, n), (1,1)

Règle4 (Payer) : -la Facture est payée par un ou

plusieurs clients. -le Client paye une et une seule facture.

Cardinalité : (1, n), (1,1)

Règle5 (Enregistrer) :-le Client est enregistré

dans un ou

plusieurs documents.

-les documents enregistrent un ou plusieurs clients.

Cardinalité : (1, n), (1, n)

Règle6 (Occuper) :-l'appartement est occupé par un

et un seul client.

Cardinalité : (1,1), (1,1)

b) Description sémantique des

relations

|

N°

|

RELATION

|

DIMENSION

|

OBJET1

|

OBJET2

|

PROPRIETE

|

TAILLE

|

NATURE

|

|

1

|

RECEVOIR

|

2

|

SERVICE

|

CLIENT

|

Date reçue Nombre reçu

|

-

10

T 10

|

Date/heure

Numérique

|

|

2

|

PRESENTER

|

2

|

SERVICE

|

DOCUMENT

|

Date présentée

|

-

|

Date/heure

|

|

3

|

PAYER

|

2

|

FACTURE

|

CLIENT

|

Date payée

|

-

|

Date/heure

|

|

3

|

ENREGISTR ER

|

2

|

CLIENT

|

DOCUMENT

|

Date d'arrivée Date de départ

|

-

-

|

Date/heure

Date/heure

|

|

5

|

OCCUPER

|

2

|

APPART

|

CLIENT

|

Date d'occupation

|

-

|

Date/heure

|

I.1.5. Tableau des contraintes

|

N°

|

RELATION

|

CARD SOURCE

|

CARD

CIBLE

|

CIF

|

PERE

|

FILS

|

|

1

|

RECEVOIR

|

(1, n)

|

(1, 1)

|

-

|

SERVICE

|

CLIENT

|

|

2

|

PRESENTER

|

(1, n)

|

(1, 1)

|

-

|

SERVICE

|

DOCUMENT

|

|

3

|

PAYER

|

(1, n)

|

(1, 1)

|

Oui

|

FACTURE

|

CLIENT

|

|

4

|

ENREGISTRER

|

(1, n)

|

(1, n)

|

Oui

|

CLIENT

|

DOCUMENT

|

|

5

|

OCCUPER

|

(1, 1)

|

(1, 1)

|

-

|

APPART

|

CLIENT

|

I.1.6. Dictionnaire des données

|

N°

|

OBJET

|

CODE

|

Libellé

|

Type

|

Taille

|

|

1

|

SERVICE

|

Code client

|

Code service

|

Caractère

|

5

|

|

|

Code document

|

Code du client

|

caractère

|

5

|

|

|

Libellé

|

Code du document

|

Caractère

|

5

|

|

|

|

La mention du document

|

Caractère

|

20

|

|

2

|

DOCUMENT

|

Code document

|

Code du document

|

Caractère

|

5

|

|

|

Code client

|

Code du client

|

Caractère

|

5

|

|

|

Libellé

|

|

|

|

|

|

document

|

La mention du document

|

Caractère

|

20

|

|

3

|

CLIENT

|

Code client

|

Le code du client

|

Caractère

|

5

|

|

|

Nom client

|

Nom du client

|

Caractère

|

40

|

|

|

Lieu de Naiss

|

Lieu et date de naissance

|

Caractère

|

35

|

|

|

Date de naiss

|

Date de naissance

|

Date/heure

|

-

|

|

|

Sexe

|

Sexe du client

|

Caractère

|

45

|

|

|

Adresse

|

Adresse du client

|

Caractère

|

15

|

|

|

Profession

|

Profession du client

|

Caractère

|

15

|

|

|

Etat civil

|

Etat civil du client

|

Numérique

|

15

|

|

|

Téléphone

|

Numéro de téléphone

|

Numérique

|

10

|

|

|

Provenance

|

Lieu de provenance

|

Caractère

|

10

|

|

|

Nationalité

|

La nationalité du client

|

|

|

|

4

|

APPARTEMENT

|

Num appart

|

Le numéro de l'appartement

|

Numérique

|

5

|

|

|

Nom appart

|

Le nom de l'appartement

|

Caractère

|

10

|

|

|

Prix

|

Le prix de l'appartement

|

Numérique

|

7

|

|

5

|

ENREGISTRE

|

Code document

|

Le code du document

|

Caractère

|

5

|

|

|

Code client

|

Le code du client

|

Caractère

|

5

|

|

|

Date de d'arrivé

|

La date d'arrivée du client

|

Date/heure

|

-

|

|

|

Date de départ

|

La date de départ du client

|

Date/heure

|

-

|

|

6

|

OCCUPER

|

Code client

|

Le code du client

|

Caractère

|

5

|

|

|

Code appart

|

Le code d'appartement

|

Caractère

|

5

|

|

|

Date d'occupation

|

La date d`occupation

|

Date/heure

|

-

|

|

7

|

FACTURE

|

Num fact

|

Le numéro de la facture

|

Numérique

|

5

|

|

|

Date fact

|

La date d'établissent de la facture

|

Date/heure

|

-

|

|

|

Montant fact

|

Le montant de la facture

|

Numérique

|

10

|

|

|

Libellé fact

|

Le libellé de la facture

|

Caractère

|

20

|

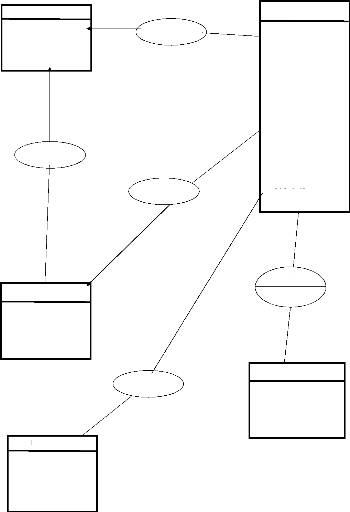

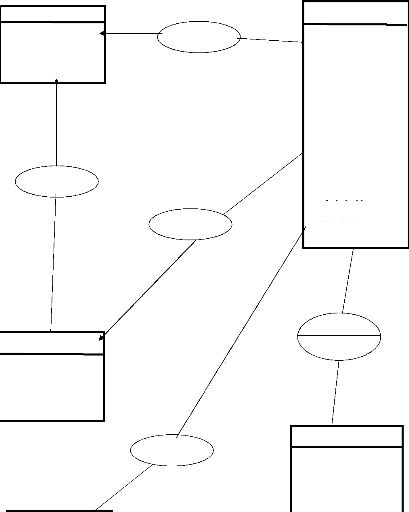

I.1.7. Modèle conceptuel de données(MCD)

Il est un schéma conceptuel des données(SCD) qui

est une représentation graphique de la structure des données dans

la quelle ne figure aucune redondance, et il est aussi désigné

par les termes :

modèle entité-association(MEA) ou modèle

entité-relation(MER), en plus au niveau conceptuel, on répond

seulement à la question Quoi (que faire) ? Mais il construit sur des

dépendances fonctionnelles

élémentaires et directes.

Un schéma conceptuel de données est un

modèle, c'est-à-dire une représentation simplifiée

de la réalité ; bâti à l'aide d'entités et

d'associations ; une entité représente un objet ayant une

existence propre. Elle est figuré par un rectangle et porte

obligatoirement un nom, l'entité dispose d'un identifiant auquel

contient généralement d'autres propriétés (une

données).

CLIENT

SERVICE

#code service

#code client

(1, n) Recevoir (1, 1)

Libellé

Nom

Lieu de naiss Sexe

Adresse

(1, n)

Profession

Etat civil

Présenter

Téléphone

(1, 1)

Provenance

Enregistrer

Nationalité

Date de naiss

(1,1)

(1, 1) (1, n)

Occuper

DOCUMENT

Date

#code document

(1,1)

Libellé document

(1,1)

APPARTEMENT

Payer

#Num appart Nom appart

(1, n)

Prix

FACTURE

#Num fact Date fact Montant fact Libellé fact

I.1.8. Les Traitements

Le modèle conceptuel des traitements nous conduise

à déterminer des processus, c'est-à-dire des unités

homogènes de préoccupation (des ensembles de traitement). Ici on

pose la question « Quoi ?», c'est-à-dire quel traitement

effectué ?

I.1.8.1. Identification du Domaine, Processus,

Opération

> Domaine : Gestion Commerciale.

> Processus : Gestion de client (processus

est un enchainement

synchronisé d'opération qui représente une

unité homogène de

préoccupation de l'entreprise.) >

Opération :-Présentation tarif ;

-Enregistrement client ;

-Etablissement facture ;

-Règlement facture.

I.1.8.2. Définition des formalismes

Evènement, Opération,

Résultat(E.O.R)

1) Evénement : est la

représentation du fait nouveau pour le système

étudié ; fait est porteur d'information.

2) Opération : est la réaction du

système, sous forme de traitement face à l'arrivée d'un

événement ou d'un ensemble d'événement.

3) Résultat : est la

représentation de la réponse codifiée du système

généré par une opération.

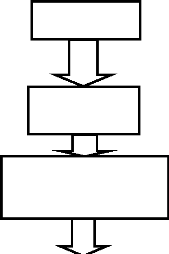

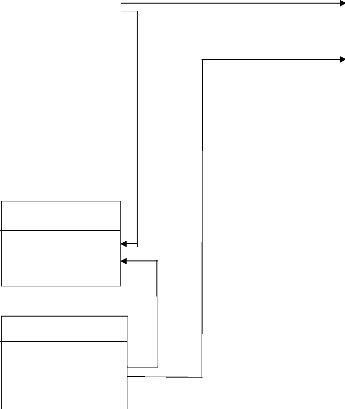

I.1.8.3. Modèle conceptuel de traitement

(MCT)

Toujours

Tarif Choix effectué

Présenté

ET

PRESENTATION TARIF

ET

Arrivée du Besoin de

Client Location

Chambre

ENREGISTREMENT FACTURE

OK

KO

Client Client non

Enregistré enregistré

ET

ETABLISSEMENT FACTURE

OK

KO

Facture Facture non

Etablie établie

Client en possession

D'argent

ET

REGLEMENT FACTURE

OK

KO

Facture réglée Facture non réglée

I.2. ETAPE ORGANISATIONNELLE DU NOUVEAU SYSTEME

Le but de cette étape est donc de fournir une

représentation de l'organisation de l'entreprise. Les concepts

d'événement et de résultat présent dans la

description organisationnelle, mais l'opération est remplacée par

la procédure fonctionne qui, bien que représentant

également un ensemble de traitements répond à une

définition, une différente.8

Ce modèle s'attache à décrire non seulement

les procédures fonctionnelles, mais également les postes de

travail chargés de les mettre en oeuvre ; chacune des procédures

impliquant l'homme et la machine sera décomposée en taches. La

description s'appuie sur les règles d'organisation de

l'entreprise.9

I.2.1. Les Données

1) Les acteurs :

Qui fera les traitements ?

- la machine (traitement informatique)

- l'utilisateur (traitement manuel)

- l'utilisateur et la machine (traitement en temps

conversationnel)

2) le déroulement :

Quand fera-t-il les traitements ?

- Ici on définit l'heure de traitement ?

3) les postes :

Où seront exécutés les traitements ?

- mode de fonctionnement : unitaire, par lot

- délai de réponse ? : Immédiat,

différé

8 DIONISI Dominique, l'essentiel sur MERISE,

Collection EYROLLES, 1995, p.86

9 Idem.

I.2.2. Passage du Modèle conceptuel de

données au Modèle organisationnel de données

(MCD-MOD).

I.2.2.1. Règle de passage

Pour faire le passage de modèle conceptuel de

données au modèle organisationnel des données, il s'agit

de supprimer les objets et les relations qui ne seront pas traités.

Les conditions de ce passage sont :

- D'ajouter les réponses aux questions, Qui ? Quand ? et

Où ?

- Pour chaque traitement, ajouter ; le délai de

réponse, le mode de fonctionnement.

- Transformer les vocabulaires : opération en tache,

processus en procédure.

Dans ce travail, étant donné que toutes les

opérations se passent au sein d'une même entreprise, dans ce cas,

nous avons le modèle organisationnel de données globale.

Pour notre cas, le modèle conceptuel de données est

égal au modèle organisationnel de données.

FACTURE

#code document

Libellé document

Libellé

#code service

DOCUMENT

SERVICE

Présenter

(1, 1) (1, n)

(1, n)

(1, n)

(1, n) Recevoir (1, 1)

Payer

Enregistrer

(1,1)

(1, 1)

APPARTEMENT

#Num appart Nom appart

Prix

#code client

Nom

Lieu de naiss Sexe

Adresse

Nationalité

Téléphone

Date de naiss

Provenance

Profession

Etat civil

(1,1)

Occuper

Date

CLIENT

(1,1)

I.2.2.2. Modèle organisationnel de

données (MOD)

|

#Num fact Date fact

Montant fact Libellé fact

|

I.2.2. Les Traitements

I.2.2.1. Organisation à mettre en place

Le modèle conceptuel de traitement est

complété par la prise en compte des choix d'organisation de

l'entreprise. C'est le modèle organisationnel des traitements qui permet

de le représenter. Le modèle conceptuel décrit le «

Quoi » du système étudié ; le modèle

organisationnel décrit le «Quand », le « Qui » et le

« Où ».

Son but est de définir le traitement à effectuer

dans un domaine ou processus.

I.2.2.2. Définition du formalisme

1) Règle d'émission

- Une opération se décompose en une ou plusieurs

procédures ;

- Une procédure peut regrouper des traitements relatifs

à plusieurs opérations ;

- Plusieurs procédures peuvent contenir un même

sous ensemble de traitements ;

- Le déclenchement de la première procédure

d'une opération suit les mêmes règles que le

déclenchement de cette opération.

2) Evènement :

Est une représentation d'un nouveau pour le

système étudié ; ce fait est porteur d'information.

3) Opération :

C'est une réaction du système, sous forme de

traitement face à l'arrivée d'un événement ou d'un

ensemble d'événements.

4) Résultat :

C'est la représentation de la réponse

codifiée du système, générée par une

opération.

I.2.2.3. Passage du modèle conceptuel de

traitement au modèle

organisationnel de traitement (MCT-MOT)

Ce passage se fait par l'association de questions et de leurs

réponses à notre MCT, ce qui nous donnera le modèle

organisationnel de traitement (MOT).

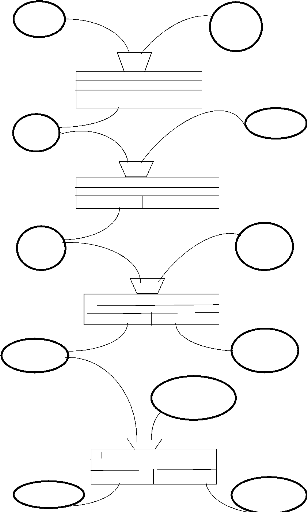

I.2.2.4. Modèle organisationnel de

traitement

Le but de ce modèle est de fournir une

représentation de l'organisation de l'entreprise. Les concepts

d'événement et de résultat présents dans la

description organisationnel, mais l'opération est

considérée comme une procédure fonctionnelle qui, bien que

représentant également un ensemble de traitement, répond

à une définition, une différente.

A ce niveau, l'on décrit non seulement les

procédures fonctionnelles, mais également le poste de travail

chargé de le mettre en oeuvre. La description s'appuie sur les

règles d'organisation de l'entreprise

|

TEMPS

|

PROCEDURES FONCTIONNELLES

|

NATURE

|

POSTE

|

|

0h00

23h59

0h00 23h59 0h00 23h59

0h00

23h59

|

Arrivée du Besoin de

Client Location

|

M.I.U

I.I.U RECEPTION

I.I.U RECEPTION

M.I.U RECEPTION

|

RECEPTION

|

|

ET Chambre

|

|

PRESENTATION TARIF

|

|

|

|

Toujours

|

|

Tarif Choix effectué

|

|

Présenté

ET

|

|

ENREGISTREMENT FACTURE

|

|

|

|

OK

|

KO

|

|

Client non

Client enregistré

Enregistré

|

|

|

ET

|

|

ETABLISSEMENT FACTURE

|

|

|

|

OK

|

KO

|

|

Facture Facture non

Etablie établie

|

|

Client en possession

D'argent

|

|

ET

|

|

REGLEMENT FACTURE

|

|

|

|

OK

|

KO

|

|

|

Facture réglée Facture non réglée

|

Section II : CONCEPTION D U SYSTEME D'INFORMATION

INFORMATISE

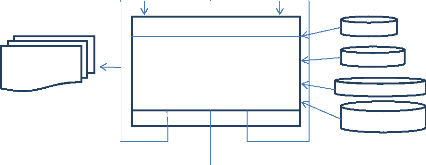

II.1. PRISE EN COMPTE DES RESSOURCES INFORMATIQUES

La prise en compte des ressources informatiques,

c'est-à-dire d'une part de la base de données et d'autre part les

traitements dans sa structuration, tout système d'information

informatisée exige que soit défini les ressources software et

hardware qui pourront prendre en charge l'application.

A cet effet, nous présentons les matériels qui sont

utile pour l'implantation de la base de données.

II.1.1. Description de matériels

ü Un micro-ordinateur : Pentium III

ü Mémoire vive (RAM) : 128 Mo

ü Disque dur : 40 Go

ü Lecteur disquette : 33,5», 1,44 MB

ü Lecteur CD ROM de 52X

ü Port USB

ü Monitor : SVGA

ü Clavier étendu 105 touches compatibles à

Windows XP, AZERTY

ü Souris compatible Microsoft

ü Onduleur : 2 Giga octet, 24 Vol

ü Imprimante matricielle ou à jeu d'encre

II.1.2. Description de logiciels

ü Système d'exploitation Windows XP

ü SGBD relationnel

ü Gestionnaire des logiciels : Microsoft office XP (Word

pour le traitement des textes, Microsoft Excel comme tableur, Microsoft Access

comme SGBD, Microsoft visuel Basic comme langage de programmation)

ü Anti-virus : AVG 2011.

II.2. ETAPE LOGIQUE

Le modèle logique de données est une

représentation théorique qui se déduit d'un schéma

conceptuel et qui explique les liens qui seront mis en oeuvre dans la base de

données. C'est-à-dire il a pour but de décrire la base de

données en fonction de système de gestion de base de

données (SGBD) à utiliser. Et cela utilise surtout le SGBD

relationnel en décrivant les données sous forme de tables.

L'organisation des données dans les tables relationnelles

; dans une base de données, les données sont physiquement

regroupées sous la forme des tables relationnelles. Une donnée

correspond à une colonne, ou champ d'une table ; la clé primaire

d'une table permet d'identifier chaque ligne de la table relationnelle : cette

clé ne prend donc deux fois la même valeur c'est-à-dire la

liaison entre deux tables, quand elle est nécessaire pour leurs contenus

est réalisée par la répétition d'un champ.

Cette répétition n'introduit aucune redondance, car

elle apporte une nouvelle information : « le pointage » d'une table

vers une autre. La clé primaire de l'une des tables est

répétée dans l'autre table, où elle constitue une

clé secondaire.

1) La schématisation des bases

relationnelles :

Le modèle logique des données utilisé

pour décrire une base relationnelle est appelé

Schéma relationnel. Le schéma relationnel est

une représentation théorique des tables constituant physiquement

une base des données ; une relation peut s'écrire en notation

fonctionnelle, on souligne sa clé pour la mettre en évidence.

2) Définition et But :

Le but de cette étape est de présenter

l'implantation des données afin de les exploiter en utilisant un

système de gestion de base des données (SGBD).

Le modèle logique est une image du modèle

conceptuel intégrant le choix d'organisation des données et

tenant compte de l'état de l'art technologique qui actuellement, propose

essentiellement quatre schémas de représentation des

données.

L'étape logique permet d'établir l'inventaire des

besoins de l'utilisateur :

· Faire un choix de modèle de données et

le type de système de gestion de base de données ;

· Enumérer les règles de passage du

modèle conceptuel des données au modèle logique de

données.

Comme nous avons déjà choisi notre SGBD, nous

allons passer au point suivant :

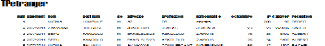

II.2.1. Les Données

II.2.1.1. Passage du MOD au MLD du type relationnel

Ce passage est réalisable en appliquant des règles

de passage concernant le passage du type de SGBD relationnel.

Règles de passage :

- Les objets deviennent des relations, les

propriétés qu'ils portaient deviennent des attributs.

- Les identifiants deviennent des clés primaires

- Les relations dans le sens conceptuel ou organisationnel

subissent plusieurs traitements.

· Cas particulier :

Dans la relation du type père-fils, il y a une contrainte

d'intégrité fonctionnelle. Fils :(0, 1)-(1, 1) ; Père :(1,

n)-(0, n).

· Cas général :

La relation disparait mais la sémantique est maintenue car

l'objet père envoie à l'objet fils son identifiant et si la

relation portait des propriétés celles-ci sont envoyées

à l'objet fils. Relation du type père-fils, il y a une contrainte

d'intégrité fonctionnelle. Fils :(0, 1)-(1, 1) ; Père :(1,

n)-(0, n).

#code client #code service Nom Lieu de naiss Sexe

Adresse Profession Etat civil Téléphone Provenance

Nationalité Date de naiss

II.2.1.2. Modèle logique de données brutes

(MLDB)

#code document

Date d'arrivée

Date de départ

FACTURE

#code client

SERVICE

#code document #code service

#code client

Libellé

#code document #code client

Libellé document ENREGISTRER

CLIENT

APPARTEMENT

#Num appart Nom appart Prix

#Num fact

Code Client Code service Date fact

Montant fact Libellé fact

DOCUMENT

OCCUPER

#Code client

#Num appart

Date d'occupation

II.2.1.3. Schémas logiques associés

TABLE SERVICE : I #code document : car(5),#code service : car (5)

;#code client : car (5) ; libellé : car (20) I

TABLE CLIENT : I #code client : car (5) ; #code service : car (5)

; Nom : car (40) ; Lieu de naissance : Car (35) ; date de naissance :

date/heure, (Sexe : car (1) ; Adresse : car (45), Profession : car (15), Etat

civil : car (15) ; Téléphone : numérique (15) ; Provenance

: car (10) ; Nationalité : car (10) I

TABLE DOCUMENT : I #code document : car (5) ; #code client : car

(5) ; libellé document : car (20) I

TABLE APPARTEMENT : I #Num appart : numérique (5) ; Nom

appart : car (10) ; prix : numérique (7) I

TABLE ENREGISTRER : I #code document : car (5) ; #code client

: car (5) ; date d'arrivée : date et heure(-), date de départ :

date et heure (-) I

TABLE OCCUPER : I #code client : car (5) ; #num appart :

numérique (5) ; date d'occupation : date et heure (-) I

TABLE FACTURE : I #Num fact : Numérique (5) ; Date fact :

Date/heure(-) ; Montant fact: Numérique (10), libellé : Car (20)

I

II.2.1.4. Normalisation du modèle logique de

données

La normalisation signifie supprimer complètement les

redondances en éliminant les polysémies et les synonymies ; en

principe, il existe cinq formes normales mais nous allons nous limiter au trois

premières formes normales.

1ère FN : les attributs portés par une table

doivent être élémentaires et posséder

obligatoirement une clé élémentaire c'est-à-dire

que l'attribut ne peut pas être décomposé et la clé

doit être unique ; les attributs portés par une table ne doivent

pas être répétitifs.

2ème FN : tout en étant

déjà en 1 ère FN, les attributs

portés par une table doivent avoir une dépendance fonctionnelle

élémentaire vis-à-vis de la clé.

3ème FN : tout en étant déjà

en 2ème FN, les attributs portés par une table

doivent avoir une dépendance fonctionnelle directe, c'est-à-dire

ne doivent pas dépendre fonctionnellement de la clé

transitivement via un attribut non clé.

II.2.1.5. Modèle logique de données

normalisées (MLDN)

SERVICE

|

#code document #code service

#code client

Libellé

|

DOCUMENT

#code document #code client

Libellé document ENREGISTRER

CLIENT

#code client

#code service

Nom

Lieu de naiss Sexe

Adresse Profession Etat civil Téléphone Provenance

Nationalité Date de naiss

APPARTEMENT

#Num appart Nom appart Prix

#code document

Date d'arrivée

Date de départ

OCCUPER

#Code client

#Num appart

Date d'occupation

FACTURE

#code client

|

#Num fact

Code Client Code service Date fact

Montant fact Libellé fact

|

II.2.2. Les Traitements

II.2.2.1. Définition des concepts

utilisés

- Site organisationnel : est le lieu où s'effectue un

traitement

autonome utilisant une ou plusieurs machines logiques.

- Machine logique : est un ensemble d'une ou plusieurs

machines

physiques.

- Unité logique de traitement (ULT) : une portion d'une

tache

organisationnelle qui sera exécutée d'une

manière autonome. - Procédure logique : est un enchainement

logique de plusieurs

unités logiques de traitement effectué par une

machine.

II.2.2.2. Formalisme du modèle logique de

traitement

Nous allons continuer à utiliser une partie du formalisme

du MOT auquel nous allons ajouter quelques formalismes propres au MLT.

|

Fin procédure

|

|

Début procédure

|

Opération

II.2.2.3. Conception du modèle organisationnel

de traitement au

modèle logique de traitement (MOT-MLT)

Il y a plusieurs approches méthodologiques à

utiliser pour

passer du MOT au MLT.10

Consiste à décomposer le MOT en plusieurs ULT

II.2.2.4. Passage du modèle organisationnel de

traitement au modèle logique de traitement

- Tenter à identifier les ULT (dans le MOT) permettant le

traitement des taches (phases) ;

- Enchainer les différentes ULT sans les

événements déclencheurs par le moyen de flèches

pour obtenir la procédure logique ;

- Les formalismes de la procédure logique qui commencent

toujours avec un début et qui terminent par une fin ;

- En axe chaque ULT doit comporter les éléments

suivants : la présentation sous forme de maquette, donner la logique du

dialogue, les règles de traitement.

II.2.2.5. Modèle logique de traitement de la

procédure

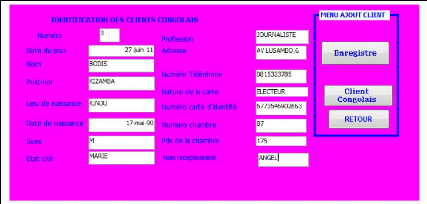

Début procédure

CLIENT

BULPO