|

Mémoire de fin de Formation

41, :

ETUDE ET MISE EN OEUVRE D'UN

SERVEUR DE SUPERVISION RESEAU

Effectuée Du 02 Juillet au 02 Octobre

2012

Rédigé et Soutenu par GHARINGAM NDANE

Awawou Viviane,

En vue de l'obtention du Diplôme d'Ingénieur

des Travaux

Informatiques, Option Systèmes et

Réseaux

Encadreur académique

M. MBANG David

Ingénieur de

conception Réseaux

et Télécommunications

Encadreurs professionnels

M. EBODE EBODE Jean

Joël

Ingénieur polytechnicien

Année académique 2011-2012

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

9 Option 9

Systèmes et Réseaux, IAICAMEROUN.

Par GHARINGAM NDANE

9 Awawou Viviane 9 9

DEDICACE

DEDICACE

Ddcac

A mes parents, Papa Mama NDANE-NJOYA et Maman

Madeleine NDANE Pour leur soutien indéfectible.

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAICAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

REMERCIEMENTS

REMERCIEMENTS

Ce travail n'aurait pas pu etre accompli sans l'aide

précieuse et les conseils encourageants de nombreuses personnes.

Pour cela, je rends grâce au Seigneur tout puissant,

à qui revient le mérite de toute reconnaissance ;

J'adresse mes remerciements à monsieur le Directeur

Général de la CAMTEL pour m'avoir permis d'effectuer mon stage au

sein du CSTEY.

J'adresse mes remerciements les plus chaleureux à

monsieur le Représentant Résident, chef d'établissement,

ARMAND CLAUDE ABANDA, pour sa disponibilité et pour tous les conseils

qu'il nous prodigue tous les lundis matins et à chaque

conférence. Qu'il trouve ici l'expression de mon profond respect et de

ma gratitude;

J'exprime ma reconnaissance à mon encadreur

académique, M. MBANG David, pour sa disponibilité, et son envie

de toujours vouloir transmettre ses connaissances à ses

étudiants. Qu'il trouve ici l'expression de ma profonde gratitude;

A mes encadreurs professionnels messieurs EBODE EBODE Jean

Joël, MSAMBA Albertiniq et madame MANDOUMBI Anne, je dis un grand merci

pour leur soutien et leur patience ;

J'aimerais adresser mes remerciements les plus affectueux

à ma tendre tante, Me MVUH MOUNCHILI MARTHE, pour son amour

inconditionnel. Tu es une mère pour moi ;

Ma reconnaissance s'adresse également à mes

oncles YENDE Aboubakar et MEFIRE MOUNCHILI Samuel, qui n'ont jamais

cessé de m'encourager et de me soutenir. Qu'ils trouvent ici

l'expression de ma profonde gratitude ;

Je voudrai exprimer ma gratitude mes frères NJOYA

MOUNCHILI Pierre Degramot, NJIKAM POKAM Daniel, MOUNGNUTOU Emmanuel Edmond,

MOUNVERA Hervé William et NJOYA Eric Marcel, pour leur soutien

inconditionnel , et a tous mes freres dont je n'ai pas pu citer le nom ici;

Une pensée toute particulière à mon ami,

M. BOSSOGO OLOUMOU Olivier, pour sa disponibilité, son amour et la

patience dont il a fait montre depuis notre rencontre, et à toute la

famille OLOUMOU pour leur soutien.

|

|

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de T777777

7 7t'777V777777V7

R777777,7IA77777777 77.

777777777777 V7 7 7 7V7 77 77V'77'7777

|

|

|

REMERCIEMENTS

Merci à tout le corps enseignant de l'IAI-Cameroun ;

Je ne saurais oublier l'ensemble du personnel du CSTEY avec

qui j'ai été amené à travailler, pour avoir fait

preuve de disponibilité et d'attention à mon égard tout au

long de mon stage ;

Enfin, à tous ceux qui, de près ou de loin, ont

participé à l'élaboration de ce rapport, je vous dis

sincèrement merci.

iv

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de

T777777

77''777V7s'7777V'7R7777777IA7777777777.

777777777777 V7 7 7 7V7

77 77V'77'7777

GLOSSAIRE

GLOSSAIRE

CAMTEL : Cameroon Telecommunications

CSTE : Centre des Services Techniques aux

Entreprises

ISO : International Standards Organization,

organisation internationale de normalisation chargée de coordonner et

d'unifier les normes nationales.

SNMP : Simple Network Management Protocol,

protocole simple de gestion de réseau

MIB : Management Information Base, base de

données contenant les informations nécessaires à la

gestion d'un système ou d'un parc informatique utilisée par

SNMP.

OSI : Open System Interconnection

BACKUP: Version anglaise du mot sauvegarde ou de

secours.

CGI: Common Gateway Interface.

D DOS: Distributed Denial of Service attack.

D NS: Domain Name Service.

NAT: Network Address Translation.

NRPE: Nagios Remote Plugin Executor.

NSCA: Nagios Service Check Adaptor.

MAIL : Courrier électronique.

OID : Object Identify.

ROUTEUR : Equipement informatique qui permet

l'interconnexion des réseaux et la sécurisation des

données en réseaux.

SERVEUR : C'est une machine qui offre

différent service en réseau et fonctionnant 24h/24.

SWICTH : Dispositif permettant de réunir les

données de plusieurs lignes à faible débit pour les

transmettre sur une seule ligne à haut débit, ou inversement, de

scinder le trafic d'une grosse ligne sur plusieurs petites mais de façon

plus intelligente.

|

|

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux IAI-CAMEROUN

Par GHARINGAM NDANE Awawou Viviane

|

|

|

RESUMÉ

RESUME

L'informatique est au coeur de l'entreprise, quelle que soit

son secteur d'activité. On peut facilement comparer la place que joue

l'informatique au sein d'une entreprise à celle que joue le

système nerveux chez l'être humain. En effet, il est au centre de

l'activité, et doit fonctionner pleinement et en permanence pour

garantir l'activité. Certaines ramifications même comme le

réseau et les terminaux utilisateurs doivent aussi fonctionner, à

l'instar des nerfs du système dans le corps humain.

Les problèmes liés à l'informatique

doivent donc être réduits au minimum, car une

indisponibilité du système d'information peut être la cause

de plusieurs millions de Francs de pertes.

Deux taches sont donc importantes pour les directeurs

informatiques : garantir la disponibilité du système en cas de

panne (par des mécanismes de redondance...) mais aussi tenter de

prévenir en cas de problème et, le cas échéant,

garantir une remontée d'information rapide et une durée

d'intervention minimale : c'est le rôle de la supervision.

Mots clés: Supervision, SNMP, MIB,

Open-Source.

vi

ABSTRACT

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux IAI-CAMEROUN

Par GHARINGAM NDANE Awawou Viviane

ABSTRACT

Abstract

IT is the heart of the company, whatever its industry. We can

easily compare spot computer plays in a company at that plays the nervous

system in humans. Indeed, it is the center of activity and must operate fully

and permanently to ensure the activity. Some branches even as the network and

user terminals should also work like the nerves system in the human body.

Problems related to computers should be minimized, because the

unavailability of the information system may cause several million

casualties.

Two phases are important for IT managers: ensuring system

availability in case of failure (for redundancy mechanisms ...), but also try

to prevent in case of problems and, where appropriate, ensure information

feedback Quick and duration of minimal intervention: that is the role of

supervision.

Keys words: Supervision SNMP MIB Open-Source

Proprietary software

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux IAI-CAMEROUN

Par GHARINGAM NDANE Awawou Viviane

LISTE DES FIGURES & TABLEAUX

2012

LISTE DES FIGURES ET TABLEAUX

Lte d gr e ds abex

Liste des figures

Figure 1 : Organigramme du CSTEY Erreur ! Signet non

défini.

Figure 2: Architecture simplifiée du parc du CSTEY

réalisée avec GNS3 19

Figure 3: Network Management System 13

Figure 4: Architecture de Nagios (Source : manuel officiel de

Nagios) Erreur ! Signet non défini.

Figure 5: fonctionnement de Nagios (Source : manuel officiel de

Nagios) Erreur ! Signet non défini.

Figure 6: Schéma de fonctionnement de Nagvis (le Blog de

Nico Largo, Installation de Nagvis) 37

Figure 7: Architecture physique de simulation

réalisée avec Edraw Max Erreur ! Signet non

défini.

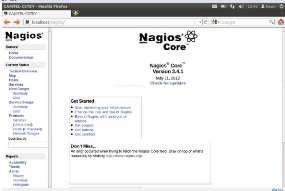

Figure 8: Ecran principale de Nagios 49

Figure 9: Supervision du serveur et de ses services 50

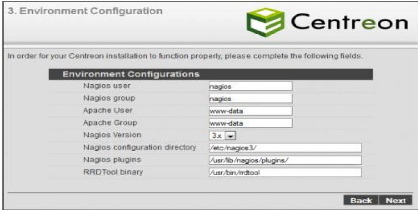

Figure 10: 1er écran de configuration de Centreon

Erreur ! Signet non défini.

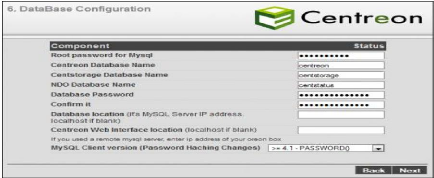

Figure 11: 2e écran de configuration de Centreon

Erreur ! Signet non défini.

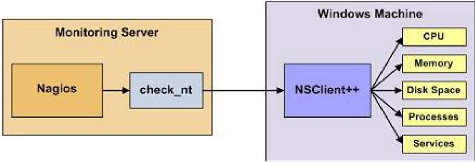

Figure 24: fonctionnement du NRPE (source manuel officiel de

Nagios) 59

Figure 25: Fonctionnement de NsClient (source : manuel officiel

de Nagios) 52

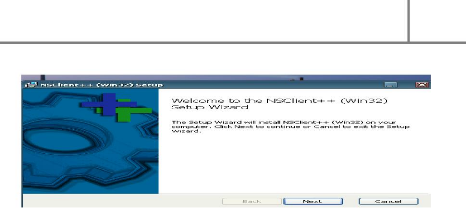

Figure 26: installation de NSClient++ 53

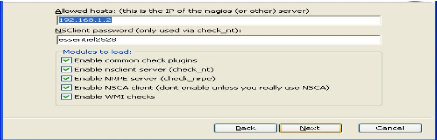

Figure 27: Configuration de NSClient 53

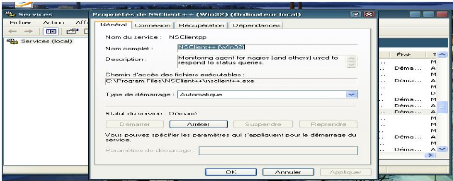

Figure 28: vérification de NSClient 54

Figure 29: fonctionnement de check_snmp (source : manuel officiel

de Nagios) 63

Figure 30: écran d'accueil de SquirrelMail Erreur

! Signet non défini.

Figure 31: boite de réception des notifications

Erreur ! Signet non défini.

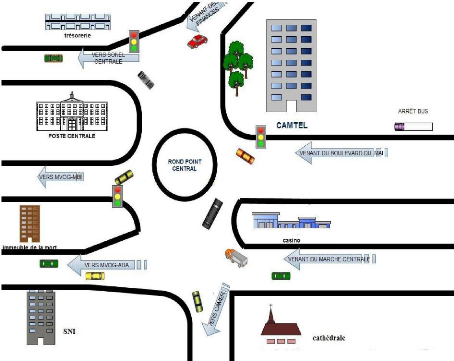

Figure 32: organigramme de la CAMTEL III

Figure 33: plan de localisation de la CAMTEL (Source: Rapport de

stage de FOUNSIE MBUM Salamatou) IV

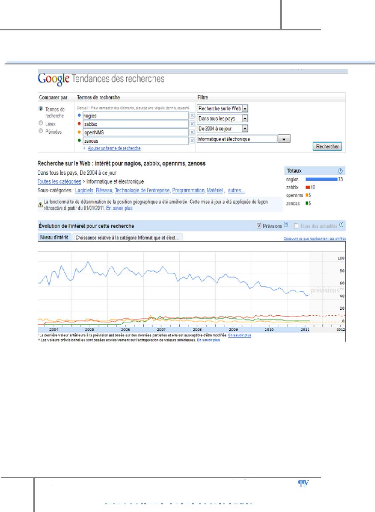

Figure 34: utilisation des outils de supervision dans le monde

(source: Google Trends) VI

Liste des tableaux

Tableau 1: Ressources du CSTEY 13

Tableau 2: comparaison des différents logiciels

présentés 29

Tableau 3:code d'erreur envoyé par les plugins de Nagios

33

Tableau 4: architecture logique de test 38

Tableau 5: Configuration de NSClient 54

viii

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

9 Option 9

Systèmes et Réseaux, IAICAMEROUN.

7 77 Par

GHARINGAM7 NDANE7 Awawou Viviane

LISTE DES FIGURES & TABLEAUX

SOMMAIRE

SOMMAIRE

Dédicace i

Résume vi

Abstract vii

Liste des figures et des tableaux viii

Sommaire x

Introduction générale 1

Dossier d'insertion 8

Introduction 9

I. Présentation de la structure d'accueil 9

1. Création et Missions de la CAMTEL 9

2. Organisation de la CAMTEL 10

II. Département d'accueil 11

1. Présentation du CSTEY 11

2. Fonctions du CSTEY 11

3. Organigramme du CSTEY 12

4. Ressources du CSTEY 13

Conclusion 13

Dossier technique 14

CHAPITRE I : CONTEXTE & PROBLEMATIQUE 9

Introduction 9

I. La supervision des réseaux 9

1. Le concept de de supervision des réseaux 9

2. La norme ISO 10

3. Le protocole SNMP 14

4. La MIB (Management Information Base) 16

5. Déploiement des logiciels de supervision 17

II. Etude et critique de l'existant 19

1. Présentation de l'environnement de supervision du

CSTEY 19

2. Présentation de Cacti 19

III. Etat de l'art et problématique 20

1. Solutions possibles 20

2. Spécifications problème / cahier des charges

21

3. Planification du travail 22

Conclusion 22

CHAPITRE II : METHODOLOGIE 23

Introduction 23

I. Etude de quelques outils de supervision 23

1. Zabbix 23

2. Zenoss 24

3. SolarWinds Engineer's Toolset 25

|

|

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de

T777777

77''777V7s'7777V'7R7777777IA7777777777.

777777777777 V7777

V77777V'77'777e

|

|

|

SOMMAIRE

4. FAN (Fully Automated Nagios) 26

II. Choix de la solution 27

1. Critères de choix 27

2. Etude de la solution choisie 29

2.1. Nagios 29

2.2. Centreon 35

2.3. Nagvis 36

III. Implémentation de la solution choisie 37

1. Mise en place du domaine »nagios.cm» 39

2. Mise en place d'un serveur de messagerie 41

3. Implémentation de Nagios 47

4. Ndoutils 50

5. Configuration des hôtes 51

6. Implémentation de Centreon 66

7. Implémentation de Nagvis 69

Conclusion 70

CHAPITRE III : RESULTATS & COMMENTAIRES 75

Introduction 75

I. Présentation du système de supervision mise en

place au CSTEY 75

1. La fenêtre principale de Nagios 75

2. Problème majeur lié à Nagios 75

3. Résolution du problème 76

II. Cout financier 78

III. Retour sur expérience 78

Conclusion 78

Conclusion générale & Perspectives 79

Références bibliographiques et Web graphiques I

Annex II

Annexe 1 : Organigramme de la CAMTEL III

Annexe 2 : plan de localisation de la CAMTEL IV

Annexe 3 : les requêtes SNMP V

Annexe 4 : comparaison de l'utilisation des outils de supervision

VI

Annexe 5 : fiche d'accord du centre d'accueil VII

Annexe 6 : fiche d'évaluation VIII

xi

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de

T777777

77''777V7s'7777V'7R7777777IA7777777777.

777777777777 V7777

V77777V'77'777e

INTRODUCTION GENERALE

Int roduction Générale

La taille des réseaux ne cessant de grandir de jour en

jour et l'importance de ceux-ci dans le monde de l'entreprise prenant une place

prépondérante, le besoin de contrôler en temps réel

leur qualité et leur état est rapidement devenu une

priorité. C'est dans ce but qu'est apparu, il y a maintenant une

vingtaine d'années, le concept de supervision de réseaux.

Le CSTEY, dans sa volonté d'améliorer le

fonctionnement de ses équipements, s'est doté de la solution de

supervision Open-Source CACTI qui surveille actuellement les links

vers les différentes entreprises. Cependant, étant

donnée le nombre important de ces abonnés, le CSTEY veut

s'assurer que l'outil actuel est celui qui répond au mieux à son

infrastructure informatique. C'est ainsi que nous avons été

sollicité pour l'étude et la mise en oeuvre

d'un serveur de supervision réseau.

Le présent mémoire résume l'ensemble des

actions que nous avons entreprises pour la réalisation de ce projet. Il

présente ce qu'est la supervision de réseaux ainsi que

l'implémentation qui en a été faite au sein du CSTEY de la

CAMTEL. Pour ce faire nous avons reparti notre travail en trois sections :

Une première section qui présente notre structure

d'accueil, son parc à superviser et définit le concept et la

notion de la supervision de réseaux ;

Une deuxième section consacrée à une

étude comparative sur les différentes solutions de supervision

des réseaux, suivie d'une étude approfondie de la solution

retenue ; Une troisième partie, plus pratique, relatant

l'implémentation et la mise en oeuvre de cette solution retenue, en

tenant compte des spécifications du cahier des charges.

|

|

|

1

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux IAI-CAMEROUN

Par GHARINGAM NDANE Awawou Viviane

|

|

|

DOSSIER D'INSERTION

Dossir d'insertion

|

|

|

8

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

Introduction

Le Dossier d'Insertion est le premier document de notre

mémoire. Il rend compte de l'intégration du stagiaire en

entreprise.

Dans cette partie, nous allons :

présenter la CAMTEL de façon générale

;

présenter les ressources matérielles et humaines de

la CAMTEL

faire une présentation plus poussée du service dans

lequel nous avons effectué notre stage.

I. Présentation de la structure d'accueil

1. Création et Missions de la CAMTEL

· Création de la CAMTEL

La société CAMTEL a été

créée par le décret N° 98/198 dans le cadre de la

restructuration du secteur des télécommunications faisant suite

à la loi N° 98/014 du 14 Août 1998 et portant

libération de ce secteur. Elle voit le jour suite à la fusion de

la direction des télécommunications du ministère des

postes et télécommunications et de la société

INTELCAM (Société de télécommunication).

Aujourd'hui, la société offre des services

variés au Cameroun et même hors de ses frontières notamment

dans les télécommunications et aussi tout ce qui serait en

relation avec les technologies de l'information et de la communication. C'est

une entreprise d'Etat au capital de 50.000.000.000 FCFA.

· Missions de la CAMTEL

Aujourd'hui, CAMTEL est le pilier de la technologie au Cameroun.

Ses multiples actions en sont la preuve à travers les

réalisations suivantes :

· Réseau d'accès en technologie CDMA (Code

Division Multiple Access)

· Pose de la fibre optique Douala / Yaoundé

· Liaison en fibre optique Kribi- Lolodorf

9

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

· Numérisation des artères de Transmission

(en cours)

· Implémentation des services à valeur

ajoutée

· Extension et modernisation du réseau Internet

· Extension du réseau de publiphone

(Téléphonie de masse).

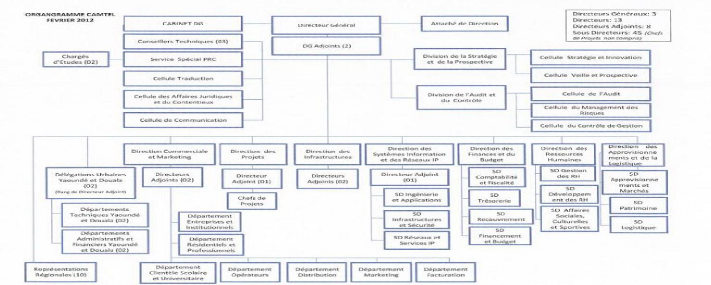

2. Organisation de la CAMTEL

Placée sous la tutelle du MINPOSTEL (Ministère des

Postes et Télécommunications), CAMTEL est dotée d'un

Conseil d'Administration composé de :

> Un président,

> Six membres représentants l'Etat,

> Un membre représentant le personnel

> Un membre représentant la Commission Technique de

Privation et des Liquidations Ce Conseil d'Administration se

prononce régulièrement (en conseils ordinaires et

extraordinaires) sur les grandes orientations stratégiques de

l'entreprise.

La gestion quotidienne de la société est

assurée par un Directeur Général

assisté de deux Directeurs Généraux

Adjoints.

La Direction Générale est

composée des services rattachés, des Directions de

l'Administration Centrale et des services extérieures.

Comme Services rattachés nous avons :

· Le Cabinet

· Les Conseillers Techniques

· Le Service Spécial

· La Division de l'Audit et du Contrôle

· La Division de la Stratégie et de la

Prospective

· La Cellule de la Communication

· La Cellule de la Traduction

· La cellule des Affaires Juridiques et du Contentieux

· L'Attaché de direction

Dans l'Administration centrale on distingue

:

· La Direction des Projets

·

|

·

|

10

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

· La Direction des Finances et du Budget

· La Direction des Approvisionnements et de la

Logistique

· La Direction des Infrastructures

· La Direction des Systèmes d'Informations et des

Réseaux IP

· La direction Commerciale et Marketing

· La Direction des Ressources Humaines

En ce qui concerne les services extérieurs

nous avons :

· Les Délégations Urbaines de Douala et de

Yaoundé

· Les représentations Régionales dans toutes

les régions du Cameroun

· Les Agences Commerciales placées sous

l'autorité des Directions et des Représentations

Régionales, et qui servent de point de contact entre CAMTEL et sa

clientèle.

II. Département d'accueil

1. Présentation du CSTEY

Le CSTE a été créé par

décision N°854/DG. Il est divisé en deux, donc un

rattaché à la Délégation Urbaine de Yaoundé

(CSTEY) et l'autre rattaché à la Délégation Urbaine

de Douala (CSTED).

2. Fonctions du CSTEY

Placé sous l'autorité d'un Chef de Centre

assisté d'un adjoint, le Centre de Service

Technique aux Entreprises (CSTE) est

responsable du déploiement et de l'exploitation des solutions fournies

aux clients grandes entreprises, institutionnels et grands comptes. Les

principaux services et prestations sont :

> L'accès à internet ;

> La téléphonie ;

> Les réseaux d'interconnexion ;

> L'audit et l'ingénierie des réseaux

d'entreprise ;

> La sécurité des réseaux (services VPN)

;

>

|

>

|

|

11

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

> Le management des services clients.

A ce titre, il est chargé :

· De la supervision des travaux de génie civil et de

constructions des liaisons d'accès ;

· De l'ingénierie et l'élaboration des offres

techniques ;

· De l'appui aux actions commerciales ;

· Du test, de l'installation, de la configuration et de la

maintenance des équipements d'extrémité ;

· De la supervision des services clients, des visites

techniques systématiques en vue d'atteindre les objectifs contractuels

de qualité de service ;

· De la tenue du fichier technique d'abonné ;

· De la gestion des ressources matérielles

affectées au centre ;

· De la supervision de la mise en oeuvre des services

à valeur ajoutée en collaboration avec les centres

compétents ;

· De l'assistance technique aux clients ;

· De la supervision de l'installation éventuelle

d'autres services (diverses prestations informatiques et réseaux).

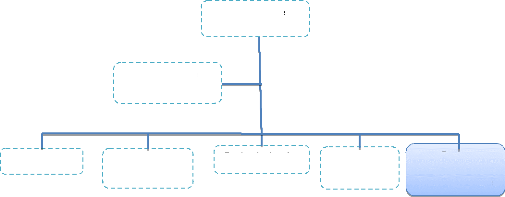

3. Organigramme du CSTEY

Bureau d'Ordre Section Section Intégration

Ingénierie

Chef de centre

Adjoint

Chef de centre

Section

Installation et

Maintenance

Section

Supervision et

Qualité de service

|

|

12

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

4. Ressources du CSTEY

Les ressources du CSTEY sont répertoriées dans le

tableau ci-dessous.

Tableau 1: Ressources du CSTEY

G G Ressources matérielles

|

Quantité

|

Désignation

|

Marques

|

Caractéristiques

|

07

|

Ordinateurs

|

HP

|

Pentium4 ;RAM : (3-4GO) ;DD : (250- 300GO) ; CPU 2Ghz;Ecran

Compaq LCD; Graveurs CD/DVD ;

|

02

|

Imprimantes

|

Canon Laser

shot

|

LBP-1210

|

02

|

Serveurs

|

HP ProLiant

|

Processeur Xeon

|

08

|

Routeurs

|

CISCO

|

Séries :

7600/7200/3800/3700/2821/2811/7500/1841

|

04

|

Switch

|

CISCO

Catalist

|

Séries : 3800/3500/2960/4500

|

Ressources logicielles

|

Quantité

|

Désignation

|

Observations

|

01

|

CACTI

|

logiciel permettant de gérer la bande passante dans le

réseau.

|

01

|

WINDOWS

SERVER 2003

|

Système installé sur les deux serveurs du

CSTEY

|

|

Conclusion

En somme, notre insertion dans la société CAMTEL

et au sein du Centre des Services

Techniques aux Entreprises de Yaoundé (CSTEY) s'est

effectuée dans une ambiance conviviale tant avec le personnel qu'avec

l'encadreur.

Après cette imprégnation, la suite de notre

travail se résumera dans un dossier technique qui traitera du

thème qui nous a été confié en entreprise.

|

|

13

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

DOSSIER TECHNIQUE

Dossir technque

|

|

14

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux,

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

Chapitre I:

IContexte & problematique

Introduction

Deux semaines après notre arrivée au CSTEY, il

nous a été confié un travail, celui de proposer une

solution de supervision au sein de ce service.

Dans ce chapitre, nous nous proposons dans un premier temps

de retracer l'historique de la supervision des réseaux, ensuite

d'étudier la solution qui existe au sein du CSTEY de la CAMTEL, en

présentant de façon précise ses

spécificités, et enfin de présenter les

spécifications du problème et les besoins du CSTEY.

I. La supervision des réseaux

Avant de présenter le principal protocole ainsi que les

outils permettant de superviser un réseau, il est nécessaire de

définir le concept de supervision et la manière dont il a

été normalisé par l'ISO.

1. Le concept de de supervision des réseaux

La supervision des équipements a pour but de surveiller

le bon fonctionnement des équipements.

Ce concept est né au début des années

1980, lors de l'explosion de la mise en place des réseaux informatiques

dans les entreprises. La taille grandissante de ceux-ci ainsi que leur

hétérogénéité posaient un réel

problème de gestion et d'administration, multipliant les besoins en main

d'oeuvre d'experts administrateurs. C'est donc à cette époque

qu'ont été menées les premières réflexions

sur un nouveau concept, celui de la supervision.

|

|

9

|

Mémoire de fin d'étudesVpour l'obtention

du diplôme d'Ingénieur de

T777777V

77t'77VS777777Ve7VR777777,VIA7777777777. V

777V777777777 VN7777

VA77777VV'7'77e

|

|

|

|

La supervision devait être capable de s'adapter

à des milieux hétérogènes, d'automatiser le

contrôle des réseaux et de générer un ensemble de

statistiques donnant une meilleure vision du réseau, permettant

d'anticiper les besoins de celui-ci.

La supervision peut ainsi se définir comme

étant l'utilisation de ressources réseaux adaptées

(matérielles ou logiciels) afin d'obtenir des informations sur

l'utilisation et sur l'état des réseaux et de leurs composants

(logiciels, matériels). Ces informations peuvent alors servir d'outils

pour gérer de manière optimale (automatique si possible) le

traitement des pannes ainsi que la qualité des réseaux

(problèmes de surcharge). Elles permettent également de

prévoir toute future évolution nécessaire.

La supervision est capable de diagnostiquer et bien souvent

de réparer seule les pannes. Si ce n'est pas le cas, elle se charge

d'alerter immédiatement les personnes concernées par l'incident.

Elle est donc extrêmement réactive et représente un gain

important en temps. De plus, par sa vision continue du réseau, elle

anticipe souvent sur des problèmes ultérieurs. On parle alors de

pro-activité.

Ainsi, la supervision est à la fois réactive et

proactive. C'est pourquoi, petit à petit, la supervision s'impose dans

la plupart des entreprises possédant un parc informatique

conséquent, ce qui est le cas de la CAMTEL.

2. La norme ISO

L'ISO s'intéresse de près à la

supervision. Dès 1988, l'organisme a publié la norme

ISO7498/41 définissant les principales

fonctions que doivent implémenter les systèmes de supervision et

d'administration. Ces fonctions sont les suivantes.

> Gestion des performances

Elle analyse de manière continue les performances du

réseau afin de le maintenir dans un état de performance

acceptable. Les trois phases de cette gestion sont : La

récupération des variables contenant des informations

significatives quant aux performances du réseau, entre autres le temps

de réponse d'une station utilisateur, ou encore le taux d'occupation

d'un

1 Aussi connue sous le nom d'OSI management

Framework

|

|

10

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

segment du réseau. Une fois ces variables obtenues,

elles sont analysées. Si elles dépassent un seuil de performance

fixé au préalable, une alarme est tout de suite envoyée

à l'administrateur du réseau pour régler le

problème au plus vite.

· La réactualisation des variables de

gestion à court intervalle de temps, dans le but d'être

le plus réactif possible au moindre défaut de performance.

· L'évaluation du comportement des

ressources et un contrôle de l'efficacité des

activités de communication.

> Gestion des configurations (Management

Configuration)

La gestion des configurations effectue un suivi des

différentes configurations des éléments présents

sur le réseau. Elle stocke dans une base de données les versions

des systèmes d'exploitation et des logiciels installés sur chaque

machine du parc réseau. Par exemple pour un ordinateur du réseau,

la base contiendra la version de son système d'exploitation, du

protocole TCP/IP, etc... . Elle permet donc une identification

et un contrôle des systèmes ouverts. Elle collecte et fournit des

informations sur les différents systèmes du réseau.

> Gestion de la comptabilité (Accounting

Management)

La gestion de la comptabilité mesure l'utilisation des

ressources afin de réguler les accès et d'instaurer une certaine

équité entre les utilisateurs du réseau. Ainsi des quotas

d'utilisation peuvent etre fixés temporairement ou non sur chacune des

ressources réseaux. De plus, elle autorise la mise en place de

systèmes de facturation en fonction de l'utilisation pour chaque

utilisateur. Elle permet donc un établissement des coats d'utilisation

ainsi qu'une facturation de l'utilisation des ressources.

> Gestion des anomalies (Fault

Management)

La gestion des anomalies détecte les problèmes

réseaux (logiciels ou matériels). Elle essaie d'isoler le plus

précisément le problème en effectuant divers tests. Quand

cela est

|

|

11

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

possible, elle règle elle-même automatiquement

l'anomalie. Sinon, elle alerte les personnes concernées par le type du

problème afin de solliciter leur intervention. La gestion des anomalies

garde dans une base de données l'ensemble des problèmes survenus

ainsi que leur solution, de manière à être encore plus

efficace face à un incident récurrent. Cette fonction de la norme

ISO7498/4 demeure de loin la fonction la plus

implémentée à ce jour. Elle détecte donc et corrige

les fonctionnements anormaux des éléments du réseau.

> Gestion de la sécurité (Security

Management)

La gestion de la sécurité contrôle

l'accès aux ressources en fonction des politiques de droits

d'utilisation établies. Elle veille à ce que les utilisateurs non

autorisés ne puissent accéder à certaines ressources

protégées. La gestion de la sécurité met donc en

application les politiques de sécurité.

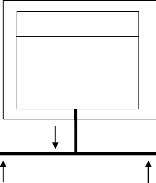

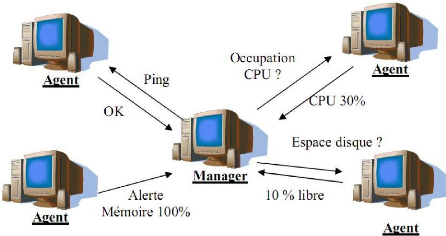

> Structure de gestion des réseaux (Network

Management System)

Après avoir défini les fonctionnalités de

la supervision réseau, l'ISO s'est attaché à

décrire la structure de la gestion des réseaux (Network

Management System). L'ISO propose d'installer un agent de gestion sur chaque

machine supervisée, comme le montre la figure suivante :

|

|

12

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

Protocole de gestion de réseau

(CMIP,

SNMP)

Superviseur

MANAGEUR

Figure 1: Network Management System

Supervision

MI

Supervision

MI

Systèm

Systèmes supervises

Cet agent récupère périodiquement et

stocke localement des informations sur la machine sur laquelle il tourne. Quand

il détecte un problème, il le signale au service de gestion

centralisée (installé sur le serveur de supervision). Le service

de supervision, en fonction de la nature de l'anomalie, prend un ensemble de

décisions (actions) dont une bonne partie est transmise à l'agent

de gestion présent sur la machine en difficulté. L'agent

exécute alors l'ensemble des actions réparatrices

demandées par le superviseur afin de remettre la machine en

état.

Toutefois, le service central de supervision ne reste pas

inactif en attendant que ses agents lui rapportent des problèmes. Il

peut en effet questionner régulièrement ses agents, par le biais

de requêtes, pour connaître l'état complet d'une machine, et

par addition, l'état de l'ensemble du réseau.

|

|

13

|

Mémoire de fin d'étudesVpour l'obtention

du diplôme d'Ingénieur de

T777777V

77t'77VS777777Ve7VR777777,VIA7777777777. V

777V777777777 VN7777

VA77777VV'7'77e

|

|

|

|

Les objets stockes dans les bases de donnees des agents sont

normalises au format ASN.1. Ces bases de donnees ont aussi

été normalisées par l'ISO. Elles sont appelees bases de

donnees MIB. Pour transmettre les différents messages

échangés entre l'agent de supervision et le superviseur, un

protocole reseau de couche OSI 7 a ete defini par l'ISO : le

protocole CMIP.

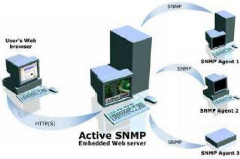

3. Le protocole SNMP

Jugeant les specifications du protocole de transport CMIP

propose par l'ISO trop lourdes à mettre en oeuvre,

l'IETF a defini son propre protocole de gestion des reseaux :

SGMP, (Simple Gateway Monitoring Protocol).

Celui-ci ne fut jamais reellement deploye mais donna naissance en 1988 au

protocole SNMP (Simple Network Management Protocol).

Comme son nom l'indique, SNMP se veut etre le plus simple

possible. L'IETF estime en effet que le transport des donnees de supervision ne

doit pas nuire aux performances du reseau. SNMP ne permet de superviser que les

reseaux TCP/IP.

Il est donc totalement adapte aux reseaux informatiques

utilisant majoritairement cette technologie. D'ailleurs, SNMP s'est

imposé, ces dernières années, comme etant le standard

incontournable de la supervision pour l'ensemble des réseaux non

téléphoniques.

Depuis 1988, SNMP a beaucoup evolue en passant de sa

première version, completement depourvue de securite,

à sa version numero trois combinant une securite basee sur les usagers

et sur le type des operations. Toutefois, actuellement, SNMPv1 reste la version

la plus employée, SNMPv3 n'étant en cours de déploiement

que depuis 1999.

Dans un souci de rapidite, le protocole SNMP ne transporte

que des variables par le biais du protocole de transport UDP.

Il sert à instaurer le dialogue entre les agents installes sur les

machines supervisees et le serveur de supervision (voir structure NMS FIG.2).

L'agent reçoit les requêtes sur le port 161 et le superviseur

reçoit les alarmes sur le port 162. Le modèle d'échange

entre le serveur et l'agent est basé sur deux types d'opérations,

les requetes et les alarmes :

Lorsque le serveur veut demander quelque chose à l'agent

ou lui imposer un ordre, il emet une requête en direction de l'agent.

Celui-ci la traite et lui retourne une reponse.

14

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

Lorsqu'un évènement survient sur

l'élément du réseau surveillé par l'agent, ce

dernier en informe immédiatement le superviseur par le biais d'une

alarme de type trap ou inform. Dans le cas

d'un inform, le serveur retourne une réponse à

l'agent émetteur.

Ainsi, il existe trois messages SNMP différents : les

requêtes, les réponses et les alarmes. Les requêtes SNMP

sont présentées dans l'annexe I.

Le paquet SNMP, tel qu'il est définit dans la RFC

1157 (SNMPv1), est encodé au format ASN.1. Il possède

les champs suivants :

Version SNMP

Communauté

PDU

La communauté définit le domaine de gestion.

Agents et superviseurs doivent être dans la même communauté

pour pouvoir échanger. Le PDU contient les

données du protocole de supervision. Il est construit de manière

identique pour les requêtes et les réponses. Il diffère

légèrement pour les alarmes. Comme nous l'avons vu, le protocole

SNMP permet l'échange de données de gestion entre un agent et un

superviseur dans un réseau TCP/IP. Toutefois, il n'est pas possible de

surveiller des équipements n'utilisant pas TCP/IP ou n'ayant pas d'agent

SNMP. Pour cela, un proxy SNMP doit être installé sur une machine

TCP/IP. Ce proxy se charge de faire la translation entre les données

d'un agent de supervision privée et SNMP. Il est ensuite capable de

transmettre ces données à un superviseur SNMP. L'utilisation de

ces proxys permet ainsi à SNMP de s'adapter facilement

à des réseaux très hétérogènes et

prouve la grande flexibilité de ce protocole.

En plus des proxys SNMP, l'IETF a aussi défini des

sondes capables de collecter des informations de gestion sur un segment de

réseau. Ces sondes font tampon entre les agents d'un segment et un

superviseur en centralisant les données relatives à un segment

réseau dans une base de données MIB. Les superviseurs ne

dialoguent alors plus qu'avec les sondes. Celles-ci ajoutent donc un niveau

hiérarchique à la supervision. Chaque sonde dite

RMON peut écouter des segments réseaux de type

Ethernet, TokenRing, ATM ou

encore FDDI.

15

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

Figure 2: Fonctionnement du protocole

SNMP

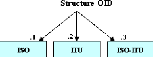

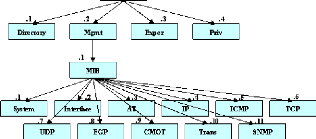

4. La MIB (Management Information Base)

La MIB est une collection hiérarchisée d'objets

gérés. Les informations sont

regroupées en arbre. Cet arbre contient une partie

commune à tous les agents SNMP en général, une partie

commune à tous les agents SNMP d'un même type de matériel

et une partie spécifique à chaque constructeur. Chaque

équipement à superviser possède donc sa propre MIB. Les

appellations des diverses rubriques sont normalisées et elles ne sont

présentes que dans un souci de lisibilité. En

réalité, chaque niveau de la hiérarchie est

repéré par un index numérique et le manager SNMP n'utilise

que celui-ci pour y accéder.

Voici un exemple de structure de table MIB :

|

|

16

|

Mémoire de fin d'étudesVpour l'obtention

du diplôme d'Ingénieur de

T777777V

77t'77VS777777Ve7VR777777,VIA7777777777. V

777V777777777 VN7777

VA77777VV'7'77e

|

|

|

|

Figure5. Structure générale d'une

MIB

Ici les objets à gérer sont identifiés

de manière unique par une série numérique

(.1.3.6.2.1.2.1...) appelée OID (Object identifier). L'arbre se compose

de branches et un ensemble de branche qui converge directement vers un meme

noeud est appelé groupe. Les noeuds de l'arbre qui n'ont pas de parent

sont appelés feuilles. Ce sont les feuilles de l'arbre MIB qui

constituent les objets gérés via SNMP.

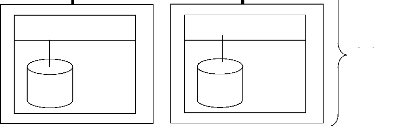

5. Déploiement des logiciels de supervision

Les logiciels de supervision peuvent être

déployés de trois manières différentes :

|

centralisée hiérarchique

distribuéeV

|

|

|

|

17

|

Mémoire de fin d'étudesVpour l'obtention

du diplôme d'Ingénieur de

T777777V

77t'77VS777777Ve7VR777777,VIA7777777777. V

777V777777777 VN7777

VA77777VV'7'77e

|

|

|

|

> Déploiement centralisé :

La supervision n'est assurée que par un seul ordinateur, avec

éventuellement une ou plusieurs machines miroir synchronisées. La

visualisation des éléments du réseau (alarmes, état

des noeuds, etc...) est alors centralisée en un point unique. Ce type de

supervision reste tout de même sensible, car toute la gestion repose sur

une seule station. Si celle-ci vient à tomber en panne, tout le

processus de supervision est alors compromis. De plus la machine étant

seule, elle doit être suffisamment robuste pour pouvoir traiter

l'ensemble des données de supervision du réseau. Enfin, la

machine effectue la totalité des requêtes de supervision, ce qui a

pour conséquence d'augmenter fortement le trafic réseau en

provenance de cette machine.

> Déploiement hiérarchique :

La supervision est assurée ici de manière

hiérarchique. Un serveur de supervision central dialogue avec d'autres

serveurs de supervision ne s'occupant chacun que d'un segment de réseau.

Ces mêmes serveurs peuvent aussi avoir d'autres serveurs sous leur

responsabilité. Ils sont à la fois clients et serveurs de

supervision. Ce type de déploiement est bien plus délicat

à mettre en oeuvre qu'un simple déploiement centralisé

mais offre une tolérance aux pannes bien plus élevée. En

effet, si un serveur supervisant un segment tombe en panne, seul le segment

concerné ne sera plus supervisé. De plus un tel

déploiement permet d'avoir plusieurs visions du réseau. Une

vision globale, depuis le serveur central, une vision d'un segment depuis un

serveur supervisant un segment, etc... Toutefois, il ne faut pas occulter le

fait qu'un déploiement hiérarchique reste plus coûteux en

temps de réponse qu'un déploiement centralisé, les

différents serveurs devant se synchroniser pour faire remonter les

informations au niveau hiérarchique le plus haut.

> Déploiement distribué :

Ce déploiement combine l'approche centralisée et

l'approche hiérarchique. Chaque station de supervision tient à

jour une base de données complète. Toutes les stations

échangent donc entre elles les données de supervision, sans

restriction. Cela permet même de spécialiser certaines machines

sur un traitement de supervision précis (alarme, sécurité,

performances, etc...). Toutefois, il convient de bien définir le

degré de responsabilité et de coopération entre les

machines.

|

|

|

18

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

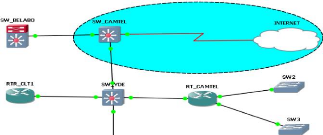

II. Etude et critique de l'existant

1. Présentation de l'environnement de supervision

du CSTEY Le CSTEY est subdivise en deux sous- réseaux :

> Le CTN ou sont connectes

tous les équipements principaux a la transmission numérique.

> Les clients auxquels il offre la connexion

internet.

L'architecture simplifiée du réseau interne du

CSTEY se présente comme suit :

Figure 3: Architecture simplifiée du parc

du CSTEY réalisée avec GNS3

Le parc à superviser est composé de 02

serveurs renfermant respectivement le système Windows

server 2003 et Ubuntu 11.10. Le moniteur de supervision CACTI a

été installé et configuré dans deuxième

serveur.

2. Présentation de Cacti Cacti est un

logiciel de supervision réseau écrit en PHP,

s'appuyant sur une base de

données MySQL pour stocker tous ses

éléments de configuration et sur RRDtool pour créer

les

fichiers RRD, les peupler et obtenir les graphiques quotidiens, hebdomadaires,

mensuels

ou annuels correspondants. Il repose principalement sur

l'utilisation du protocole SNMP et a

|

|

|

19

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

pour objectif de faciliter les manipulations parfois

fastidieuses de RRDtool, néanmoins une bonne connaissance des

fonctionnalités de cet outil est nécessaire pour apprécier

l'utilisation de Cacti

RRDtool (Round Robin Data Tool) est une

librairie de données cycliques circulaire. Cette librairie qui permet

l'archivage de données échantillonnées

régulièrement dans le temps, tout en gérant leur

élimination régulière. Les valeurs conservées sont

de moins en moins précises au cours du temps, l'espacement de

l'échantillonnage augmente dans le temps. La quantité de valeurs

contenues dans la base est fixe. Ces bases ne grossiront jamais et ne

nécessitent donc pas de maintenance. Le but de RRDTool

est de donner beaucoup de détails sur des périodes proches, et

des estimations pour les périodes anciennes. Les données vont

ainsi avoir une période de retenue et progressivement disparaître

de la base d'où le terme circulaire. Cette librairie utilise des

fichiers de données dont l'extension est le plus souvent

.rrd. Elle est disponible dans les environnements

Unix ou Windows.

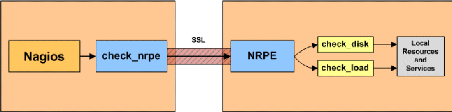

Classiquement, grâce à rrdtool,

Cacti permet de créer un nombre impressionnant de graphiques avec SNMP,

des scripts perl ou des scripts shell. La

force de ce logiciel provient du fait qu'il peut être installé et

utilisé de manière extrêmement facile.

Cependant, vu le nombre important de logiciels de supervision,

il paraît nécessaire de confronter Cacti avec les autres outils de

supervision et mettre en oeuvre la solution retenue. Ce qui justifie le

thème :

« ETUDE ET MISE EN OEUVRE D'UN SERVEUR DE

SUPERVISION

RESEAU»

III. Etat de l'art et problématique

1. Solutions possibles

Plusieurs solutions sont envisageables pour ce genre

d'administrations, chacune avec ses avantages et ses inconvénients :

La programmation du logiciel par nos soins

20

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

C'est la meilleure solution en termes de satisfaction des

besoins, mais il faut tout une équipe de programmeurs et un temps assez

important pour réaliser une application bien adaptée aux besoins

de l'entreprise.

Faire appel à des outils du monde

libre

L'avantage des logiciels libres est la gratuité, la

disponibilité du code source et la liberté d'étudier, de

modifier le code selon nos besoins et de le diffuser. De plus, il existe une

communauté d'utilisateurs et de développeurs importantes qui

participent à l'amélioration des logiciels et apporte une

assistance par la mise en ligne des documentations et les participations aux

forums. Seulement, on n'est pas toujours à l'abri des hackers avec les

outils libres.

L

a supervision externe

Il existe aussi des outils de supervision en ligne. Il s'agit

du monitoring à distance des sites web et services accessibles depuis

internet. La surveillance est réalisée au moyen de multiples

sondes réparties dans des zones géographiques différentes.

Cette solution ne répond pas aux besoins de la CAMTEL vu que les

applications web ne sont pas disponibles depuis l'extérieur et qu'on a

besoin de surveiller les applications client lourd et les

équipements.

L

es offres éditeurs

Des logiciels propriétaires de supervision existent sur

le marché, leur inconvénient est le coût d'acquisition et

de support. Vu l'importance du réseau géré par le CSTEY de

la CAMTEL, acquérir une solution qui surveille ses applications

mérite un bon investissement si les solutions précédentes

ne sont pas satisfaisantes.

2. Spécifications problème / cahier des

charges

Le CSTEY a besoin d'un outil simple à

utiliser et pouvant s'adapter à l'évolution de son réseau,

lui permettant de :

· superviser son réseau ;

· superviser ses équipements ;

· superviser les applications ;

· notifier ses administrateurs par différents moyens

de communication (mails, SMS,..) ;

· exécuter de commandes manuelles ou automatiques

;

21

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

· représenter les états des ressources

supervisées, par coloration ;

· présenter cartographie du système

d'informations supervisé ;

· d'établir le reporting...

Notre rôle en tant que stagiaire est donc de

présenter au CSTEY une solution de supervision optimale pour

répondre à ses attentes.

3. Planification du travail

Toutes activités étant toujours limitées

dans le temps, il vaut mieux planifier son

travail dans le temps pour éviter les pertes de temps.

Nous présentons ci-dessous le diagramme de Gantt de notre projet.

Conclusion

Arrivé au terme de ce qui précède, nous

pouvons dire que le problème de l'entreprise a été bien

cerné, et il nous revient de faire notre travail. Nous allons de ce fait

passer à la résolution de ce problème, en décrivant

toutefois la méthodologie adoptée, suivant les

spécifications du cahier des charges.

|

|

22

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de T777777

7 7t'77V777777V7

R777777,7IA77777777 77.

777777777777 V7777 V77777V'7'77e

|

|

|

|

Chapitre II: Méthodologie

E

Introduction

L'approche utilisée pour la résolution d'un

problème peut fournir un résultat meilleur en fonction de la

nature et la qualité des moyens mis en oeuvre.

Ce chapitre retrace le déroulement de la

résolution du problème de supervision au sein du CSTEY. Il

s'articulera autour de trois parties. De prime abord nous allons étudier

quelques solutions de supervision, ensuite nous allons porter notre choix sur

la solution optimale et enfin implémenter la solution choisie.

I. Etude de quelques outils de supervision

1. Zabbix

Crée en 2000 par Alexel Vladishev,

Zabbix est une solution de supervision open

source de classe Entreprise. Simple à installer, il est

compatible avec les systèmes Linux, Windows, Mac et Unix.

> Les offres de Zabbix

Zabbix nous offre les possibilités suivantes :

Découverte automatique des serveurs et

périphériques réseaux

Supervision répartie sur une administration web

centralisée

Support des mécanismes « polling et

trapping2 »

Authentification d'agent sécurisée Permission

d'utilisateurs flexibles Interface web

Notifications d'évènements

prédéfinis par e-mail ou par sms

Haut niveau de visualisation des ressources

supervisées

2 Envoi des requêtes de supervision (polling)

et réception des alertes (trapping)

|

|

23

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

> Les atouts de Zabbix

Zabbix offre à l'administrateur système les

avantages suivants :

Solution open source

Grande efficacité des agents pour les plateformes UNIX et

WIN32

Configuration très simple

Système de supervision centralisé ; toute

l'information (configuration, performance, données) est stockée

dans une base de données relationnelle.

Installation très facile

Support du SNMP (V1, V2).

Visualisation des capacités

Procédure de nettoyage intégrée

Gestion de l'architecture distribuée

2. Zenoss

Zenoss est une plate-forme d'administration et de supervision

réseau. Sous licence GPL, il est construit avec Zope et Python.

Zenoss permet de relever des métriques de serveurs

sans nécessiter l'installation de client. Il dispose d'une interface

réellement intuitive et totalement paramétrable. Ses principales

fonctions sont :

La découverte de la configuration du réseau

La création d'une carte géographique du

réseau

La gestion des alertes

La supervision de l'activité du réseau

La gestion de la performance, d'événements et

l'alerte

Création automatique des graphes

Vue rapide des alertes

Affichages des tables de routage

24

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

La découverte de l'environnement est automatique, y

compris le détail des relations entre chaque composant du réseau.

Les protocoles les plus utilisés sont SNMP, WMI (pour Windows) et

Telnet/SSH. Les données sont enregistrées dans une base de

données objet propriétaire exportable en XML. Le suivi de

l'activité réseau se fait au travers des tests SCMP et TCP

programmés. L'alerte est renvoyée par mail ou par pager.

3. SolarWinds Engineer's Toolset

SolarWinds Engineer's Toolset est une gamme de produits

développé et commercialisé par SolarWinds, Inc. pour la

gestion du réseau, la surveillance et les outils de découverte

pour répondre aux divers besoins de gestion de réseau

d'aujourd'hui et de consultants professionnels. Les produits SolarWinds

continuent à définir des critères de qualité et de

performance et ont positionné la société comme le leader

dans la gestion du réseau et de la technologie de découverte. La

clientèle comprend plus de SolarWinds 45 pour cent des clients de plus

de 90 pays. Leur réseau mondial de distribution partenaire d'affaires

dépasse 100 distributeurs et revendeurs.

> Les offres de SlolarWinds

|

SolarWinds Engineer's Toolset offre plusieurs

fonctionnalités parmi lesquelles :

Une charge CPU avancée Calculateur avancé de

sous-réseau

Jauge de bande passante Audit de DNS

Amélioration de pings Gestion des adresses IP

Explorateur d'adresses IP

> Ses atouts

|

|

Examinons quelques-uns des avantages de SolarWinds Engineer's

Toolset

Dépannage avancé : Toolset permet

de profondes fonctionnalités de dépannage qui vont bien

au-delà de surveillance de l'état de base du statut up

/down du réseau.

|

|

25

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

Fonctionnalités large: Toolset

fournit un riche ensemble d'applications pour répondre à

pratiquement tous les défis techniques de réseaux en ce qui

concerne la gestion de la configuration, la découverte / cartographie et

la gestion des pannes liées à la bande passante et à la

performance du réseau.

Facilité d'utilisation : Alors que

Toolset fournit des fonctionnalités comparables, le coût et

l'entretien de cette solution est inférieur au cofit

initial de la plupart des autres solutions. Evolutivité

: Il est assez sympa, même pour les plus petits réseaux, mais

puissant pour gérer les plus grands et les plus complexes réseaux

multifournisseurs.

4. FAN (Fully Automated Nagios)

Le projet FAN a été

initié par Cédric Temple en 2008, pour

répondre à des besoins quotidiens d'administration. C'est une

distribution GNU/LINUX dédiée à la

supervision basée sur Nagios et son formidable

écosystème. Les auteurs ont écouté les demandes de

nombreux utilisateurs pour bâtir une solution complète qui

comprend les principaux plug-ins de Nagios, l'interface de

configuration Centreon pour la configuration, NagVis

pour la visualisation du réseau. Son objectif principal est de

fournir tout cela en moins de 20 minutes avec la simplicité

d'installation que pour n'importe quelle autre distribution.

FAN est basé sur la distribution

CentOS et propose la solution la plus simple et efficace pour

mettre en place Nagios, Centreon et NagVis en une seule

installation. Elle a de plus l'avantage de proposer un environnement

déjà configuré. Les administrateurs n'ont plus qu'à

rajouter leurs éléments à superviser. Etudions chacun des

éléments constituant FAN.

Les administrateurs ont souvent besoin d'observer

l'état des indicateurs les plus importants de leurs systèmes.

NagVis permet de récupérer les informations de Nagios et de les

présenter de manière agréable. Le but de FAN

est de fournir un CD d'installation qui comprend les outils les plus

utilisés dans la communauté Nagios. Le FAN

CD-ROM est certifiée ISO. Il est donc très facile à

installer. Un grand nombre d'outils sont également distribués, ce

qui rend la mise en oeuvre d'une plateforme de suivi efficace beaucoup plus

facile.

Nous avons présenté quelques outils de supervision

libres, les plus connus. Il convient de choisir la solution à mettre en

oeuvre et de justifier ce choix.

|

|

26

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

II. Choix de la solution

1. Critères de choix

Les coûts élevés des

licences

En ces périodes où les budgets des services

informatiques fondent comme la neige au soleil, la gestion des licences est de

plus en plus contraignante. Les demandes des utilisateurs augmentent et

conduisent à une accumulation de licences. Les outils de supervision ne

font pas exception à cette règle. On peut, dans certains cas,

arriver à ces situations où seuls les environnements critiques

sont supervisés, faute de moyens pour acquérir les licences

nécessaires aux autres environnements. Cette situation est dommageable

à la qualité du service fourni aux utilisateurs. L'outil risque

par exemple de ne pas etre utilisé pour signaler un problème sur

un environnement de test avant mise en production. Il y a quatre grosses

sociétés qui se partagent le marché de la supervision

informatique ; elles sont appelées le « Big4

» et les tarifs pratiqués par l'ensemble de celles-ci ont de quoi

arrester net tout projet de supervision. Ce sont :

BMC SOFTWARE avec ses logiciels BMC Patrol, BMC Performance

Manager, BMC ProActiveNet

Computer Associates Technologies avec UNICENTER

HP avec hp Openview

IBM avec Tivoli

Les logiciels propriétaires sont souvent incompatibles

entre eux et imposent le choix d'un fournisseur unique. L'utilisation d'un

outil open source est tout indiquée dans ce genre de situation.

Aussi les solutions open source ne sont-elles pas

basées sur des licences dont le prix est calculé au nombre de

machines à superviser, elles permettent d'envisager l'augmentation du

périmètre supervisé sans coût supplémentaire

du logiciel.

Le besoin d'adaptabilité et de modularité

:

Le choix d'une licence open source permet de répondre

à un second besoin : l'adaptabilité. Les

environnements informatiques étant tous différents, la

supervision doit

27

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

s'adapter à chaque situation. Elle ne doit pas se

comporter de la même manière sur un petit site que sur un

système réparti sur plusieurs sites distants.

Les applications à gérer étant

également extrêmement variées, la modularité

de l'outil est primordiale pour ne pas laisser de côté

tout un pan du système. Avec un outil de supervision

propriétaire, dans bien des situations, même si

les administrateurs savent comment superviser un élément non pris

en compte, ils ne peuvent pas, contractuellement ou techniquement, l'ajouter

dans l'outil. Dans le cas d'un outil open source, il n'y a pas de limitation.

Les administrateurs peuvent l'adapter librement.

|

La transparence du mécanisme de remontée

d'alertes

|

|

Un autre besoin des administrateurs est de savoir comment est

recueillie l'information. Les alertes qu'ils ne comprennent pas ne peuvent

guère leur inspirer confiance. S'ils savent précisément

comment est récupérée l'information, ils la prendront

immédiatement en considération. Ils pourront même essayer

de l'améliorer. C'est tout l'intérêt des solutions open

source.

Les performances :

Les systèmes d'information varient en architecture

mais aussi en taille. La solution de supervision choisie doit être

performante afin d'être en mesure de gérer un nombre important

d'éléments. Il serait dommage de se restreindre à cause

des piètres performances de l'outil. Bien évidemment, toute

solution a ses limites, ne serait-ce qu'en raison des limitations des serveurs.

L'outil doit dans l'idéal proposer des méthodes de

répartition de charge sur plusieurs serveurs.

La mise en commun des expériences :

Le phénomène de

communauté3 est également important.

Si chaque système d'information se distingue des autres, les

différences ne sont généralement cantonnées

qu'à une partie restreinte. Les systèmes ont, en

général, de nombreux points communs et doivent

3

Ensemble des utilisateurs d'une application

|

|

28

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

etre supervisés de la même manière. Au sein

d'une communauté d'utilisateurs, il est possible de partager et de

rassembler les meilleures pratiques de supervision.

Ce phénomène de communauté est

extremement marqué lorsqu'il s'agit d'outils open source car tout le

monde peut participer à la conception de l'application, et chacun peut

apporter son expérience dans la supervision d'un élément

particulier et en faire profiter l'ensemble de la communauté.

Le tableau suivant récapitule la comparaison des

différents logiciels présentés.

Tableau 2: comparaison des différents

logiciels présentés

Logiciel

|

Modularité

|

Performances

|

Communauté

|

Age

|

Zabbix

|

Moyenne

|

Bonnes

|

Grande

|

12 ans

|

Zenoss

|

Bonne

|

Bonnes

|

Grande

|

10 ans

|

Solarwinds

|

Très bonne

|

Très bonnes

|

Grande

|

10 ans

|

Nagios (FAN)

|

Très bonne

|

Très bonnes

|

Très grande >250 000

membres

|

13 ans

|

|

Après avoir étudié ces différents

critères, notre choix ces portée sur le trio

NagiosCentreon-Nagvis. Nagios est le meilleur outil à

implémenter au CSTEY pour la supervision. Pour une utilisation optimale,

nous allons le coupler à Centreon pour son interface

graphique agréable et à Nagvis pour sa

cartographie.

2. Etude de la solution choisie

Cette section va nous édifier sur tout ce qui a savoir

sur Nagios, Centreon et Nagvis.

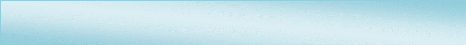

2.1. Nagios

Nagios est un logiciel libre distribué sous licence GPL

qui permet de superviser un

système d'information complet. Utilisé par de

nombreuses sociétés, il fait l'objet de contribution et recherche

très actives

|

|

29

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

Etant le successeur de NetSaint dont la première

version date de 1999, ce logiciel est considéré comme une

évolution de ce dernier auquel a été ajoutée, entre

autre, la gestion du protocole SNMP. Il apparaît sous le nom de Nagios le

10 mai 2002 aux conditions de la GNU General Public License.

Cet outil repose sur une plate-forme de supervision,

fonctionnant sous Linux et sous la plupart des systèmes Unix. Il

centralise les informations récoltées périodiquement par

le fonctionnement modulaire dont il est caractérisé, ce qui le

rend beaucoup plus attractif que ses produits concurrents. En revanche sa

configuration peut se révéler complexe.

7777777777777s d777777777: 7

Elles sont très nombreuses, mais les plus communes sont

suivantes :

· La supervision des services réseaux (SMTP,

http...), des hôtes et des ressources systèmes (CPU, charge

mémoire...)

· La détermination à distance et de

manière automatique l'état des objets et les ressources

nécessaires au bon fonctionnement du système grâce à

ses plugins.

· Représentation coloriée des états

des services et hôtes définies.

· Génération de rapports.

· Cartographie du réseau.

· Gestion des alertes.

· Surveillance des processus (sous Windows, Unix...).

· Superviser des services réseaux : (SMTP, POP3,

HTTP, NNTP, ICMP, SNMP, LDAP, etc.)

· La supervision à distance peut utiliser SSH ou un

tunnel SSL.

· Les plugins sont écrits dans les langages de

programmation les plus adaptés à leur tâche (Bash, C++,

Python, Perl, PHP, C#, etc.).

Toutes ces fonctionnalités sont assurées

grâce la gestion et supervision du réseau et ses

différentes entités d'une manière

centralisée. La figure ci-dessous modélise cet aspect :

30

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de T777777

777777'777777777t

R777777,7777777777777.

7 77'77 7 7 7 77 7 7 7

777777777777777777777

METHODOLOGIE

2012

Figure14. Centralisation d'informations par

Nagios

Architecture de Nagio

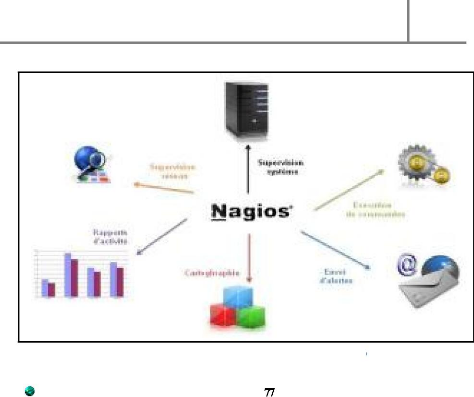

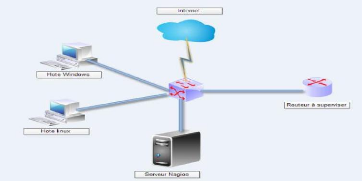

L'architecture de Nagios se base sur le modèle

serveur-agent. D'une manière spécifique, un

serveur faisant office de point central de collecte des informations tandis que

les autres machines du réseau exécutent un agent chargé de

renvoyer les informations au serveur.

L'architecture globale de Nagios peut etre

décomposée en 3 parties coopératives entre

elles :

· Un noyau qui est le coeur du

serveur Nagios, lancé sous forme de démon et responsable de la

collecte et l'analyse des informations, la réaction, la

prévention, la réparation et l'ordonnancement des

vérifications (quand et dans quel ordre). C'est le principe de

répartition des contrôles au mieux dans le temps qui nous

évite la surcharge du serveur et des machines à surveiller.

|

|

31

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

· Des exécutants : ce sont les

plugins dont un grand nombre est fourni de base, responsables de

l'exécution des contrôles et tests sur des machines distantes ou

locales et du renvoie des résultats au noyau du serveur Nagios

· Une IHM : C'est une interface

graphique accessible par le web conçue pour rendre plus exploitable les

résultats. Elle est basée sur les CGI (Common Gateway Interface)

fournis par défaut lors de l'installation de Nagios qui

interprètent les réponses des plugins pour les présenter

dans l'interface.

Cette interface sert à afficher de manière

claire et concise une vue d'ensemble du système d'information et

l'état des services surveillés, de générer des

rapports et de visualiser l'historique. D'une manière

générale avoir la possibilité de détecter en un

simple coup d'oeil, les services ou hôtes ayant besoin d'une intervention

de leur administrateur.

Il est possible de coupler Nagios à une base de

données MySQL ou PostgreSQL, lorsque le nombre d'objets à

superviser devient conséquent. La figure suivante modélise

l'architecture de Nagios.

|

Fonctionnement de Nagios

|

|

|

|

32

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

Nagios fonctionne grâce à des plugins écris

en Perl ou en C. Sans eux, il est totalement incapable de superviser et se

résume en un simple noyau.

Ces plugins sont des programmes externes au serveur, des

exécutables qui peuvent se lancer en ligne de commande afin de tester

une station ou service. Ils fonctionnent sous le principe d'envoi de

requêtes vers les hôtes ou services choisis lors d'un appel du

processus de Nagios, et la transmission du code de retour au serveur principale

qui par la suite se charge d'interpréter les résultats et

déterminer l'état de l'entité réseau

testée.

La relation entre le noyau et les plugins est assurée

d'une part par les fichiers de configuration (définitions des commandes)

et d'autre part par le code retour d'un plugin. Cette relation peut se

résumer par le tableau ci-dessous :

Tableau 3:code d'erreur envoyé par les plugins

de Nagios

|

Code retour

|

Etat

|

Signification

|

|

1

|

OK

|

Tout va bien

|

|

2

|

Warning

|

Le seuil d'alerte est dépassé

|

|

3

|

Critical

|

Le service a un problème

|

|

4

|

Unknow

|

Impossible de connaître l'état du service

|

Nagios est livré avec un « package » de

greffons standards regroupant les plus utilisés. Pour une utilisation

basique et simple, ils devraient être suffisants. En voilà

quelques exemples:

> checkhttp : Vérifie la

présence d'un serveur web.

> checkload : Vérifie la charge CPU

locale.

> checkping : Envoie une requête Ping

à un hôte.

> checkpop : Vérifie la

présence d'un serveur POP3.

> checkprocs : Compte les processus

locaux.

> checksmtp : Vérifie la

présence d'un serveur SMTP.

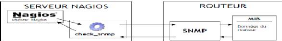

> checksnmp : Envoie une requête SNMP

(passée en argument) à un hôte.

> checkssh : Vérifie la

présence d'un service SSH.

> checktcp : Vérifie l'ouverture d'un

port TCP (passé en argument).

> checkusers : Compte le nombre

d'utilisateurs sur la machine locale.

|

|

|

33

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

Il est possible de créer son propre plugin et

l'interfacer avec Nagios tout en respectant les conventions des codes de

retours précédemment expliqués. La vivacité de la

communauté Open Source et celle de Nagios 2 en particulier permet de

disposer d'un grand nombre de plugins supplémentaires. Comme on peut le

constater sur la figure suivante, les plugins peuvent fonctionner soit en

effectuant des tests en local, soit à distance par le biais de divers

moyens comme l'installation des agents NRPE ou

NSClient ou autres.

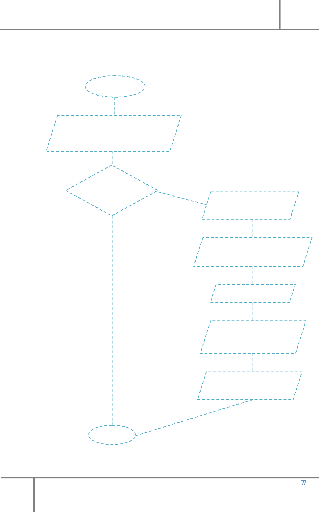

Bref NAGIOS de façon simplifiée se résume

à cet algorithme :

|

|

Figure 4: Algorithme de fonctionnement de

Nagios Les fichiers de configuration de

Nagios

|

Nagios s'appuie sur différents fichiers textes de

configuration pour construire son

infrastructure de supervision. Nous allons à

présent citer et définir ceux qui sont les plus importants :

· Nagios.cfg est le fichier de

configuration principal de Nagios. Il contient la liste des autres fichiers de

configuration et comprend l'ensemble des directives globales de

fonctionnement.

· Cgi.cfg contient un certain nombre de

directives qui affectent le mode de fonctionnement des CGI. Il peut titre

intéressant pour définir des préférences concernant

l'interface web de Nagios.

|

|

34

|

Mémoire de fin d'études pour l'obtention

du diplôme d'Ingénieur de Travaux

Option Systèmes et

Réseaux, IAI-CAMEROUN.

Par GHARINGAM NDANE Awawou Viviane

|

|

|

|

· Resource.cfg permet de définir

des variables globales réutilisables dans les autres fichiers. Etant

inaccessible depuis les CGI qui génèrent l'interface, ce fichier

peut être utilisé pour stocker des informations sensibles de

configuration.

· Commands.cfg contient les

définitions des commandes externes, telles que celles qui seront utiles

pour la remontée d'alerte.

· Checkcommands.cfg contient les

définitions des commandes de vérification

prédéfinies et celles définies par l'utilisateur.

· Hosts.cfg définit les

différents hôtes du réseau à superviser. A chaque

hôte est associé son nom, son adresse IP, le test à

effectuer par défaut pour caractériser l'état de

l'hôte, etc.

· Services.cfg associe à chaque

hôte ou à chaque groupe d'hôtes l'ensemble des services qui

doivent être vérifiés.

· Hostsgroups.cfg définit des

groupes d'hôtes pour regrouper des hôtes selon

des

caractéristiques communes. Un hôte peut appartenir à

plusieurs groupes.

· Contacts.cfg déclare les

contacts à prévenir en cas d'incident et définit les

paramètres des alertes (fréquences des notifications, moyens pour

contacter ces personnes, plages horaires d'envoi des alertes...).

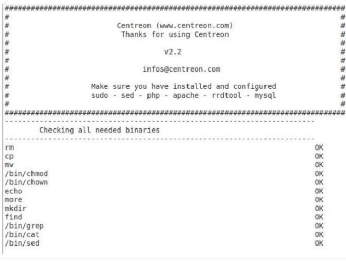

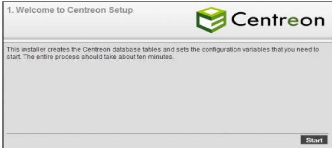

2.2. Centreon

Centreon a vu le jour en 2003 sous le nom d'

oreon.il s'agit d'une couche applicative

qui se positionne au-dessus de Nagios. Elle intègre une interface

multiutilisateurs complète et intuitive car gestion de la configuration

Nagios, console de supervision avec ajout de fonctionnalités

avancées. L'application web est codée en langage PHP. Centreon

est un projet français basé sur la licence GPL v2 : large

communauté d'utilisateurs, création d'une activité de

services par les fondateurs du projet.

Architecture de Centreon

Centreon est divisé en plusieurs composants :