|

EPIGRAPHE

« Sous l'ancien régime comme de nos jours, il y

avait ville, village ni petit Hameau en France, hôpital, fabrique,

couvrant, ni collège qui peut avoir une volonté

indépendante dans ses affaires particulières, ni administres

à volonté ses propres bien. Alors comme aujourd'hui »

IN MEMORIUM

A toi mon père bien aimé défunt

Espérant MUELA, toi qui nous a précédé dans

l'au-delà, en attendant la Résurrection le jour de

l'avènement de notre seigneur Jésus-Christ, sans avoir

goûté aux fruits de mes études selon la volonté

divine, mais contre toutes mes prévisions ; trouve ici l'expression de

mes souvenirs paternels

Que ton âme repose en paix

NKOLE MUELA Arcel

DEDICACE

A ma très chers maman Christine, et A maman Evelyne

ALOKA, pour toutes les peines endurées, toutes les privations et

sacrifices consenties pour faire de moi un homme important dans la

société. Trouve ainsi dans ce modeste travail l'expression de

mon amour. Que notre Dieu puisse encore te fasse vivre encore très

longtemps sur cette terre.

A mon très chers frère Roland, et ma très

chère soeur Evelyne NKULU, Que dire de vous, sinon que je vous dois

tout. Vous êtes ma fierté .puisse ce jour solennel être pour

vous non seulement une occasion de réjouissance, de fierté mais

aussi de témoignage de toute mon affection et de tout mon attachement

profond. Que Dieu vous garde encore longtemps auprès de nous et que

l'avenir soit pour vous soulagement et satisfaction.

A mes frères et soeurs Dodo , Bijou , Bijou kalangawo,

Gustave longombe, Flavie , Florance , Trésor muela, Julie muela,

Merveille , Guy matondo et Henriette, Tsongo, Emilie wando, Nadège

,Marianne matondo ,Carrelette sheka , Isaac ntambwe, Chantal Bapinoto,

Nadège, Ruth B. pour tant de confiance, d'amour, de patience, et

d'encouragement.

Puisse Dieu vous accorde une santé de fer afin

qu'ensemble nous jouissions du fruit de ce travail.

Au prof Grégoire BANTU. Ce travail est le

vôtre.

A mes tantes et oncles, cousines et cousins et toute la

famille, qui m'ont soutenu pendant tout mon parcours. Puisse ce travail

être un sujet de joie et de soulagement pour vous.

NKOLE MUELA Arcel

AVANT-PROPOS

Dans le cadre de notre formation d'Ingénieur en

Conception et administration réseaux à l'institut

supérieur de commerce de Lubumbashi, nous avons rédigé un

mémoire de fin d'études portant sur la mise au point d'un

système de téléphonie sur le réseau IP de la

Direction Générale des Douanes et Accises Katanga.

Conscient des évolutions et des mutations dans le

domaine des Technologies de l'information et des communications, vecteurs de

croissance et de développement à l'échelle mondiale, et

des enjeux vitaux à réduire la facture téléphonique

et assurer une communication entre ses agents, DGDA affirme la

détermination à orienter sa stratégie vers les nouvelles

Technologies de l'information et des communications dans le cadre de

perfectionner le recouvrement et versement au trésor public, dans toutes

leur totalité et dans le meilleur délai, tous les impôts et

taxes perçus.

Tout d'abord, nous tenons à adresser nos plus vifs

remerciements à Mr Léon NGOY, Professeur à la

faculté sciences informatique de l'institut supérieure de

commerce de Lubumbashi, pour avoir dirigé ce mémoire avec

beaucoup d'efforts et de patience, son soutien moral, sa compréhension

et ses encouragements constants. Ses idées et son dynamisme furent

indispensables à l'aboutissement de ce travail.

Nous remercions tout particulièrementRoland SHINGA pour

nos fréquentes discussions sur de nombreux sujets dans la vie, mais

aussi pour leur implication dans nos travaux.

Nous exprimons notre profonde gratitude à Monsieur

Mick, Professeur à la et Monsieur Idriss KYONI, assistant à la

Polytechnique UNILU, pour nous avoir soutenus tout le long de nos

études, et plus particulièrement pendant les moments

difficiles.

Il sera injuste d'oublier Mr Daudet KALENGA, agent à

la Division de l'informatique de la DGDA/Lubumbashi qui nous a aidés

à obtenir les données du cadre de référence.

Chers frère, merci pour tout.

A tous les personnels de l'institut supérieur de

commerce

Merci pour l'encadrement, la formation et

surtout la franche collaboration.

Pour terminer, Je remercie vivement du

fond de mon coeur ma propre famille : Trésor MWELA,GUYSTAVELONGOMBE,

Bijou MWELA, Marianne Matondo, Flavie MWELA, Guy KALUMBU et tout

particulièrement ma mère Christine MBOMBO et mon frère

Roland SHINGA pour leurs sacrifices et leurs encouragements.

NKOLE MUELA Arcel

LISTE

DES ABREVIATIONS

API: application programing

AWID: architecture for Voice

BTS : Base Trasreceiver Station,

CUCM: Cisco unified call manager

CISCO : Cisco système, société

américaine spécialisée dans les équipements

réseaux

CSMA/CD : Carrier Sense Multiple Access/Collision

Détection

DHCP : Dynamics Host Configring Protocol,

FTP : File Transmission Protocol

GSM : Global Services Multi media,

Http : hyper text transmission Protocol

IEEE : Institute of Eléctrical and

Eléctronic Engeneers.

ISO : International Standards Organization

ITU : Organisation internationale des

télécommunications.

IP : Internet Protocole

IGMP : internet group management

LAN: Local Area Network, Réseau local

MCU : multipoint control unit

MGCP : media Gateway control Protocol

MGC: media Gateway control

PSTN : Public Switched Téléphone

Network

QOS : Quality Of Service

RTP : real time Protocol.

RTCP : real time control Protocol

RAS : registration admission statuts

SAP : session announcement informe dès

l'ouverture d'une session

SIP : session initial Protocol

TOIP : téléphonie over IP

VAD : Voice activity détection, un

système de détection des silences.

VOIP : Voice internet Protocol

WAN : World Area Network, réseau

étendu

LISTE DE FIGURES

Figure 1 : présente la classification des couches

dans le modèle OSI

Figure 2 Présente la topologie physique du

réseau de la DGDA/EP. Ville

Figure 3 : Présente la topologie logique du

réseau de la DGDA/Lubumbashi

Figure 4 : Présente la paquetisation de la voix

et réseau à commutation des paquets

Figure 5 : Présente l'Architecture

matérielle d'une zone H.323.

Figure 6 : Illustre une communication SIP

Figure 7: Déploiement de la plateforme de

téléphonie IP

Figure 8 : Simulation du réseau dans Cisco packet

tracer

Figure 9 : Configuration de base du routeur du bloc

administratif de Lubumbashi

Figure 10: Caractéristiques physique du Cisco Call

Manager

Figure 11 : Caractéristiques physique du Cisco Unity

Connections

Figure 12 : Interface en ligne de commande d'administration

du serveur.

Figure 13: Interface graphique d'administration du

serveur.

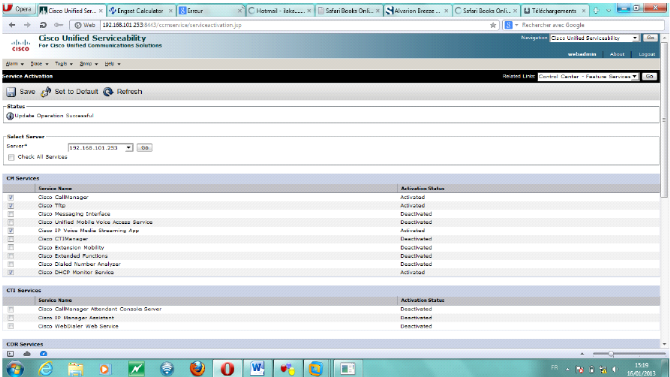

Figure 14: Activation des services dans le CUCM.

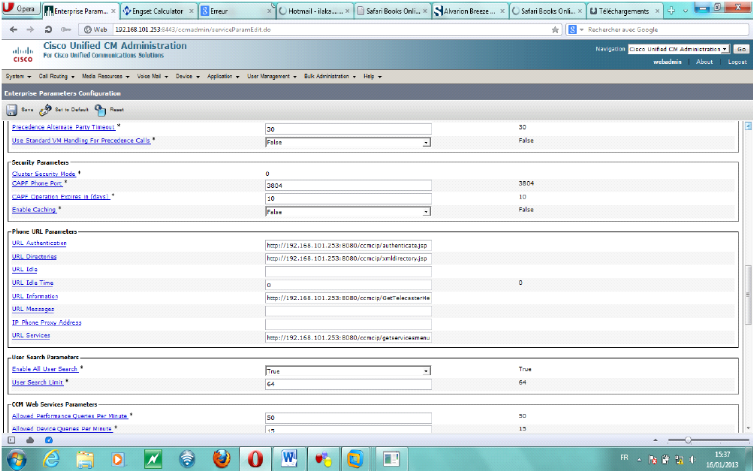

Figure 15: Paramètres d'accès à la

configuration du serveur

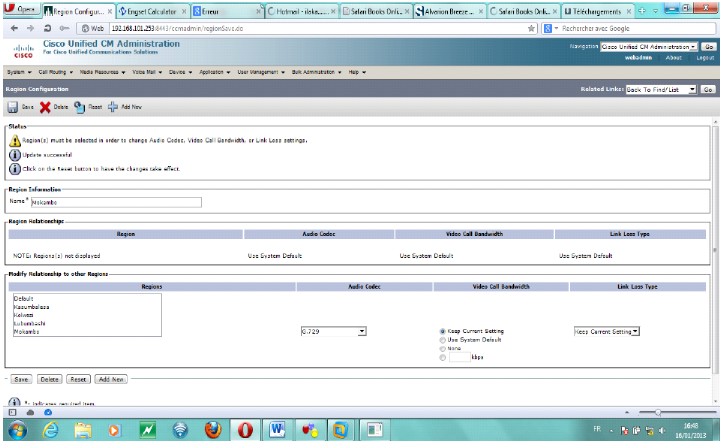

Figure 16 : Création de localisation.

Figure 17 : Annuaire téléphonique de

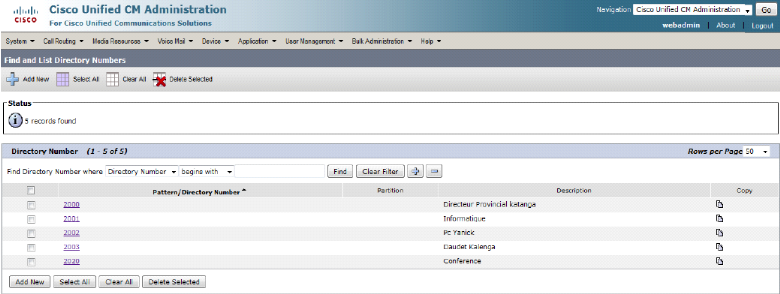

test.

Figure 18 : Soft phone Cisco.

Figure 19 : Ajout d'un téléphone dans

CUCM.

Figure 20 : Configuration du téléphone.

Figure 21 : Ajout de Cisco Unity dans CUCM.

Figure 22 : Configuration de message en attente.

Figure 23 : Configuration du pilote de messagerie

vocale.

Figure 24 : Profil de la messagerie vocale.

Figure 25 : Configuration des ports de la messagerie

vocale.

Figure 26: Intégration du CUCM dans le Cisco

Unity.

Figure 27 : Création d'un utilisateur dans

CUCM.

Figure 28: Activation du renvoie des appels dans

CUCM.

LISTE DES TABLEAUX

1. Tableau des matériels réseaux avec

intégration de la

téléphonie.................22

2. Tableau des matériels de mise à

niveau du réseau et la téléphonie sur

IP......44

INTRODUCTION GENERALE

La communication a connue l'histoire aussi ancienne que

l'histoire de l'humanité. Jadis, l'homme a eu besoin de

communiqué, il mit au point des codes, des alphabets, des langues,

paroles, gestes de mains, signaux de fumée, tam-tam, sifflet et document

écrit Pour communiquer.

Tout était bon pour faire véhiculer

l'information. De nos jours, l'homme par l'évolution de la technologie,

peut toutefois communiquer sans utiliser les moyens de communication

cités ci-haut, Par le biais de l'internet qui est

considéré comme étant le réseau spécial dans

l'information, grâce aux progrès réalisés dans la

transmission de voix et données passant par le protocole IP(internet

protocole) qui est l'un des protocoles permettant d'interconnecter

différent systèmes informatiques et constitue ainsi des

réseaux compatibles internet.

La téléphonie IP qui est un service fourni par

des réseaux informatiques, permet de communiqué oralement tout en

permettant d'effectuer d'autres tâches sur le système informatique

des personnes en communication.

Outre, la téléphonie IP vise à la

réduction de coût de la communication dans les entreprises

où les agents et les cadres effectuent des appels entre

différents bureaux de l'entreprise et partage l'information à

moindre coût sans se soucier du temps de communication.

Le déploiement de la téléphonie IP fait

référence au processus de mise en place d'infrastructures pouvant

permettre la communication téléphonique IP, sa mise en service

et son maintien en état d'utilisation sur des infrastructures

déployées avec les technologies de grande performance, offertes

par Cisco qui est un leader mondiale des équipements réseaux de

routeurs et commutateurs de grande performance c'est une entreprise

américaine spécialisée dans les matériels

réseau, en assurant l'administration et la supervision du réseau

en rapport avec les applications de téléphonie IP. Autrement

mettre en place un nouveau système de communication voix et

données, donc les appels téléphoniques sont

acheminés par le chemin de données qui vise à

réduire le coût de la communication dans l'entreprise où

les agents et cadres ont besoin d'effectuer des appels entre les

différents bureaux de l'entreprise et partager l'information en ayant

des téléphone IP ou des soft phones IP à installer sur les

ordinateurs de bureaux, l'entreprise bénéficiera des services de

communication en matière de télécommunication.

D'où l'intitulé du présent travail de fin

d'étude `'DEPLOIEMENT D'UN SYSTEME DE TELEPHONIE IP AU SEIN D'UN RESEAU

D'ENTREPRISE AVEC LES TECHNOLOGIES CISCO.'' (CAS DE LA DIRECTION GENERALE DE

DOUANES ET ACCISES / EP.LUBUMBASHI).

La direction générale de douanes et accises /

EP. Lubumbashi(DGDA) en sigle est une institution publique composée en

son sein des personnels qui cherchent à communiquée plus et

à un cout des appels vraiment dérisoire sans se soucier du temps

de communication et l'instabilité de ces certains services de

télécoms.et tout cela dans une sécurité maximale et

sur une plate-forme répondant mieux à leur besoin de

communiqué quel que soit l'endroit où un de ses collègues

peuvent se trouver, et cette institution pourra toujours en profiter sur une

communication unifiée où données et voix transitent sur un

seul support.la téléphonie IP est une réponse efficace

pour la réduction de coût engendrer en utilisant les techniques

classiques de mobile .la voix transportée sur un réseau intranet

IP(LAN) de données déjà en service .

1. CHOIX ET INTERET DU

SUJET

Le choix porter sur ce sujet, n'est pas un hasard, mais

plutôt un constat fait au sein de la DGDA/Lubumbashi, et cela pendant

notre séjour de stage au sein du département de l'informatique ou

encore l'inspection de l'informatique. Où La transmission des consignes

prioritaires dans ce département et dans l'ensemble de l'entreprise

met beaucoup de temps car chaque employé utilise son moyen qu'il peut ou

n'est pas couvrir en cas de nécessité. C'est de ce constat qu'est

né notre choix.

Ce sujet poursuit 3 intérêts : scientifique,

propriétaire et professionnel.

a. INTERET PERSONNEL

Le

présent travail nous aidera à approfondir les connaissances sur

la téléphonie (la voix sur ip)

b . INTERET

SCIENTIFIQUE

A travers ce sujet, nous voulons, nous adapter à la

nécessité de l'enseignement supérieur et universitaire en

République Démocratique du Congo, qui veut qu'à chaque fin

decycle.Et les chercheurs qui viendront après nous puissent s'en servir

comme documentation de référence dans le cadre de la

téléphonie sur IP. Il pourra plus tard être au profit de la

future génération ou aux future chercheurs qui pourraient le

consulté comme document supplémentaire sur les

éléments qui caractérisent la communication unifiée

(voix et données) sur un même support de transport entre les

agents et les cadres de la direction générale des douanes et

accises /Lubumbashi.

c. INTERET PROPRIETAIRE

Sur le plan propriétaire, nous pensons que le

présent travail va permettre à la direction

générale des douanes et accises /Lubumbashi ville (DGDA) en sigle

à être doté d'une technologie moderne, et dans

l'intérêt d'aider cette dernière de diminuée la

facture de contrats téléphoniques avec les techniques classiques,

pour communiquer à un moindre coût au sein de l'entreprise entre

cadres et agents. Ce travail permettra un bon échange d'information,

c'est-à-dire la communication entre cadres et agents au sein de

l'entreprise pourra être adapté à l'évolution des

nouvelles technologies, ce qui est la tâche réservée

à la fin du premier cycle universitaire. Concernant la communication, le

déploiement d'un système de téléphonie IP avec les

technologies Cisco résoudrait les problèmes qui se posent.

2.

ETAT DE LA QUESTION

Pour nous, c'est une recension des écrits ou revue de

la littérature, l'état de la question c'est la révision

systématique et complète de la littérature disponible sur

tous les aspects conceptuels et méthodologies d'une recherche qu'on

prépare.

Dans l'élaboration de notre travail, nous avons

consultés les travauxsuivant qui sont proche de notre nous avons pu

consulte le travail de Kasongo mukalayi qui a parlé sur la conception et

mise en place d'un réseau de téléphonie sur IP et un

réseau des données dans une institution publique de

l'Université Méthodiste au Katanga, de Kalenga wa kalenga alex

qui lui a touché la voip avec la technologie Mikrotik ,avons aussi

revu le travail de Mulumba kalumbu qui a pu parler sur comment faire des appels

sur internet gratuitement mais lui il a opter avec Skype, la probabilité

de communiquer gratuitement sur internet de Kapinga mwamba de

l'Université Méthodiste du Katanga en fin nous avons

consulté le travail de Mbala mulenda de l'Université

Liberté lui qui a parlé sur la comment intégrer la voix

dans un réseau des données. Comme point forts, ils ont

interconnecté 3 sites distants, alors que nous, nous interconnectons

juste les bureaux d'un seul site qui est (LA DGDA/ Lubumbashi). Mais ils ont

séparés les deux réseaux c'est-à-dire, ils ont mis

appart le réseau pour le trafic de la voix, et de l'autre part le

réseau de partage des données.et ils ont travaillé sur

les logiciels open source .

.

Dans notre travail, nous nous baserons particulièrement

sur la mise en place d'un système de communication de la

téléphonie sur IP basé sur une solution

propriétaire et le tout dans un environnement intranet avec la

maturité de la solution Cisco et l'emploie bien avant de cette solution

dans le réseau de la DGDA, apparaissent des solutions de communications

performantes avec comme logiciel Cisco Unified call manager.

A chaque fin de Cycle des études universitaires, tout

étudiant soit capable d'établir et de défendre son travail

de fin de cycle et les chercheurs qui viendront après nous puissent s'en

servir comme documentation de référence dans le cadre de la

téléphonie sur IP. Il pourra plus tard être au profit de la

future génération ou aux future chercheurs qui pourraient le

consulté comme document supplémentaire sur les

éléments qui caractérisent la communication unifiée

(voix et données) sur un même support de transport entre les

agents et les cadres de la direction générale des douanes et

accises /Lubumbashi.

3. PROBLEMATIQUE ET

HYPOTHESE

a.

Problématique

C'est une représentation du problème sous

différentes aspects, elle est une observation permettant de poser des

questions pertinentes et à déterminer les variables à

étudier et ainsi que mettre au point des méthodologies

réalistes.

A ce propos, pierre Larousse définit la

problématique comme étant « l'ensemble des questions

qu'une science ou une philosophie se pose relativement à un domaine

particulier ».

Nous avons constatés qu'au sein de la Direction

Générale des Douanes et Accises /Lubumbashi (DGDA) en

sigles, la transmission des consignes et instructions prioritaires souffre

d'une lenteur ,du fait que chaque employé doit utiliser son propre moyen

de communication et à ses propre frais qu'il peut ou ne pas être

en mesure de couvrir en cas de nécessité . Cela a comme

conséquence, la baisse de la performance de

l'organisation .à l'égard de ce problème

soulevé, quelques questions seront exploitées dans notre travail

à savoir :

Ø Que faire pour résoudre les problèmes

de la DGDA cités ci-haut ?

Ø Si la ToiP est la solution adéquate, quel

service implémenté pour résoudre les problèmes

de la DGDA /Lubumbashi ?

Ø Comment appliquerai un système de

communication unifié après étude ?

b.

Hypothèse

Selon pierre Larousse, « l'hypothèse est

la proposition de réponses aux questions que l'on se pose à

propos de l'objet de la recherche, proposition formulée en des termes

tel que l'observation et l'analyse pouvant fournir une

réponse » .Certes, il serait nécessaire

d'étudier l'infrastructure existante sur le site de notre

investigation afin de passer à l'étude de faisabilité.

Quant aux contraintes liées aux besoins et à la nouvelle

infrastructure.

La Direction Générale des Douanes et Accises

(DGDA/Lubumbashi) a un vaste réseau informatique dédié au

Système Douanier Informatisé (Sydonia world) qui est

jusqu'à présent sous utilisé. Notre étude se

propose, de ce fait, d'intégrer un système de

téléphonie IP dans cet environnement.

Evidemment la mise en place d'un système de

téléphonie IP facilitera et optimisera le système

existant en nous faisant gagner dans le temps de transmission des consignes au

sein de ladite entreprise.

C'est évidemment cet aspect financier qui est à

l'origine de la téléphonie sur IP (Internet Protocol). Car c'est

une révolution au niveau des tarifs qui s'annoncent

démesurément bas. Il est toutefois possible de fusionner,

grâce à la VOIP (Voice Over Internet Protocol) le trafic des

données et de la voix en un réseau unique et cela permet de

réduire considérablement les frais engendrés en utilisant

les techniques classiques.

3. METHODE ET

TECHNIQUE

A ce propos, Bernard Pinto et Grawiz confèrent cette

définition à la méthode : « Ensemble des

opérations intellectuelles par lesquelles une discipline cherche

à atteindre les vérités qu'elle poursuit, à les

vérifier, à les démontrer.1(*)

Nous avons utilisés entre autre :

a. La méthode

Descriptive

Elle nous a servi à décrire les concepts de

base, les notions connexes et concepts sous-jacents. Liés à

l'intitulé du sujet à traiter en vue de conduire à

l'appréhension et à la compréhension de

l'exposé.

Nous avons utilisés les techniques que voici :

a. La technique

d'observation :

Est une technique qui permet au chercheur de comprendre les

faits à partir de la vue .elle a pour but de facilité au

chercheur d' observer afin de comprendre les fonctionnements et les

réactions de ce qui l' entoure à l' aide de son organe de sens

.elle nous a permis d' entrée en contact directe avec la direction

générale des douanes et accises /Lubumbashi pour comprendre les

difficultés et agir en leur faveur.

b. La technique de

l'interview libre :

Elle est un moyen de communication par excellence entre

l'enquêteur et l'enquêté. C'est une technique qui a pour

rôle d'organiser un rapport de communication verbale entre deux

personnes, l'enquêteur et l'enquêté afin de comprendre le

fait.et c'est à l'enquêteur de recueillir certaines informations

auprès de l'enquêté concernant un projet précis.

Nous avions utilisés l'interview libre sur quelques

personnels de la direction générale des douanes et

accises/Lubumbashi(DGDA) en sigle pour l'historique et administrateur

réseau pour connaitre les fonctionnements de leur réseau en place

et le genre d'équipements utilisés dans ladite institution, la

hiérarchisation des postes.

L'interview a été effectuée sur les

personnels que voici :

Ø L'administrateur réseau,

Ø le chargé de la maintenance et du bureau

technique.

Pour ne citer que ceux -là.

4. DELIMITATION DU

SUJET

La délimitation du sujet est un principe directeur dans

la rédaction d'un travail scientifique.

Le sujet sera traité du point de vue spatiale ainsi

qu'à sa matérialisation pour besoin d'étude de

déploiement. Comme tout travail ou projet scientifique l'exige, toute

oeuvre doit être réalisée avec une précision et

devra être délimité, ainsi notre travail est

délimité du point de vue spatial, typologique et

temporel :

Sur le plan spatial, notre travail s'étale dans la

ville de Lubumbashi précisément à la direction

générale des douanes et accises /EP Lubumbashi(DGDA) en sigle,

sise l'avenue Lumumba n°1 en diagonal du bâtiment INSS. Dans la

Commune de Lubumbashi, au quartier Makutano, dans la Ville de Lubumbashi.

Questionde bien mener son projet et parce que c'est un champ réduit qui

nous permettra de bien étudier en profondeur cette institution en vue

d'aboutir à un résultat.

Ø Sur le point typologique :Nous abordons un sujet

qui permet à ladite entreprise de faire des économies en interne,

qui est en fait de réduire le coût de communication par rapport

à la technique classique au sein de cette institution .et

réduire le coût d'achat de plusieurs équipements ou

supports de transmission en faisant transiter tout sur un même support

c'est -à-dire voix et données transiteront sur un même

support.

Ø Sur le point temporel : Sur ce point, nous

considérons la période qui va du mois de novembre de l'an deux

mille quatorze, et s'étendra jusqu'au mois de novembre de l'an deux

mille quinze.

5. SUBDIVISION DU

TRAVAIL

Notre travail comprend quatre chapitres.Dont le premier donne un

aperçu sur les Généralités et connexes,

ledeuxième chapitre basé sur l'ETUDE DE L'EXISTANT ET

SPECIFICATIONS DES BESOINS sur la présentation de la Direction

générale des douanes et accises. Le troisième chapitre

parlera sur l'ETUDE DU FUTUR SYSTEME et en fin Le

quatrième chapitre sera basé sur l'implémentation

de la solution. Puis s'ensuivra une conclusion.

.

Ø CHAPITRE I : GENERALITES

SECTION 1. DEFINITION DES CONCEPTS FONDAMENTAUX ET

CONNEXES

- Déploiement : C'est l'action

de mettre en place une structure ou une infrastructure

matérielle/physique ou logicielle/programme sous une plate-forme

spécifique en vue d'une administration système.

- Système :

- Téléphonie : est un service fourni par

des réseaux informatique .Elle permet de communiquer oralement et

visuellement en temps réel, tout en permettant d'effectuer d'autres

tâches sur les systèmes informatiques des personnes en

communication.

- IP : est l'abréviation de « Internet

Protocol» l'un des protocoles permettant d'interconnecter

différents systèmes informatiques et constituer ainsi des

réseaux compatibles Internet.

- Réseau local : Un

réseau local, souvent désigné par l'

acronyme

anglaisLAN

de Local Area Network, est un réseau informatique tel que les

terminaux qui y participent ordinateurs, etc.) s'envoient des trames au niveau

de la couche deliaison sans utiliser de routeur intermédiaire. On

définit aussi le LAN par l'ensemble des stations qui reçoivent

une trame diffusée. C'est généralement un réseau

à une échelle géographique relativement restreinte, par

exemple une salle informatique, une habitation particulière, un

bâtiment ou un site d'entreprise. On interconnecte les réseaux

locaux au moyen de routeurs.1(*)

- Entreprise : ce concept fait allusion à une

société publique ou privée, un service ou une organisation

donnée.

SECTION 2. NOTIONS GENERALES SUR LA MATIERE A ETUDIER

Un réseau permet

de partager des ressources entre des ordinateurs: données ou

périphériques (imprimante, connexion Internet, sauvegarde sur

bandes, scanner, ...). Le transfert d'information entre deux logiciels

informatiques sur deux équipements réseaux différents se

base sur deux modèles théoriques: le modèle OSI ou le

modèle TCP/IP. Ces deux modèles sont plus théoriques que

pratiques. Chacun inclut plusieurs couches et chaque couche doit envoyer

(recevoir pour l'autre ordinateur) un message compréhensible par les

deux parties.

I.2.2.

LE MODELE OSI

Le modèle OSI (Open System Interconnexion

Model) défini en 1977 régit la communication entre deux

systèmes informatiques selon sept niveaux. A chaque niveau, les deux

systèmes doivent communiquer "compatibles". En matériel

réseau, nous n'utilisons que les couches inférieures, jusqu'au

niveau 3. Ces niveaux sont également appelés couches.

L'OSI est un modèle de base normalisé par

l'International Standard Organisation (ISO)2(*) est représenté par la liste des couches

que voici :

· Niveau 7 (application): gère le

format des données entre logiciels.

· Niveau 6 (présentation): met

les données en forme, éventuellement de l'encryptage et de la

compression, par exemple mise en forme des textes, images et vidéo.

· Niveau 5 (session): gère

l'établissement, la gestion et coordination des communications.

· Niveau 4 (transport): s'occupe de la

gestion des erreurs, notamment avec les protocoles UDP et TCP/IP.

Niveau 3 (réseau): sélectionne

les routes de transport (routage) et s'occupe du traitement et du transfert des

messages: gère par exemple les protocoles IP (adresse et le masque de

sous-réseau) et ICMP. Utilisé par les routeurs et les Switch

mangeables.

· Niveau 2 (liaison de données):

utilise les adresses MAC. Le message Ethernet à ce

stade est la trame, il est constitué d'un en-tête et des

informations. L'en-tête reprend l'adresse MAC de départ, celle

d'arrivée plus une indication du protocole supérieur.

· Niveau 1 (physique): gère les

connections matérielles et la transmission, définit la

façon dont les données sont converties en signaux

numériques: ça peut-être un câble coaxial, paires sur

RJ45, onde radio, fibre optique, ...

A chacun de ces niveaux du modèle OSI, on encapsule un

en-tête et une fin de trame (message) qui comporte les informations

nécessaires en suivant les règles définies par le

protocole réseau employé. Le protocole est le

langage de communication (la mise en forme) utilisé pour le transfert

des données (actuellement TCP/IP mais d'autres ont été

utilisés comme (antérieur à Windows 98, Novell IPX, ...),

la partie qui est rajoutée à chaque couche est sur fond blanc. La

partie en grisée est celle obtenue après encapsulation

(intégration) du niveau précédent. La dernière

trame, celle qu'on obtient après avoir encapsulé la couche

physique, est celle qui sera envoyée sur le réseau.

Seuls les trois premiers niveaux du modèle OSI

(jusqu'aux routeurs et Switch de haut de gamme) sont utilisés,

éventuellement jusqu'au niveau 4 pour certains Switch manageables et

firewall.

I.2.3.

LE MODELE TCP/IP

Le modèle TCP/IP s'inspire du modèle OSI auquel

il reprend l'approche modulaire mais réduit le nombre à quatre.

Les trois couches supérieures du modèle OSI sont souvent

utilisées par une même application. Ce n'est pas le cas du

modèle TCP/IP. C'est actuellement le modèle théorique le

plus utilisé.

De nouveau, on ajoute à chaque niveau un en-tête,

les dénominations des paquets de données changent chaque fois:

· Le paquet de données est appelé

message au niveau de la couche application.

Le message est ensuite encapsulé sous forme de

segment dans la couche transport. Le message est donc

découpé en morceau avant envoi pour respecter une taille

maximum.

· Le segment, une fois encapsulé dans la couche

Internet, prend le nom de datagramme.

Enfin,

on parle de trame envoyée sur le réseau au niveau de la couche

accès réseau.

Les couches du modèle TCP/IP sont plus

générales que celles du modèle OSI.

I.2.3.1. COUCHE APPLICATION 3(*)

La Couche Application reprend les applications standards en

réseau informatique et Internet:

· SMTP: "Simple Mail Transport

protocole" gère le transfert de mails entre serveurs.

· POP: « (Post Office Protocol

littéralement le protocole du bureau de poste) » gère le

transfert des mails entre un serveur de messagerie et un ordinateur client.

· TELNET: connexion sur une machine

distante (serveur) en tant qu'utilisateur.

· FTP (File Transfert Protocol),

transfert des fichiers via Internet et beaucoup d'autres.

I.2.3.2. COUCHE TRANSPORT

La Couche transport permet le transfert des

données et les contrôles qui permettent de vérifier

l'état de la transmission.

Les protocoles des couches suivantes permettent d'envoyer des

données issues de la couche application. On ne définit pas

réellement les logiciels qui communiquent, mais des numéros de

ports associés au type d'application.

La couche transport gère deux protocoles de transport

des informations, indépendamment du type de réseau

utilisé:

· TCP est orienté connexion (il

vérifie la bonne transmission de données par des signaux

d'accusés de réception du destinataire), il assure ainsi le

contrôle des données.

· UDP, archaïque et non

orienté connexion, n'assure aucun contrôle de transmission des

données.

Ces deux types de réseaux (orienté connexion ou

pas) sont une notion utilisée pour les firewalls. Si vous fermez un port

en TCP, l'envoi d'un message ne renvoie pas de signal de retour, faisant croire

que l'adresse IP est libre, non utilisée. En UDP au contraire, un port

fermé ne renvoie pas d'informations, faisant croire à une adresse

IP utilisée.

I.2.3.3. COUCHE INTERNET

La couche INTERNET est chargée de

fournir le paquet des données. Elle définit les datagrammes et

gère la décomposition / recomposition des segments. La couche

Internet utilise cinq protocoles, seuls les trois premiers sont importants.

1. Le protocole IP (Internet Protocol):

gère les destinations des messages, adresse du destinataire.

2. Le protocole ARP (Adresse

Résolution Protocol): gère les adresses des cartes réseaux

et la correspondance avec l'adresse IP. Chaque carte a sa propre adresse MAC

d'identification.

3. Le protocole ICMP (Internet Control

Message Protocol) gère les informations relatives aux erreurs de

transmission. ICMP ne les corrige pas, il signale uniquement que le message

contient des erreurs.

4. Le protocole RARP (Reverse

AddressRésolution Protocol) gère l'adresse IP pour les

équipements réseaux qui ne peuvent en récupérer une

automatiquement par lecture d'information dans un fichier de configuration ou

via un serveur DHCP. Lorsqu'un équipement réseau démarre,

le gestionnaire réseau lit l'adresse IP à utiliser, ce qui est

impossible pour certains équipements qui ne possèdent pas de

disques durs (principalement les terminaux).

5. Le protocole IGMP (Internet Group

Management Protocol) permet d'envoyer le même message à des

ordinateurs qui font partie d'un groupe. Il permet aussi à ces

machines.

De s'abonner et se désabonner d'un groupe. La

principale application HARDWARE de l'IGMP se retrouve dans les SWITCH

manageables. Ce protocole permet de regrouper des stations.4(*)

I.2.3.4. COUCHE ACCES RESEAU

La couche Accès réseau

spécifie la forme sous laquelle les données doivent

être transmises. Elle prend en charge les notions suivantes:

· type de réseaux (Ethernet, Token Ring, ...),

· transfert des données ;

I.3

LES TYPES D'ORDINATEURS CONNECTENT, TYPES DE RESEAUX

Un réseau permet de connecter,

entre-deux des ordinateurs de tous types (PC, Mac, ...) pour partager des

ressources.Deux types d'ordinateurs sont utilisés sur un réseau:

leserveuretleclient. Le serveur partageses

ressources (fichiers, périphériques de stockage,

périphériques d'impression, ...). Les clients utilisent ces

ressources.

Trois types de réseaux sont utilisés:

1. les "Peer to Peer" ou réseau

points à points. Chaque ordinateur connecté est

à la fois client et serveur. C'est la méthode de partage la plus

simple pour les versions de Windows standards. Ce terme est aussi

utilisé par extension pour le partage de musiques et fichiers divers

entre ordinateurs.

2. Les réseaux client-serveurutilisent

un ordinateur central (appelé serveur). Les droits d'accès des

utilisateurs se connectant à partir d'ordinateurs clients permettent de

sécuriser les données. Différents

périphériques augmentent encore cette sécurité, le

gestionnaire réseau (un système d'exploitation

dédié) peut être Linux, Windows NT serveur, Windows 2000 -

2003 À 2008, 2012 ... 5(*)

3. Les réseaux Wan (World Area

Network) sont des réseaux internationaux permettant d'interconnecter des

réseaux et serveurs entre eux. Internet est un réseau de ce type.

Les coûts et difficultés de mise en oeuvre, la

sécurité et la gestion sont proportionnels. Nous ne voyons que

les équipements, les considérations Peer To Peer, serveurs ou Wan

sont déterminées par le système d'exploitation et

l'utilisation, par le matériel réseau.

I.3.1

LE TYPE DE SERVEURS.

Dans l'informatique, on distingue trois types de serveurs:

· Un serveur de fichier enregistre et

distribue les documents et fichiers partagés par les utilisateurs. Les

configurations ne sont généralement pas très grosses.

· Un serveur d'application permet

d'utiliser un programme sur un serveur à partir de tous les postes

clients simultanément, principalement des applications qui utilisent des

bases de données (gestion de fabrication, commerciale,

comptabilité, stock, ...). Ces applications doivent être

programmées pour gérer les partages. Les configurations de ces

serveurs sont généralement plus importantes (par exemple des

multiprocesseurs).

· Un serveur d'impression partage des

imprimantes. Actuellement, différents modèles sont directement

connectés à un réseau Ethernet, des boîtiers

spécifiques sont également commercialisés.

En pratique, un serveur reprend souvent les trois

applications.

I.4.

CARACTERISTIQUE D'UN RESEAU

Les réseaux locaux sont des

infrastructures complexes et pas seulement des câbles entre stations de

travail. Si l'on énumère la liste des composants d'un

réseau local, on sera surpris d'en trouver une quantité plus

grande que prévue:

1. Le câblage constitue

l'infrastructure physique, avec le choix entre paires

téléphoniques, câble coaxial ou fibre optique. Il

détermine le type de concentrateurs (Switch, HUB, point d'accès

Wifi, ...) utilisé. Ces équipements constituent les noeuds dans

le cas de réseaux en étoile.

2. La méthode d'accès

décrit la façon dont le réseau arbitre les

communications des différentes stations sur le câble: ordre, temps

de parole, organisation des messages. Elle dépend étroitement de

la

Topologie et donc de l'organisation spatiale des stations les

unes par rapport aux autres. La méthode d'accès est

essentiellement matérialisée dans les cartes d'interfaces, qui

connectent les stations au câble.6(*)

3. Les protocoles de réseaux sont des

logiciels qui "tournent" à la fois sur les différentes stations

et leurs cartes d'interfaces réseaux. C'est le langage de communication.

Pour que deux structures connectent sur le réseau, ils doivent "parler"

le même protocole.

4. Le système d'exploitation du

serveur réseau, souvent nommé gestionnaire du réseau, est

installé sur le ou les serveurs. Il gère les partages, droits

d'accès, ... Pour Microsoft, on retrouve Windows NT serveur, Windows

2000 serveur, Windows 2003, 2008, 2012. Ce sont des versions

spécifiques. Linux est utilisé sous différentes versions

serveurs. Novell Netware est un système dédié

principalement efficace comme serveur de fichier.

5. Le système de sauvegarde est un

élément indispensable qui fonctionne de diverses manières

soit en recopiant systématiquement tous les fichiers du ou des serveurs,

soit en faisant des sauvegardes régulières, éventuellement

automatisées.

6. Un pont, un routeur ou

passerelle constituent les moyens de communication qui

permettent à un de ses utilisateurs de "sortir" du réseau local

pour atteindre d'autres réseaux locaux ou des serveurs distants,

Internet ou autres.

7. Le système de gestion et d'administration

du réseau envoie les alarmes en cas d'incidents, comptabilise

le trafic, mémorise l'activité du réseau et aide le

superviseur à prévoir l'évolution de son réseau.

Cette partie est typiquement software.

I.5

SECURITE ET ADMINISTRATION

Un des aspects important d'un réseau informatique est

la centralisation de l'administration des données. Ceci permet de

sauvegarder et sécuriser les données sur une seule machine. La

sécurité reprend un ensemble de mesures contre les intrusions et

virus, la gestion des privilèges et droits d'accès, la sauvegarde

quotidienne des données, des équipements redondants en cas de

panne, ...

Il n'y a pas de solutions idéales pour la

sécurité des réseaux (et pour la sécurité

informatique en général). Trois solutions sont envisageables: les

solutions matérielles, des solutions basées sur Linux et des

solutions basées sur Windows ou des programmes rajoutés sur ces

stations Windows. Le mélange de plusieurs solutions est possible dans

certains cas.

Certaines solutions sont d'ailleurs complémentaires.

Sur un gros réseau "sensible", mettre un VPN hardware n'est pas

suffisant. Une sécurité logicielle complémentaire incluant

des contrôles d'accès au niveau administration serveur (serveur,

dossier, droits d'accès) et logiciels de sécurités

vérifiant le trafic sur le réseau interne n'est pas superflu.

7(*)

· Les firewalls sont

intégrés dans certains routeurs mais des logiciels assurent

(presque) des fonctions équivalentes, souvent intégrés

dans l'anti-virus au niveau des stations.

Selon l'application, le niveau de sécurité

souhaité, le nombre d'utilisateurs, ... et les budgets, la conception du

réseau utilisera une solution logicielle ou hardware ou une combinaison

de ces solutions. D'autres programmes de gestion réseaux (logiciels)

permettent de gérer les trafics, les utilisateurs, ... En clair, par

hardware, vous pouvez bloquer l'accès complet à un serveur, par

software, autoriser seulement une partie des ressources d'un serveur. Les

solutions des droits d'accès intègrent le plus souvent les

deux.

CHAPITRE II : ETUDE DE L'EXISTANT ET SPECIFICATIONS DES

BESOINS

SECTION 1. PRESENTATION DU CHAMP D'ETUDE

La Direction Générale des Douanes et Accises de

la République Démocratique du Congo, est un

service public créé par le Décret n°09/43 du 03

décembre 2009 du Premier Ministre. Elle est placée sous

l'autorité directe du Ministre ayant les finances dans ses attributions.

Elle exerce ses missions sur base des instruments juridiques dont :

1. Le Code des douanes, élaboré

conformément à la Convention de Kyoto Révisée (CKR)

qui est une convention internationale d'harmonisation et de simplification des

régimes douaniers. La Convention de Kyoto Révisée est le

fondement des régimes douaniers modernes et efficaces du 21ème

siècle.

2. La loi sur les accises locales

3. Le tarif des droits et taxes à l'importation

et à l'exportation Harmonisé désignation et de

codification des marchandises qui est le langage universel du Commerce

mondial.

4. Le nouveau cadre organique n°011/06

du 25 janvier 2011.

5. Le Règlement d'administration du personnel

Décret n°11/08 du 02/ 2011 du Premier Ministre.

6. L'arrêté Ministériel

n°050 CAB/MIN/FINANCES/2011 du 15/09/2011 fixant les

délimitations des subdivisions douanières emplois et fonctions au

sein du cadre organique de la Direction Générale des Douanes et

Accises.

a. Présentation

Dirigée par un Directeur Général,

assisté de deux Directeurs Généraux Adjoints, la Direction

Générale des Douanes et Accises sont constituées :

1. D'une administration centrale comprenant des directions

centrales ci-après : Direction des ressources humaines, Direction de la

réglementation et de la facilitation, Direction de la lutte contre la

fraude.

Direction du tarif et des règles d'origine, Direction

de la valeur, Direction des autres produits d'accises, Direction des huiles

minérales, Direction des recettes du trésor, Direction des

finances internes, Direction des équipements et logistique, Direction

des statistiques et documentation et études économiques,

Direction des affaires juridiques et contentieuses, Direction des

systèmes et technologies d'information, Direction de l'audit interne,

Direction de reformes et modernisation.

2. Des Directions provinciales

Ci-après : Kinshasa Ville ; Kinshasa Aéroport ; Bas

Congo ; Equateur ; Province Orientale ; Nord Kivu ; Kasaï Oriental ;

Kasaï occidental ; Sud-Kivu ; Katanga ; Bandundu ; Maniema.

3. D'un Bureau de coordination

4. Des services centraux ainsi qu'une brigade

de douane qui est un corps spécialisé constitué d'un

personnel en uniforme à une organisation et une discipline

paramilitaire ;

5. De Missions de représentation.

b. Historique

L'Administration Douanière Congolaise remonte de

l'époque coloniale, c'est-à-dire avec l'histoire de l'occupation

étrangère de l'Afrique puis à celle de l'Etat

Indépendant du Congo. Une structure douanière fut mise sur pied

à l'époque pour permettre à l'Etat de réaliser des

recettes nécessaires à l'occupation et à l'exploitation du

territoire.

Après l'indépendance en 1960, l'Administration

Douanière Congolaise a été mise sous tutelle du

Ministère des Finances sous l'appellation de « l'Administration des

Douanes et Accises, » A.D.A en sigle. Celle-ci fonctionnait comme une

Direction de ce Ministère.

L'Administration des Douanes et Accises ont été

érigées en Office au terme de l'ordonnance numéro 79/114

du 15 mai 1979 portant création et statut d'un établissement

public dénommé « Office des Douanes et Accises, » en

sigle OFIDA. Cet Office était soumis à la loi numéro

78-002 de janvier 1979 portant disposition générale applicable

aux entreprises. De ce fait, il devient un service public à

caractère administratif, économique et financier, doté de

la personnalité juridique.

Il se substitue enfin à l'ancienne Administration des

Douanes et Accises et est classé dans la catégorie A, groupe II,

conformément à l'ordonnance numéro 78-457 du 6

décembre 1978, fixant les allocations des membres des Conseils

d'Administration, des Commissaires aux comptes ainsi que le traitement des

Délégués généraux des entreprises

publiques.

Au terme des prescrits du décret numéro 09/43 du

03 décembre 2009 portant création et organisation de la Direction

Générale des Douanes et Accises qui stipule dans son article

premier, qu'il est créé, au sein du Ministère des

Finances, un service public doté de l'autonomie administrative et

financière dénommée « DIRECTION GENERALE DES DOUANES

ET ACCISES/EP.VILLE, » en sigle DGDA. Le décret

précité érige l'Office des Douanes et Accises en une des

Directions du Ministère des Finances avec les mêmes missions et

attributions qui lui étaient dévolues.

La DGDA a pour mission de :

1. La perception des droits, taxes et redevances à

caractère douanier et fiscal, présents et à venir, qui

sont dus, soit du fait de l'importation ou de l'exportation des marchandises de

toute nature, soit du fait de leur transit ou de leur séjour en

entrepôt douanier ;

2. La perception des droits et accises et de consommations,

présentes et à venir ;

3. La classification des marchandises ;

4. La détermination de l'origine des marchandises ;

5. La détermination de la valeur en douane des

marchandises à l'importation et l'exportation ;

6. Le contrôle des prix ex-usine des produits soumis aux

droits d'Accises ;

7. La conception et la mise en oeuvre des mesures visant la

facilitation et la sécurisation des échanges commerciaux, ainsi

que celles relatives à la production locale des produits soumis aux

droits d'accises ;

8. Le renforcement des capacités du personnel aux

techniques modernes de gestion dans le domaine des douanes et accises ;

9. La protection de l'espace économique national en

particulier par l'application des normes aux frontières ;

10. L'application des législations connexes aux

frontières concernant la protection de l'environnement

conformément aux conventions internationales ;

11. La protection de la société par la lutte

contre le trafic illicite des marchandises dangereuses et des déchets

toxiques, des produits qui appauvrissent la couche d'ozone;

12. La mise en oeuvre des mesures de protection de la chaine

logistique internationale ;

13. La participation à la politique

d'intégration du pays dans les communautés économiques

régionales ;

14. La surveillance des frontières nationales et des

fabriques des produits soumis aux droits d'accises ;

15. La lutte contre le blanchiment d'argent ;

16. La recherche et la constatation des infractions en

matière des douanes et accises et aux législations connexes ;

17. La lutte contre la contrefaçon et autres atteintes

aux droits de la propriété industrielle, intellectuelle et

artistique ;

18. L'établissement et la publication des statistiques

du commerce extérieur sur la base des données

récoltées lors du dédouanement des marchandises.

Au regard des missions confiées à la DGDA, voici

les objectifs qui lui sont fixés :

1. Perfectionner le recouvrement et versement au trésor

public, dans toutes leur totalité et dans le meilleur délai, tous

les impôts et taxes perçus ;

2. Imaginer de nouvelles procédures et perceptions ;

3. Minimiser les pertes et fraudes dans le domaine de douane

;

4. Elargir le champ de perception et de contrôle, en

demeurant dans les prérogatives de la DGDA ;

5. Moderniser le travail ;

6. Avoir une douane de proximité.

c.

Situation géographique

La DGDA a un vaste réseau informatique qui sert au

circuit de dédouanement des marchandises à l'importation comme

à l'exportation. Comme notre travail est géographiquement

limité dans la Province du haut Katanga et précisément

dans la ville de Lubumbashi.

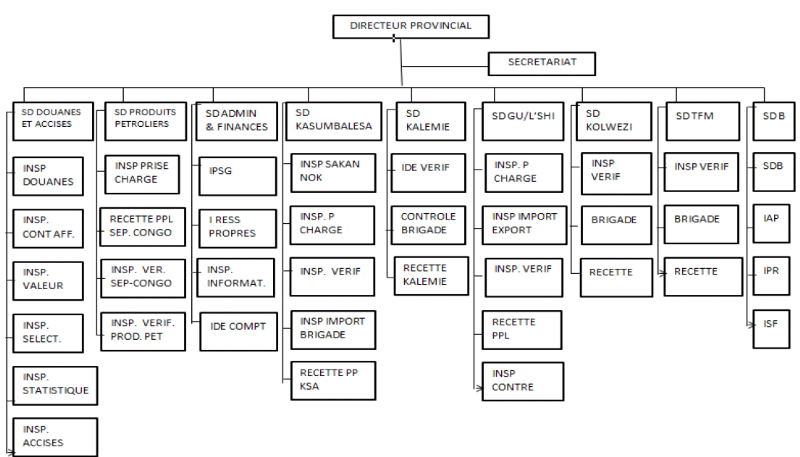

d. Organisation

La Direction provinciale du Katanga. Elle est l'une des

grandes directions en terme des recettes, elle est chapeautée par un

Directeur Provincial communément appelé D.P.

Ce dernier est secondé par des Sous-directeurs,

notamment:

Ø Sous-direction de l'Administration et Finances

(SDAF), qui s'occupe de l'administration et des finances, chapeautée par

un Sous-directeur, elle regorge les divisions ci-après :

· Division de comptabilité, -division de

l'informatique,

· Division des services généraux.

Ø Sous-direction des Douanes et Accises (SDDA), qui

s'occupe des affaires douanières et de la production locale. Elle

renferme en son sein les divisions suivantes : -division des douanes,

· Division des accises, -division des contentieux,

-division des statistiques,

· Division de valeur, -division de contrôle

à posteriori et sélectivité.

Ø Sous-direction des Produits Pétroliers (SDPP),

qui s'occupe des tous les processus de dédouanement ayant trait aux

produits pétroliers, il gère aussi des divisions, et s'occupe de

tous les entrepôts pétroliers qui font les

dédouanements.

Ø Sous-directeur de Brigade (SDB), qui gère les

processus de dédouanement en matière de

sécurité.

Ø Sous-direction du guichet unique (SDGU), elle est

né avec l'avènement de l'informatisation du processus de

dédouanement et renferme en elle les divisions suivantes :-division de

la prise en charge, -division de vérification, -division des imports et

exports, division des recettes, division de la modification ou contre

écriture.

Ø Sous-direction de KASUMBALESA, c'est l'une des plus

importantes sous-directions parce que pour le moment, presque toutes les

marchandises passent par cette frontière, on y retrouve plusieurs

services entre autres :-la prise en charge, -brigade, -recette,

-vérification et contre écriture. Tous ces services sont

directement sous la dépendance du Sous-directeur de KASUMBALESA.

Ø Les sous-directions suivantes ainsi que les

Divisions, représentent la DGDA là où elles sont

implantées. Elles exercent la quasi-totalité des activités

douanières. Il s'agit de :

· Sous-direction de Kolwezi, sous la

responsabilité d'un sous-directeur.

· Sous-direction de TENKEFUNGURUME, sous la

responsabilité d'un sous-directeur.

· Sous-direction de Kalemie, sous la

responsabilité d'un sous-directeur.

· La Division de l'Aéroport LUANO, sous la

responsabilité d'un chef de division (inspecteur).

· La Division de SAKANIA-MOKAMBO, sous la

responsabilité d'un chef de division (inspecteur).

· Les entrepôts douaniers, sous la

responsabilité des Chefs de division.

Une division est constitué de :

Ø Un Chef de division ;

Ø Un ou plusieurs Contrôleurs ;

Ø Un ou plusieurs Vérificateurs ;

Ø Un ou plusieurs Vérificateurs Assistants

...

Un chef de division dépend directement d'un

Sous-directeur, et le sous-directeur dépend du Directeur Provincial.

Avec l'informatisation des processus de dédouanement, toutes les

Sous-directions et les Division forment un réseau bien

élaboré et dont les rôles sont bien

spécifiés.

Dans ce nouveau système, la Division de

l'informatique est la pièce maitresse, car elle gère la base

de données (utilisateurs y compris) et le réseau informatique de

la province, et veille au bon déroulement du système dans son

entièreté.

Nous présenterons à la figure 2 l'organigramme

de la DGDA, et parlerons de la Division de l'informatique qui nous a

reçus pendant notre stage, et qui nous a aidés à

réaliser ce travail.

d.1

L'ORGANIGRAMME DE LA DGDA /KATANGA

Source : Secrétariat de la DGDA

Légende

o Emploi de commandement

o Emploi de collaborateur

o Emploie d'exécution

SECTION 2. ANALYSE DE L'EXISTANT ET INDENTIFICATION DES

BESOINS

Une bonne compréhension de l'environnement informatique

aide à déterminer la portée du projet

d'implémentation de la solution. Il est essentiel de disposer

d'informations précises sur l'infrastructure réseau physique

ainsi que son fonctionnement logique. En effet, ces informations affectent une

grande partie des décisions que nous allons prendre dans le choix de la

solution et de son déploiement.

a. Système

existant

Sydonia veut tout simplement dire « système

douanier informatisé, et en anglais c'est Automated System

for Custom Data, ASYCUDA en sigle. C'est un logiciel

client/serveur qui permet aux douaniers de stoker et manipuler les

données ayant trait avec les processus de dédouanement.

En 1980, le premier logiciel Sydonia a été

conçu pour les pays membres de la CDAO (communauté des pays

d'Afrique de l'ouest) grâce à l'Organisation Mondiale de la Douane

qui avait un but statistique leur permettant de faire la compensation.

Ce logiciel a été amélioré et est

arrivé dans notre pays sous la version 2.7, qui a aussi

été améliorée vers la version ++, actuellement, la

province du Katanga utilise Une autre version qui a été mise en

place depuis septembre 2014, qui est la version « world

».

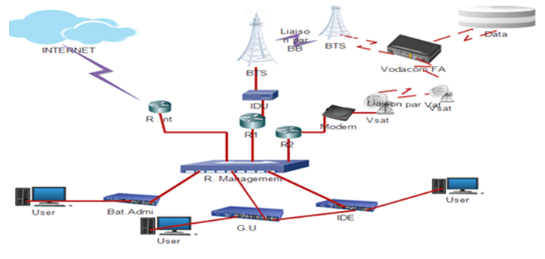

· Matériels

Type de matériels Informatiques utilisé à la

DGDA- Haut Katanga précisément le bureau de Lubumbashi.

La DGDA E.P VILLE utilise des ordinateurs clients de marque

Dell et HP. Le provider Vodacom assure la connexion série ou

l'interconnexion de tous les réseaux locaux géographiquement

éloigné de la douane, et les connectent au serveur principal

à Kinshasa ;Le provider est placé â une antenne VSAT

comme une ligne de secours, qui passe par le satellite, et qui est relié

au modem par un câble coaxial, ce modem permet de transformé les

signaux analogique (ondes) en signaux numérique que traite la

machine ; et la liaison principale est celle de BackBone qui passe par les

BTS de Vodacom, un routeur Cisco série 2900 qui est la passerelle ou

passe la connexion de la liaison BackBone vers les antennes Vodacom au serveur

principal à Kinshasa, et un routeur Cisco série 180 qui est

utilisé comme 2ème liaison en cas de

disfonctionnement de la liaison BackBone ; et un petit routeur Mikrotik

qui donne la connexion internet, tous ces matériels sont pris en charge

par le fournisseur d'accès (Vodacom).

· Utilisateurs

Le réseau informatique provinciale est implanté

actuellement sur plusieurs bureaux qui se connectent au serveur Sydonia world,

à Kinshasa via L'interconnexion entre blocs se fait avec des routeurs

et Switch de marque Cisco, et Mikrotik. Ici la liaison câble coaxiale est

utilisée pour relier les routeurs aux Switch et vers les terminaux. Et

Lubumbashi est considéré comme centre d'interconnexion avec les

autres sites en province.

La plus grande activité douanière est à

Lubumbashi avec un grand nombre d'ordinateurs par rapport aux autres sites.

· Réseau

. ARCHITECTURE PHYSIQUE DU RESEAU

DE LA DGDA /EP.LUBUMBASHI

Titre Figure 2 : Présentation de la

topologie physique du réseau de la DGDA/EP. Ville

Source : service informatique de la DGDA

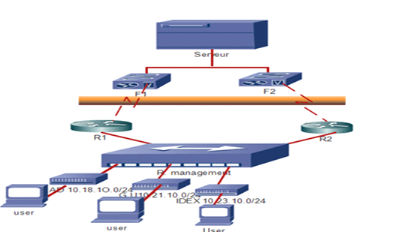

b. Applications utilisées

Le système Sydonia World est du type client/serveur,

les serveurs tournent sous Linux RedHat Enterprise et la base de données

est sous Oracle. Actuellement la version du client Sydonia World en RD Congo ne

marche que sur des clients Windows XP, Windows Vista 32bits et Windows7 32bits,

ces différents poste de travail. Le réseau ne dispose pas d'une

politique antivirus global, chaque ordinateur a un antivirus pour sa

protection, ainsi les sites sans internet souffre d'une manque des mise

à jours des antivirus.La bande passante en local sur chaque site est de

100Mbps et pour qu'un seul ordinateur du réseau se connecte sur le

serveur avec une réplication à 100%.La DGDA/EP.VILLE a des

Licences XP Pro et chaque année paye des licences antivirus pour ces

ordinateurs clients, le serveur étant isolé du reste du

réseau par un pare-feu. Pour que le système World tourne sur un

ordinateur, celui-ci doit être sur une session administrateur,

d'où la difficulté de mettre une politique de restriction au

niveau session. Cela entraine que chaque utilisateur peut installer chaque

logiciel à volonté sans que l'Administrateur réseau ne

soit informé. Hors-mis le trafic Sydonia world qui est prioritaire sur

le réseau, nous avons le trafic internet (http) dans certains bureaux

qui ont accès à internet.

Titre Figure 3 : Présente la topologie

logique du réseau de la DGDA/Lubumbashi

Source : service informatique de la DGDA

c. Critiques de l'existant

Vu ce qui précède, la DGDA possède bel et

bien un réseau informatique, ce qui nous facilitera la tâche dans

notre travail qui consiste au déploiement d'un système de

téléphonie sur IP. Qui devra jouer un grand rôle du point

de vue de la communication et la transmission de consigne prioritaires en son

sein.

Nous citons les points forts du réseau :

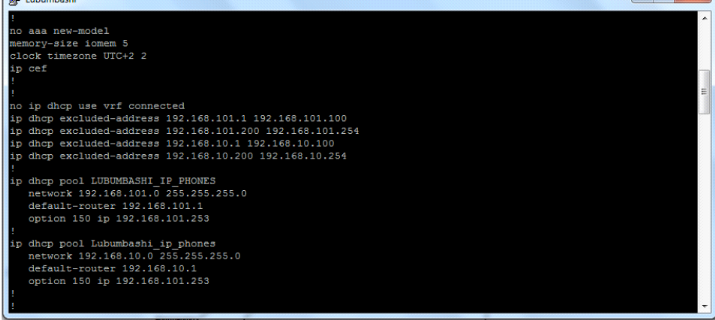

Ø Existence d'un câblage réseau

Ethernet

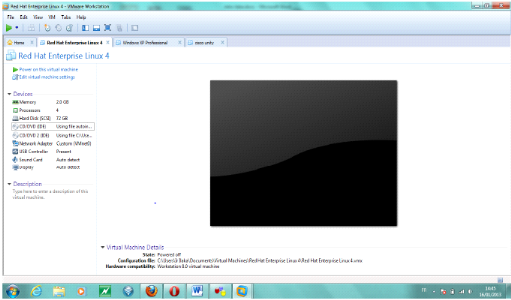

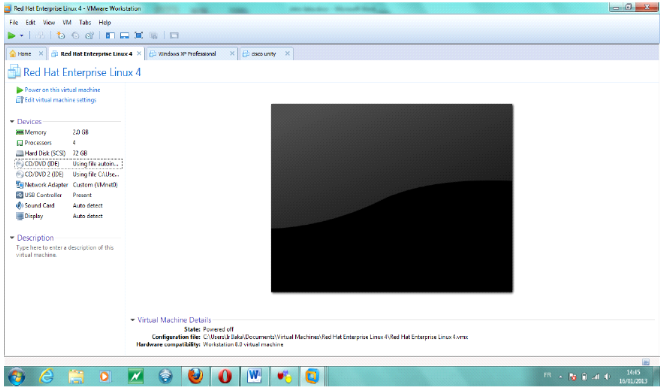

Ø Existence de deux connections internet et par VSAT

pour un souci de redondance en cas de perturbation sur l'une des connexions.

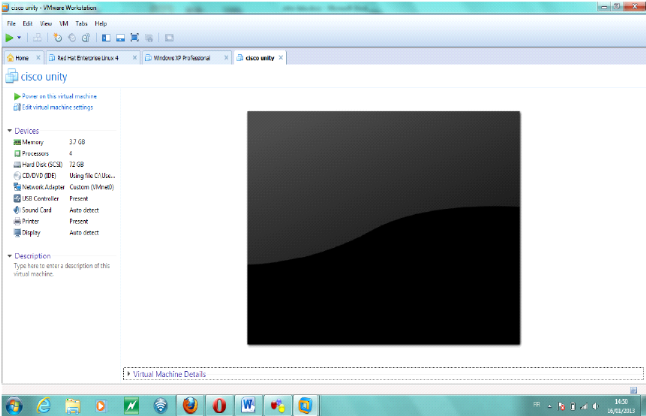

La DGDA/Lubumbashi possède plusieurs utilisateursenson

sein, dans les différents bureaux qui souffre d'une lenteur dans la

transmission des consignes prioritairesen utilisant la technique classique dont

ils peuvent ou ne pas couvrir en cas de besoins ,d'où ils doivent

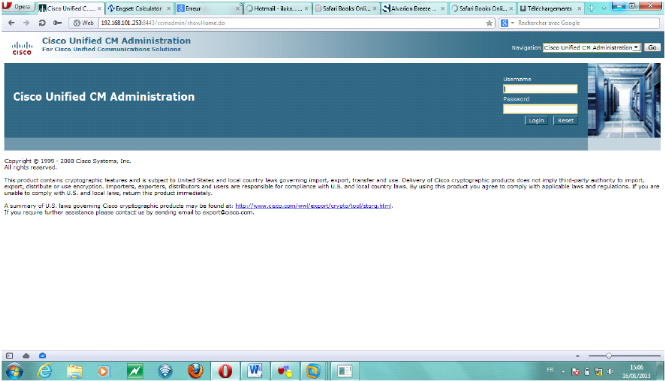

communiquer tous ensemble et se transmettre les consignes et instructions

prioritaires même à distance en gagnant dans le temps et à

moindre cout.

SUGGESTION

Que les responsables de l'inspection de l'informatique de la

DGDA Lubumbashi orientent un regard à nos suggestions ; Apres

analyse et critique du réseau existant, nous avons constaté que

le réseau de la DGDA a bel et bien besoin d'être optimisé

d'où : La Mise en place d'un système de la

téléphonie sur IP, optimisera le système existant en

nous faisant gagner dans le temps et dépenses au sein de la dite

entreprise.

CHAPITRE III : ETUDE DU FUTUR SYSTEME

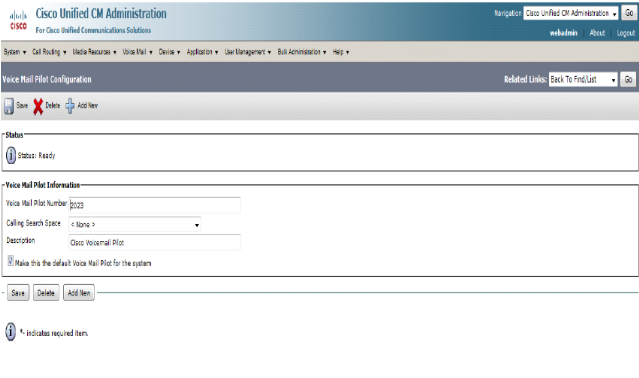

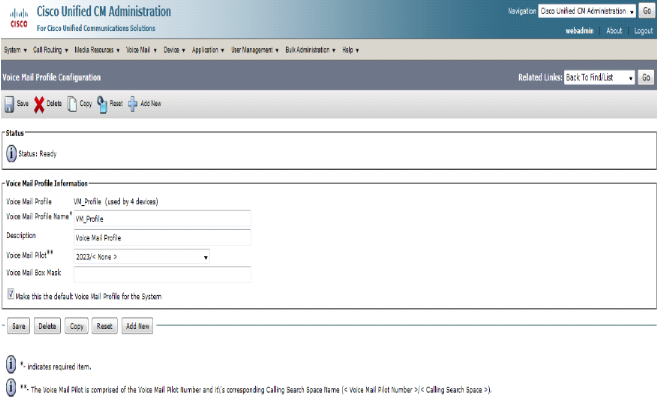

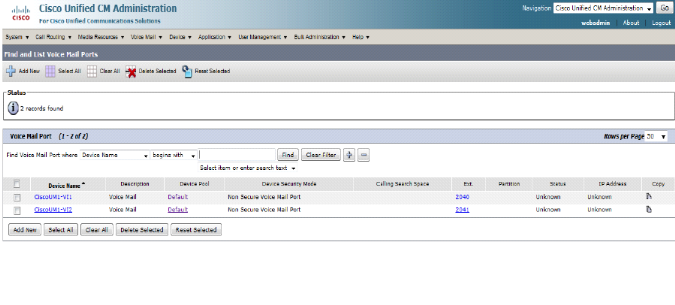

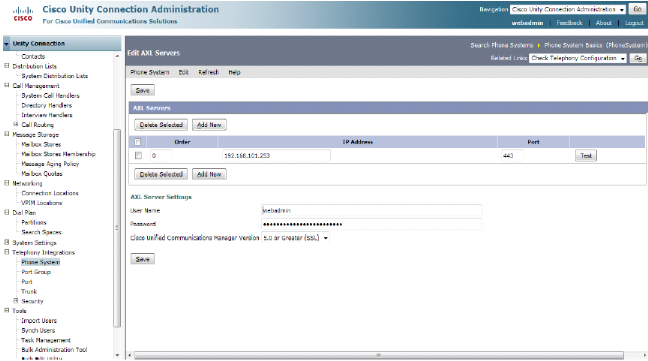

Dans ce chapitre lié aux notions de la

téléphonie sur IP, nous avons définis la voix,et

décrire les principes de la voip,les caractéristiques, ainsi que

le fonctionnement de la voix dans un réseau des données.

Dans les entreprises aujourd'hui, la

télécommunication occupe une part non négligeable de

dépenses. Aussi était-il devenu avantageux de réaliser un

réseau privé pour assurer le transport conjoint de la voix et des

données entre divers établissements d'une entreprise.

SECTION I. CONCEPTION LOGIQUE

La téléphonie sur IP désigne le moyen

d'acheminer les appels téléphoniques sur un réseau des

données IP, faire migrer l'ensemble des services de

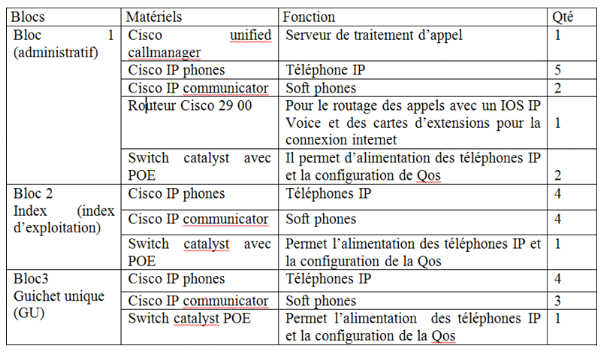

téléphonie d'entreprise sur le réseau IP d'entreprise qui

contribue à réduire les frais généraux de

l'entreprise puisque ses appels transitent par le réseau des

données et non plus sur celui de l'opérateur

téléphonique.

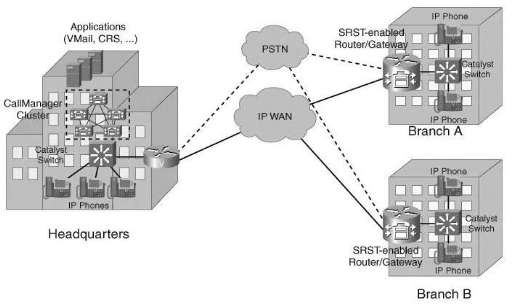

a. Topologie du réseau

Après avoir parcouru l'existant, nous modifierons son

architecture physique afin de permettre une bonne intégration de la ToIP

dans un réseau des données.

Nous avons constaté que Vodanet offre un service de

niveau 2 sur le modèle OSI, ceci avec comme avantage que chaque site se

trouve au même niveau de liaison de données sur un même

support physique. Cela a pour inconvénient que toute personne se

trouvant sur la même liaison et ayant vos adresses IP peut s'introduire

sur votre réseau. Afin de palier à ce désagrément

et rendre le réseau encore plus fiable, sécurisé et

maintenable, nous proposons la topologie reprise sur cette figure,avec

celle-ci, le réseau Vodanet sera isolé du réseau local de

la DGDA. La transmission des données d'un bureau à un autre et

vers Kinshasa, se fera via des tunnels sécurisés

configurés dans les routeurs Cisco. Le contrôle de l'accès

au réseau et la gestion de la qualité de service sera

configuré dans les Switch Cisco Catalyst qui ont aussi un module

d'alimentation en énergie électrique des téléphones

IP. L'avantage de cette alimentation en énergie électrique est la

réduction de la consommation en puissance puisque le Switch se trouve

généralement dans un rack alimenté par des bons onduleurs,

à chaque moment le téléphone ne sera jamais

éteint.

b. Présentation

de la solution

Avec la banalisation des réseaux haut débit, le

nombre d'applications possibles a considérablement augmenté. Les

applications de ToIP sont une de nouvelles possibilités offertes.

Le développement de la ToIP a entraîné les

concepteurs de plates-formes de programmation à développer des

API (Application Programming Interface) spécifiques à la voix sur

IP. L'intégration de nouveaux besoins dans une plate-forme de

développement permet d'attirer les concepteurs de logiciels qui doivent

intégrer des fonctions de voix sur IP dans leurs applications.

Les API de ToIP peuvent être utilisées dans de

nombreuses applications, la plus simple étant les

téléphones logiciels (soft phones).

· Généralités

D'une manière générale, le principe de la

téléphonie sur le réseau de données par paquets

consiste à partir d'une numérisation de la voix en

téléphonie numérique, c.à.d. Compresser ensuite

éventuellement le signal numérique correspondant (pour diminuer

son débit, donc la quantité d'informations à transmettre),

à découper le signal obtenu en paquets de données, enfin

à transmettre ces paquets sur un réseau de données

utilisant la même technologie. La transmission de la voix sur les

réseaux de donnée se fait comme suit.

Le microphone ou le combiné téléphonique

qui capte le son et le transforme en signal électrique à

l'arrivée, les paquets transmis sont réassemblés, le

signal de données ainsi obtenu est décompressé puis

converti en signal analogique pour restitution sonore à

l'utilisateur.

· Protocoles

Deux approches de la voix sur IP doivent être

distinguées :

La première, à l'instar d'ATM et du Frame Relay

consiste à transporter la voix traditionnelle sur un réseau IP,

nous l'appellerons voix sur IP (VoIP. Voice over IP). La seconde utilise le

protocole IP de bout en bout, les téléphones (IP phone) sont

directement connectés à un LAN IP, c'est la

téléphonie sur IP (ToIP. Telephony over IP).

S'appuyant sur une technologie en mode non connecté, la

voix sur IP nécessite l'utilisation de protocoles complémentaires

pour le transport de données temps réel afin d'assurer la

resynchronisation des paquets, de garantir la priorité des flux

multimédia et la gestion de la congestion du réseau.

Ces protocoles sont essentiellement :

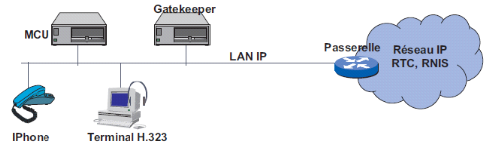

Ø RTP (Real Time Protocol, RFC 1889 et RFC 1890) qui

assure l'horodatage et le contrôle de séquencement des paquets

;

Ø RSVP (Resource réservation Protocol de l'IETF,

Q.397 de l'UIT) qui autorise, pour les flux multimédias, une

réservation de ressources réseau de bout en bout. Ce protocole

permet la cohabitation de flux multimédia et de flux sporadiques non

prioritaires ;

Ø MPPP (Multilink PPP. extension de la RFC 1717) qui

assure la segmentation des paquets de données longs (jumbogram) en

petits paquets et autorise le multiplexage de ces paquets avec des paquets

temps réel (Multilink fragmentation and interleaving).

Ø L'ensemble s'intégrant dans un modèle

architectural décrit par l'UIT, le modèle H.323. Ce modèle

permet l'établissement de communication entre terminaux IP/IP (IP phone)

et des terminaux IP/Traditionnel. H.323 détermine les protocoles de

signalisation interne au réseau et assure la conversion de signalisation

vers les réseaux publics.8(*)

Plusieurs raisons conduisent à transmettre la voix sur

des systèmes à commutation de paquets:

Ø Dans une infrastructure d'interconnexion, les canaux

voix ne sont pas utilisés en permanence;

Ø le caractère half-duplex d'une conversation et

les temps de silence qui entrecoupent la conversation permettent de

récupérer la bande allouée à une communication

téléphonique.

Pour cela, on peut garantir aux paquets, un transfert

respectant les contraintes temporelles du transfert isochrone, il est alors

possible d'utiliser un réseau à commutation de paquets pour

transmettre la voix, garantit une utilisation optimale de la bande,

une administration unifiée du réseau, une

réduction des coûts (la voix étant

transportée selon la tarification de la donnée,

généralement forfaitaire) et la suppression des

coûts de l'infrastructure téléphonique si l'entreprise

disposait d'un réseau voix et d'un réseau données

séparés. Pour des raisons d'efficacité le protocole UDP

(User Data gram Protocol) s'impose pour le transfert des flux multimédia

:

Ø pas d'ouverture, ni de fermeture de session ;

Ø pas d'acquittement, ni de reprise sur erreur ;

Ø pas de contrôle de flux et de congestion ;

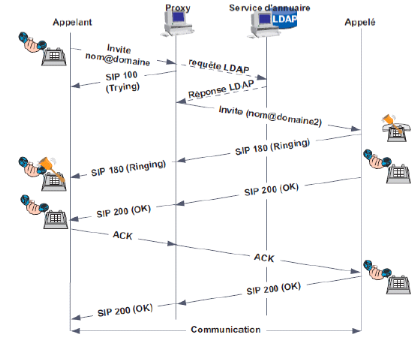

Faible temps de latence. Le protocole SIP (Session Initiation

Protocol) beaucoup simple que H.323 pourrait, à terme, remplacer H.323.

Les messages SIP sont au format texte, ce qui confère au protocole une

grande évolutivité.

À l'instar d'H.323, SIP s'appuie sur les protocoles

temps réel (RTP et RTCP), il peut éventuellement être

utilisé pour obtenir une certaine qualité de service sur le

réseau. Le protocole SAP (Session Announcement Protocol)9(*) informe de l'ouverture d'une

session multimédia en mode multicast ou non et le protocole SDP (Session

Description Protocol) fournit la description des sessions multimédia.

Basé sur le modèle client-serveur, SIP distingue

deux types d'agent : les clients et les serveurs. Les clients sont les

équipements à l'origine des appels SIP (téléphone

IP) ou des passerelles voix. Les passerelles voix SIP ont les mêmes

fonctionnalités que les passerelles H323.

Les agents serveurs sont des équipements classiques

qui regroupent les services offerts par SIP. Ce sont :

Ø les serveurs d'enregistrement utilisés pour la

localisation des utilisateurs (Registar). Les serveurs d'enregistrement

contiennent toutes les caractéristiques des agents SIP autres que les

passerelles ;

Ø les serveurs de délégation (Proxy

Server) qui gèrent les clients SIP, reçoivent et transmettent les

requêtes au serveur suivant (next-hop server). Le SIP Proxy' a un

rôle similaire au Gatekeeper d'H.323. Un SIP Proxy peut interroger un SIP

Registar ou un DNS pour acquérir les informations d'acheminement de la

signalisation et des communications ;

Ø les serveurs de redirection (Redirect Server) qui,

sur requête, transmettent l'adresse du next-hop server à l'agent

client.

Ø Les messages SIP sont de deux types, les

requêtes et les réponses. Les primitives de requêtes sont

:

Ø REGISTER, ce message est émis par un agent

pour informer un serveur SIP Register sur sa localisation;

Ø INVITE, message d'ouverture de session, émis

par un client. Ce message peut être transmis directement à l'agent

appelé ou à un serveur Proxy pour acheminement ;

Ø BYE, émis par tout agent client pour mettre

fin à une session en cours ;

Ø CANCEL annule une session, ne peut être

utilisé que pendant la phase d'ouverture ;

Ø OPTIONS, message d'obtention des capacités

(caractéristiques) d'un terminal, similaire à H.245.

Les messages de réponse sont aussi au nombre de six,

nous avons :

· INFORMATIONAL, simple message de service ;

· SUCCESSFULL, message indiquant que l'action a

été menée à bien (succès)...

· REDIRECTION, une autre action doit être conduite

pour valider la requête,

· CLIENT FAILURE, message signalant une erreur de

syntaxe, la requête ne peut être traitée,

· SERVER FAILURE, message signalant une erreur sur un

agent serveur,

· GLOBAL FAILURE, erreur générale, la

requête ne peut être traitée par aucun serveur.

Le client appelant envoie une requête INVITE au serveur

proxy auquel il est relié. Ce message contient l'adresse connue du

destinataire. Le Proxy' Server interroge le Location Server (DNS, ou autre) qui

lui fournit la nouvelle adresse, le Proxy' redirige la requête vers la

nouvelle adresse de l'appelé (INVITE). Le poste appelé sonne et

le poste appelant reçoit un message de retour de sonnerie (SIP 180).

L'appelé décroche signifiant ainsi son acceptation de la

communication, le système émet alors un message SIP 200 (OK).

L'appelant acquitte le message d'acceptation. Les terminaux H.323 sont

raccordés directement au LAN IP. Ils ont la capacité

d'établir des communications voix, vidéo et/ou données en

temps réel avec tout terminal de la zone H.323 ou non en mode point

à point, multipoint ou diffusion. L'appel est réalisé

selon le protocole Q.931 (protocole D du RNIS). Les protocoles mis en oeuvre

par un terminal H.323

Enfin, le MCU (Multipoint Control Unit) gère

l'établissement, le mixage et la diffusion des conférences. La

voix est transportée en mode datagramme sur UDP tandis que la

signalisation est transportée en mode connecté sur TCP. Les

spécifications H.323 correspondent aux niveaux session et

supérieurs du modèle de référence

Titre Figure 4 : présente la

paquetisation de la voix et réseau à commutation des

paquets

Source : données internet,

www.voip .com,Http://amadousarr.free.fr/cisco/memoirevoip

Pour garantir le transport de la voix, les systèmes

d'interconnexion de réseaux voix/données doivent assurer :

Ø Un débit minimal garanti, les flux voix ne

devant jamais occuper plus de 50% de la bande passante du support ;

Ø Un transfert dans un délai aussi réduit

que possible par priorisation des flux voix ;

Ø La maîtrise de la gigue dans le réseau

;

Ø La reprise sur erreur n'ayant aucun sens pour les

flux temps réel et malgré une faible sensibilité de la

voix aux erreurs, un transfert correct de la voix nécessite un taux

d'erreur relativement faible ;

Ø Pour garantir une utilisation optimale de la bande

passante, un système de détection des silences doit être

implémenté pour ne pas perturber l'interlocuteur distant, durant

la récupération de bande (détection et

récupération des temps de silence), il convient, localement, de

restituer un bruit de fond. À cet effet, des paquets

spécialisés (paquets de silence) seront émis par la

source.Afin d'optimiser l'utilisation de la bande passante, les techniques de

compression de voix sont implémentées dans tous les

systèmes voix/données. Ces techniques apportent une

réduction importante de la bande utilisée en contrepartie d'un

temps de traitement non négligeable.

La voix analogique est numérisée, les techniques

utilisées sont spécifiques, il ne s'agit pas réellement de

compression des données voix, mais d'un codage spécifique

réducteur de bande. Des techniques plus élaborées

s'appuient sur les caractéristiques du spectre de fréquence de la

parole. Ces systèmes analysent la voix et réalisent une

prédiction linéaire du signal de voix à partir des quatre

derniers échantillons (vecteur). Ils comparent le vecteur obtenu

à une table de vecteurs pré établie, seul l'index

d'entrée dans la table et une information d'amplitude sont

envoyés au récepteur. Ce dernier reconstitue le signal d'origine

à partir du vecteur et d'une série de filtres modélisant

le conduit vocal de l'interlocuteur.

Dans un réseau voix/données, deux modes

d'établissement des communications sont envisageables. Le premier, le

plus simple consiste à transporter la signalisation de manière

transparente. C.à.d. Les informations de signalisation ne sont alors

interprétées par les passerelles voix/données et sont

acheminées comme de simples données. Cette opération

conduit à une décompression et à un ré

-compression de la voix. Indépendamment des délais introduits, ce

mode d'établissement des communications par les opérations de

compression et de décompression altère fortement la

qualité de la voix et limite le nombre de bonds dans le réseau.

Dans le deuxième mode, dit non transparent, l'acheminement de la

communication est réalisé par les passerelles voix/données

qui interprètent la signalisation et assurent alors le routage de la

communication. Le signal de voix n'a pas à être

décompressé et recompressé. L'élongation du

réseau n'est alors limitée que par les temps de transfert et de

traitement.

LIMITATION ET CORRECTION DE LA

GIGUE

Le temps total de transfert ou temps de bouche à

oreille intervient dans l'interactivité de la communication

téléphonique, alors que la variation de ce temps ou gigue est un

processus réducteur de la qualité auditive de la

communication.

La gigue dans un réseau voix/données à

deux origines. La première est liée aux délais variables

de traitements des données par chaque élément du

réseau. Elle dépend de la charge de celui-ci et du

dimensionnement du réseau (files d'attente). La seconde est liée

directement à la nature des flux. Compte tenu de la

spécificité de différents flux, dans les

équipements voix/données les flux voix et données sont

séparées et mis, en attente de traitement, dans des files

d'attente différentes.

Le traitement de la voix bénéficie d'une

priorité absolue, tant qu'un paquet voix est présent, la file

d'attente donnée est bloquée. Ce n'est qu'en l'absence de voix,

ou entre deux paquets voix que les paquets données sont traités

et émises. Les paquets de voix sont émis avec une période

de récurrence constante, cependant l'insertion d'un paquet de

données engendre un retard dans rémission du paquet voix suivant.

Ce retard dépend de l'instant d'arrivée du paquet voix et de sa

taille.

Pour limiter la gigue, les paquets de données devront

être aussi petits que possible (fragmentation des paquets de

données en présence de paquets voix). Chaque noeud

intermédiaire franchi introduit, en présence de données,

une variation de délai de transit. La gigue totale résulte de la

somme des variations de délais introduits par chacun des noeuds. En

sortie du réseau, la passerelle voix/données doit insérer

un buffer pour corriger cette gigue. Si le buffer de gigue résout le

problème de variation des délais, il allonge le temps de

transfert de bout en bout.

TRAITEMENT DES TELECOPIES

La voix, même dégradée en qualité,

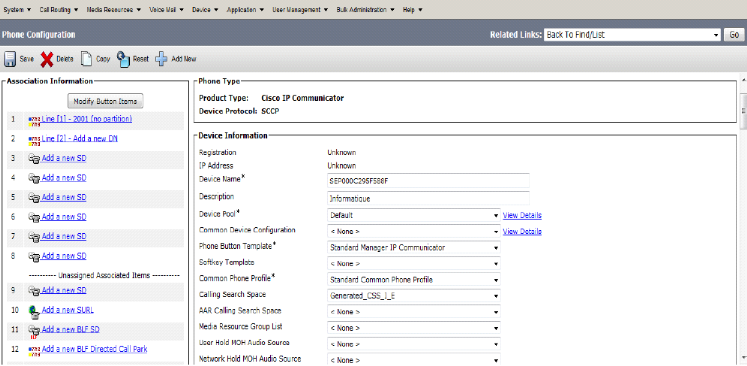

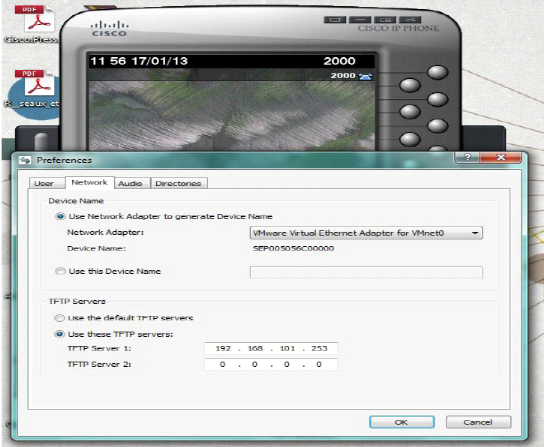

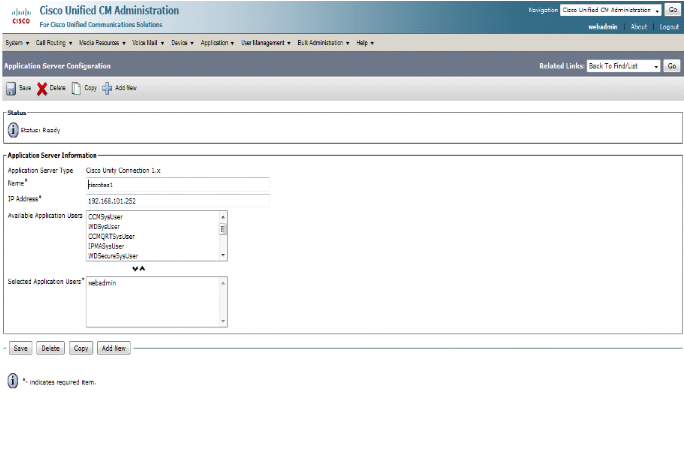

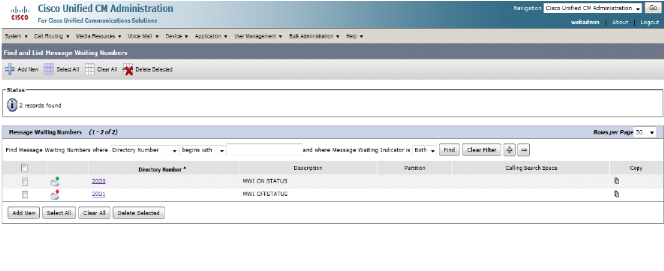

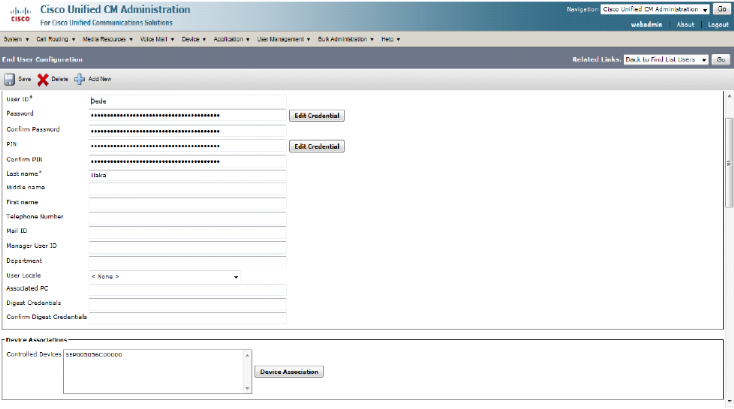

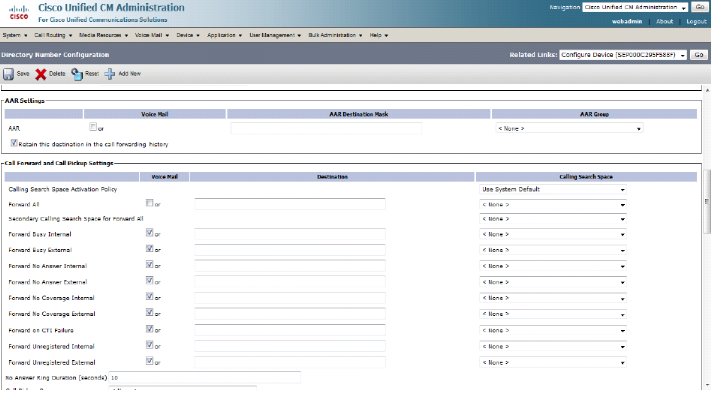

est reconnaissable, il n'en est pas de même des données de