I.2.2. LES SYSTEMES

BIOMETRIQUES

Un système biométrique est

essentiellement un système de reconnaissance des formes qui utilisent

les données biométriques d'un individu. Selon le contexte de

l'application, un système biométrique d'enrôlement, en mode

de vérification ou bien en mode d'identification :

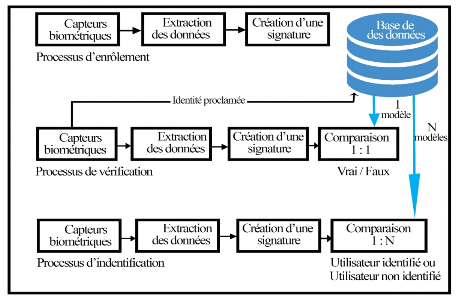

· Le mode

d'enrôlement : est une phase

d'apprentissage qui a pour but de recueillir des informations

biométriques sur les personnes à identifier. Plusieurs campagnes

d'acquisitions de données peuvent être réalisées

afin d'assurer une certaine robustesse au système de reconnaissance aux

variations temporelles des données. Pendant cette phase, les

caractéristiques biométriques des individus sont saisies par un

capteur biométrique (ou plus généralement une interface

utilisateur), puis représentées sous forme numérique

(signatures), et enfin stockées dans la base de données [12]. En

effet, cette étape peut être supervisée par un expert qui

peut orienter le processus d'acquisition.

· Le mode vérification

ou authentification : c'est une comparaison

« un à un », dans laquelle le système valide les

identités d'une personne en comparant les données

biométriques saisies avec le modèle biométrique de cette

personne stocké dans la base des données du système. Dans

ce mode, le système doit répondre à la question

suivant : « Suis-je vraiment la personne que je suis en

train de proclamer ? »

· Le mode

d'identification : est une comparaison

« 1 à N » dans laquelle le système

reconnait un individu en l'appariant un des modèles de la base des

données. Ce mode consiste donc à attribuer une identité

à une personne. Autrement dit, le système répond à

question « Qui suis-je ? ».

Figure

0 : Principaux modules d'un système biométrique ainsi que les

différents modes.

La figure (4) inclut les différents modules

que comporte un système biométrique. Le fonctionnement de ces

modules est résumé dans les lignes suivantes :

§ Module capteur

biométrique : correspond à la lecture de

certaines caractéristiques comportementales, physiologiques ou

biologiques d'une personne en utilisant un appareil de capture

biométrique (ou capteur biométrique) ;

§ Module extraction des

données : extrait les informations nécessaires

et pertinentes à partir des données biométriques brutes,

par exemple des images de visage ou des régions caractéristiques

de visage ;

§ Module création d'une

signature : crée un modèle numérique

afin de représenter la donnée biométrique acquise. Ce

modèle, aussi appelé Signature sera conservé sur un

support portable (puce ou autre) ou dans une base de données ;

§ Module comparaison :

ici, il s'agit de la comparaison entre les données biométriques

d'une personne soumises au contrôle (volontairement ou à son insu)

avec les signatures enregistrées. Ce module fonctionne soit en

mode vérification (pour une identité proclamée), soit en

mode identification (pour une identité recherchée).

§ Module base de

données : c'est dans ce module où l'on stocke

les données biométriques d'un utilisateur enrôlé.

|