I.3. SPECIFICATION D'EXIGENCES

LOGICIELLES

Dans cette partie de notre travail nous allons décrire

le comportement externe de notre système. Nous allons donner une

idée globale décrivant comment notre système fonctionnera

et nous allons aussi décrire les caractéristiques des

utilisateurs de notre système.

I.3.1 Description globale

a. Perspectives du logiciel

Notre application de recherche des enfants perdus doit

être dotée d'une base des données contenant certaines

informations nécessaires sur l'enfant comme ses noms, ses adresses et

celles de ses parents. En gros, un répertoire sera créé

pour contenir les images des enfants recensés d'avance. L'application

sera en mesure de reconnaitre la face de l'enfant lorsque celui-ci se

positionne devant la caméra et de retourner quelques

éléments qui l'identifient afin de trouver un moyen probant de le

faire revenir sur son toit habituel.

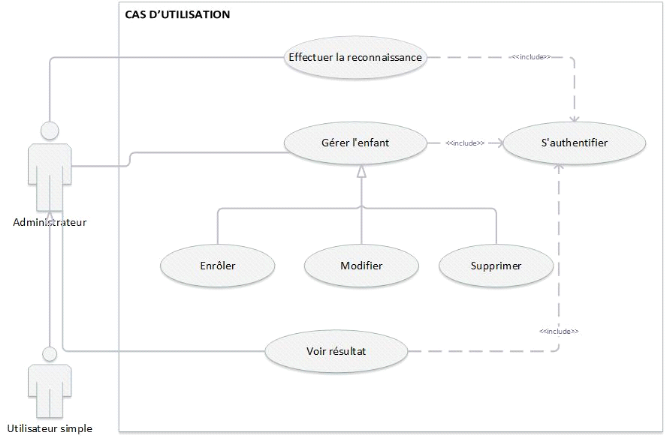

b. Fonctionnalités du logiciel

L'administrateur sera chargé d'enrôler les

enfants en récoltant biens leurs identités et celles des

parents ; il peut supprimer un ou plusieurs enfants du système et

il peut mêmement modifier les informations de ce dernier. Le

système contient aussi la possibilité de localiser la maison de

l'enfant moyennant les coordonnées géographiques fournit d'avance

lors de l'enrôlement. L'enfant va se présenter devant la

caméra connectée directement au système pour

prélever ses identités et créer un ensemble des

données (photos) qui seront entrainées pour permettre une

reconnaissance plus tard. Le système contient la possibilité de

contacter le parent de l'enfant. Notons ici qu'avant d'effectuer n'importe

quelle opération ; le système prévoit une partie

d'authentification pour l'administrateur du système. La figure

ci-dessous décrit très clairement les taches de chacun des

utilisateurs (l'administrateur et l'utilisateur simple):

Figure

0 : Diagramme cas d'utilisation global

c. Caractéristiques des utilisateurs

Cette application sera utilisée dans une station de

police où se retrouvent les enfants qui sont perdus. Donc un agent de

police pouvant utiliser ce système est sensé avoir des notions

basiques sur l'utilisation des outils informatiques.

d. Fonctionnalités reportées à une

version ultérieure

Vu que le système actuel a un statut stationnaire, dans

les versions précédentes ce système changera le statut et

sera bien mobile. Bref, une application mobile grand public sera conçue

pour rendre la tache de la recherche de l'enfant perdue plus facile.

|