CONCLUSION

Ce chapitre nous a permis de faire un tour d'horizon sur les

routeurs Cisco. Tout d'abord, il a été question de

présenter l'architecture physique ainsi que l'étude de

fonctionnement des routeurs. Par la suite, la présentation des

différents protocoles de routage a fait une lumière sur le

fonctionnement et les différentes particularités de ces derniers.

Il a été question enfin d'énoncer l'épineux

problème de vulnérabilité des déploiements

réseaux et ceux des routeurs en particulier. Ce tour d'horizon nous

permettra au chapitre suivant d'opérer des choix afin

d'implémenter notre projet.

Par TCHEUTOU Hervé Michel

Configuration de la sécurité des

routeurs Cisco

Chapitre3

ANALYSE, CHOIX ET IMPLEMENTATION DE LA

SOLUTION

INTRODUCTION

La sécurité est l'épine dorsale de toute

communication inter-réseaux, c'est un adjuvant à la

crédibilité, l'intégrité et la

confidentialité des échanges. Comme les routeurs sont des

passerelles vers d'autres réseaux, ils constituent des cibles

prioritaires et stratégiques des assaillants informatiques. La menace

est d'aussi grande que la vulnérabilité des routeurs va de pair

avec celle de tout le réseau et ceux contigus d'où notre

investigation tout au long de ce chapitre. Dans ce chapitre, nous nous

intéresserons à la sécurité des routeurs Cisco 2800

série en étayant ses fonctions de sécurité, sa

sécurité physique et logicielle, les étapes de la

sécurisation et enfin les vulnérabilités des routeurs

Cisco en respectant un cahier de charge préétabli.

III.1. Cahier de charge

III.1.1. Présentation du projet

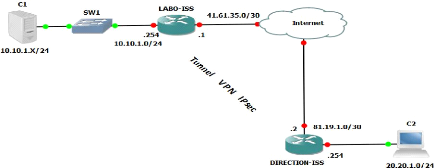

Le laboratoire informatique de l'université de Maroua

dispose d'un routeur Cisco 2811. C'est un routeur regorgeant plusieurs

fonctions de sécurité et des services dont l'université

peut en bénéficier à l'instar de l'interconnexion

sécurisée de ses différents sites tel que

présenté par la figure 3.1 afin de garantir

l'intégrité des informations échangées.

L'étude minutieuse des fonctions de sécurité de ce routeur

sera mis en avant et à l'issu, ces services nous permettront d'appliquer

une politique de sécurité en vue de l'implémentation de

notre solution.

Figure 3. 1:Architecture du

projet

Par TCHEUTOU Hervé Michel

Configuration de la sécurité des

routeurs Cisco

III.1.2. Fonctions de sécurité du routeur

Cisco 2800 séries

Le routeur Cisco 2800 se vante de sa sécurité

par ces termes : « Composante clé de la stratégie «les

réseaux qui se défendent tout seuls» (Cisco Self-Defending

Network), les routeurs à services intégrés Cisco ISR

permettent la conception d'infrastructures de routage robustes dotées de

fonctions de sécurité adaptées aux évolutions de la

physionomie du risque.»[11]. Le réseau à autodéfense

Cisco (Cisco Self-Defending Network) dispose de quatre catégories de

protection qui s'appliquent au niveau du routeur Cisco 2800 :

V' la sécurisation et

l'identification ;

V' la connectivité

sécurisée ;

V' la défense contre les menaces

Internet ;

V' la protection de l'infrastructure de

réseau ;

|