2.11.1. Procédure

d'enregistrement

La procédure d'enregistrement est constituée de

plusieurs étapes. Tout d'abord le terminal doit obtenir l'adresse IP du

P-CSCF cette procédure s'appelle P-CSCF Discovery. Puis la

procédure d'enregistrement au niveau IMS dans laquelleplusieurs

fonctionnalités seront satisfaites.

2.11.2. Découverte du

P-CSCF

Il y a deux façons pour obtenir l'adresse IP de P-CSCF

:

v Intégré (Integrated) dans la procédure

d'accès à l'IP CAN : Donc lors de l'établissement du PDP

contexte le terminal obtiendra non seulement une adresse IPv6 et un APN mais

aussi l'adresse du P-CSCF ;

v La stand-alone, dans laquelle la découverte du P-CSCF

se fait grâce à l'utilisation duDHCPv6 et du DNS.

Une fois un P-CSCF est alloué à un utilisateur

il le sera toujours jusqu'à la prochaine découverte de P-CSCF. Et

le terminal IMS n'a pas à s'inquiété si l'adresse du

P-CSCF à changer car elle est fixe.

2.11.2.1. L'Enregistrement IMS avec

un ISIM

Après avoir obtenu l'adresse du P-CSCF, le terminal

envoie une requête SIP REGISTER. Cette procédure permet à

l'utilisateur d'associer son URI publique à une URI qui contient

l'adresse IP ou le hostname de la machine où l'utilisateur est

logué. En effet, l'URI publique ne permet pas la localisation de

l'utilisateur car elle n'est pas routable, d'où la

nécessité de l'associer à une adresse routable tel qu'une

adresse IP.

On distingue deux façons pour faire l'enregistrement

IMS. La différence réside dans laméthode

d'authentification qui est appliqué. Or pour authentifier les

utilisateurs le terminaldevra être équipé par un UICC, qui

peut inclure une application ISIM, USIM ou les deux.

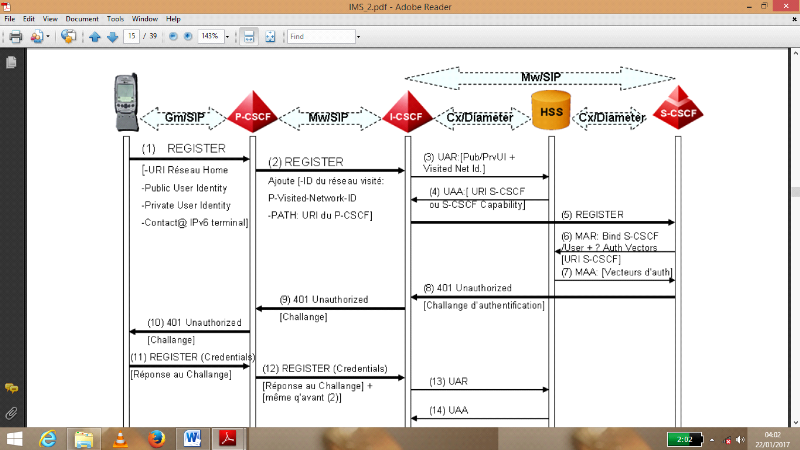

Figure 2.6. Procédure

d'enregistrement.

La procédure d'enregistrement très similaire

dans les deux cas même si quelque détail sontdifférents. On

prendra dans un premier temps l'enregistrement utilisant une carte ISIM.

La procédure d'enregistrement permet de réaliser

les fonctionnalités suivantes :

v Effectuer l'association entre une « Public User

Identity» et une adresse IP de contacte ;

v Le réseau nominal authentifie l'utilisateur ;

v L'utilisateur authentifie son réseau

nominal ;

v Le réseau nominal IMS autorise l'enregistrement de

l'utilisateur et l'utilisation desressources IMS ;

v Si le P-CSCF est localisé dans un réseau

visité, le réseau nominal vérifie s'il y a unaccord de

roaming entre eux et en conséquence il autorise l'utilisation du

P-CSCF ;

v Le réseau nominal informe l'utilisateur des autres

adresses qu'il lui a alloué ;

v Le terminal IMS négocie avec le P-CSCF les

mécanismes de sécurité à utiliser pour

lasignalisation qui suit. Ils établissent un ensemble de

mécanismes de sécurité pourassurer

l'intégrité des messages SIP envoyés ;

v Le terminal IMS et le P-CSCF échangent leurs

algorithmes de compression des entêtes SIP ;

v Afin de déclencher la procédure

d'enregistrement, le terminal IMS extrait la Public UserIdentity, la Private

User Identity et l'adresse du réseau nominale. Puis construit la

requête SIPREGISTER et l'envoie au P-CSCF. Cette requête contient

les paramètres suivants :

v Registration URI : SIP URI qui identifie le nom de domaine

du réseau nominal ;

v Public User Identity : URI SIP qui représente

l'identité de l'utilisateur sousenregistrement ;

v Private User Identity : identité utilisé

uniquement pour l'authentification ;

v Contact address : URI SIP qui contient l'adresse IPv6 du

terminal IMS pour joindre l'utilisateur ;

v Une fois la requête d'enregistrement est reçu

par le P-CSCF il doit la relayer au I-CSCF du réseau nominal. En

générale le P-CSCF peut ne pas être dans le réseau

nominal de l'utilisateur. Donc il doit déterminer un point

d'entré au réseau nominal qui est le I-CSCF, et ceci en faisant

une requête DNS. Le P-CSCF insert dans l'entête SIP un champ «

P-Visited-Network-ID » qui contient l'identifiant du réseau

visité et un champ « Path » contenant son URI pour que le

réseau nominal lui envoie les requêtes SIP destinées au

mobil. Dans tous les cas les requêtes SIP passeront par le

P-CSCF ;

v L'I-CSCF est un serveur « stateless » qui ne

conserve aucun contexte d'enregistrement. En effet, l'I-CSCF peut varier d'une

requête à une autre due au mécanisme de partage de charge

DNS. Quand l'I-CSCF reçoit la requête d'enregistrement, il envoie

une requête Diameter (UAR) au HSS qui répond par un (UAA). Le but

de cet échange est de faire l'autorisation de l'utilisateur pour

utiliser le réseau IMS et de voir s'il y a un S-CSCF alloué

à l'utilisateur. Dans le Message UAR (User AuthorizationRequest)

l'I-CSCF envoie au HSS le Public User Identity, le Private User Identity et

l'identificateur du réseau visité. Le HSS effectue les

opérations suivantes :

Ø Vérifie que l'utilisateur défini par sa

Public User Identity est un utilisateur légitime du

système ;

Ø Vérifie qu'il y a un accord de roaming avec le

réseau visité ;

Ø Fait une corrélation entre la Public User

Identity et la Private User Identity pour desraisons d'authentification.

v Voit s'il y a un S-CSCF alloué à l'utilisateur

ou le I-CSCF doit choisir un.

|