|

La mise en oeuvre de la société de l'information au Cameroun: enjeux et perspectives au regard de l'évolution française et européenne( Télécharger le fichier original )par Yves Léopold KOUAHOU Université de Montpellier 1 - Docteur en droit privé option nouvelles technologies et droit 2010 |

63. La fracture numérique que l'on observe sur l'ensemble du continent africain touche chacun des pays a des degrés différents. La pauvreté des Etats place le continent sous la dé pendance financière des pays du Nord, ce qui limite leur ca pacité a investir dans les projets innovants du secteur des télécommunications. Ces difficultés ont conduit les Etats a prendre conscience de la nécessité d'unifier leurs efforts pour doter le continent des infrastructures de télécommunications modernes. Cela a commencé par la création de l'Union Africaine des Télécommunications en 1977 qui réunit actuellement 46 Etats membres du continent africain et 17 membres associés. Cette organisation continentale s'est transformée de puis 1999 en une institution de 73 Source: The World bank Group 2009, fiche Cameroun, op cit. partenariat entre les acteurs du secteur public et du secteur prive de l'industrie des technologies de l'information et de la communication et sa mission princi pale est d'encourager « le developpement des infrastructures et services des technologies de l'information et de la communication .A. Il y a eu ensuite la creation de RASCOM74 en 1992 qui s'est traduite par le lancement du tout premier satellite panafricain, le 21 decembre 2007, dans le but de reduire les inegalites dans les acces aux infrastructures de telecommunications et de desenclaver les zones rurales en Afrique en permettant a leurs populations d'avoir acces aux moyens de communications modernes comme le telephone mobile ou internet75. Il y a eu enfin la mise en service d'un cable sous-marin, en 2002, qui relie le Portugal a la Malaisie en longeant l'Afrique par la cote atlantique en permettant aux villes cotieres d'Afrique de disposer d'une bande passante pour se connecter a l'internet. 64. Le Cameroun fait partie de ces organismes, soit en tant que membre fondateur, soit en tant que membre adherent et s'est toujours engage a a ppliquer l'ensemble de leurs mesures. Le pays a profité pleinement des avantages du cable sous marin pour faciliter les connexions a partir de certaines grandes villes. On note, a cet effet, une evolution constante de l'utilisation des nouveaux moyens de communications par les populations (Tableau 2). Toutefois, en dehors des villes côtières, la seule alternative actuellement consiste a utiliser une antenne satellite, plus coOteuse.

Tableau 276: Evolution de l'intégration des technologies de l'information et de la communication dans la population camerounaise. Les dernières observations du terrain laissent supposer que les pourcentages d'utilisation des technologies vont fortement progresser. 3. Le Cameroun dans le monde. 74 RASCOM (Regional African Satellite Communication Organization) est une organisation commerciale, intergouvernementale de communications par satellite regroupant 45 pays de l'Afrique et qui témoigne de la ferme volonté des gouvernements et des opérateurs africains d'unir leurs efforts pour doter le continent africain d'une infrastructure de télécommunications basée sur la technologie de communication par satellite capable d'apporter une réponse mondiale à tous les besoins en télécommunications identifiés en Afrique, et aussi de fournir des services de télécommunications à très faible coût. 75 Cf infra n° 196 et suiv sur « le développement des réseaux de télécommunications au Cameroun ». 76 Source: The World Bank Group, op cit. 65. Le pays fait partie des institutions internationales. A ce titre, il a ratifié la plu part des textes qui visent a réglementer les ra pports entre les Etats. La relative stabilité politique du pays et ses nombreuses potentialités économiques lui permettent d'entretenir des relations d'affaires avec plusieurs pays dans le monde (Tableau 3).

Tableau 377: Indicateurs de la balance commerciale extérieure du Cameroun B. Les objectifs de la recherche.

77 Source : http://www.dordogne-perigord-export.com/fr/fiches-pays/cameroun/indicateurs-economiques. Consulté le 28 octobre 2010. 78 Manuel CASTELLS, « L'ère de l'information. Vol. 1. La société en réseaux. » Paris, Fayard, 1998 problemes juridiques qu'il faut prendre en com pte. L'objet de notre these n'est pas de faire un recensement des lois qui existent effectivement et qui ont pris en com pte ces évolutions. Celle-ci releve d'une étude statistique qui n'est pas de notre com pétence et qui ne serait pas d'un grand intéret sur le plan juridique. Il s'agit pour nous, d'observer la maniere avec laquelle les technologies de l'information et de la communication, ou justement l'électronique et le numérique, sont introduits dans la société pour jouer un role déterminant dans le dévelo ppement du pays et d'a pporter quelques réflexions qui permettront de résoudre les difficultés juridiques et techniques rencontrées dans leur dé ploiement.

V. Problématique

79 De fait, les solutions apportées au Cameroun peuvent facilement se transposer à d'autres pays africains à cause des similitudes qui existent dans les problèmes rencontrés dans le déploiement des technologies de l'information et de la communication à l'ensemble de la population pour en vulgariser les usages. 80 Pour le rôle et les missions de l'ANTIC au Cameroun, cf. infra n° 885. numerique81, la liberte de creation et d'acces, l'internationalisme, la diversite des cultures82, etc.... Elle apparalt ainsi pour la majorite des pays en develo ppement, non seulement comme une eta pe de develo ppement, mais aussi un objectif a atteindre sur lequel de nombreux es poirs se fondent avec ses promesses de transparence, d'assainissement de la gestion des fonds publics ainsi que l'acceleration des processus democratiques83. Toutefois, cette societe de l'information n'est pas seulement une societe d'ouverture et de transparence. Les faits demontrent que les technologies de l'information sont aussi creatrices de nouvelles formes de domination, de segregation, d'inegalite, de dependance, de surveillance, de controle, de mani pulation84. C'est a ce niveau que se situe l'ensemble du questionnement relatif a la societe de l'information. 70. Le premier domaine de questionnement concerne l'accessibilite qui fait reference a la distance en terme to pologique, de temps ou de coOt85 qui se pare le citoyen de l'information puisque la valeur accordee a celle-ci de pendra en grande partie des moyens qu'il aura mis en oeuvre pour la collecter et l'elaborer86. Le concept d'accessibilite est com plexe dans la mesure ou il tient com pte des conditions dans lesquelles des individus peuvent, dans la realite, acceder aux ressources dont ils ont besoin et des contraintes qui s'exercent87. Il s'agit alors de savoir comment faire profiter tous les usagers, quel que soit l'endroit ou ils se trouvent sur le territoire et quel que soit les conditions dans lesquelles ils se trouvent, des nouveaux moyens de communications sans necessairement causer des dis parites territoriales ou sociales. Cette accessibilite constitue l'un des grands enjeux de la mise en oeuvre de la societe de l'information dans la mesure ou elle permettrait de mieux develo pper les infrastructures de telecommunications pour ameliorer la qualite des services offerts aux usagers. Bien sOr, l'observation releve des inegalites dans l'equi pement, l'acces, les ressources financieres et humaines et le coOt de l'acces est un des motifs les plus evidents des inegalites d'accessibilite, mais dans la 81 On parle ainsi de l'importance qu'elles peuvent jouer dans l'éducation, dans la santé, dans l'enseignement supérieur, en permettant un échange et un partage des idées et des expériences avec les pays développés (la société de l'information est présentée comme un outil pouvant permettre d'améliorer la qualité de vie, l'efficacité de l'organisation économique et sociale et de renforcer la cohésion sociale. 82 En ce sens, cf Gaëtan Tremblay, « Gatesisme et informationalisation sociale : alternatives à la société de l'information ?, in « critiques de la société de l'information », Eric George et Fabien Granjon, l'Harmattan, 2008, p 27. 83 Alain Kiyindou considère que la liberté d'expression qui est le fondement de la société de l'information pourrait permettre de sensibiliser l'opinion internationale sur les exactions commises par les régimes dictatoriaux africains. Voir Alain Kiyindou, op cit, p 167. 84 André Lucas et alii, « Droit de l'informatique et de l'internet », éd PUF Droit, 2001, p 2. 85 Le coût peut s'entendre ici aussi bien comme le prix, mais aussi le temps qui sera mis dans la recherche de l'information. Les coûts générés seront alors la somme de temps, des efforts psychologiques, des prix et des énergies dissipées dans une action donnée. 86 Adel Jomni, Cours de Méthodes informatiques, Equipe de Recherche Informatique et Droit (ERID), 2004-2005, Université de Montpellier 1. 87 Alain Kiyindou, op cit, p 66 marche vers la societe de l'information, ce sont la des obstacles qui trahissent la possibilite ou l'existence d'une fracture qu'il faut eviter ou combler88. Cela pose, dans les termes precis, les enjeux qui existent en termes de develo ppement des infrastructures et des reseaux de telecommunications pour ra pprocher les technologies des usagers.

88 Voir Gaëtan Tremblay, ibid. egalement du develo ppement des reseaux de telecommunications au Cameroun a travers une analyse de l'evolution des techniques de communication et une mise en place du cadre reglementaire de cette evolution.

.Ce n'est pas la technique qui nous asservit mais le sacre transfers a la technique. A> Jacques ELLUL in Les nouveaux possedes, Paris, Fayard, 1973, p 259 PREMIERE PARTIE : LES TELECOMMUNICATIONS AU SERVICE DE

LA

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Label Initiateur Webcert Afaq |

Coat 4.600 a 7.600 |

Sites 2 |

Conditions d'attribution Déclaratif, audit en ligne et dans l'entre prise, porte sur la sécurité des achats, et les transactions commerciales, contrale annuel, attribué pour 3 ans |

|

Webvalue Bureau Véritas |

15.000 a |

1 |

2 audits en entre prise, porte sur la transparence de l'offre, la logistique, la qualité de la relation client, la confidentialité des données, la sécurité des paiements, contrale annuel, attribué pour 3 ans |

|

L@belsite Fevad et FCD |

1.000 euros euros/an |

21 |

Déclaratif, audit en ligne, 2 audits jusqu'à conformité aux 29 regles, porte sur l'identité du marchand, respect des regles de vente a distance et la protection des données personnelles, contrale annuel, attribué pour 1 an |

|

WebTrust Association WebTrust France * |

7.600 euros |

nc |

2 audits en entre prise, porte sur 7 points que l'audité peut choisir en fonction de ses objectifs ( pratiques commerciales, protection des données personnelles, dis ponibilité du service, non ré pudiation, etc), contrale trimestriel |

|

Fi a-Net Fia et Axa |

Prime allant |

1 200 |

Déclaratif, contrale en cas de plainte, porte sur la sécurité des paiements, les pratiques commerciales et l'identité du marchand |

* Regroupe la compagnie nationale des commissaires aux comptes et l'ordre des experts comptables

Tableau 4874 : Les 5 princi paux labels de qualité sur internet en France (issu d'une com paraison du Jeudi 7 février 2002)

873 Le fait pour une entreprise d'être reconnu par un label est parfois un moyen de démontrer le sérieux de ses activités. Il est facile de reconnaître de telles entreprises qui affichent le label en première page pour être bien identifié par les internautes.

874 Source : http://www.journaldunet.com/0202/020207labels2.shtml. Dernière consultation le 28 octobre 2010.

CONCLUSION CHAPITRE PREMIER

850. La société de l'information pose le probleme de sa régulation et le pluralisme des postures qui s'y dégage tente de rechercher un com promis qui aboutirait a un idéal de régulation. A notre sens, un idéal de régulation consisterait a associer les usagers, les Etats, le secteur privé, la société civile et les organisations internationales dans la réglementation des activités. Or, cela im plique pour les Etats de centraliser les mécanismes de régulation et de les confier a une seule entité (comme l'on réclamé certains Etats lors du SMSI).

Cette solution souleve une difficulté fondamentale ; celle de la souveraineté nationale et du particularisme des situations en fonction de chaque contexte national. Dans ce contexte, on est conduit a penser que le futur de la société de l'information va probablement être caractérisé par une lutte idéologique acharnée du courant régalien, conduit a défendre les fonctions régulatrices de l'Etat, dans des domaines d'activités tres particuliers.

4x Des gens du même métier se rencontrent rarement, même pour se distraire et s'amuser, sans que la conversation se termine par une conspiration contre la société ou par quelque manigance pour faire monter les prix >

Adam Smith, Recherche sur la nature et les causes de la richesse des nations, 1776,

851. Il apparait que l'une des princi pales garanties de l'équilibre de l'acces des usagers a la société de l'information réside dans la mise en place, voire dans l'amélioration, de regles de concurrence entre les o pérateurs de services de télécommunications présents sur le marché de gros et de détail, de fixe comme mobile.

Au Cameroun, un certain nombre de dis positifs ont

été pris pour réglementer les activités

des o

pérateurs de télécommunications. Ces dis positifs

instituent un double encadrement

des activités de télécommunications (section 1). Toutefois, l'observation du marché permet de constater que les regles de concurrence ne sont pas toujours pleinement a ppliquées (section 2).

852. La mise en place d'un régime de concurrence des activités de télécommunications au Cameroun s'est posé dans un contexte économique tout a fait nouveau, du en partie a la libéralisation (la loi régissant les télécommunications au Cameroun et la loi réglementant la concurrence ont été promulguées le même jour, 14 juillet 1998). Non seulement le secteur ne devait pas être considéré en dehors du probleme plus général de l'encadrement de l'ensemble des activités économiques, mais, sa particularité exigeait que l'Etat puisse conserver une ca pacité d'intervenir sur celui-ci pour le réguler, tant que de besoin.

853. Cela a donc conduit a un double encadrement, avec d'un côté, un encadrement juridique qui s'a ppuie sur un ensemble de textes fixant les conditions et les modalités d'exercice des activités, et de l'autre coté, un encadrement institutionnel qui permet a l'autorité publique d'exercer certains pouvoirs de contrôle.

854. L'encadrement juridique résulte d'une part, de la loi du 14 juillet 1998 sur la concurrence, et d'autre part de la loi du 14 juillet sur les télécommunications et de son décret d'a pplication n° 2001/830/PM du 19 se ptembre 2001.

855. La mise en place d'une reglementation de la concurrence prend corps en 1998 par la loi n°98/013 du 14 juillet 1998 et re pondait a une double necessite. D'une part, continuer le processus de liberalisation entamee avec le secteur des telecommunications, et d'autre part, adopter un premier ensemble de dis positifs pour re pondre aux exigences des bailleurs de fonds internationaux au moment of la Banque mondiale et le Fonds Monetaire International exigeaient des pays en develo ppement un assainissement de leur economie et une liberalisation des prix pour creer une concurrence saine875.

856. Cette loi n'est pas s pecifique au secteur des telecommunications mais definit le cadre general de la concurrence sur le marche camerounais, et ce, quel que soit le secteur d'activite. Elle s'a pplique notamment « a tous les secteurs de l'economie nationale, a toutes les operations de production et/ou de commercialisation des produits et services realises sur le territoire national par des personnes physiques ou morales, publiques, parapubliques ou privees876 ». Ce faisant, la loi cree une Commission Nationale de la Concurrence877 chargee d'examiner et d'emettre un avis sur toutes les questions relatives a la politique de la concurrence au Cameroun878. Elle definit

egalement les pratiques anticoncurrentielles interdites879 et donne pouvoir a la Commission de les rechercher, les controler et le cas echeant, les sanctionner meme si les effets de ces pratiques anticoncurrentielles causes par des entreprises situees hors du territoire national se font sentir sur le marche interieur, sous reserve des accords et traites liant le Cameroun aux pays d'accueil desdites entreprises88° ».857. Toutefois, on peut regretter le caractere general de ce dis positif par rapport a la particularite du secteur des telecommunications. Cela a ppelle certainement une revision du corpus legislatif de la concurrence au Cameroun.

875 En ce sens, cf supra n° 142 et suiv, « la libéralisation effective des télécommunications au Cameroun ».

876 Article 2 alinéa 1 de la loi n° 98/013 du 14 juill et 1998 relative à la concurrence au Cameroun.

877 Cf. infra pour un développement approfondi des missions de la Commission.

878 Article 21 et suiv de la loi, op cit.

879 Article 3 de la loi, op cit. Pour un développement concernant ces pratiques anticoncurrentielles, cf infra.

880 Alinéa 2, Article 2, op cit.

858. La loi du 14 juillet 1998 materialise la liberalisation dans les telecommunications tant dis que le decret d'a pplication du 19 se ptembre 2001 precise les modalites pour obtenir une autorisation pour exploiter un reseau de telecommunications.

1. La loi du N° 98/ 014 du 14 juillet 1998 sur les télécommunications.

859. L'ado ption de cette loi vise a encourager et a favoriser la participation du secteur prive au develo ppement des telecommunications dans un environnement concurrentiel881. Elle s'a pplique a « toutes les prestations en matiere de telecommunications sur le territoire du Cameroun realises par toute entreprise de telecommunications quels que soient son statut juridique, le lieu de son siege social ou de son principal etablissement, la nationalite des proprietaires de son capital ou de ses dirigeants882 ».

860. Cette loi a deux objectifs primordiaux a savoir la separation des pouvoirs de reglementation, de regulation et d'ex ploitation, et la definition d'un regime pour exploiter les reseaux de telecommunications.

861. Le premier objectif est atteint par l'attribution a l'administration en charge des telecommunications de l'integralite des com petences reglementaires touchant au secteur des telecommunications883, par la creation d'une agence de regulation denommee Agence de Regulation des Telecommunications (ART) qui assure la regulation, le controle et le suivi des activites de telecommunications et les o perateurs qui assurent le de ploiement et l'ex ploitation des reseaux, dans le respect de la reglementation en vigueur.

862. Le deuxième objectif est atteint par la definition des regimes d'ex ploitation des reseaux et services des telecommunications. Desormais, l'etablissement d'un reseau de telecommunications et son exploitation en vue de fournir un service de telecommunications sont soumis soit a une concession a pprouvee par un decret du President de la re publique884, soit a une autorisation formelle delivree par l'administration en charge des telecommunications885 et dont les modalites sont fixees par decret, ou :

881 Article 1 de la loi, op cit.

882 Cf. article 2 alinéa 1 de la loi, op cit.

883 Cf. article 21 alinéa 1 de la loi, op cit.

884 Article 9 de la loi, op cit. Cf infra pour le développement sur la concession.

885 Article 10 et suivant de la loi. Cf infra pour le développement sur l'autorisation.

une simple declaration contre rece pisse886 (qui depend de la nature des reseaux, des equi pements qui leur sont rattaches ainsi que du service propose).

863. La loi sera ensuite com pletee par un decret du 19 se ptembre 2001 qui precise notamment les conditions pour l'attribution d'une autorisation.

2. Le décret d'application du 19 septembre 2001.

864. Le decret n° 2001/830/PM du 19 se ptembre 2001 definit les modalites d'autorisation d'ex ploitation des reseaux de telecommunications telles que prevue : l'article 10 de la loi du 14 juillet 1998. Ce faisant, il s'a pplique « aux reseaux radioelectriques, aux reseaux prives independants filaires et aux micro-stations terriennes (VSAT) et aux petites stations terriennes de diametres inferieurs a sept metres du service fixe par satellites geostationnaires, apres avis favorable du fournisseur local titulaire d'une convention de concession887 *

865. Ainsi, l'autorisation, accordee par le Ministre charge des telecommunications, ne peut porter que sur l'une des trois categories de reseaux. Dans la pratique, seule l'ex ploitation des reseaux ouverts au public dit de premiere categorie, est tres encadree888.

866. Les autorisations, qui peuvent être limitees en raison des contraintes techniques, sont accordees en tenant com pte du financement et des perspectives d'ex ploitation du service, notamment en fonction de la clientele potentielle existante et de l'interêt du service pour le public. Pour l'obtenir, l'o perateur doit, entre autre, justifier d'une experience dans le domaine des telecommunications « en précisant les partenaires techniques et leurs realisations antérieures889 *. La duree de l'autorisation, fixee a 10 ans, ne confere aucune exclusivite a son titulaire qui est tenu de faire connaltre son intention de la renouveler dans un delai d'un an avant son ex piration890.

886 Article 13 de la loi. Cf infra pour le développement sur la déclaration.

887 Article 3 du décret n° 2001/830/PM du 19 septembre 2001 définissant les modalités d'autorisation d'exploitation des réseaux de télécommunications au Cameroun.

888 Cf. article 6 du décret. En ce sens, cf supra n° 3 50, « l'autorisation administrative d'exercer l'activité d'opérateur ».

889 Article 6 du décret

890 Article 11 du décret

Le titulaire d'une autorisation peut se voir infliger des sanctions allant jusqu'au retrait de l'autorisation891 en cas de non-conformite aux dispositions legislatives ou reglementaires. Toutefois, il est lui est laisse la possibilite de s'y conformer dans un delai de quatre mois a partir de la mise en demeure.

867. L'existence de ces sanctions montre que les activites de telecommunications sont bien encadrees par les institutions qui veillent au respect aussi bien des lois que du cahier des charges definissant les prestations des o perateurs.

868. Au sommet de cet encadrement institutionnel, il y a un ministere des telecommunications qui est le principal organe decisionnaire. Il est aide dans l'exercice de ses missions par un ensemble d'organe specialise mis en place pour reguler les activites de telecommunications.

869. Malgre l'ouverture a la concurrence et la separation des fonctions de reglementation de regulation et d'ex ploitation, certains domaines des telecommunications restent encore reserves et les missions assignees au ministere des telecommunications ont pour but de permettre a l'Etat de controler un secteur considere encore fragile.

870. De ce fait, le Ministere des telecommunications (Min postel) est l'autorite administrative investie d'une competence generale pour traiter des questions de telecommunications au Cameroun. Place sous l'autorite d'un Ministre, il veille : l'elaboration et a la mise en oeuvre de la politique sectorielle des telecommunications en tenant com pte de l'evolution technologique, des besoins de develo ppement et des

891 Conformément à l'article 46 du décret, « le titulaire d'une autorisation qui, dans les quinze (15) jours suivant sa mise en demeure, ne se conforme pas aux dispositions législatives et réglementaires régissant l'exercice de son activité, peut voir prononcer contre lui, une décision:

- de suspension d'un (1) mois;

- de réduction d'un (1) an sur la durée de l'autorisation ;

- ou de retrait de son autorisation ».

priorites du gouvernement dans ce domaine892. Il dispose pour accom plir ces missions d'un ensemble de services qui concourent a la realisation des objectifs du gouvernement en matiere de telecommunications893.

871. Entre autres missions, le ministre des telecommunications suit les activites de l'ensemble des societes de telecommunications mobiles ou satellite auxquelles il delivre les autorisations pour l'etablissement et l'ex ploitation des reseaux de telecommunications ouverts au public en prevoyant notamment le nombre a ppro prie d'o perateurs dans chaque segment du marche894. La decision de delivrer l'autorisation est ce pendant subordonnee aux conclusions de l'agence de regulation qui instruit le dossier de demande constitue par le demandeur de l'autorisation par rapport aux prescriptions legales et reglementaires898.

Dans le prolongement de ces prerogatives, le ministre peut sus pendre ou annuler les autorisations delivrees par lui en cas de non respect de cahier de charges, apres une mise en demeure faite par l'autorite de regulation.

872. Parmi ces autres missions, le ministere assure la supervision generale du secteur des telecommunications, la tutelle des entreprises publiques de telecommunications, la representation de l'Etat aux organisations et manifestations internationales concernant les telecommunications. Il assure aussi, pour le com pte de l'Etat, la gestion du spectre des frequences et est en meme temps, l'organe de tutelle de l'Agence de Regulation des Telecommunications (ART).

873. Aujourd'hui, le ministre ne se borne plus qu'à definir les grandes lignes ou les orientations qu'il souhaite donner aux telecommunications. Il revient a l'autorite de regulation de faire a ppliquer ou de prendre des mesures pour mettre en pratique ces grandes lignes.

892 Article 21 alinéa 1 loi du 14 juillet 1998 régissant les télécommunications au Cameroun.

893 Un décret du Président de la république pris en 2005 est venu réorganiser le ministère des postes et télécommunications en y créant des nouveaux services répondant à la nouvelle configuration du marché des télécommunications et à l'évolution des technologies. Cf Décret n°2005/124 du 15 avril 2005 portant organisation du Ministère des Postes et Télécommunications. Sur http://www.minpostel.gov.cm/minposteldecret2005124.pdf. Consulté le 29 octobre 2010.

894 En ce sens, cf supra n° 350, « l'autorisation administrative d'exercer l'activité d'opérateur ».

895 Article 7 du décret définissant les modalités d'autorisation, op cit.

874. Les princi paux organes institutionnalises sont l'Agence de Regulation des Telecommunications(A.R.T) et l'Agence Nationale des Technologies de l'Information et de la communication(A.N.T.I.C) qui dis posent chacune de missions precises en matières de telecommunications.

1. L'Agence de Regulation des Telecommunications(A.R.T)

875. L'Agence de Regulation des Telecommunications (A.R.T) est l'organe de regulation et de contrôle des activites de telecommunications au Cameroun. Placee sous la tutelle administrative du ministre chargee des telecommunications, elle est organisee de maniere a re pondre efficacement aux preoccupations nationales en matière de telecommunications.

1.1 L'organisation de l'Agence.

876. L'Agence de regulation des telecommunications, instituee par la loi 98/014 du 14 juillet 1998 regissant les telecommunications au Cameroun, est organisee par le decret n° 98/197 du 08 se ptembre 1998896. Il ressort que l'Agence est un etablissement public administratif dote de la personnalite juridique et de l'autonomie financiere897 et est placee sous la tutelle technique du ministere chargee des telecommunications. L'Agence est administree par deux organes qui sont le conseil d'administration et la direction generale.

877. Le Conseil d'administration est l'organe qui dispose des pleins pouvoirs pour administrer l'Agence. Il definit, oriente sa politique generale, et evalue sa gestion dans les limites fixees par son objet social898. Dans le cadre de la gestion du fonds special des telecommunications mis en place pour financer le service universel et le develo ppement des telecommunications au Cameroun899, le Conseil d'administration arrête, en même

896 Cf, http://www.art.cm:81/doc/decret-organisation-art.pdf. Consulté le 28 octobre 2010.

897 Article 1er du décret n° 98/197 du 8 septembre 1998 portant organisation et fonctionnement de l'Agence de régulation des télécommunications au Cameroun.

898 Article 9 du décret, op cit.

899 En ce sens, cf. supra n° 142 et suiv « la libéralisation effective des télécommunications au Cameroun »

temps que le budget de l'Agence, les projets devant etre financés par ledit fonds s pécial suivant les priorités annuelles fixées par le gouvernement9°°.

878. Dirigé par un Président, il se réunit deux fois par an sur convocation de celui-ci pour faire le point de l'état du marché des télécommunications9°1. Le conseil d'administration bénéficie du soutien d'un Directeur général, placé sous son autorité et a qui il rend com pte.

1.2 Les missions de l'Agence en matiere de telecommunications.

879. En temps qu'organe de régulation, l'Agence de régulation a pour mission9°2 « d'assurer la régulation, le contrôle et le suivi des activités des exploitants et des opérateurs du secteur des télécommunications903 ». C'est elle qui a notamment la res ponsabilité de l'établissement et de la gestion du plan de numérotation national (gestion o pérationnelle du plan, définition des regles de gestion et conception des évolutions) et de l'attribution aux o pérateurs des ressources en numérotation nécessaires a leur activité. Cette com pétence concerne l'attribution des numéros de télé phone (numéros géogra phiques, non géogra phiques, courts, s péciaux, préfixes) mais également l'octroi de ressources d'adressage pour les réseaux de données.

900 Article 30 du décret, op cit.

901 Article 10 du décret, op cit.

902 L'ensemble des missions de l'Agence sont énumérées à l'article 3 du décret. Selon l'alinéa 1, elle est chargée notamment :

· Veiller à l'application des textes législatifs et réglementaires sur les télécommunications ;

· S'assurer que l'accès aux réseaux ouverts au public s'effectue dans les conditions objectives, transparentes et non discriminatoires ;

· Garantir une concurrence saine et loyale dans le secteur des télécommunications ;

· Définir les principes devant régir la tarification des services fournis ;

· Instruire les demandes d'autorisation et de déclaration et préparer les décisions y afférentes;

· Préparer les dossiers d'appel d'offres pour les concessions, conformément aux dispositions législatives en vigueur ;

· Définir les conditions et obligations d'interconnexion et de partage des infrastructures ;

· Assurer la gestion du spectre des fréquences attribuées au secteur des télécommunications notamment l'assignation et le contrôle des fréquences dudit secteur ;

· Etablir et de gérer le plan de numérotation ;

· Soumettre au gouvernement toute proposition et recommandation tendant à développer et à moderniser le secteur des télécommunications;

· Instruire les dossiers d'homologation des équipements terminaux et préparer les décisions y afférentes ;

· Exercer toute autre mission d'intérêt général que pourrait lui confier le gouvernement dans le secteur des télécommunications ;

· Emettre un avis sur les projets de texte à caractère législatif ou réglementaire en matière de télécommunications ;

· Régler les litiges entre les opérateurs.

903 Article 3, alinéa 1 du décret.

880. A cet effet, la loi prevoit une instance juridictionnelle s pecialisee devant elle et, en cas de contestation entre les o perateurs, une procedure arbitrale qui peut être mise en oeuvre.

881. L'Agence intervient egalement dans le fonctionnement des reseaux de telecommunications pour definir les modalites financieres de mise en oeuvre de l'interconnexion entre les o perateurs904. A cet effet, elle peut intervenir, en tant qu'arbitre, dans tout litige concernant l'interconnexion, l'acces a un reseau ouvert au public, la numerotation, les brouillages prejudiciables et le partage des

infrastructures. Elle peut verifier par exem ple si les conditions objectives, trans parentes et non discriminatoires requises pour l'acces a un reseau de telecommunications ont ete res pectees.882. En tant qu'instance chargee de la facilitation de l'a pplication concrete des regles edictees en matiere de telecommunications, elle doit assurer la mise en oeuvre de la reglementation, veiller au respect du princi pe d'egalite de traitement des usagers dans toutes les entreprises de telecommunications et s'assurer de l'a pplication des textes legislatifs et reglementaires sur les telecommunications et a l'exercice de la concurrence.

883. A cet effet, nous pensons qu'une relation etroite et trans parente doit s'etablir entre elle et la Commission de concurrence. L'ART doit pouvoir saisir l'Autorite de la concurrence si elle estime qu'il existent des abus de position dominante et des pratiques entravant le libre exercice de la concurrence dans le secteur des communications electroniques. De son cote, l'Autorite de la concurrence doit communiquer a l'ART toute saisine entrant dans le champ de competence de celle-ci et recueillir son avis sur les pratiques dont elle est saisie dans le domaine des communications electroniques.

884. Dans la pratique, une telle collaboration est pratiquement inexistante et les deux organes de regulation montrent quelques difficultes a reguler convenablement leur secteur res pectif905. En ce qui concerne l'agence de regulation des telecommunications, les difficultes sont en partie dues au fait qu'elle a demarre ses activites en même temps que certains o perateurs de reseaux et fournisseurs de services de telecommunications et a du re pondre tres vite aux nombreuses sollicitations et exigences qui ont fragilise sa position.

Toutefois, elle tente actuellement de se re positionner en organe central dans la regulation des activites de telecommunications au Cameroun.

904 En ce sens, cf n° 196 et suiv, « le développement des réseaux de télécommunications au Cameroun ».

905 En ce sens, cf infra sur les difficultés rencontrées par les différentes agences sectorielles.

2 L'Agence Nationale des Technologies de l'/nformation et de la Communication (A.N.T./.C).

885. L'ANTIC n'intervient pas, a pro prement parler, dans l'as pect technique des telecommunications, comme le ferait l'ART. Creee par decret n° 2002/092 du 08 avril 2002, elle est nee de la volonte des pouvoirs publics de veiller, dans l'usage des technologies de l'information et de la communication, au respect de l'ethique, a la protection de la pro priete intellectuelle, des consommateurs, des bonnes moeurs, et de la vie privee906. De ce fait, elle elabore et assure la mise en oeuvre de la strategie nationale de develo ppement des TIC, coordonne et controle la bonne execution des projets gouvernementaux de nature interministerielle dans le domaine des TIC, assure le renforcement des ca pacites des personnels de l'Etat dans le domaine des TIC.

886. Etablissement public administratif dote de la personnalite juridique et jouissant d'une autonomie financiere, l'A.N.T.I.C est placee sous la tutelle technique de la Presidence de la Republique du Cameroun a qui elle adresse un rapport annuel sur l'etat d'avancement de la mise en application de la politique nationale des technologies de l'information et de la communication.

887. Elle se specialise sur les questions pratiques qui pourraient naitre de l'utilisation des technologies de l'information et de la communication au Cameroun. Concretement, il s'agit de creer les conditions favorables pour une acceleration de l'arrimage du Cameroun a la societe mondiale de l'information par la maitrise des technologies et des usages au service de la modernisation de l'administration publique, de la com petitivite des entreprises, de la rentabilite des affaires, de l'amelioration des connaissances et de la stimulation de la creativite907. De ce fait, elle a le devoir de conseiller les pouvoirs publics dans le develo ppement coherent et harmonise de ses objets techniques, le choix et l'homologation des techniques et des technologies, le respect des normes et des standards internationaux, la protection de l'environnement et des bonnes moeurs, l'ada ptation des contenus des formations et la mise en oeuvre des conventions internationales en matière de TIC.

En somme, l'Agence a pour mission de mettre les technologies de l'information et de la communication au service et a la portee du citoyen. A ce titre, c'est elle qui est chargee des procedures d'enregistrement et de gestion des noms des domaines de l'internet pour le com pte du 4x cm * camerounais.

906 Cf infra n° 1154 et suiv, « la protection de la vie privée dans la société de l'information ».

907 www.antic.cm. Consulté le 15 janvier 2009.

888. L'agence est chargee egalement de « mettre les technologies de l'information et de la communication au service de l'education et de la recherche par l'intensification de leur usage systematique dans ce domaine, par la sensibilisation et la formation des enseignants aux technologies, par la promotion de la formation universitaire et scolaire et la recherche dans le domaine des technologies de l'information et de la communication et par la promotion de la mise en place d'une infrastructure de communication fiable et performante dans l'enseignement et dans la recherche908». Dans le cadre du develo ppement des applications marchandes, elle doit « promouvoir le commerce electronique, notamment en son volet «entreprises», par le renforcement de la confiance du consommateur et de la securite des transactions en ligne, et par la participation a la promotion des echanges exterieurs, particulierement des exportations des produits d'origine camerounaise909 ».

889. Comme on le constate, l'Agence91° n'intervient pas dans les activites des o perateurs de telecommunications, meme si la loi lui reconnalt la possibilite de develo pper les normes, les standards et l'architecture de base necessaires pour une mise en oeuvre efficace des technologies de l'information et de la communication au service des citoyens. Le develo ppement des TIC etant etroitement lie a la qualite des infrastructures de telecommunications, on peut legitimement se demander quelle est la reelle marge de manoeuvre de l'ANTIC pour la facilitation de l'acces du plus grand nombre a la large bande qui est geree exclusivement par CAMTEL.

908 Article 3, alinéa 1 du décret n°2002/092 du 8 avri l 2002 portant création, organisation et fonctionnement de l'Agence Nationale des Technologies de l'Information et de la Communication (A.N.T.I.C) au Cameroun.

909 Article 3, alinéa 1, op cit

910 Dans le cadre de ses missions, l'Agence est notamment chargée de :

- Elaborer et suivre la mise en oeuvre de la stratégie nationale de développement des technologies de l'information et de la communication;

- Identifier les besoins communs des services publics en matière d'équipements informatiques et logiciels;

- Veiller à l'harmonisation des standards techniques et propose des référentiels techniques afin de favoriser l'interopérabilité entre systèmes d'information ;

- Fournir son expertise aux administrations pour la conception et le développement de leurs objets techniques ;

- Coordonner la réalisation et assure le suivi des sites Internet, Intranet et Extranet de l'Etat et des organismes publics;

- Concourir à la formation technique des formateurs des universités, lycées, collèges, écoles normales et écoles primaires ;

- Participer aux actions de formation des personnels de l'Etat dans le domaine des technologies de l'information et de la communication en émettant des recommandations sur le contenu des formations techniques et sur les programmes des examens professionnels et des concours.

890. Le marché des télécommunications au Cameroun fait apparaitre une ré partition inégale en fonction du service de télécommunications fourni. Dans le même temps, un ensemble de princi pes permettent d'encadrer son fonctionnement.

891. Lors de l'ouverture du secteur des communications électroniques a la concurrence, les marchés de la télé phonie mobile et des « services a valeur ajoutée > se sont dévelo ppés ra pidement et de maniere relativement indé pendante. Dans le même temps, les services de base comme le télé phone fixe, les infrastructures, les liaisons numériques sont restées soumis a un monopole déguisé, pourtant, ces services sont la matière premiere avec laquelle on construit internet et la société de l'information.

Nous aborderons ainsi, dans un premier temps, la concurrence dans les infrastructures de télécommunications. Nous nous intéresserons ensuite au marché du mobile et nous terminerons par le marché de la fourniture d'acces internet.

892. La position de CAMTEL sur le marché des télécommunications au Cameroun est renforcée par sa position prééminente sur les infrastructures de télécommunications (boucle locale cuivre, fourreaux de génie civil, fibre o ptique), sur lesquelles s'a ppuient l'ensemble des o pérateurs pour servir le marché aval. Ce qui avantage CAMTEL dans les zones oir les o pérateurs concurrents sont fortement dé pendants de ces infrastructures.

1. La gestion monopolistique de la boucle locale par la CAMTEL.

893. La boucle locale permet a un o pérateur de pouvoir se connecter directement avec un abonné pour lui offrir des services de télécommunications 911(comme par exem ple le service de la voix). L'acces a cette boucle locale donne a l'o pérateur la maitrise de la

911 Sur la boucle locale, cf supra n° 196 et suiv, « le développement des réseaux de télécommunications au Cameroun ».

relation commerciale avec son abonne ; ce qui en fait un enjeu economique tres important en matiere de fourniture de service tele phonique ou de service a valeur ajoutee. Dans le meme temps, elle est la partie la plus im portante et la plus difficile : construire sur un reseau de tele phonie912. Nous pensons qu'elle peut, a cet effet, etre consideree comme une infrastructure essentielle indispensable pour la fourniture d'un service de transmission de donnees a haut debit pour un acces permanent a l'internet et pour des applications multimedia a partir de la technologie de ligne d'abonne.

894. La boucle locale au Cameroun comme dans la plu part des pays, a ete construite et financee par les pouvoirs publics pendant la periode du monopole de l'Etat sur les telecommunications913. Ce pendant, alors que le marche des telecommunications a ete liberalise de puis juillet 1998, cette boucle demeure encore aujourd'hui le monopole de l'entre prise para publique CAMTEL, qui fournit l'ensemble du service de tele phonie fixe sur le territoire et utilise meme la partie haute frequence de la ligne tele phonique pour fournir des services ADSL a ces abonnes914.

895. Ce monopole deguise permet a la societe CAMTEL de fournir une l'offre publique de telecommunications com prenant un service voix grace a un ensemble de commutateurs tele phoniques en technologie analogique et numerique a structure hierarchique a 5 niveaux, et un service de donnees par paquets grace a son reseau CAMPAC pour la transmission des donnees X.25 avec deux commutateurs numeriques : Yaounde et Douala et des concentrateurs d'acces dans les chefs-lieux des provinces915.

896. Il n'existe, de ce fait, pratiquement pas de concurrence dans la boucle locale916. Cela peut se justifier d'une part, par l'investissement important lie a la construction d'une nouvelle boucle, et l'inada ptabilite economique des technologies filaires existantes pour tout nouvel arrivant917. Ainsi, tout nouvel o perateur qui souhaite fournir un service de telecommunications ouvert au public se trouve dans une alternative : soit il construit son pro pre reseau de boucle locale, soit il utilise des infrastructures alternatives.

897. On a ainsi assiste a la construction des reseaux de tele phonie mobile par les nouveaux o perateurs, ce qui a contribue a une baisse significative du nombre d'abonnes

912 Firas Mamoun, op cit, p 283

913 En ce sens, cf. supra n° 92 et suiv, « la gestion des télécommunications au Cameroun... ».

914 En ce sens, cf. supra n° 196 et suiv, « le développement des réseaux de télécommunications au Cameroun ».

915 La plupart de ces infrastructures sont obsolètes et limitent considérablement les ressources de transmission nationale en qualité et en capacité.

916 Ce qui pourrait conduire à des distorsions de concurrence, susceptibles de limiter les gains d'efficacité et leur transmission aux consommateurs.

917 En effet, le raccordement filaire d'un abonné est un investissement très élevé qui ne peut pas se revendre très facilement. Dès lors, construire une ligne filaire pour un nouveau client peut être très risqué pour l'entreprise et couteux, par exemple dans le cas d'une rupture du contrat avec l'abonné.

de la societe CAMTEL sur la tele phonie filaire. A titre d'exem ple, une etude realisee par l'A.R.T en 2007 a montre clairement une diminution du nombre d'abonnes au filaire classique qui s'oriente vers les services alternatifs offerts par les nouveaux o perateurs. Ce nombre serait ainsi passe de 73 863 au 30 juin 2007 a 73 463 abonnes au 30 se ptembre 2007, soit une baisse de 400 abonnes et une decroissance de 0.54 %918.

898. Pourtant, le develo ppement de concurrence dans la boucle locale constitue aujourd'hui un enjeu important au niveau international pour permettre aux o perateurs alternatifs d'atteindre les clients finaux et de ployer ra pidement leur service en utilisant les infrastructures existantes. C'est dans ce contexte qu'une recommandation de la Commission Euro peenne du 26 avril 2000, souligne qu'il est primordial de stimuler ra pidement la concurrence sur ce secteur de marche dans la mesure oit cette infrastructure peut etre utilisee pour empecher, limiter ou fausser la concurrence dans le secteur des telecommunications. Cela a ainsi conduit a l'entree en vigueur d'un reglement le 18 decembre 2000 dans la plu part des pays euro peens sous le nom de degrou page de la boucle locale qui permet a tout nouvel o perateur d'entrer en concurrence avec les o perateurs notifies en offrant des services de transmission de donnees a haut debit ainsi que des services de tele phonie vocale a partir de la technologie de ligne d'abonne numerique919.

899. Au Cameroun, l'ouverture de la boucle locale a la concurrence n'est pas a l'ordre du jour920. Les autorites publiques preferant plutot une concurrence basee sur les services de telecommunications et un partage des infrastructures921, qui, selon eux, peuvent mieux permettre d'assurer le develo ppement equilibre des reseaux de telecommunications en faveur des usagers.

900. Cela a conduit a la signature, par les princi paux o perateurs de telecommunications, d'un accord cadre sur le partage des infrastructures de telecommunications au Cameroun le 13 decembre 2006. Cet accord, signe sous la supervision de l'A.R.T, vise a permettre aux differents o perateurs de mettre a la disposition des autres, suivant des accords bilateraux, leurs infrastructures922 pour permettre une meilleure extension des reseaux et eviter les investissements colossaux

918 Chiffres tirée des « Nouvelles de l'ART », magazine d'information et d'analyse de l'ART, n° 21, avril-mai 2008.

919 Voir Règlement (CE) n� 2887/2000 du Parlement européen et du Conseil du 18 décembre 2000 relatif au dégroupage de l'accès à la boucle locale.

920 Sur le fonctionnement du dégroupage, cf supra.

921 En ce sens, cf supra n° 338 et suiv sur « le partage des infrastructures entre les opérateurs »..

922 Il s'agit des infrastructures comme les bâtiments, les pylônes, les antennes, etc.... Selon l'ART, les économies substantielles engrangées par les opérateurs de télécommunications à l'issue du partage des infrastructures devraient permettre une baisse des coûts des appels et une multiplicité des offres dans le domaine de la téléphonie et de l'internet.

Pour les conditions du partage des infrastructures, cf. n° 335 et suiv.

qu'im pose l'installation de chacun d'eux, avec des consequences techniques comme la saturation ou les interferences.

2. La gestion monopolistique de la fibre optique par la CAMTEL.

901. Concernant la gestion de la fibre o ptique, la societe CAMTEL beneficie de l'exclusivite pour la fourniture des ca pacites pour les liaisons interurbaines aux autres o perateurs sur l'ensemble du backbone national923. Cette exclusivite, accordee a titre provisoire et qui deroge aux regles du marche924, n'est conferee ni par une loi, ni par une ordonnance, ni même par un decret, mais par un arrête ministeriel n°0005/MPT du 18 mai 2001.

902. La societe se trouve de ce fait dans une position de juge et partie dans la conquête du marche national puisqu'elle fournit a la fois les autres o perateurs en ca pacites et est concurrente de ces o perateurs dans la fourniture des services. Ce qui peut se traduire par les prix eleves dans la revente des ca pacites permettant d'influencer le marche de la fourniture des services925, mais aussi par toutes sortes de distorsions de concurrence, comme par exem ple des retards d'installation qui donnent le temps a la societe de presenter ses pro pres services926.

903. Les o perateurs concurrents denoncent cette exclusivite qu'ils considerent comme ina ppro priee au regard des couts necessaires pour le de ploiement com plet de la fibre o ptique sur les 5600 km dont le Cameroun a besoin a court terme et au regard des ca pacites d'investissement tres limitees de CAMTEL927.

904. En outre, les o perateurs concurrents posent une serie de reserves sur la gestion et le fonctionnement de la fibre telle qu'elle existe aujourd'hui. Ils mettent notamment en

923 Partie centrale d'un réseau de télécommunications qui permet de connecter entre eux plusieurs sous réseaux et sur laquelle des liaisons de plus faible capacité de transmission sont raccordées. On distingue les réseaux backbone nationaux, régionaux ou mondiaux lorsque ces artères couvrent le territoire d'un pays, d'un groupe de pays ou l'ensemble de la planète

924 Une convention de concession exclusive à été signée entre l'Etat camerounais et la société CAMTEL en 2003 et prolongée de 2 ans en 2005. Cette exclusivité devait prendre fin quatre ans après la privatisation de l'opérateur historique qui n'a pas connu un sort définitif jusqu'à présent. Elle continue d'être imposée aux opérateurs.

925 A titre de comparaison, alors qu'au Congo-Brazzaville voisin, la bande passante internationale coûte seulement 1 000 000 FCFA (soit 1500 €) pour 2Mb, au Cameroun, elle est facturée à 2 560 000 FCFA (3902 €) soit plus du double. Les coûts de bande passante représentent ainsi 37% des coûts des opérateurs exerçant au Cameroun, contre seulement 12 à 15% pour ceux installés dans des pays comme le Sénégal, la Côte-d'Ivoire ou le Ghana

926 Pour une appréciation, cf Décision de l'ARCEP n° 2 010-1232 en date du 16 novembre 2010 se prononçant sur une demande de règlement de différend opposant les sociétés Bouygues Telecom et France Télécom et concernant l'offre de mutualisation de France Télécom sur la fibre optique. Cf sur http://www.arcep.fr/uploads/txgsavis/10-1232.pdf. Consulté le 04 décembre 2010.

927 En ce sens, cf supra n° 142 et suiv sur « la libéralisation effective des télécommunications au Cameroun ».

cause sa fiabilite dans la mesure ou elle aurait ete posee a certains endroits « a quelques centimetres du sol, sans protection» au me pris des normes internationales en la matiere. Il y a ensuite le probleme lie a la redondance sa fibre puisqu'il n'est pas prevu de boucle de secours. En cas de probleme sur le trongon, tout le pays se retrouverait coupe du reste du monde. Ce qui est arrive dans le courant du mois de Janvier 2010 ou il etait impossible de se connecter au « cm» pendant plusieurs jours.

De ce fait, les restrictions aux conditions d'acces a ce marche exacerbe aujourd'hui ce risque, et pourrait conduire a terme a l'eviction de certains acteurs.

905. Ce monopole a ainsi ete au centre d'un contentieux, soumis a l'ART, dans lequel CAMTEL defendait sa concession face a un o perateur concurrent qui souhaitait develo pper sa pro pre fibre d'une longueur de 81 km a l'interieur de la ville de Douala pour interconnecter les sous-systemes de son reseau et ameliorer la qualite de ses services.

Dans sa decision n°000113/Art/Dg/Dajci rendue le 11 aout 2009, l'ART a refuse de donner droit aux arguments de CAMTEL en precisant qu'«au cas ou les prescriptions reglementaires (..) sont respectees, tout operateur des telecommunications peut realiser des tranchees sur la voie publique pour la pose des fourreaux et fibres optiques». Cette decision permet a l'ART d'affirmer publiquement que CAMTEL n'a pas le monopole de la fibre o ptique au Cameroun, même si elle enjoint a l'o perateur concurrent de cesser ses travaux de de ploiement928.

906. Dans ces circonstances, la question de la gestion de la fibre o ptique est au centre des reflexions des pouvoirs publics qui considerent que CAMTEL doit se com porter en o perateur de service comme les autres et doit se pre parer a la concurrence. Il est ainsi question de creer une societe d'infrastructure qui serait chargee de gerer les problemes de transport des signaux des donnees, de l'image et de la voix. Il s'agirait d'une societe neutre, denommee SITELCAM, qui serait chargee de develo pper la fibre o ptique et de la mettre a la disposition de tous les o perateurs929 même de CAMTEL. Selon l'autorite administrative, cela permettrait a CAMTEL « de se consacrer au développement et a la commercialisation des services tout comme les autres opérateurs des télécommunications930», et « de ne plus se contenter de sa situation de rentier, c'est-hdire la possibilité qu'elle a actuellement d'être fournisseur exclusif de capacités931 1+

928 Bien que l'ART reconnaisse que CAMTEL n'a pas le monopole sur la fibre optique au Cameroun, elle enjoint cependant à l'opérateur concurrent de cesser les travaux de déploiement de sa fibre optique au motif d'une part que celui-ci n'aurait pas respecté les spécifications techniques de génie civil des réseaux de télécommunications, et d'autre part, qu'il n'aurait pas respecté les conditions posées par le décret du 23 décembre 1977 relatif à la protection des câbles de télécommunications ou électriques, des conduits d'eau ou de gaz, des réseaux d'assainissement ou d'autres équipements de même nature ; décret qui exige à tout opérateur de s'adresser à l'ensemble des partis intéressées par le déploiement de la fibre optique, pour recueillir leurs avis et leurs approbations.

929 C'est l'option choisit par des pays comme le Sénégal.

930 BELLO BOUBA Maigari, Ministre des Postes et Télécommunications au Cameroun, Conseil de Cabinet de janvier 2009

907. En conclusion, en de pit des contentieux et des contestations des o perateurs concurrents, CAMTEL demeure encore aujourd'hui l'acteur dominant sur le marche de la fibre o ptique au Cameroun, en attendant que les mesures concretes qui pourraient inciter les acteurs a investir soient prises par les autorites nationales pour mettre fin a cette situation et permettre le develo ppement d'une concurrence durable au benefice de l'usager.

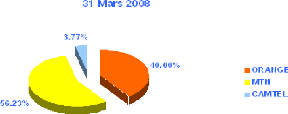

908. Au 31 mars 2008, les parts de marche de la tele phonie au Cameroun etait re partie entre les o perateurs de la maniere suivante :

- MTN Cameroun : 2.854.852 abonnes soit environ 56,23% de parts de marche932

- Orange Cameroun : 2.030.800 abonnes soit environ 40% de parts de marche933

- CAMTEL (entreprise para publique) :191.842 abonnes soit environ 3,77% de parts de marche934.

909. On constate que le marche est detenu par deux o perateurs princi paux qui forment une sorte de duo pole capable d'influencer l'ensemble des offres. Cette situation n'est pas forcement negative pour la concurrence et pour les consommateurs935. Elle traduit d'abord une certaine maturite des o perateurs alternatifs face a CAMTEL qui, historiquement, etait le seul a etre present sur l'ensemble des marches des telecommunications. Elle peut aussi entrainer une dynamisation de la concurrence, en facilitant l'entree d'o perateurs mobiles sur le marche fixe ou l'inverse. Toutefois, l'absence de regulation contraignante conduirait, en l'absence de pression, a des niveaux de prix stables et encore anormalement eleves dans la mesure ou ceux-ci detiennent une position dominante sur le marche pouvant les inciter a mettre en oeuvre des pratiques tendant a eliminer tout concurrent ou tout nouvel arrivant936.

931 BELLO BOUBA Maigari, op cit, Interview au quotidien national Cameroon Tribune du 25 juin 2009.

932 Source : http://www.art.cm:81/index.php?option=comcontent&task=view&id=41&Itemid=99. Consulté le 28 octobre 2010.

933 Source : http://www.art.cm:81/index.php?option=comcontent&task=view&id=41&Itemid=99. Consulté le 28 octobre 2010.

934 Source : http://www.art.cm:81/index.php?option=comcontent&task=view&id=41&Itemid=99. Consulté le 28 octobre 2010.

935 Ce positionnement a néanmoins quelques conséquences positives notamment à travers une diversification des offres de services innovants et à un niveau de qualité de service qui ne cesse de s'améliorer pour répondre aux besoins croissants du consommateur.

936 C'est notamment la possibilité pour les opérateurs dominants d'accueillir les opérateurs mobiles virtuels (MVNO) sur leur réseau afin de développer une offre alternative aux consommateurs. Cf supra n° 266 sur les MVNO.

910. A ce jour, le nombre d'abonnes detenus par chacun de ces o perateurs fait d'ailleurs l'objet d'une mediatisation a la hauteur de l'enjeu qui est celui du leadership sur le marche de l'offre des produits et services de la tele phonie. Ainsi, MTN declarait au 31 decembre 2008 pres de 3 574 000 abonnes actifs, soit 62% de parts de marche937.

911. Dans le même temps, ce marche est particulièrement surveille par les autorites qui craignent pour la securite des personnes et des biens dans la mesure ou l'on a enregistre une utilisation sauvage des puces tele phoniques par les usagers. C'est cet enjeu securitaire qui justifie, entre autre, un arrête pris par le Ministre des postes et telecommunications en date du 27 mai 2009 et fixant les modalites d'identification des abonnes et des terminaux des reseaux de tele phonie ouverts au public938. Selon les termes de l'arrête, tout detenteur d'une puce et d'un numero de telephone mobile devait se faire identifier aupres de son o perateur dans un delai determine, faute de quoi, son abonnement serait purement et sim plement sus pendu.

912. Ce duo pole est largement critique par les usagers qui fustigent le manque de transparence des o perateurs sur les tarifs pratiques. Ainsi, l'Association Camerounaise des Consommateurs des Telecommunications et des technologies de l'information et de la Communications939 (ACTIC) fustige les tarifs de communications qui sont fixes par les o perateurs qui im posent leur diktat sur le marche avec parfois, la benediction de l'ART940. A titre d'exem ple, les tarifs de communication de la tele phonie mobile sont fixes par les o perateurs sur orientation du regulateur. Ceux-ci ont donc les mains libres pour fixer leurs tarifs des lors qu'ils honorent leurs engagements vis-à-vis du regulateur941.

913. Ces contestations ont conduit les pouvoirs publics a lancer une procedure pour l'attribution d'une troisième licence mobile. Cette licence a ete attribuee a CAMTEL qui doit au prealable reussir son processus de privatisation pour develo pper ses activites

937 En ce sens, cf le site de la société sur http://www.mtncameroon.net/LoadedPortal. Consulté le 28 octobre 2010. L'ART reconnait que 8.500.000 numéros mobiles ont été attribués en 2008 aux abonnés de MTN et Orange.

938 Les opérateurs doivent mettre en place un dispositif sécurisé permettant l'enregistrement et l'identification des terminaux d'abonnés et des paramètres de tous les appels entrants et sortants pour pouvoir les fournir en cas de réquisition. En ce sens cf Arrêté n° 00006/Minpostel/du 27 mai 2009 fixant les modalités d'identification des abonnés et des terminaux des réseaux de téléphonie ouverts au public au Cameroun

939 Association Camerounaise des Consommateurs des télécommunications et des Technologies de l'Information et de la Communication. Sur http://actic.over-blog.com/. Dernière consultation le 28 octobre 2010.

940 http://actic.over-blog.com/pages/EnvironnementdelaTelephonieMobileauCameroun-1716876.html, Consulté le 10

février 2010

941 Un exemple fourni par l'ACTIC permet de comprendre les écarts entre les tarifs des prestations fournis aux usagers et les coûts d'exploitation des opérateurs. On sait que le tarif final au consommateur est régulé à travers la compression du coût d'interconnexion. En 2008, le tarif d'interconnexion fixe vers Mobile était de 50 FCFA/mn tandis que celui du Mobile vers le fixe était de l'ordre de 40 FCFA/mn. Toujours en 2008, le tarif d'interconnexion de MTN était de 45 FCFA/mn et celui d'Orange également à 47,8 FCFA/mn. Pourtant la minute de communication chez ces opérateurs tournent autour de 200 FCFA/mn et la dernière baisse en date était de 20 %.

http://actic.over-blog.com/pages/EnvironnementdelaTelephonieMobileauCameroun-1716876.html.

Consulté le 10

février 2010

mobiles942. Elle a, ce pendant, mis en place des décembre 2005, une offre de télé phonie encore a ppelée CT phone et basée sur la technologie Cdma943, en partenariat avec la firme chinoise Huawei Technologies. Cette offre, mi-fixe mi-mobile944, a permis a la société d'enregistrer en se ptembre 2007 une croissance de l'ordre de 40% de son parc d'abonnés et de com penser les pertes d'abonnés sur le fixe945.

914. Certains observateurs considerent que son arrivée sur le marché du mobile pourrait contribuer a faire baisser les prix des communications mobiles dans la mesure ob elle va bénéficier de sa qualité d'unique o pérateur sur le réseau filaire fixe qui va lui conférer un avantage en tant que fournisseur de services combinés. On constate d'ailleurs que cette arrivée a aussi renforcé la fusion de ces deux o pérateurs, qui se sont associées pour mieux combattre l'ennemi946.

Figure 11947 : Etude com parée des parts de marché en nombre de lignes

942 Pour répondre aux exigences internationales, plusieurs tentatives de privatisations lancées par le gouvernement ont été déclarées infructueuses parce qu'elles ne répondaient pas aux conditions techniques et financières fixées par le gouvernement camerounais.

943 Cf supra n° 196 et suiv sur « le développement des réseaux de télécommunications au Cameroun ».

944 Téléphone fixe qui se présente comme un portable, et que l'usager peut utiliser dans un rayon important, grâce à la technique d'accès sans fil, en Boucle Locale Radio. Ce téléphone peut permettre, grâce à la souscription de l'abonnement, de pouvoir accéder facilement à internet.

945 Selon les derniers chiffres fournis par l'ART, le parc des abonnés au CT phone de la société CAMTEL est passé de 57444 lignes au 30 juin 2007 à 80449 lignes au 30 septembre 2007, soit une augmentation de 23005 lignes et une croissance de 40.04%. Voir sur « Nouvelles de l'ART », magazine d'information et d'analyse de l'ART, n° 21, avril-mai 2008.

946 http://www.journalducameroun.com/article.php?aid=3637. Dernière consultation le 08 juin 2010.

947 Source : www.art.cm

915. Le marche de l'internet au Cameroun s'est beaucou p develo ppe, passant d'un monopole exerce par CAMTEL au debut de sa liberalisation a une pluralite d'o perateurs, fournisseurs d'acces a l'internet.

916. A titre d'exem ple, une etude menee en 1998 sur l'integration de l'internet avait permis de recenser seulement 3 fournisseurs d'acces pour la ca pitale du pays948. Avec l'introduction des technologies sans fil et l'ex ploitation de la fibre o ptique, ce marche s'est trouve dynamise a tel point qu'a ce jour, on com pte pros d'une vingtaine ISP qui a contribue, entre autre, a la multiplication des cybercafes dans les villes camerounaises949.

917. Ce marche a connu quelques remous a partir du moment of les o perateurs de tele phonie mobile ont egalement manifeste leur intention d'inclure la fourniture d'acces : l'internet dans leurs offres. En effet, a la suite du rachat de Globalnet, un fournisseur d'acces en vue sur le marche camerounais par la societe de tele phonie mobile MTN en 2005, un collectif de o perateurs nationaux ex ploitant dans le secteur des telecommunications (Conestel) a saisi l'ART le 03 octobre 2005, a l'effet de denoncer la concurrence deloyale de cet o perateur dans le marche de la fourniture d'acces et du risque de le 4x monopoliser * du fait des im portants moyens financiers et humains dont il dispose alors que la concession qui leur est accordee n'inclut pas la fourniture d'acces.

918. Dans une lettre n° 002488/Art/Dg/Dajci du 2 novembre 2005, l'A.R.T reconnait la necessite de preserver les differents interêts en presence, sans veritable se prononcer sur le fond du probleme. C'est dans ce contexte qu'une decision du Ministre des postes et telecommunications en avril 2006 accorde une licence d'ex ploitation d'un reseau de premiere categorie pour la fourniture d'acces Internet a MTN. Dans le même temps, l'ART emet un avis sur la connexion a l'internet par telephone mobile et recommande aux

948 Il s'agissait à cette époque de l'entreprise publique CAMTEL et de l'organisme public CENADI et une seule entreprise privée ICCNET. En ce sens, voir Jean Lucien EWANGUE, « Le phénomène Internet dans la ville de Yaoundé ». Séminaire NTIC, ESSTIC, Yaoundé, juillet 1998.

949 Une grande partie du marché est détenue par les principaux opérateurs de communications électroniques présents sur le marché camerounais (Orange, MTN, CAMTEL) qui fournissent un accès internet à partir des technologies différentes. Cependant, depuis novembre 2008, un autre fournisseur, dénommé RINGO, a fait son entrée dans la fourniture d'accès, ce qui a permis de faire baisser quelque peu les prix de connexion. A titre d'exemple, le prix d'une heure de connexion varie en fonction des villes et se situe aujourd'hui autour de 300 FCFA (0,45 €) contre 3.000 FCFA (4,5 €) en 1999.

o pérateurs de télé phonie de permettre a chaque abonné de se connecter a l'internet tout en étant libre de choisir son pro pre ISP959.

A cet effet, pour ne pas troubler le bon exercice de la concurrence, les o pérateurs de télé phonie mobile sont a ppelés ::

- permettre a leurs abonnés de pouvoir choisir entre plusieurs ISP lors de la connexion de leurs télé phones portables a l'internet ;

- configurer leurs plates formes GPRS en mode non transparent afin de permettre aux ISP autres que leurs filiales qui le désirent de s'y connecter ;

- adopter une facturation au volume des données échangées, c'est-b-dire indé pendante du temps de connexion951.

Aujourd'hui, le marché de la fourniture d'acces est largement dominé par quelques grands fournisseurs d'acces952.

919. Aujourd'hui, de petits fournisseurs tentent de gagner des parts de marché de la fourniture internet. Ce sont le plus souvent des câblo-o pérateurs, a pparus au lendemain de la libéralisation, qui ont fait évoluer leurs activités vers la fourniture d'acces en profitant de quelques circonstances du marché caractérisées par :

- La possibilité, grâce au câble, d'offrir des services a valeur ajouté. Ainsi, le câble, destiné a l'origine a la transmission d'émissions de télévision, fait doucement son entrée dans la fourniture d'acces internet au point d'influencer le statut des câblo-o pérateurs953. Ces câblo-o pérateurs interviennent dans les quartiers les plus reculés des zones a fortes densités pour proposer leur service a une clientele d'entre prise autant que résidentielle. Par ailleurs, s'agissant des infrastructures publiques de génie civil, la loi impose le partage des installations par les différents o pérateurs de télécommunications954, ce qui facilite l'installation de leurs câbles en direction des abonnés.

- La réglementation de l'activité de câblo-o pérateur qui la soumet sim plement a un agrément pour ce qui est de l'installation des équi pements955 et a une autorisation allégée pour ce qui est de l'ex ploitation du réseau câblé956. Ces câblo-o pérateurs,

950 En ce sens, cf « Nouvelles de l'ART », op cit.

951 En ce sens, cf. supra n° 306 et suiv sur « les réseaux radio mobiles ».

952 Il s'agit pour l'essentiel des opérateurs téléphoniques comme CAMTEL, Orange, MTN qui multiplient des offres et à coté desquels quelques opérateurs de télécommunications comme ICCNET, Ringo, Creolink, Sitelcam, Saconet se spécialisent exclusivement dans la fourniture d'accès.

953 En ce sens, cf n° 196 et suiv sur « le développement des réseaux de télécommunications au Cameroun ».

954 En ce sens, cf supra n° 338 et suiv sur « le partage des infrastructures entre les opérateurs ».

955 Au terme de l'article 3 de l'arrêté n° 00009/MPT d u 16 juillet 2001 portant réglementation de l'activité d'installateur et/ou de prestataire de services dans le domaine des télécommunications et fixant les conditions de réalisation des installations privées des télécommunications, « est soumis à l'agrément d'installateur et/ou de prestataire de service dans le domaine des télécommunications, toute personne physique ou morale désirant installer ou entretenir les équipements ou ouvrages de télécommunications ou désirant exercer une activité connexe ».

956 Il s'agit d'une autorisation pour l'exploitation d'un réseau de 2e catégorie qui est sensiblement allégé.

souvent revendeurs de trafics, offrent des solutions d'acces abordables grace a l'utilisation des technologies VSAT, même si la qualité et la fonctionnalité des équi pements n'est pas controlée.

920. Certains de ces cablo-opérateurs sont présents en toute illégalité sur le marché, induisant des pertes im portantes de revenus fiscaux pour l'État. Cette illégalité leur permet entre autre d'éviter de se conformer a la législation sur le droit d'auteur957 et surtout de contribuer au Fonds S pécial des Télécommunications. Cela a conduit les autorités publiques a lancer une com pagne, courant 2009, visant a mettre de l'ordre dans la profession.

Cette cam pagne, qui a donné lieu a des saisies de matériels et équi pements de transmission, a surtout été l'occasion pour les pouvoirs publics d'afficher leur volonté de soumettre tous les o pérateurs au respect des conditions pour exercer leur activité en res pectant les conditions.

921. Il s'agit pour l'essentiel d'un ensemble de régime institué par la loi pour accéder au marché des télécommunications. Dans le même temps, un certain nombre de pratiques sont prohibées dans la mesure of elles peuvent fausser ou limiter le jeu de la concurrence.

922. Il s'agit princi palement des régimes de la concession, de l'autorisation, ou de la simple déclaration.

957 Sur la question du droit d'auteur, cf. infra n° 96 3 et suiv sur « le droit d'auteur appliqué aux technologies numériques ».

1. La concession.

923. La concession consiste a confier la gestion d'un service public a un concessionnaire recrute contractuellement, agissant a ses risques et remunere par des perceptions prelevees sur les usagers. Dans les telecommunications au Cameroun, elle est etablie par les articles 8 et suivants de la loi de 1998 qui la definit comme « une convention par laquelle l'administration soit confere a un particulier des droits et avantages speciaux sur le domaine, soit confie a une tierce personne l'execution d'une operation administrative958>.

Cette convention de concession n'est pas soumise a une reglementation particuliere. Elle obeit, pour l'essentiel, au droit commun des contrats commerciaux, aux regles degagees par la jurisprudence et est assujettie au respect des conditions strictes contenues dans un cahier des charges959.

924. Dans ce cadre, des conventions de concession, signees entre les pouvoirs publics et des o perateurs de telecommunications ont autorisees les titulaires a etablir et a exploiter un reseau national de tele phonie cellulaire GSM et a fournir les services de telecommunications, y com pris des services a valeur ajoutee, des services d'equi pements terminaux et tout service support, dans le respect de la reglementation en vigueur960. C'est notamment le cas de la convention signee le 14 novembre 2003 entre l'administration et CAMTEL a l'issue de l'echec de sa privatisation961 ; c'est egalement le cas de la concession pour l'etablissement de reseaux de communications ouvert au public, signee en juillet 1999 pour une duree de 15 ans, entre le Cameroun et la Societe Camerounaise de Mobiles, dont FCR du grou pe France Telecom detient 99,97%. C'est enfin le cas de Mobile Telecommunications Network (MTN) qui entre dans le secteur des telecommunications au Cameroun en acquerant les actions de CAMTEL MOBILES962 le 15 fevrier 2000.

958 Vocabulaire juridique ; Gérard CORNU, PUF, 7e éd ; p 193 et suiv.

959 Le contenu exact du cahier des charges est contenu à l'alinéa 2 de l'article 9 de la loi de 1998.

960 Article 9, alinéa 1 de la loi de 1998.

961 Pour répondre aux recommandations du FMI et de la Banque Mondiale souhaitent un désengagement de l'Etat de certaines entreprises publiques, CAMTEL est admis à la privatisation en 1999. Mais, les appels d'offres se sont révélés infructueux pour diverses raisons. En mai 2003, la Banque Mondiale et le FMI concèdent un moratoire de deux années supplémentaires pour la privatisation de CAMTEL. Face à cette pression, l'État du Cameroun va signer une convention de concession provisoire de gestion de réseau et services de téléphonie fixe le 14 novembre 2003 avec CAMTEL

962 CAMTEL MOBILES est une unité de projet créée par Décision N° 00011.7/MPT/DT du 29 juin 1993 du Minist re en charge des télécommunications qui exploite au cours des années 1990 la téléphonie mobile au Cameroun.

2. L'autorisation administrative.

925. L'autorisation est une procedure qui permet a l'administration, apres avoir examine les activites que l'o perateur souhaite mener, de les autoriser formellement pour une duree determinee. Cette procedure, amenagee tant par la loi de 1998 que le decret no 2001/830/PM du 19 decembre 2001, prevoit l'instruction de la demande d'autorisation par l'ART avant la delivrance effective soumise a la discretion du Ministre des postes et telecommunications.

926. Ce regime d'autorisation s'a pplique a l'etablissement et/ou l'ex ploitation d'un reseau par une personne physique ou morale en vue de fournir au public un service de telecommunications de base, un service a valeur ajoutee, des equi pements terminaux permettant d'acceder a ces services, ainsi que tout autre service en utilisant une frequence hertzienne963. Les modalites pratiques d'autorisation tiennent com pte de la nature du reseau964.

927. Ainsi, entre 2002 et 2008, 123 licences d'ex ploitation de reseaux ont ete delivrees dont 53 pour les reseaux de premiere categorie (reseaux ouverts au public) et 70 pour ceux de troisième categorie965. On com pte parmi eux une cinquantaine de fournisseurs d'acces internet. Par ailleurs, 95 licences pour la fourniture des services de telecommunications ont ete delivrees dont:

- 53 pour la revente des trafics

- 30 pour l'audiotex

- 10 pour le service support et la terminaison de trafic

- 01 pour le GMPCS

- 01 pour le service internet.

928. A l'instar de la concession, l'autorisation, delivree apres une etude du dossier pour une duree determinee966, n'est pas exclusive meme si « /e nombre des autorisations peut

963 Article 11 et suiv de la loi de 1998.

964 En ce sens, cf supra n° 350 et suiv sur « l'autorisation administrative d'exercer l'activité d'opérateur ».

965 Source : http://www.apc.org/en/system/files/CICEWACameroon20090911.pdf. Dernière consultation le 23 juin 2010.

Une nouvelle liste tenant compte des services offerts, de l'année d'entrée sur le marché camerounais, de la qualité d'opérateurs (vendeurs de matériels, installateurs ou fournisseurs de services de communications) est disponible sur le site de l'agence de régulation. Cf http://www.art.cm:81/index.php?option=comcontent&task=category§ionid=7&id=36&Itemid=117. Consulté le 03 novembre 2010.

966 La durée de l'autorisation est fixée à dix (10) ans. La composition de chaque dossier prend en compte la catégorie du réseau dans laquelle l'opérateur entend exercer. Chaque demande doit comprendre aussi bien un dossier technique détaillé qu'un dossier financier complet et doit indiquer entre autre, l'expérience acquise dans le domaine des télécommunications et préciser les partenaires techniques et leurs réalisations antérieures. Chaque dossier est adressé à l'Agence de Régulation des Télécommunications en 5 exemplaires qui doit vérifier s'il remplit les conditions techniques requises puis en accuser réception. A l'issue d'une étude dudit dossier, les conclusions sont soumises au Ministre des télécommunications qui délivre, le cas échéant, une licence d'exploitation de réseau.