2.3.3 Diagramme de collaboration

Un diagramme de collaboration montre une interaction

organisée autour d'un ensemble d'objets et de leurs liens. En revanche,

un diagramme de collaboration ne montre pas le temps dans une dimension

séparée; ainsi la séquence des messages et les fils

concurrents doivent être déterminés en utilisant les

numéros de séquence. [NK01]

C'est une autre représentation des scénarios des

cas d'utilisation qui met plus l'accent sur les objets et les messages

échangés. [GAB04]

Les figures 2.2 à 2.7 représentent les diagrammes

de collaboration du cas d'utilisation.

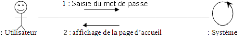

Diagramme de collaboration d'authentification

Ce diagramme décrit les messages

échangés entre les différents objets pour montrer le

fonctionnement de l'opération d'authentification : l'utilisateur saisit

le mot de passe puis le système vérifie sa validité,

ensuite c'est le système qui retourne la page d'accueil de l'application

à l'utilisateur.

FIG. 2.2Diagramme de collaboration de l'authentification

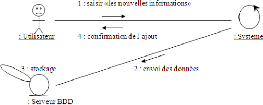

Diagramme de collaboration d'Ajout

Ce diagramme illustre la façon avec laquelle

l'opération d'ajout d'une information (nouveau patient, nouveau

garde-patient, naissance.. .etc.) s'effectue.

FIG. 2.3Diagramme de collaboration de l'ajout

Diagramme de collaboration de Suppression

Ce diagramme nous montre les déférents messages

entre les objets intervenant dans la suppression d'une donnée :

l'utilisateur choisit l'information à supprimer puis le confirme la

suppression et enfin la donnée sera supprimée au niveau de la

base de données.

FIG. 2.4Diagramme de collaboration de la suppression

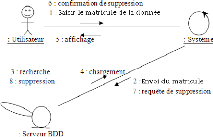

Diagramme de collaboration de Modification

Ce diagramme montre comment modifier une donnée :

l'utilisateur demande la modification en saisissant le matricule de la

donnée et le système recherche cette dernière dans la base

de données et l'affiche à l'utilisateur qui va la modifier et

l'enregistrer, le système la stocke ensuite dans la base de

données.

FIG. 2.5Diagramme de collaboration de la modification

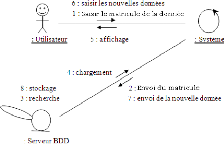

Diagramme de collaboration de Recherche

Pour la recherche (renseignement), il suffit que

l'utilisateur saisit l'une de ces informations : numéro du patient, nom

du patient ou date d'admission, dans le formulaire de recherche et le

système effectue une recherche au niveau de la base de données

pour lui afficher le résultat.

FIG. 2.6 - Diagramme de collaboration de la recherche

Diagramme de collaboration d'Impression

FIG. 2.7Diagramme de collaboration de l'impression

2.3.4 Diagramme de séquence

Il permet de décrire les scénarios de chaque

cas d'utilisation en mettant l'accent sur la chronologie des opérations

en interaction avec les objets. [GAB04] Un diagramme de séquence montre

une interaction présentée en séquence dans le temps. En

particulier, il montre aussi les objets qui participent à l'interaction

par leur "ligne de vie" et les messages qu'ils échangent

présentés en séquence dans le temps. [NK01]

Voici quelques notions de base du diagramme :[DUM08]

· Scénario : une liste d'actions qui

décrivent une interaction entre un acteur et le système.

· Interaction : un comportement qui comprend un ensemble

de messages échangés par un ensemble d'objets dans un certain

contexte pour accomplir une certaine tâche.

· Message : Un message représente une

communication unidirectionnelle entre objets qui transporte de l'information

avec l'intention de déclencher une réaction chez le

récepteur.

Les figures 2.8 à 2.13 représentent les

diagrammes de séquence des cas d'utilisation.

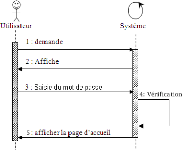

Diagramme de séquence du cas d'utilisation

"authentification"

1. l'utilisateur demande le formulaire d'authentification.

2. L'application affiche le formulaire d'authentification.

3. L'utilisateur saisit le mot de passe.

4. Le système vérifie la validité du mot de

passe.

5. L'application affiche la page d'accueil.

FIG. 2.8Diagramme de séquence du cas d'utilisation

"Authentification"

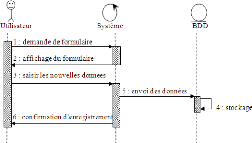

Diagramme de séquence du cas d'utilisation "Ajout"

1. L'utilisateur demande le formulaire d'ajout.

2. L'application affiche le formulaire d'ajout.

3. L'utilisateur saisit les nouvelles données.

4. L'application envoi la requête.

5. L'application stocke les données au niveau de la base

de données.

6. L'application confirme l'enregistrement.

FIG. 2.9 - Diagramme de séquence du cas d'utilisation

"Ajout"

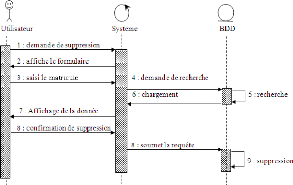

Diagramme de séquence du cas d'utilisation

"Suppression"

1. L'utilisateur demande le formulaire de suppression.

2. L'application affiche le formulaire de suppression.

3. L'utilisateur saisit le matricule de l'information à

supprimer.

4. L'application demande la recherche à la base de

données.

5. Une procédure de recherche se fera au niveau de la

base de données.

6. Chargement de la donnée à partir de la BDD

(Base De Données) vers l'application.

7. L'application affiche la donnée.

8. L'utilisateur confirme la suppression.

9. Au niveau de la BDD la donnée sera

supprimée.

FIG. 2.10 - Diagramme de séquence du cas d'utilistaion

"Suppression"

Diagramme de séquence du cas d'utilisation

"Modification"

1. L'utilisateur demande la modification.

2. L'application affiche le formulaire de modification.

3. L'utilisateur saisit le matricule de la donnée

à modifier.

4. L'application envoi le matricule de la donnée à

la BDD.

5. Une fonction de recherche se fait au niveau de la BDD.

6. La BDD charge la donnée demandé vers

l'application.

7. L'application affiche la donnée demandée

à l'utilisateur.

8. L'utilisateur saisit les nouvelles données.

9. L'application envoi les nouvelles données à la

BDD.

10. Au niveau de la BDD se fait le stockage.

11. Confirmation de la modification.

FIG. 2.11 - Diagramme de séquence du cas d'utilistaion

"Modification"

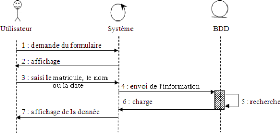

Diagramme de séquence du cas d'utilisateur "Recherche"

1. L'utilisateur demande le formulaire de renseignement.

2. L'application affiche le formulaire.

3. L'utilisateur saisit le matricule de la donnée.

4. L'application envoi le matricule de la donnée à

la BDD.

5. Une fonction de recherche se fait au niveau de la BDD.

6. La BDD charge la donnée envers l'application.

7. L'application Affiche la donnée.

FIG. 2.12 - Diagramme de séquence du cas d'utilistaion

"Recherche"

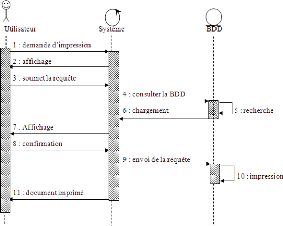

Diagramme de séquence du cas d'utilisation "Impression"

1. L'utilisateur demande l'impression.

2. L'application affiche le formulaire d'impression.

3. L'utilisateur saisit le matricule de la donnée et

soumet la requête.

4. L'application consulte la BDD.

5. Une recherche se fera au niveau de la BDD.

6. Le formulaire se fera charger à partir de la BDD.

7. L'application affiche le formulaire à

l'utilisateur.

8. L'utilisateur confirme l'impression.

9. L'application envoi la requête à la BDD.

10. La fonction d'impression se fera à partir de la base

de données.

11. Le formulaire ou le bulletin est imprimé.

FIG. 2.13Diagramme de séquence du cas d'utilistaion

"Impression"

|