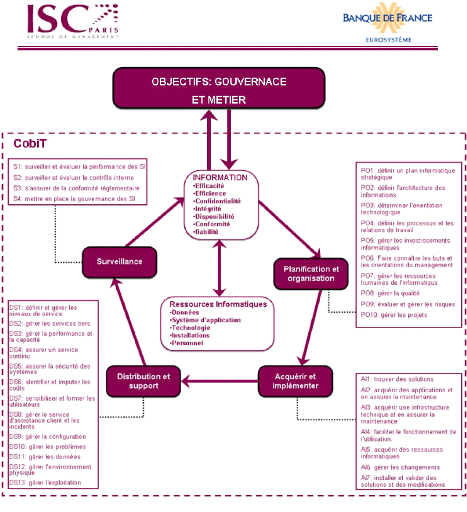

II.1.1.2. Architecture du CobiT

CobiT repose sur l'idée centrale que l'entreprise, pour

réaliser ses objectifs, a besoin d'informations. Ces informations sont

fournies par des ressources informatiques, qui doivent être

gérées par un ensemble de processus naturellement

regroupés.

CobiT regroupe 34 processus TI organisés en quatre

domaines :

· le domaine « Planification et organisation »

: 10 processus couvrant tout ce qui concerne la stratégie et les

tactiques. Ils identifient les moyens permettant à l'informatique de

contribuer le plus efficacement à la réalisation des objectifs de

l'entreprise ;

· le domaine « Acquisition et implémentation

» : 7 processus concernant la réalisation de la stratégie

informatique, l'identification, l'acquisition, le développement,

l'installation des solutions informatiques et leur intégration dans des

processus de l'organisation ;

· le domaine « Distribution et support » : 13

processus regroupant la livraison des prestations informatiques exigées

(l'exploitation, la sécurité, les plans d'urgences et la

formation) ;

· le domaine « Surveillance » : 4 processus

permettant à la direction d'évaluer la qualité et la

conformité des processus du système d'information.

Figure 6 : Architecture du CobiT1

28

À ces 34 processus correspondent 210 objectifs de

contrôle pour lesquels des pratiques de contrôle

détaillées ont été identifiées. CobiT

décrit les éléments nécessaires à la bonne

compréhension de chaque processus, précise les contrôles

à effectuer, fournit des éléments pour évaluer la

conformité aux bonnes pratiques et évaluer les risques

associés.

1 Source

www.afai.asso.fr CobiT

version 4.1

29

II.1.2. Capability Maturity Model Integration

(CMMI)

II.1.2.1. Présentation du CMMI

L'industrie logicielle a bien souvent été

pointée du doigt pour son manque de fiabilité tant sur le plan du

respect des délais que de la qualité des produits livrés.

À tel point qu'au milieu des années 80, le département de

la défense américain a lancé un appel d'offres pour

l'élaboration d'un référentiel permettant d'évaluer

la capacité de ses fournisseurs. L'université Carnegie Mellon,

reconnue à l'époque pour l'excellence de son département

informatique fût désignée pour mener ce travail et

développa plusieurs modèles :

· SE-CMM (Systems Engineering) : ingénierie

système ;

· SW-CMM (SoftWare) : développement logiciel ;

· SS-CMM (Supplier Sourcing) : gestion des fournisseurs

;

· SA-CMM (Software Acquisition) : méthodes

d'acquisition des logiciels ;

· P-CMM (People) : processus de gestion du personnel.

En 2000, la version 1.0 du CMMI est publiée par le

Software Engineering Institute (SEI) de Carnegie Mellon, cette première

version consolide l'ensemble des modèles décrit si dessus.

Aujourd'hui CMMI version 1.2 est un modèle de bonnes pratiques qui

repose sur le principe de l'amélioration continue des processus de

développement informatique de l'entreprise. Le modèle CMMI a pour

objectif la maîtrise de la qualité des produits et des services,

et par conséquent, la maîtrise des processus associés.

Pour cela, CMMI se compose de 22 domaines de processus (PA) qui

contiennent chacun :

· des pratiques génériques permettant

d'industrialiser les processus ;

· des pratiques spécifiques qui sont des buts

à atteindre en termes d'organisation et qui se définissent par

des résultats observables.

|