A. FICHE D'ANALYSE DES MOYENS HUMAINS

|

APPLICATION CSD Analyste : Etshi ko Freddy

DOMAINE :

FICHE D'ANALYSE DES MOYENS HUMAINS Date

:.../.../2009

|

|

N°

|

NOM AGENT

|

QUALIFICATION

|

GRADE

|

ANCIENNETE

|

OBSERVATION

|

|

1

|

BILOWA DELPHINE

|

Ao

|

L

|

1 an

|

Directrice

|

|

2

|

JEAN LUC

|

A1

|

|

1 an

|

|

|

3

|

MODESTE BUKASA

|

A2

|

|

1an

|

|

|

4

|

SOPHI TUBENSELA

|

A1

|

K

|

3 ans

|

Chef de service

PSA

|

|

5

|

HYPOLITE KALALA

|

Ao

|

|

3 ans

|

Chef de service

technique (Staff)

|

|

6

|

TSHISEKEDI

|

Ao

|

|

2 ans

|

|

|

7

|

NYONGA MPOYI

|

Ao

|

K

|

1 an

|

|

|

8

|

BILONDA

|

A2

|

|

1an

|

|

|

9

|

BENOIT MUAMBA

|

A1

|

L

|

4 ans

|

Chef de SCP

|

|

10

|

TSHIALA PASCALINE

|

A1

|

|

2 ans

|

|

|

11

|

ALEX KANDE

|

Ao

|

L

|

3 ans

|

|

N.B : L : cadre de la societe K : Agents de

maitrise

B. MOYEN DE TRAITEMENT MATERIEL

C'est l'ensemble des elements physiques employes pour

le traitement de l'information. Notons malgre la presence de l'outil

informatique le traitement est encore manuel car, tout traitement de

l'information se fait a la main. Voici ci=dessous les quelques differents

materiels utilises pour le traitement de l'information.

01

SCP PSA DIRECTION STAFF

01

TTT01

02

TTT02

03

02

04

01

TTT03

04

04

03

05

04

TTT04

04

01

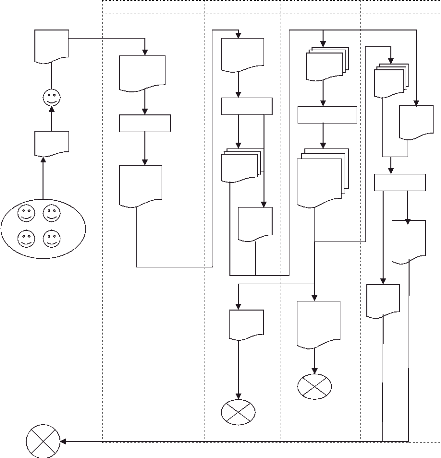

3.2.8. ETUDE DU SCHEMA DE CIRCULATION DES

INFORMATIONS

Nous allons montrer a ce niveau comment sont traitees

les informations a travers les postes et departements concernes. Cette etude

montre le circuit indispensable que doit suivre un document.

Pour ce faire, etablissons un schema de circulations

composees des colonnes ou se trouvent les postes/postes. C'est le diagramme

POSTES/POSTES

3.3. CRITIQUE DE L'EXISTANT, RECENSEMENT DES ROBLEMES ET

PROPOSITIONS DES SOLUTIONS

Ici, il s'agit de la s ynthèse de tous les

travails effectués au niveau de l'analyse de l'existant. Ainsi, la

critique ou le diagnostic de l'existant permettra de recenser les points forts

et faibles du s ystème actuel. 21

3.3.1. RECENSEMENT DES PROBLEMES.

Après une analyse fructueuse, voici les

éléments constatés qui rendent le s ystème

inefficace et entraine des difficultés dans la détection et la

prise en charge de couches sociales défavorisées :

· Malgré la présence de l'outil

informatique, tous les travaux de ce domaine sont réalisés

manuellement ce qui prouve que cet outil n'est pas bien utilisé

;

· Perte fréquente des informations

;

· Manque d'archives au sein de l'institution

;

· Nombre croissant des associations et augmentation

des membres ;

· Insuffisance des mo yens techniques pour le

traitement et la diffusion de l'information aux utilisateurs de ce s

ystème.

3.3.2. PROPOSITIONS DE SOLUTIONS A)

Solutions manuelles

Nous félicitons leur visite sur terrain pour

voir exactement si les associations font ce qu'on leur a demandé. Aussi

que leur appui ne doit pas se limiter seulement pour les chrétiens

catholiques,

A) Solutions informatique

Vu la complexité et le volume de l'information

a traitée nous leur proposons aussi une solution informatique qui peut

les aider a améliorer leurs travail, cette solution est fiable, car elle

tient compte de l'intérêt général, présentant

plus d'avantage par rapport aux autres. Le type de s ystème informatique

adopté a cette situation est un s ystème informatique qui

s'effectue au niveau de chaque poste de travail, les ordinateurs sont

indépendants les uns des autres donc ne sont pas en réseau

informatique.

3.3.3. EVALUATION DE LA SOLUTION

La solution proposée apportera une

légère modification des tiches, changement d'activité des

agents travaillants dans les postes de travail concernées par

l'application. Les agents concernés doivent suivre une petite formation

pour l'utilisation des équipements informatiques et logiciels

installés dans ce domaine

21 NVIBUDULU, Méthode

d'Analyse Informatique, coursG2 Info. 2008

|