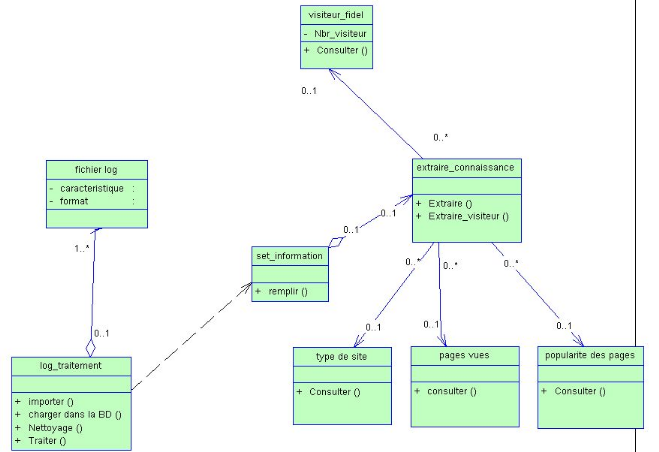

3.2- Diagramme de classe :

Le diagramme des classes est

généralement considéré comme le plus important dans

un développement orienté objet. Il représente

l'architecture conceptuelle du système : il décrit les classes

que le système utilise, ainsi que leurs liens, que ceux-ci

représentent un emboîtage conceptuel (héritage) ou une

relation organique (agrégation).

Le diagramme des classes déduit à partir

du diagramme des cas d'utilisation est illustré par la figure ci-dessous

Ce diagramme comporte huit classes, avec leurs propres attributs et

méthodes, reliées entre elles par des

associations. Ces classes sont nommées ainsi :

Fichier log : cette classe comporte

comme attributs : caracteristique, format, Elle représente une

classe-mère.

Log _traitement : cette classe ne

comporte pas des attributs ainsi que des méthodes telles que:

importer, charger dans la BD, nettoyage, traiter.

Set_information : cette classe ne

comporte qu'une méthode : remplir.

Extraire_connaissance : cette classe

comporte deux méthodes :

Extraire, extraire_visiteur, c'est une classe mère des

classes suivantes :

Visiteur_fidel, type de site, pages vues, popularite des

pages.

Visiteur_fidel : cette classe comporte

un seul attribut : Nbr_visiteur en plus une méthode :

consulter.

Type de site, Pages vues, Popularité des

pages : cette classe comporte une seule méthode :

consulter.

Figure 14 :

Diagramme de classe

Conclusion :

Ce chapitre intitulé « étude conceptuelle

» a décrit l'étape la plus importante du cycle de

vie du logiciel et nous a permis de couvrir tous les cas

d'utilisation concernant l'utilisation de notre présent analyseur de

fichiers « log » et de définir les besoins non fonctionnels

à prendre en considération afin de satisfaire les utilisateurs.

|