Partie pratique :

Chapitre 4 : Analyse et spécification des

besoins

Introduction :

Dans ce chapitre, nous abordons la

phase d'analyse et spécification des besoins. Ainsi, nous

présentons les besoins fonctionnels et non

fonctionnels de notre application. Nous utilisons

le langage UML comme un moyen simple et

compréhensible afin de décrire les principaux cas

d'utilisation.

1 -Besoins fonctionnels :

Cette partie décrit les exigences que le système

doit satisfaire d'une façon informelle.

Les fonctionnalités qu'on se propose de fournir dans

notre logiciel sont les suivantes :

? Générer des statistiques relatives aux

connexions Internet. Ces statistiques concernent

particulièrement :

· Les sites web les plus visités avec des

informations relatives aux nombres de visites,

· le pourcentage des visiteurs par semaine, par mois

et par an.

· le pourcentage des navigateurs les plus

utilisés...etc.

? Assurer une navigation entre les statistiques suivant

certaines relations qui peuvent

exister entre elles.

2 - Besoins non fonctionnels :

? L'application doit présenter des interfaces

conviviales et ergonomiques afin de faciliter l'utilisation de l'application

par un utilisateur qu'il soit spécialiste ou non.

-Afin de mieux comprendre les fonctionnalités de notre

outil nous présentons les diagrammes

de cas d'utilisations et diagramme de classe qui nous jugeons

les plus représentatifs.

3. Analyse du problème et conception de la

solution méthode UML :

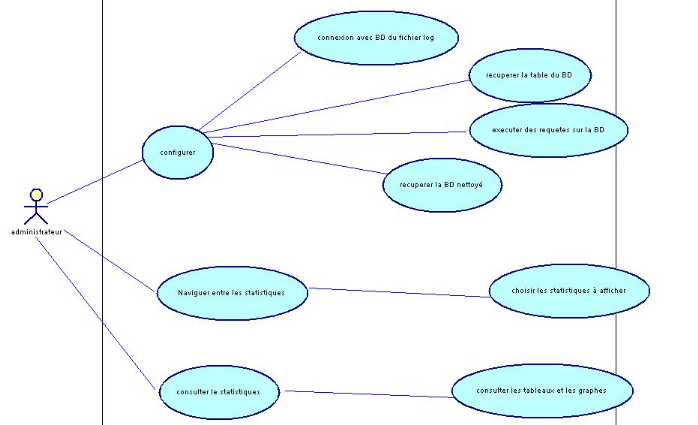

3-1. Diagramme de cas

d'utilisation :

Le diagramme de cas d'utilisation représente la

structure des grandes fonctionnalités nécessaires aux

utilisateurs du système. C'est le premier diagramme du modèle

UML, celui

où s'assure la relation entre l'utilisateur et les

objets que le système met en oeuvre.

Dans cette étape, il s'agira de structurer les

besoins des utilisateurs et les objectifs correspondants.

Figure 13 : Diagramme cas d'utilisation.

Le diagramme élaboré après l'étude

des spécifications est représenté par la figure figure13

ci-dessous. Sur ce diagramme, on s'aperçoit qu'il existe essentiellement

acteur

Principale dans le système:

· L'administrateur :

c'est l'utilisateur qui possède tous les privilèges et un

accès total au système.

Dans ce qui suit, nous présentons un formalisme semi

formel de spécification des besoins de

notre système, à l'aide des diagrammes de cas

d'utilisation [figure13] accompagnés par

une explication textuelle de ses principaux cas

d'utilisation

? Le cas d'utilisation « Configuration

» :

L'administrateur peut communiquer à l'outil un fichier

« log ». Ce dernier l'intercepte, l'analyse, le convertit dans un

format générique et le stocke sous ce format dans une base de

données et ensuite faire un nettoyage sur la base de donnée a

l'aide d'un ensemble des requêtes puis on sorte par une autre base de

donnée nettoyée.

? Le cas d'utilisation « Editer rapport

» :

L'administrateur peut introduire directement ou au fur et

à mesure de la navigation les

différentes statistiques.

? Le cas d'utilisation «Naviguer entre les

statistiques » :

L'administrateur peut naviguer aisément entre les

différentes statistiques ; un scénario

possible consiste à explorer les statistiques

relatives aux sites les plus visités...etc.

? Le cas d'utilisation «Consulter tableaux de

statistiques » :

L'administrateur peut visualiser les statistiques

correspondantes sous formes tabulaire et

graphiques.

-Et pout l'utilisateur, il fait seulement la consultation des

tableaux et la visualisation

des statistiques.

|