1.4.2- Web Structure Mining (WSM)

Il s'agit d'une analyse de la structure du Web i.e. de

l'architecture et des liens qui existent entre les différents sites.

L'analyse des chemins parcourus permet, par exemple, de déterminer

combien de pages consultent les internautes en moyenne et ainsi d'adapter

l'arborescence du site pour que les pages les plus recherchées soient

dans les premières pages du site. De même, la recherche des

associations entre les pages consultées permet d'améliorer

l'ergonomie du site par création de nouveaux liens.

1.4.3- Web Usage Mining (WUM)

Cette dernière branche du Web Mining consiste à

analyser le comportement de l'utilisateur à travers sa navigation,

notamment l'ensemble des clics effectués sur le site (on parle d'analyse

du clickstream). Cette approche permet de mesurer l'audience et la performance

d'un site Web (combien de temps passé par page, combien de visites,

à quel moment, qui est l'utilisateur, quelle est la fréquence de

ses consultations,..). L'intérêt du WUM est d'enrichir les sources

de données de l'entreprise (bases de données clients, bases

marketing,...) par les données brutes du clickstream afin d'affiner les

profils clients ainsi que les modèles comportementaux.

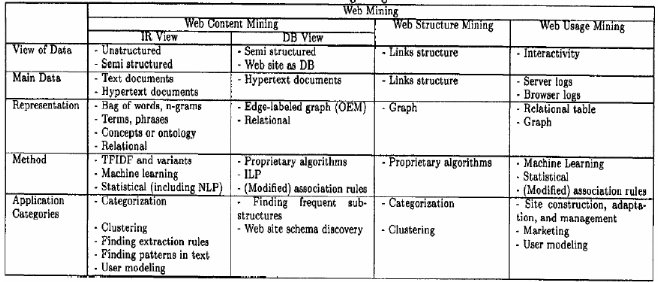

1.4.4- Comparaison des trois catégories du Web

Mining :

Figure 3 : Comparaison des trois

catégories du Web Mining .

|