7.5.2. Contrôle de débit basé

récepteur

La technique d'adaptation de débit basée source

souffre en matière de performance en raison des différents

besoins des récepteurs en matière de bande passante.

L'hétérogénéité de l'environnement

réseau empêche la source de transmettre les données avec un

seul débit. En dehors de cela il n'y a pas de techniques vraiment

acceptables pour déterminer la capacité du réseau et la

façon qui permet de trouver le débit approprié.

Différentes approches utilisant le contrôle de débit

basé récepteur ont été proposées. La plus

populaire de ces approches est celle qui combine un algorithme de compression

multicouche avec un système de transmission multicast. Les

récepteurs définissent implicitement les arbres de distribution

de multidiffusion simplement en exprimant leur intérêt à

recevoir des flux bien définie. Ainsi, il n'y a aucune signalisation

explicite entre les récepteurs et les routeurs ou entre les

récepteurs et la source.

Comme dans le contrôle de débit basé

source, nous classons les protocoles et les mécanismes de contrôle

de débit basés récepteur existants en deux

catégories : les approches basées sur le sondage et les approches

basées sur des équations. Dans l'approche basée sonde le

récepteur choisit le niveau optimal de souscription et ajoute des

couches en joignant les groupes de multidiffusion correspondants jusqu'à

ce que la

72

Chapitre II : Etat de l'art

congestion se produise. Ensuite, il recule d'un point de

fonctionnement afin de soulager le goulot d'étranglement. D'autre part,

dans l'approche basée équation du récepteur, il estime la

bande passante disponible puis décide d'adhérer ou de disjoindre

un groupe de multidiffusion.

Les solutions basées récepteur peuvent

être classées elles-mêmes en deux catégories : Des

solutions agnostiques et non agnostiques. Du coté récepteur, les

solutions de streaming adaptatif qui adaptent le débit peuvent soit

interagir avec les utilisateurs et donc entrer dans la classe agnostique soit

fonctionner dépendamment des utilisateurs et entrer dans la classe non

agnostique.

7.5.2.1. Techniques non agnostiques

7.5.2.1.1. Receiver-driven Layered Multicast (RLM)

[7]

Le protocole RLM fonctionne dans le modèle IP actuel.

Il utilise les techniques du meilleur effort (best-effort) de livraison

multipoints de paquets, l'efficacité de la livraison multidiffusion d'IP

et de la communication orientée groupe. Dans le protocole RLM, la source

encode son signal en plusieurs couches et transmet chaque couche sur un groupe

de multidiffusion distincte. Les récepteurs peuvent rejoindre ou quitter

un groupe en fonction de sa capacité : si la congestion se produit alors

déposer une couche ou si une capacité de réserve

supplémentaire existe alors ajoutez une couche. Le récepteur

recherche le niveau optimal de souscription et selon ce schéma il ajoute

des couches jusqu'à ce que la congestion se produise.

Le récepteur doit déterminer son niveau

d'abonnement actuel. Si une congestion se produit alors l'abonnement est trop

élevé. Cela est facile à détecter car la congestion

est exprimée explicitement dans le flux de données par la perte

de paquets ou par la dégradation de la qualité de transmission.

D'autre part, lorsque l'abonnement est trop bas, il n'y a pas de signal

équivalent. La façon de régler ce problème est

d'ajouter des couches spontanément à des moments bien choisis. Si

l'ajout de couches provoque la congestion du récepteur, il diminue

rapidement les couches de placement. Si aucune congestion n'est

détectée alors le récepteur s'approche d'un pas

supplémentaire vers le point de fonctionnement optimal.

Les chercheurs ont évalué le protocole RLM sur

des scénarios simples et ils n'ont considéré que

l'interaction inter-RLM. Ils ont constaté que RLM peut entraîner

une forte iniquité inter-RLM.

7.5.2.1.2. Layered Video Multicast Retransmission (LVMR)

[8]

Le protocole LVMR s'appuie sur un système de

distribution de vidéo qui utilise un codage en couches sur Internet. Il

aborde les problèmes de la congestion et de

l'hétérogénéité du réseau en

utilisant des techniques de codage en couches de la vidéo.

73

Chapitre II : Etat de l'art

Dans ce contexte, il permet à chaque récepteur

de souscrire à un sous-réseau des couches de vidéo en

fonction de sa puissance de traitement et de la disponibilité de la

bande passante réseau. Les deux contributions clés du protocole

sont les suivants :

(i) l'amélioration de la qualité de

réception dans chaque couche en retransmettant les paquets perdus,

détermination d'une limite supérieure de temps de

récupération et l'ajout d'un point de restauration qui permettra

au système de faire un maximum de retransmissions avec succès,

(ii) l'adaptation à la congestion ainsi qu'à

l'hétérogénéité du réseau en

utilisant un mécanisme de contrôle de débit

hiérarchique.

Contrairement aux techniques de contrôle de débit

existantes basées-expéditeur et basées-récepteur,

pour lesquelles l'ensemble des informations sur la congestion du réseau

est soit disponible à l'expéditeur (en approche basée

expéditeur) ou reproduit au niveau des récepteurs (dans

l'approche basée récepteur), le mécanisme

hiérarchique de contrôle de débit distribue l'information

entre l'expéditeur, les récepteurs et les agents du

réseau. Par exemple, les récepteurs peuvent demander les paquets

perdus aux voisins (récepteurs désignés DR), de telle

sorte que chaque entité conserve uniquement les informations pertinentes

pour elle-même. En plus de cela, l'approche hiérarchique permet de

prendre des décisions intelligentes en termes de réalisation

d'expériences simultanées et de choisir l'une des nombreuses

expériences possibles à tout instant basée sur un minimum

d'information à propos des agents du réseau.

Le protocole LVMR peut être déployé

immédiatement sur le réseau, en raison du fait qu'il ne

dépend d'aucun mécanisme de qualité de service ou d'autres

composants dans le réseau. D'autre part le protocole LVMR montre une

évolutivité limitée. Les voisins ne sont pas

nécessairement tout le temps disponibles pour partager les informations

entre les récepteurs vidéo.

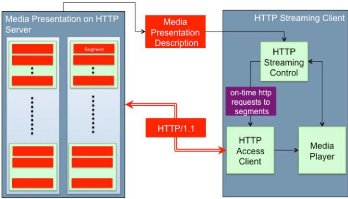

7.5.2.1.3. 3GP Dynamic Adaptive Streaming over HTTP

(3GP-DASH) [9]

Depuis la version 10, le service Adaptive 3GPP streaming HTTP

est appelé 3GP-DASH après une activité de normalisation

3GPP SA4. La figure 22 montres le principe de la spécification

3GP-DASH.Cette spécification fournit :

? Une définition normative de la présentation

des médias. Avec cette définition

la présentation des médias est définie

comme un ensemble structuré de données qui est accessible au

client DASH à travers la description des présentations des

médias.

? Une définition normative des formats d'un segment. Un

segment est défini

comme une unité de données intégrante

d'une présentation multimédia qui peut être

référencé uniquement par une URL HTTP (probablement

restreinte par une plage d'octets).

Chapitre II : Etat de l'art

74

? Une définition normative du protocole de livraison

utilisé pour la livraison des

segments, à savoir HTTP / 1.1.

? Une description informative sur la façon dont un

client DASH peut utiliser les

informations fournies pour établir un service de

streaming pour l'utilisateur.

Figure 22 : Architecture 3GPP-DASH

3GPP-DASH est défini sur deux niveaux :

a) un cadre générique pour les services streaming

adaptatifs dynamiques indépendant du format d'encapsulation de

données pour les segments des médias.

b) Une instanciation spécifique de ce framework avec le

format de fichier multimédia de base 3GPP / ISO en spécifiant les

formats de segment, en partie en se référant aux formats TS

26,244.

Cette approche rend le framework défini par le 3GPP

extensible pour tous les autres formats de segments, des codecs et des

solutions DRM.

3GP-DASH prend en charge plusieurs services, entre autres :

? Le streaming à la demande.

? La télévision linéaire, y

compris la diffusion de médias en direct.

? L'option « Time shift visualisation

» avec les fonctionnalités réseau

d'enregistrement vidéo personnel (PVR).

Des traitements spécifiques ont été

ajoutés durant la conception de 3GPP-DASH, tel que le fait que le

réseau peut être déployé sur des serveurs HTTP

standard et que les

75

Chapitre II : Etat de l'art

distributions peuvent être fournies par des

infrastructures Web réguliers comme les CDN basées HTTP. La

spécification laisse aussi place pour les différentes options de

déploiement serveur/côté-réseau ainsi que pour les

implémentations client optimisé.

La spécification définit également des

dispositions pour soutenir des fonctionnalités telles que :

- La sélection initiale du client

et/ou la représentation du contenu pour un

utilisateur-spécifique.

- L'adaptation dynamique du contenu

déjà lu afin de réagir aux changements

environnementaux tels que la bande passante ou la puissance de

traitement.

- Des modes, tels que la recherche, l'avance

rapide ou le rembobinage.

- L'insertion de la publicité

pré-codé ou d'autres contenus d'une manière simple

dans les services à-la-demande et les services de

streaming en direct.

- La délivrance efficace de plusieurs

langues et pistes audio.

- La protection du contenu et la

sécurité de transports.

7.5.2.2. Techniques agnostiques

7.5.2.2.1. Approche de l'environnement

contrôlé (AEC) [10]

L'approche de l'environnement contrôlé est

basée sur l'idée de l'environnement de test en laboratoire, qui

est spécialement conçu pour fixer les facteurs environnementaux

pouvant influencer les expériences de visualisations des utilisateurs.

Télécommunications Internationale

Union-télécommunications (UIT-T) [3] définit les

recommandations qu'il faut tenir en compte pour lancer un bon test de

laboratoire, elle décrit aussi les critères de sélection

des participants qui effectuent le test. La recommandation UIT-T [11] a fourni

les lignes directrices pour effectuer des essais subjectifs dans un

environnement contrôlé, y compris la sélection des

participants qui représentent les utilisateurs d'un service. En effet,

pour obtenir une notation subjective selon la recommandation ITU-T [12], les

participants devraient être des non-experts, dans le sens où ils

ne devraient pas être directement concernés par l'image ou la

qualité de la vidéo dans le cadre de leur travail normal. Cette

approche présente les avantages suivants :

- L'environnement de test est totalement sous

contrôle.

- La facilité d'observer l'influence

d'un paramètre.

- La liberté de choisir des participants

qui appartiennent à différentes

professions, groupe d'âge, etc.

L'approche de l'environnement contrôlé a aussi

quelques limitations pour évaluer la performance de la QoE, à

savoir :

Chapitre II : Etat de l'art

76

? Le critère de temps.

? Le nombre de participants qui sont

prêts à passer du temps pour le test dans le

laboratoire et exprimer leur perception de la qualité pour

le service vidéo est limitée.

? Acheter les équipements

spéciaux et les appareils qui permettent d'effectuer le

test rend cette approche très coûteuse.

? Il est difficile de trouver une configuration

de l'environnement de test

laboratoire qui ressemble à l'environnement du monde

réel.

|