II.6.2.2.4. Le filtrage applicatif

Le filtrage applicatif permet de filtrer les communications

application par application. Le filtrage applicatif opère donc au niveau

7 « Couche application » du modèle OSI,

Contrairement au filtrage de paquets simple « Niveau

4 ». Le filtrage applicatif suppose donc une connaissance des

protocoles utilisés par chaque application.

Le filtrage applicatif permet, comme son nom l'indique, de

filtrer les communications application par application. Le filtrage applicatif

suppose donc une bonne connaissance des applications présentes sur le

réseau, et notamment de la manière dont elle structure les

données échangées (ports, etc.).

Un firewall effectuant un filtrage applicatif est

appelé généralement « passerelle

applicative » ou « proxy », car il sert de relais

entre deux réseaux en s'interposant et en effectuant une validation fine

du contenu des paquets échangés. Le proxy représente donc

un intermédiaire entre les machines du réseau interne et le

réseau externe, subissant les attaques à leur place. De plus, le

filtrage applicatif permet la destruction des en-têtes

précédent le message applicatif, ce qui permet de fournir un

niveau de sécurité supplémentaire.

Il s'agit d'un dispositif performant, assurant une bonne

protection du réseau, pour peu qu'il soit correctement

administré. En contrepartie, une analyse fine des données

applicatives requiert une grande puissance de calcul et se traduit donc souvent

par un ralentissement des communications, chaque paquet devant être

finement analysé.

Par ailleurs, le proxy doit nécessairement être

en mesure d'interpréter une vaste gamme de protocoles et de

connaître les failles afférentes pour être efficace.

Limites du filtrage applicatif

Le premier problème qui se pose est la finesse du filtrage

réalisé par le proxy. Il ets extrêmement difficile de

pouvoir réaliser un filtrage qui ne laisse rien passer, vu le nombre de

protocoles de niveau 7. En outre le fait de devoir connaître les

règles protocolaires de chaque protocole filtré pose des

problèmes d'adaptabilité à de nouveaux protocoles ou des

protocoles maison.

Mais il est indéniable que le filtrage applicatif apporte

plus de sécurité que le filtrage de paquets par état, mais

cela se paie en performance. Ce qui exclut l'utilisation d'une technologie 100

% proxy pour les réseaux à gros trafic au jour d'aujourd'hui.

Néanmoins d'ici quelques années, le problème technologique

sera sans doute résolu.

Enfin, un tel système peut potentiellement comporter une

vulnérabilité dans la mesure où il interprète les

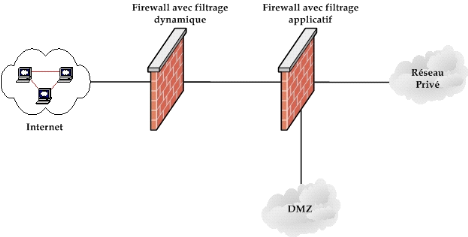

requêtes qui transitent par son biais. Ainsi, il est recommandé de

dissocier le pare-feu (dynamique ou non) du proxy tel que montré dans la

Figure 4, afin de limiter les risques de compromission.

Figure 6 : Choix des

Firewalls dans une architecture réseau

|