II.6.2.2.2. Limites de filtrage de paquets

Le premier problème vient du fait que l'administrateur

réseau est rapidement contraint à autoriser un trop grand nombre

d'accès, pour que le Firewall offre une réelle protection. Par

exemple, pour autoriser les connexions à internet à partir du

réseau privé, l'administrateur devra accepter toutes les

connexions TCP provenant de l'internet avec un port supérieur à

1024. Ce qui laisse beaucoup de choix à un éventuel pirate.

Il est à noter que de définir des ACL sur des

routeurs haut de gamme n'est pas sans répercussion sur le débit

lui-même. Enfin, ce type de filtrage ne résiste pas à

certaines attaques de type IP Spoofing ou IP Flooding, la mutilation de paquets

ou encore certaines attaques de type DOS. Ceci est vrai sauf dans le cadre des

routeurs fonctionnant en mode distribué. Ceci permettant de gérer

les ACL directement sur les interfaces sans remonter à la carte de

traitement central. Les performances impactées par les ACL sont alors

quasi nulles.

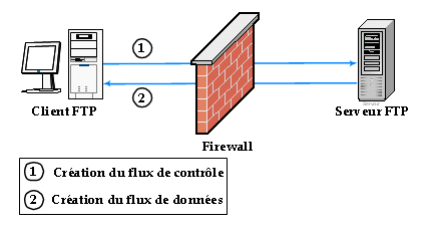

II.6.2.2.3. Le filtrage dynamique

Le filtrage simple de paquets ne s'attache qu'à

examiner les paquets IP indépendamment les uns des autres, ce qui

correspond au niveau 3 du modèle OSI. Or, la plupart des connexions

reposent sur le protocole TCP, qui gère la notion de session, afin

d'assurer le bon déroulement des échanges. D'autre part, de

nombreux services (le FTP par exemple) initient une connexion sur un port

statique, mais ouvrent dynamiquement (c'est-à-dire de manière

aléatoire) un port afin d'établir une session entre la machine

faisant office de serveur et la machine cliente. La figure suivante illustre

l'échange entre un Client et un Serveur FTP.

Figure 5 :

Etablissement de la connexion entre un client et serveur FTP en passant par

un Firewall

Ainsi, il est impossible avec un filtrage simple de paquets de

prévoir les ports à laisser passer ou à interdire. Pour y

remédier, le système de filtrage dynamique de

paquets est basé sur l'inspection des couches 3 et 4 du

modèle OSI, permettant d'effectuer un suivi des transactions entre le

client et le serveur. Le terme anglo-saxon est « Stateful

inspection » ou

« Statefulpacketfiltering », qui se

traduit en « filtrage de paquets avec état ».

Un dispositif pare-feu de type « Stateful

inspection » est ainsi capable d'assurer un suivi des

échanges, c'est-à-dire de tenir compte de l'état des

anciens paquets pour appliquer les règles de filtrage. De cette

manière, à partir du moment où une machine

autorisée initie une connexion à une machine située de

l'autre côté du pare-feu; l'ensemble des paquets transitant dans

le cadre de cette connexion seront implicitement acceptés par le

pare-feu.

Si le filtrage dynamique est plus performant que le filtrage

de paquets basique, il ne protège pas pour autant de l'exploitation des

failles applicatives, liées aux vulnérabilités des

applications. Or ces vulnérabilités représentent la part

la plus importante des risques en termes de sécurité.

Limites du filtrage dynamique

Tout d'abord, il convient de s'assurer que les deux techniques

sont bien implémentées par les Firewalls, car certains

constructeurs ne l'implémentent pas toujours correctement. Ensuite une

fois l'accès à un service a été autorisé, il

n'y a aucun contrôle effectué sur les enquêtes et

réponses des clients et serveurs. Un serveur http pourra donc être

attaqué impunément.

Enfin les protocoles maisons utilisant plusieurs flux de

données ne passeront pas, puisque le système de filtrage

dynamique n'aura pas connaissance du protocole.

|