1.3.3 AUTRES TYPES DE MEMOIRES

La RAM-disque et la mémoire virtuelle sont deux autres

types importants de mémoires.

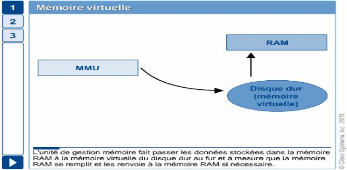

1) Mémoire virtuelle - fichier d'échange

ou fichier de pages sur

disque

La mémoire virtuelle est une mémoire qui n'est

pas ce qu'elle parait être. L'espace du lecteur de disque dur est

manipulé afin de ressembler à la RAM. La combinaison de

mémoire virtuelle et de mémoire physique donne l'impression que

la quantité de mémoire disponible est supérieure à

la quantité réelle. La mémoire virtuelle est à la

base du multitâche dans Windows 9x. Sans elle, il serait

quasiment impossible d'utiliser la plus grande partie des logiciels disponibles

aujourd'hui. Windows 3x et 9ximplémentent tous deux de

la mémoire virtuelle dans des fichiers appelés fichiers

d'échange (fichier swap).

Des logiciels appelés gestionnaires de mémoire

ou unités de gestion de mémoire (MMU)

créent de la mémoire virtuelle en échangeant des

fichiers entre la RAM et le lecteur de disque dur.

Cette technique de gestion de la mémoire crée

davantage de mémoire disponible pour les applications du

système.

Figure: 1.14 Mémoire virtuelle

Source : François YAND KISENGH, cours de système

d'exploitation 1, G2

informatique de gestion 2017-2018 ISP/MJM

REMARQUE :

Comme le disque dur est plus lent que la RAM normale, une

réduction globale de la vitesse se produit lors des opérations en

mémoire virtuelle. En fait, la mémoire virtuelle est le

modèle de mémoire le plus lent.

D'autres situations de conflits se produisent lorsque

plusieurs routines résidentes tentent d'accéder au même

espace ou à la même adresse de

20

1.3.4 CONFLITS DE MEMOIRE

Plusieurs évènements peuvent provoquer un conflit

de mémoire :

Par exemple, deux gestionnaires de mémoire fonctionnant en

même temps, tels que ceux d'un fabricant tiers et ceux fournis par

MS-DOS.

De nombreux outils de diagnostic, tels que l'utilitaire Microsoft

Diagnostics (MSD), peuvent aider à identifier les problèmes de ce

type.

Les conflits de mémoire peuvent entrainer des pannes de

protection générale (GPF).

Figure: 1.15 Panne de protection générale

Source : François YAND KISENGH, cours de système

d'exploitation 1, G2

informatique de gestion 2017-2018 ISP/MJM

La figure présente un exemple de GPF, également

appelé « écran bleu de la mort ». Il indique qu'une

erreur est intervenue et affiche les choix disponibles à l'utilisateur.

Généralement, la meilleure solution est de redémarrer le

système.

Les pannes GPF ont été introduites dans le

système d'exploitation 16 bits Windows 3.x utilisé par les

applications Windows 16. Une panne GPF intervient généralement

lorsqu'une application tente de violer l'intégrité du

système de l'une des façons suivantes :

V' En essayant d'utiliser une adresse ou un espace

mémoire utilisés par une autre application ;

V' En essayant d'interagir avec un pilote de

périphérique défectueux ; V' En essayant

d'accéder directement au matériel du système.

21

mémoire supérieure simultanément. Une

panne GPF se manifeste généralement par un système ou une

application qui ne répond pas

Figure: 1.16 Exemple de message d'erreur

Message d'erreur généré lorsque survient

une panne GPF. Il est recommandé de laisser les utilitaires de

diagnostic traiter les conflits de ce type.

Source : François YAND KISENGH, cours de système

d'exploitation 1, G2

informatique de gestion 2017-2018 ISP/MJM

Lorsque les applications en conflit sont identifiées,

il est possible de résoudre le problème en affectant de nouveau

les différentes zones de mémoire à l'aide des divers

outils de gestion et d'optimisation de mémoire décrits plus haut

dans cette partie du travail.

|