Chapitre 4 : Attaque par inondation (Flooding) dans

les réseaux AD HOC.

6.4. Les auteurs [50],

expliquent la nouvelle attaque DOS, appelé Ad Hoc Flooding

attaque peut entraîner un déni de service lorsqu'il est

utilisé contre les protocoles à la demande de routage pour les

réseaux mobiles Ad Hoc, L'intrus diffuse masse Route Demande de paquets

pour épuiser la bande passante de communication et les ressources des

noeuds de sorte que la communication entre les noeuds valides ne peut

être maintenue. Le paquet injecté est un paquet de faux. Le noeud

attaquant met sa propre valeur définie dans le paquet RREQ afin de

rendre cette attaque plus dangereuse.

Le Flooding RREQ dans l'ensemble du réseau va consommer

beaucoup de ressources du réseau. Pour réduire la congestion dans

un réseau, le protocole AODV adopte la méthode suivante : Il

limite le nombre de messages, provenant d'un noeud à RREQ_RATELIMIT

messages RREQ par seconde. Après la diffusion d'un RREQ, un noeud attend

un RREP. Si une route n'est pas reçue dans aller-retour millisecondes,

le noeud peut essayer à nouveau de découvrir une route en

diffusant une autre RREQ, jusqu'un maximum de temps de nouvelle tentative

à la valeur maximum TTL. Dans l'attaque de Flooding, le noeud d'attaque

viole les règles ci-dessus pour épuiser la ressource

réseau.

Tout d'abord, l'attaquant choisit de nombreuses adresses IP

qui sont pas dans le réseau, si l'attaquant connaît le champ

d'adresse IP dans les réseaux. Étant donné qu'aucun des

noeuds ne peut répondre à des paquets RREP pour ces RREQ, le

chemin inverse dans la table de routage du noeud sera conservé plus

longtemps. L'attaquant peut sélectionner des adresses IP

aléatoires si elle ne connaît pas la portée des adresses

IP.

Deuxièmement, l'attaquant provient successivement des

messages masse RREQ pour ces adresses IP vides. L'attaquant tente d'envoyer

RREQ excessive sans tenir compte de la limite de demande de taux par seconde.

L'attaquant renverra les paquets RREQ sans attendre le RREP ou temps

aller-retour, si elle utilise ces adresses IP. Le TTL de RREQ est

configuré pour un maximum sans utiliser l'expansion méthode de

recherche de l'anneau. Dans les attaques des Flooding, l'ensemble du

réseau sera pleine de paquets RREQ que l'attaquant envoie. La largeur de

bande de communication est vidée par les paquets RREQ inondées et

les ressources des noeuds sont épuisées en même temps. Par

exemple, le stockage de la table de routage est limité. Si les paquets

RREQ masse arrivent à un noeud dans un court intervalle de temps, le

stockage de table de routage dans le noeud sera épuisé, de sorte

que le noeud ne serait pas en mesure de recevoir de nouveaux paquets RREQ. En

conséquence, un des noeuds légitimes ne seront pas en mesure de

mettre en place des chemins pour envoyer des données.

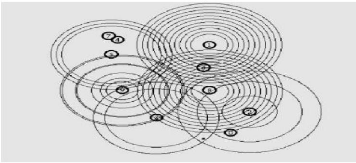

La figure 4.11 montre un exemple de l'attaque d'Inondation par

RREQ. Noeud de 8 est un attaquant et inonde RREQ masse des

paquets sur les réseaux de sorte que les autres noeuds ne peuvent pas

créer des chemins entre eux.

Figure 4.11 : L'attaque de Flooding.

[50]

L'IMPACT DES ATTAQUES SUR LA FIABILITE DE ROUTAGE DANS

LES RESEAUX AD HOC 61

|