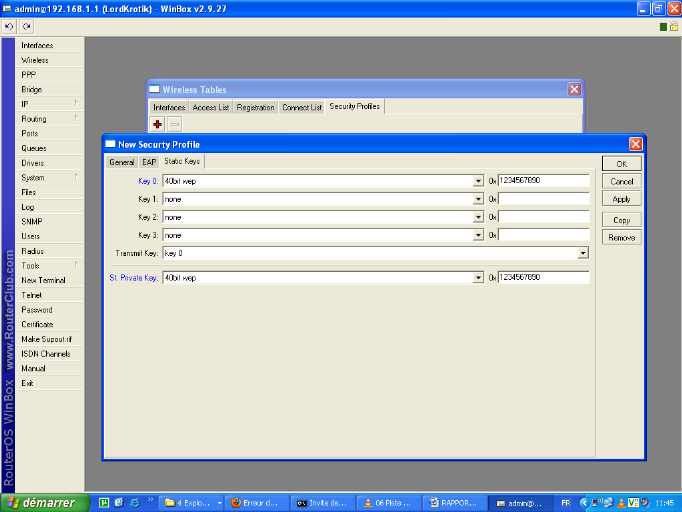

FIGURE 32: Figure de cryptage de

la clé WEP

ü Entrer ensuite la clé et cliquez sur

ok

FIGURE

33: Choix de la clé WEP

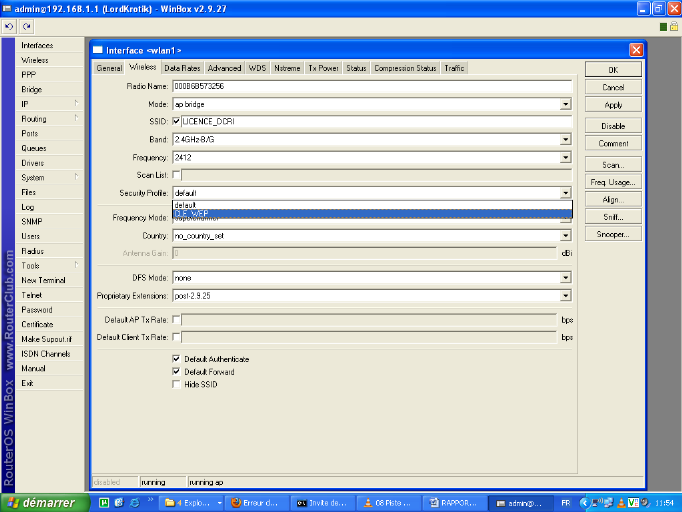

ü Sélectionnez le profile de

sécurité précédemment en revenant dans le menu de

configuration de l'interface wlan1 et valider.

FIGURE 34: Application de la

clé WEP au profil de sécurité

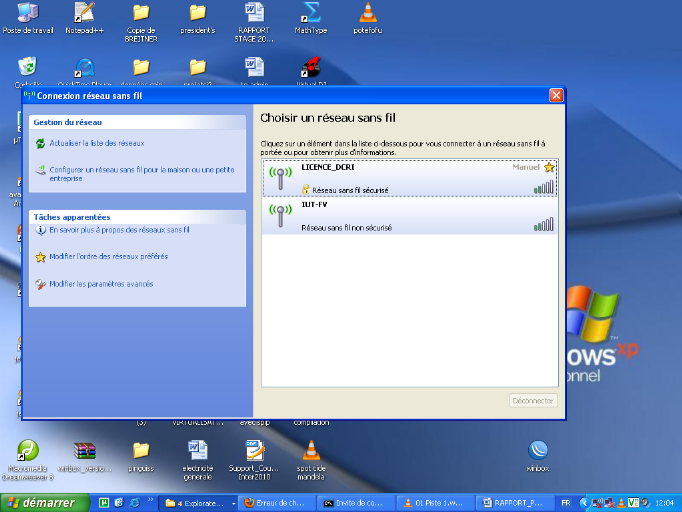

Une fois cette configuration effectuée, testez la

connexion à travers une machine cliente et se rassurer qu'une clé

est effectivement demandée à la tentative d'association du client

à l'AP.

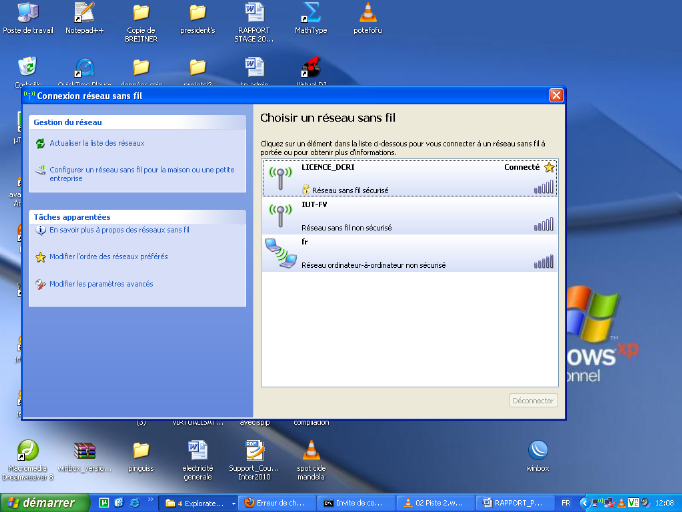

ü Découverte de réseaux

disponibles :

FIGURE 35: Découverte de

réseaux sans fil

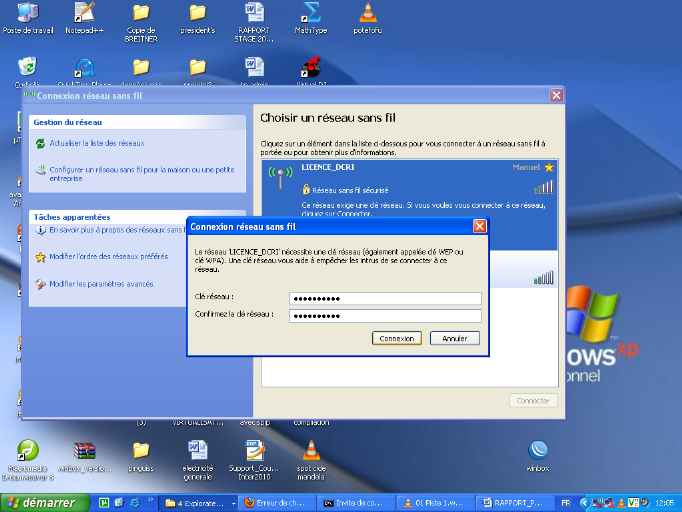

ü A la tentative d'association au réseau, une

clé est demandée

FIGURE 36: Tentative de connexion

du client à travers l'introduction de la clé

ü La connexion est effective lorsque la

bonne clé est entrée:

FIGURE 37: Connexion effective du

client

Configuration en mode console de la clé

dans le point d'accès

Nous nous baserons ici directement sur le cas d'un exemple

concret. Cet exemple montre comment configurer le WEP (Wired Equivalent

Privacy) sur le point d'accès. Dans l'exemple, nous allons configurer un

point d'accès qui utilisera 40

bits-wep pour d'autres clients.

La clé utilisée pour la connexion

WEP de l'AP sera 1234567890.

[admin@LordKrotik] interface wireless>

security-profiles add name=wlan1 mode=static-keys-required

static-sta-private-algo=40bit-wep static-sta-private-key=1234567890

static-transmit-key=key-1

[admin@LordKrotik] interface wireless>

security-profiles print

0 name="default" mode=none authentication-types=""

unicast-ciphers=""

group-ciphers="" wpa-pre-shared-key=""

wpa2-pre-shared-key=""

eap-methods=passthrough tls-mode=no-certificates

tls-certificate=none

static-algo-0=none static-key-0="" static-algo-1=none

static-key-1=""

static-algo-2=none static-key-2="" static-algo-3=none

static-key-3=""

static-transmit-key=key-0 static-sta-private-algo=none

static-sta-private-key=""

radius-mac-authentication=no group-key-update=5m

1 name="wlan1" mode=static-keys-required

authentication-types="" unicast-ciphers=""

group-ciphers="" wpa-pre-shared-key=""

wpa2-pre-shared-key=""

eap-methods=passthrough tls-mode=no-certificates

tls-certificate=none

static-algo-0=none static-key-0="" static-algo-1=none

static-key-1=""

static-algo-2=none static-key-2="" static-algo-3=none

static-key-3=""

static-transmit-key=key-1

static-sta-private-algo=40bit-wep

VI-2-4) ACTIVATION DU CRYPTAGE

WPA

[REF 2]Nous illustrerons ce cryptage à

l'aide d'un exemple précis sur la configuration du point d'accès

et le client pour sécuriser toutes les données qui seront

transmises entre les AP et Client.

|