2.4.1.2 Les détecteurs de rootkit et Les

antivirus

Cela fait maintenant presque 20 ans que les rootkits existent,

et qu'ils permettent aux pirates informatiques d'accéder aux

données des utilisateurs afin de les voler sans qu'ils ne soient

détectés pendant un certain temps. Ce terme désigne

généralement certains outils de malware qui sont conçus

spécialement pour se dissimuler dans les ordinateurs infectés et

permettent aux pirates de contrôler l'ordinateur.[3]

Si par malheur , après une intrusion , l'attaquant

arrive a prendre contrôle du système , il y a fort à parier

qu'il y laisse une backdoor (porte dérobée) qui lui permettrait

d'en reprendre le contrôle plus tard, ou d'installer un rootkit qui lui

permet de modifier certaines commandes .Le FIS (File Intrusion Detection) peut

les détecter mais certains rootkit sont particulièrement

dangereux et difficile à détecter compte tenu du fait que ce type

de malware est conçu pour être dissimulé et effectuer son

travail en arrière plan ,donc on a besoin utilitaires conçus pour

rechercher les rootkits comme Rkhunter .

Rkhunter Rkhunter ou rootkit Hunter, est

basiquement un chasseur de rootkit chargé de détecter

d'éventuels rootkits sur le systeme .Le résultat final de

l'intégra-tion d'un rootkit est donc que le binaire/exécutable du

programme est modifié, son hash change également.

RKhunter offre une protection en comparant les fonction de

hachage hash (MD5 ,SHA1) des fichiers importants avant/après infection

,càd comparer les empreintes des exécutables connus (exemple

« cd« , « ls« , « bash« , etc..) du

système avec une base de hash en ligne.

Il part à la recherche et la detection de tous

comportement suspect le fruit d'une infection ,prenoms l'exemple de La

présence de fichiers cachés inhabituels,la présence de

signatures de rootkits et malwares connus,les permissions anormales (exemple :

une permission 777 sur /etc/shadow contenant la liste des mots de passe),les

ports en écoute,détails de configuration des services sensibles

(SSH par exemple).

2.4. Système de détection d'intrusion IDS

47

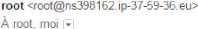

Rkhunter est relativement léger , il peut être

configuré pour exécuter des vérifications chaque jour pour

que nous avons toujours des informations à jour sur les intrusions.toute

activité anormale détectable ,l'administrateur sera alerté

.Ci dessous est un exemple d'alerte lors d'un analyse rkhunter.

FIGURE 2.24 - Exemple d'alerte de

detection de rootkit

Il existe autres outils anti rootkit ,qui réagissent de

la même façon que rkhunter comme chkrootkit - Linux rootkit

scanner ,Lynis - Universal security auditing tool and rootkit scanner et

TDSSKiller l'outil performant développé par Kaspersky Lab .l'anti

rootkit doit etre supporté par un antivirus pour optimiser la

protection.

Antivirus Généralement Linux ne

présente pas un cible pour les virus ,d'abord parce qu'il y'a un peu de

virus orienté Linux et qu'ensuite il est facile à les

détecter .La protection antivirus est la dernière chose dont on a

besoin pour notre sécurité pour protéger contre les vers

et les chevaux de Troie qui envahissent les dossiers.Clamav un logiciel libre

et open source d'antivirus pour linux suffisant pour assurer la protection .Une

fois clamav est installé , mettre à jour sa base de donnée

est une tache critique pour avoir les signatures des virus à jour puis

il est préférable d'automatiser une analyse journalière

.

|