II.1.2.1 Certificats de tunnels

Les clients VPN accèdent à un serveur VPN via

un tunnel virtuel, qui est un passage sécurisé dans un

environnement non sécurisé (généralement Internet).

Vous pouvez sécuriser ce passage via les types de tunnels PPTP ou

L2TP.

Par rapport à un tunnel PPTP, un tunnel L2TP

présente l'avantage considérable de reposer sur IPsec. IPsec

chiffre les données, mais propose également l'authentification

des données. En d'autres termes, IPsec vérifie que les

données ont été envoyées par la personne

revendiquant leur envoi et qu'elles n'ont pas été

modifiées au cours de leur transit. IPsec empêche également

les attaques par relecture.

Le protocole L2TP permet également une

authentification beaucoup plus forte que le protocole PPTP, car il authentifie

à la fois l'utilisateur et l'ordinateur. En outre, il chiffre les

paquets PPP échangés au cours de l'authentification au niveau

utilisateur.

Bien que le protocole L2TP propose une authentification plus

forte que le protocole PPTP, ce dernier présente des avantages par

rapport au protocole L2TP. A la différence du protocole L2TP, le

protocole PPTP fonctionne avec les anciens systèmes d'exploitation

Windows. Par conséquent, si votre réseau inclut des clients VPN

qui exécutent des versions plus anciennes de Windows, vous pouvez

utiliser le protocole PPTP. L'autre avantage du protocole PPTP par rapport au

protocole L2TP est que ce dernier repose sur IPsec et qu'IPsec exige que votre

réseau possède une autorité de certification. Windows

Server 2008 est fourni avec sa propre autorité de certification que vous

pouvez configurer en vue de l'utiliser dans une connexion VPN.

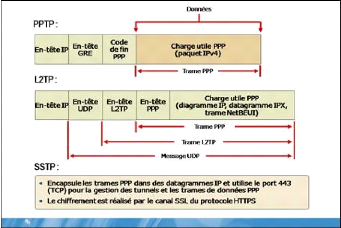

Figure 4 : montre l'encapsulation des trames PPP et le

chiffrement du protocole HTTPS

II .1.3 importance et intérêt de VPN

SSTP

SSTP est aujourd'hui la solution en vogue pour les liaisons

VPN. Les appliances dédiées et solutions logicielles se

multiplient avec plus ou moins de succès. SSTP est basé sur le

protocole SSL ou TLS et donc sur l'authentification du serveur par certificat

et établissement d'une liaison chiffrée entre les 2 hôtes.

Cette base lui confère en outre une très large

compatibilité avec les équipements réseau, la connexion

s'établissant via le protocole TCP vers le port 443. Cette solution de

SSTP VPN est implémentée nativement sur Windows Server 2008

depuis sa RC0 ce qui évite tout investissement dans une solution tierce.

Prévue pour une utilisation des clients nomades uniquement.

II.2. Comparaison des différents protocoles VPN

Comme nous l'avons vu, l'encapsulation est la base du

principe de fonctionnement des VPN. Comme ceux-ci ont été

conçus dès le départ comme une émulation d'une

liaison privée point à point, Ils utilisent les mêmes

mécanismes. Chaque protocole présenté permet de

réaliser des solutions performantes de Vpn. Nous allons ici aborder les

points forts et les points faibles de chacun de ses protocoles.

|