III-Procédure de Maintenance

Selon la définition de l'AFNOR (Association

Française de Normalisation), la maintenance vise à maintenir ou

à rétablir un bien dans un état spécifié

afin que celui=ci soit en mesure d'assurer un service

déterminé.

La maintenance regroupe ainsi les actions de

dépannage et de réparation, de réglage, de

révision, de contrôle et de vérification des

équipements matériels (Equipement de transmission,

d'énergie, des équipements télécoms, etc.) ou

même immatériels (logiciels).

Un service de maintenance peut également

être amené à participer à des études

d'amélioration du processus industriel (Optimisation), et doit, comme

d'autres services de l'entreprise, prendre en considération de

nombreuses contraintes comme la qualité, la sécurité,

l'environnement, le coût, etc...

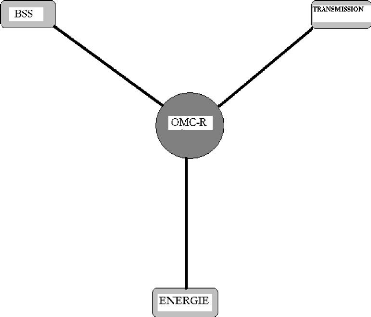

La maintenance à l'OMC=R est divisée en

trois (03) grandes parties : La Maintenance préventive et celle

Curative.

La maintenance préventive se présente sous

deux volets : la maintenance préventive périodiquement

prévue et celle qui consiste à recenser les la liste des alarmes

majeures présentes sur les sites ou sur les cartes ; Pendant que celle

curative concerne les alarmes critiques ou autre problème

récurrent qui surviennent à un moment t.

Toutes ces maintenances sont possibles grâce

à une équipe soudée mise à la disposition de

l'OMC=R. Il s'agit de l'équipe BSS=Transmission et de l'équipe

d'Energie.

26

Architecture de Maintenance à l'OMC-R (source

: Dessin personnel) IV- Description du logiciel de

supervision

Dans la télécommunication, la supervision

est une technique de suivi et de pilotage informatique de

procédés automatisés. La supervision concerne

l'acquisition de données (mesures, alarmes, retour d'état de

fonctionnement) et des paramètres de commande des processus

généralement confiés à des modules de gestion

programmable.

Un logiciel de supervision est composé d'un

ensemble de pages (d'écrans), dont l'interface opérateur est

présentée sous la forme d'un synoptique.

27

L'application peut=être monoposte ou multiposte.

Dans le cas d'une supervision multiposte l'architecture peut=être de type

redondante, de type client=serveur (un poste gère les communications

pour les autres) et les deux en même temps.

Ce système assure aussi un rôle de

gestionnaire d'alarmes, d'événements déclenchés par

des dépassements de seuils, pour attirer l'attention de

l'opérateur et d'enregistrement d'historique de défauts, de temps

de fonctionnement, d'alarmes, de paramètres

prédéterminés.

Ces logiciels de supervisions utilisent plusieurs

ressources systèmes par conséquent les paramètres suivant

doivent être de très bonne qualité :

· Processeur de la machine cliente

· Mémoire de la machine cliente

· Stockage

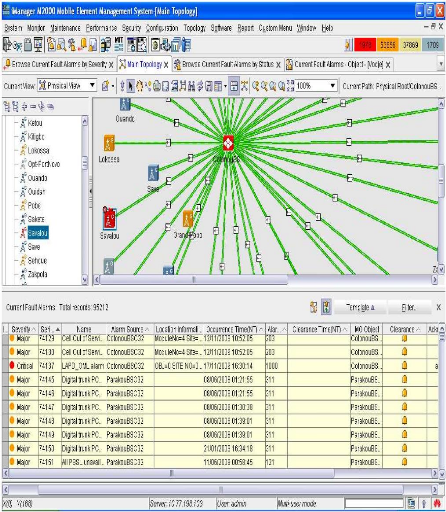

Le logiciel utilisé à Bell Bénin

Communication est le I=MANAGER M2000, il a été conçu par

l'équipementier HUAMEI TECHNOLOGIES : ce logiciel tire ces ressources de

la BAM (Bac Administration Module). La BAM est un module d'enregistrement de

toutes les informations disponibles et accessibles au sein d'un réseau

GSM. Ce logiciel fonctionne en suivant la topologie Client=serveur ;

c'est=à=

dire qu'il est installé sur un poste client mais

tirant les informations d'un serveur qui est la BAM. Ce logiciel renvoie des

alarmes sur un équipement dès que celui=ci est confronté

à un disfonctionnement. Il génère en général

trois (03) types d'alarmes : les alarmes critiques, les alarmes majeures et les

alarmes mineures.

Nous verrons en profondeur la définition des ces

différents types d'alarmes

La figure suivante présente un aperçu de la

console de supervision du réseau à travers le logiciel I=MANAGER

M2000.

28

Présentation de l'interface du I-MANAGER

M2000

29

|