B. LES ALGORITHMES DE RECONNAISSANCE DE FORMES

Actuellement, les applications informatiques sont

considérées comme étant un des moyens très puissant

pour effectuer des opérations numériques très complexes ou

pour gérer des informations administratives. Etant une branche de

l'intelligence artificielle, la reconnaissance de formes permet de mettre en

place des applications capables de se substituer à des activités

raisonnantes de l'être humain.

Dans ce domaine, les recherches sont axées sur le

développement des applications informatiques capables de transformer des

informations visuelles, des informations sonores ou des informations tactiles

en des informations pouvant être traitées par l'ordinateur. La

reconnaissance des formes est l'un des domaines le plus important de

l'intelligence artificielle.

1. Quelques définitions

Intelligence artificielle : le concept

intelligence artificielle est tellement vaste que plusieurs définitions

ont été proposées entre autre : l'intelligence

artificielle est un ensemble de techniques utilisées pour

réaliser les automates adoptant une démarche proche de la

pensée humaine.

: L'intelligence artificielle est l'étude des

idées qui permettent aux ordinateurs d'être intelligents.

C'est-à-dire leur donnent la possibilité de développer des

machines ou des programmes qui font preuve d'intelligence.

T.F.E 2015 | Benito Lubuma L2 Génie info

56

Reconnaissance de formes : est un ensemble de

techniques et méthodes visant à identifier des motifs

informatiques à partir des données brutes avant de prendre une

décision dépendant de la catégorie attribuée

à ce motif.

Algorithme : c'est une suite finie et non

ambiguë d'opérations ou d'instructions permettant de

résoudre un problème.

2. Caractéristiques des Algorithmes de

reconnaissance de formes

La reconnaissance de formes permet à partir de l'image

d'un objet ou d'une scène réelle d'en déduire les

données exploitables par une machine.

La reconnaissance de forme implique une phase d'apprentissage. Le

processus de reconnaissance de forme est assez proche de celui de

reconnaissance de la parole.

Avant de reconnaitre une forme, il faut d'abord en connaitre un

modèle ou un ensemble des caractéristiques pour pouvoir faire une

comparaison.

L'ordinateur doit donc mémoriser les données

à comparer avec celles des objets

rencontrés.

2.1. Principe de la reconnaissance de

forme

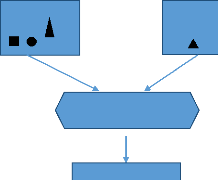

Le principe de la reconnaissance de formes est semblable

à celui de la reconnaissance de la parole. L'ordinogramme ci-dessous

nous présente d'une manière générale le principe de

la reconnaissance de forme.

57

Forme

Capteur

Prétraitement

Paramétrisation

Ensemble de référence

Identification

Comparaison

Forme à reconnaitre

Réponse

T.F.E 2015 | Benito Lubuma L2 Génie info

Figure III.11 Principe de la reconnaissance de formes

De ce qui précède, nous pouvons dire que la

reconnaissance de formes consiste à extraire des données du

capteur, une description géométrique de la scène puis

mettre cette description en correspondance avec la base de données de

modèle afin d'aboutir à l'identification avec l'un de ces

modèles.

L'identification peut se faire de deux manières :

? Superpositions de formes : cette méthode permet de

superposer deux images, celle à reconnaitre et celle stockée dans

la base. Actuellement on calcul la distance entre l'image et le modèle

(mesure de dissemblance).

? Détection de formes : cette méthode permet

d'extraire des informations pertinentes qui permettront de déterminer ce

que représente l'image.

T.F.E 2015 | Benito Lubuma L2 Génie info

58

3. Les différents types des algorithmes de

reconnaissance de formes

La reconnaissance de formes peut se faire à l'aide de

différents algorithmes d'apprentissage automatique tel que :

1. Un réseau de neurones artificiels

C'est un modèle de calcul dont la conception est

très schématiquement inspirée du fonctionnement des

neurones biologiques. Les réseaux de neurones sont

généralement optimisés par des méthodes

d'apprentissage de type probabiliste, en particulier, bayésien.

Ils sont placés d'une part, dans la famille des

applications statistiques, qu'ils enrichissent avec un ensemble de paradigmes,

permettant de créer des classifications rapides et d'autre part, dans la

famille des méthodes de l'intelligence artificielle auxquelles ils

fournissent un mécanisme perceptif indépendant des idées

propres de l'implémenter, et fournissant des informations

d'entrée au raisonnement logique formel.

2. une analyse statistique

C'est à la fois une science, une méthode et un

ensemble de techniques. La statistique comprend : la collecte de

données, l'analyse et le traitement des données

collectées, l'interprétation des résultats et leur

présentation afin de rendre les données compréhensibles

par tous.

3. L'utilisation de modèles de Markov

cachés

C'est un modèle statistique dans lequel le

système modélisé est supposé être un

processus markovien de paramètres inconnus. Les modèles de Markov

cachés sont massivement utilisés, notamment en reconnaissance de

formes, en intelligence artificielle ou encore en traitement automatique du

langage naturel.

Parmi ces algorithmes nous avons aussi la recherche

d'isomorphisme de graphes ou sous-graphes.

Les formes recherchées peuvent être des formes

géométriques, descriptibles par une formule mathématique,

telles que : cercle ou ellipse ; courbes de Bézier, splines,

droite...

Elles peuvent être aussi de nature plus complexe : lettre,

chiffre, empreinte...

Les algorithmes de reconnaissance peuvent travailler sur des

images en noir et blanc, avec en blanc les contours des objets se trouvant dans

l'image. Ces images sont le fruit d'algorithmes de détection de

contours. Ils peuvent aussi travailler sur des zones de l'image

prédéfinies issues de la segmentation de l'image.

59

Méthodes de reconnaissance de formes :

· Mise en correspondance de graphes

· Méthode Bayésienne

· Estimation Paramétrique

· Classifier linéaire

· Réseau de neurones

· Local feature focus

· SVM : Support Vector Machine

· Poly topes de contrainte

· Méthode des hyper cubes.

Parmi toutes ces méthodes, nous nous sommes plus

intéressés à la méthode paramétrique qui

s'avère être l'une des meilleurs pour la réalisation de

notre travail car, au sein de cette méthode, nous retrouvons des

algorithmes d'identification par l'iris très efficaces.

4. L'algorithme d'identification par

l'iris

Plusieurs avantages ont fait de l'iris une modalité

biométrique des plus performantes. L'iris est le seul organe interne

humain visible de l'extérieur, il est stable durant la vie d'une

personne et il est caractérisé par une texture unique. Pourtant,

reconnaître les personnes par leurs iris n'est pas chose facile car

plusieurs bruits peuvent interférer avec l'image de la texture de

l'iris.

L'iris est localisé derrière la cornée,

qui est un miroir hautement réfléchissant. L'image d'iris acquise

est alors souvent perturbée par des reflets.

4.1. Processus de reconnaissance par

l'iris

Les processus permettant de rendre possible la reconnaissance

par l'iris passent d'abord par l'acquisition de l'image.

L'acquisition d'une image d'iris est considérée

comme l'une des plus difficiles en biométrie. En effet l'iris

étant un objet de petite taille, sombre et aussi lambertienne, il faut

donc l'éclairer et pas avec une forte illumination car elle peut

engendrer des malaise chez l'utilisateur. On recommande l'utilisation de

focales très puissants ou de rapprocher l'iris de l'objectif sans que ce

dernier porte des risques pour le sujet.

L'acquisition de l'iris est rendue possible via deux

méthodes, celle de l'acquisition via la lumière visible et

l'acquisition via l'infrarouge. La deuxième méthode est

considérer comme étant la meilleure et elle a été

normalisée par la ISO.

L'infrarouge possède deux avantages majeurs sur la

lumière visible. Premièrement, la lumière est invisible,

l'utilisateur ne sera pas aussi gêné qu'en lumière visible

par une puissante illumination.

T.F.E 2015 | Benito Lubuma L2 Génie info

T.F.E 2015 | Benito Lubuma L2 Génie info

60

Le deuxième avantage est que l'infrarouge

possède un pouvoir de pénétration de la cornée qui

est largement plus grand que celui de la lumière visible et il est ainsi

possible de récupérer une richesse de texture supérieure

à celle obtenue en lumière visible, surtout pour les iris

sombres.

Généralement, les systèmes d'acquisition

d'iris acquièrent une image d'iris de 30 à 50 cm, utilisant de

une à quatre diodes LED de longueurs d'onde différentes. L'iris

obtenu a un diamètre compris entre 100 et 200 pixels. Dimensions

adoptées par la norme ISO et cela souvent grâce à une

caméra (caméra CCD monochrome 640 x 480) employée avec une

source de lumière de longueur d'onde comprise entre 700 et 900 nm,

invisible pour les humains.

a. Architecture d'un système d'iris

Une fois l'image de l'iris acquise, un système d'iris

peut être composé de plusieurs modules et cela selon les

chercheurs et leurs solutions. D'où, après étude et

analyse nous pouvons dire que notre système sera composé de cinq

modules comprenant : prétraitement, segmentation, déroulement,

l'extraction et génération d'iris codé, et enfin

l'assortiment.

1. Prétraitement :

Après l'acquisition de l'image, elle sera

réduite de 25% pour accélérer les calculs, et pour

réduire les effets du bruit.

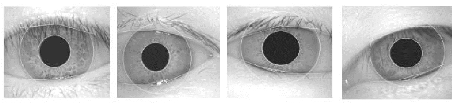

2. Segmentation :

Cette étape revient à isoler l'iris du blanc de

l'oeil et des paupières ainsi qu'à détecter la pupille

à l'intérieur du disque de l'iris.

L'algorithme de segmentation extrait les contours interne et

externe de l'iris. La technique de détection de l'iris se déroule

en deux étapes : tout d'abord la détection de la pupille puis la

modélisation de sa frontière par un cercle.

La segmentation d'iris présente des difficultés

dues à l'occultation avec les paupières et les cils dont la forme

irrégulière et la position aléatoire les rendent difficile

à détecter. En plus, l'iris peut être couvert en partie par

les reflets de la lumière de l'appareil d'acquisition.

Dans la méthode proposée, l'iris et la pupille

sont modélisées par deux cercles non nécessairement

concentriques et chaque bord de la paupière par deux segments de

droite.

Figure III.12 résultats de segmentation des images

d'iris

T.F.E 2015 | Benito Lubuma L2 Génie info

61

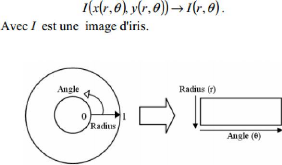

3. Déroulement :

Une fois segmenté, l'iris nécessite une

opération de normalisation pour pallier la non concentricité des

deux bordures et à la variation de la taille de l'iris due à la

dilatation/contraction de la pupille.

Pour cela, nous avons transformé l'arc de l'iris

segmenté en une image rectangulaire ; L'iris localisé est

déroulé suivant la transformation polaire proposée par

Daugman :

Figure III. 13 Transformation polaire

4. L'extraction :

Afin de fournir l'identification précise des

personnes, l'information la plus distinctive présentée dans un

modèle d'iris doit être extraite.

Seulement les dispositifs significatifs de l'iris doivent

être codés de telle sorte que des comparaisons entre les calibres

puissent être faites.

La méthode d'extraction de l'information qui est assez

récente s'appuie sur la notion d'image analytique. Cette approche nous a

conduit à la réalisation d'un procédé visant

à fournir une autre information discriminante (phase instantanée,

fréquence instantanée, et module instantané) sans

accroître les calculs.

5. L'Assortiment :

L'unicité des modèles d'iris est importante, car

l'unicité relève des caractéristiques de la technologie

biométrique. L'unicité a été

déterminée en comparant des calibres produits à partir des

yeux différents. Par après on examine la distribution des valeurs

des distances de Hamming. La distance de Hamming est définie comme la

somme des bits en désaccord (somme de Ou - exclusif entre les deux

configurations binaires).

T.F.E 2015 | Benito Lubuma L2 Génie info

62

6. Résultats :

Afin d'évaluer l'efficacité de la

méthode choisie pour la mise en place notre algorithme, nous avons

calculé les distances inter classes pour chaque identification

achevée et cette méthode a donné des résultats

satisfaisants lors de test.

La technique de segmentation utilisée est parvenue

à segmenter correctement la région d'iris avec précision.

Ce qui veut dire que les frontières de la pupille et de l'iris

étaient clairement distinguées.

7. Conclusions :

L'algorithme d'identification de l'iris dont nous venons de

parler n'est pas le meilleur des algorithmes d'identification par l'iris mais

plutôt l'un des algorithmes le plus sûr en matière de

résultats.

Cet algorithmique se décompose en cinq modules :

? Le module de prétraitement,

? Le module d'isolation d'iris (segmentation),

? Le module de normalisation (déroulement),

? Le module d'extraction et génération d'iris

codé,

? Le module de comparaison des calibres biométriques.

Comparativement aux approches décrites dans la

littérature :

D'une part cet algorithme dont nous avons parlé fait

une comparaison entre l'extraction en utilisant les ondelettes et l'extraction

en utilisant les caractéristiques de texture d'iris en démodulant

l'information de fréquence émergente à partir du concept

d'image analytique, d'autre part, cet algorithme utilise une méthode

efficace pour la détection de la pupille et de l'iris en utilisation la

segmentation basée sur l'histogramme et en tirant profit de la forme

circulaire surtout de la pupille de l'oeil humain.

Cet algorithme a donné des résultats

satisfaisants pour tous les modules. En plus l'isolation des composantes

spectrales dans le sens de l'information concentrique contenue dans l'image

d'iris original, requiert moins de calculs qu'applique un filtre complexe

mettant en jeu des fonctions mathématique et exponentielles;

La taille de la signature biométrique est de 512 octets

et peut être augmentée ou diminuée en fonction de niveau de

sécurité exigé sans une augmentation considérable

de la complexité du calcul et du temps d'extraction.

Le temps d'exécution total moyen est d'environ 500 ms

pour les deux méthodes, ce qui est tout à fait acceptable pour

les utilisateurs d'un système de vérification

d'identité.

T.F.E 2015 | Benito Lubuma L2 Génie info

63

|